新建SSO配置(OIDC協議)

單點登錄(SSO)允許企業員工使用統一的企業身份(如微軟 Entra ID 等基於 OIDC 協議的身份提供商)直接登錄 eSignGlobal 平台。這不僅免去了記憶多套帳號密碼的煩惱,還能幫助企業統一管控訪問權限,提升安全合規水平。

【適用版本】專業版及以上可用(需安裝 “Single Sign-on” 插件)。

前提條件

- 權限要求:必須是工作空間超級管理員(Workspace Super Admin)才能進行 SSO 配置。普通成員和普通管理員無法訪問此配置頁面。

- 插件要求:確保您的工作空間已在應用插件中心安裝並啟用了 “Single Sign-on” 插件。

- IdP 準備:您需要在企業的身份提供商(IdP,如 Microsoft Entra ID)中創建一個應用,並獲取相關的 OIDC 配置信息(如 Client ID、Client Secret、Issuer URL 等)。

配置步驟

第一步:進入 SSO 配置頁面

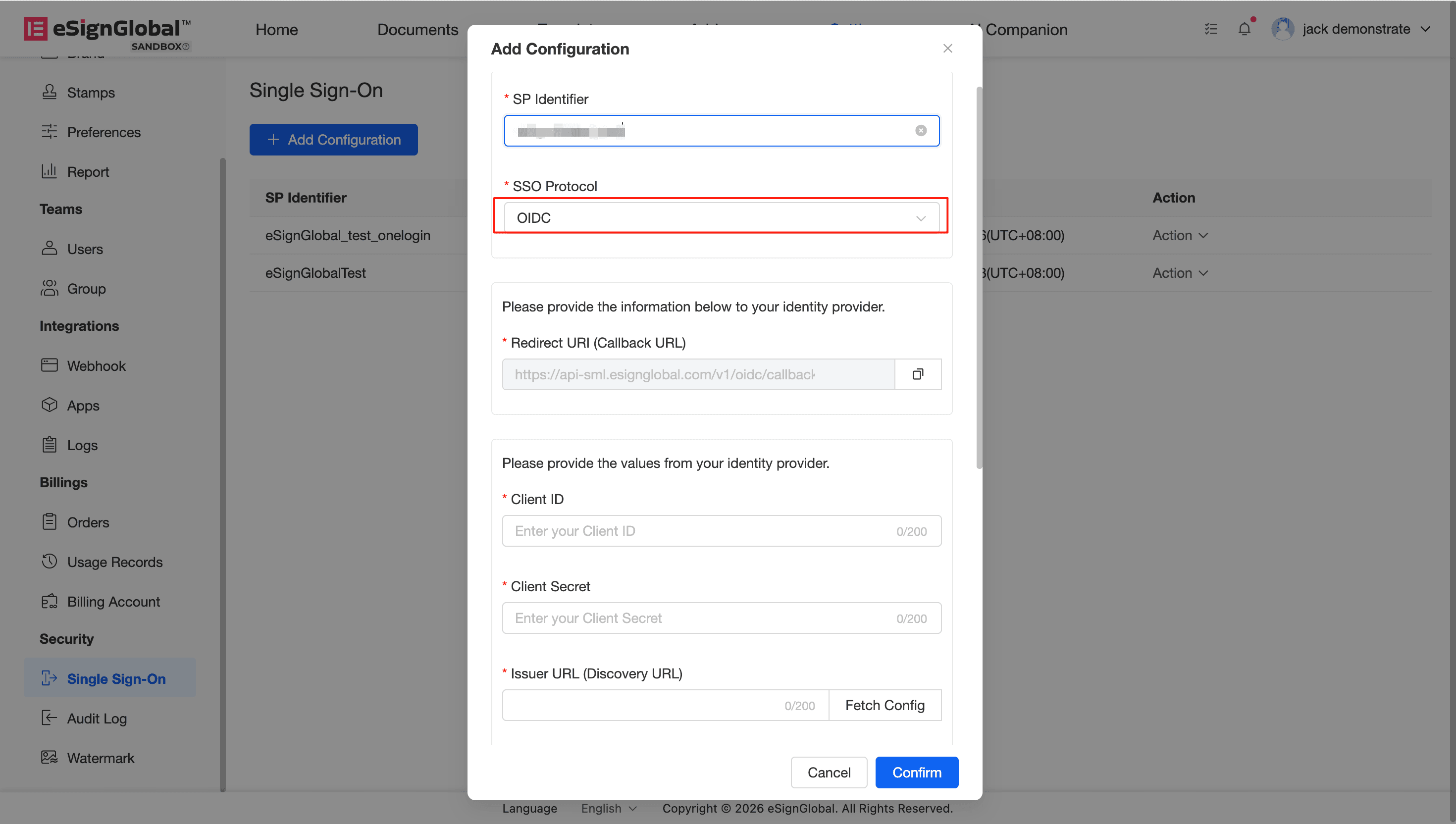

登錄 eSignGlobal 後,進入工作空間的管理後台,找到 “Single Sign-on” 插件配置入口,點擊進入添加配置(Add Configuration)面板。

第二步:填寫基礎信息與協議選擇

- 輸入 SP Identifier:

在

SP Identifier輸入框中,自定義填寫一段標識符。此標識符將用於員工登錄時識別所屬的工作空間。(請妥善記錄此標識符,後續登錄時需要使用)。 - 選擇協議:

在

SSO Protocol下拉菜單中,選擇OIDC。

第三步:獲取並配置重定向地址

選擇 OIDC 協議後,系統會自動生成 Redirect URI (Callback URL)。

- 點擊輸入框右側的複製圖示,將生成的 URL 複製。

- 前往您的身分提供商(IdP)管理控制台,將複製的 URL 填寫到對應的重定向地址(Redirect/Callback URL)配置中。

第四步:配置 IdP 參數與用戶端憑證

此步驟中需要填寫從 IdP 處提取的相關參數與金鑰資訊。系統為您提供了便捷的端點配置抓取功能:

- 填寫用戶端憑證:

- Client ID:填寫在 IdP 建立應用後獲得的用戶端 ID。

- Client Secret:填寫在 IdP 獲取的用戶端金鑰。(為保障安全,金鑰一旦儲存,再次編輯時將進行不可逆脫敏或替換為星號)。

- 填寫 Issuer URL (Discovery URL):輸入您的身分提供商的基礎 Issuer 地址。

- 獲取端點配置(點擊【Fetch Config】按鈕):

- 系統將嘗試自動連接您的 IdP,並解析出

Authorization Endpoint、Token Endpoint、JWKS URI以及UserInfo Endpoint。 - 如果在內部網路環境或自動獲取失敗,系統會提示“獲取配置失敗”。此時您無需擔心,可以直接在下方的各個端點輸入框中手動填寫對應的資訊。

- 注意:

UserInfo Endpoint為非必選項。

- 系統將嘗試自動連接您的 IdP,並解析出

第五步:儲存配置

確認所有基礎資訊、用戶端憑證及端點資訊均已無誤後,點擊底部 【Confirm】 儲存配置。