새로운 SSO 구성 (OIDC 프로토콜)

싱글 사인온(SSO)을 통해 기업 직원은 통합된 기업 ID(예: Microsoft Entra ID와 같은 OIDC 프로토콜 기반 ID 공급자)를 사용하여 eSignGlobal 플랫폼에 직접 로그인할 수 있습니다. 이를 통해 여러 계정 비밀번호를 기억해야 하는 번거로움이 줄어들 뿐만 아니라 기업이 액세스 권한을 통합적으로 제어하고 보안 및 규정 준수 수준을 높일 수 있습니다.

[적용 버전] Professional 버전 이상에서 사용 가능(“Single Sign-on” 플러그인 설치 필요).

전제 조건

- 권한 요구 사항: 워크스페이스 슈퍼 관리자만 SSO 구성을 수행할 수 있습니다. 일반 멤버 및 일반 관리자는 이 구성 페이지에 액세스할 수 없습니다.

- 플러그인 요구 사항: 워크스페이스의 애플리케이션 플러그인 센터에서 “Single Sign-on” 플러그인이 설치 및 활성화되었는지 확인합니다.

- IdP 준비: 기업의 ID 공급자(IdP, 예: Microsoft Entra ID)에서 애플리케이션을 만들고 관련 OIDC 구성 정보(예: Client ID, Client Secret, Issuer URL 등)를 가져와야 합니다.

구성 단계

1단계: SSO 구성 페이지로 이동

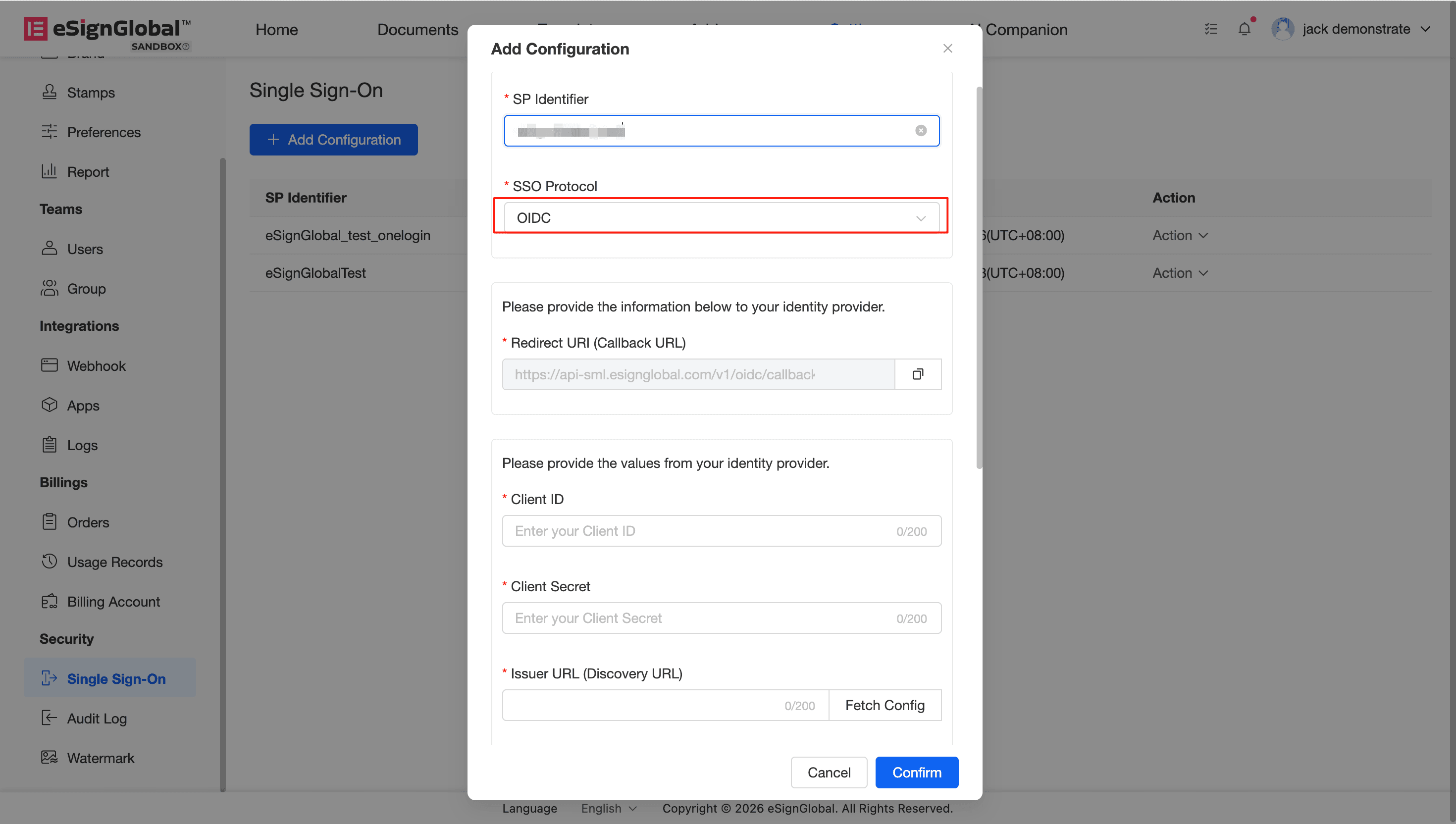

eSignGlobal에 로그인한 후 워크스페이스의 관리 백엔드로 이동하여 “Single Sign-on” 플러그인 구성 항목을 찾고 클릭하여 구성 추가(Add Configuration) 패널로 들어갑니다.

2단계: 기본 정보 및 프로토콜 선택 입력

- SP Identifier 입력:

SP Identifier입력 상자에 식별자를 사용자 정의하여 입력합니다. 이 식별자는 직원이 로그인할 때 소속된 워크스페이스를 식별하는 데 사용됩니다. (이 식별자를 안전하게 기록해 두십시오. 나중에 로그인할 때 사용해야 합니다.) - 프로토콜 선택:

SSO Protocol드롭다운 메뉴에서 **OIDC**를 선택합니다.

3단계: 리디렉션 주소 가져오기 및 구성

OIDC 프로토콜을 선택하면 시스템에서 **Redirect URI (Callback URL)**를 자동으로 생성합니다.

- 입력 상자 오른쪽에 있는 복사 아이콘을 클릭하여 생성된 URL을 복사합니다.

- ID 공급자(IdP) 관리 콘솔로 이동하여 복사한 URL을 해당 리디렉션 주소(Redirect/Callback URL) 구성에 붙여넣습니다.

4단계: IdP 매개변수 및 클라이언트 자격 증명 구성

이 단계에서는 IdP에서 추출한 관련 매개변수 및 키 정보를 입력해야 합니다. 시스템은 편리한 엔드포인트 구성 가져오기 기능을 제공합니다.

- 클라이언트 자격 증명 입력:

- Client ID: IdP에서 애플리케이션을 생성한 후 얻은 클라이언트 ID를 입력합니다.

- Client Secret: IdP에서 얻은 클라이언트 비밀 키를 입력합니다. (보안을 위해 키가 저장되면 다시 편집할 때 되돌릴 수 없는 방식으로 마스킹되거나 별표로 대체됩니다.)

- Issuer URL (Discovery URL) 입력: ID 공급자의 기본 Issuer 주소를 입력합니다.

- 엔드포인트 구성 가져오기(【Fetch Config】 버튼 클릭):

- 시스템이 자동으로 IdP에 연결을 시도하고

Authorization Endpoint,Token Endpoint,JWKS URI및UserInfo Endpoint를 구문 분석합니다. - 내부 네트워크 환경에 있거나 자동 가져오기에 실패한 경우 시스템에 ‘구성 가져오기 실패’ 메시지가 표시됩니다. 이 경우 걱정할 필요 없이 아래의 각 엔드포인트 입력 상자에 해당 정보를 수동으로 입력할 수 있습니다.

- 참고:

UserInfo Endpoint는 선택 사항입니다.

- 시스템이 자동으로 IdP에 연결을 시도하고

5단계: 구성 저장

모든 기본 정보, 클라이언트 자격 증명 및 엔드포인트 정보가 올바른지 확인한 후 하단의 **【Confirm】**을 클릭하여 구성을 저장합니다.