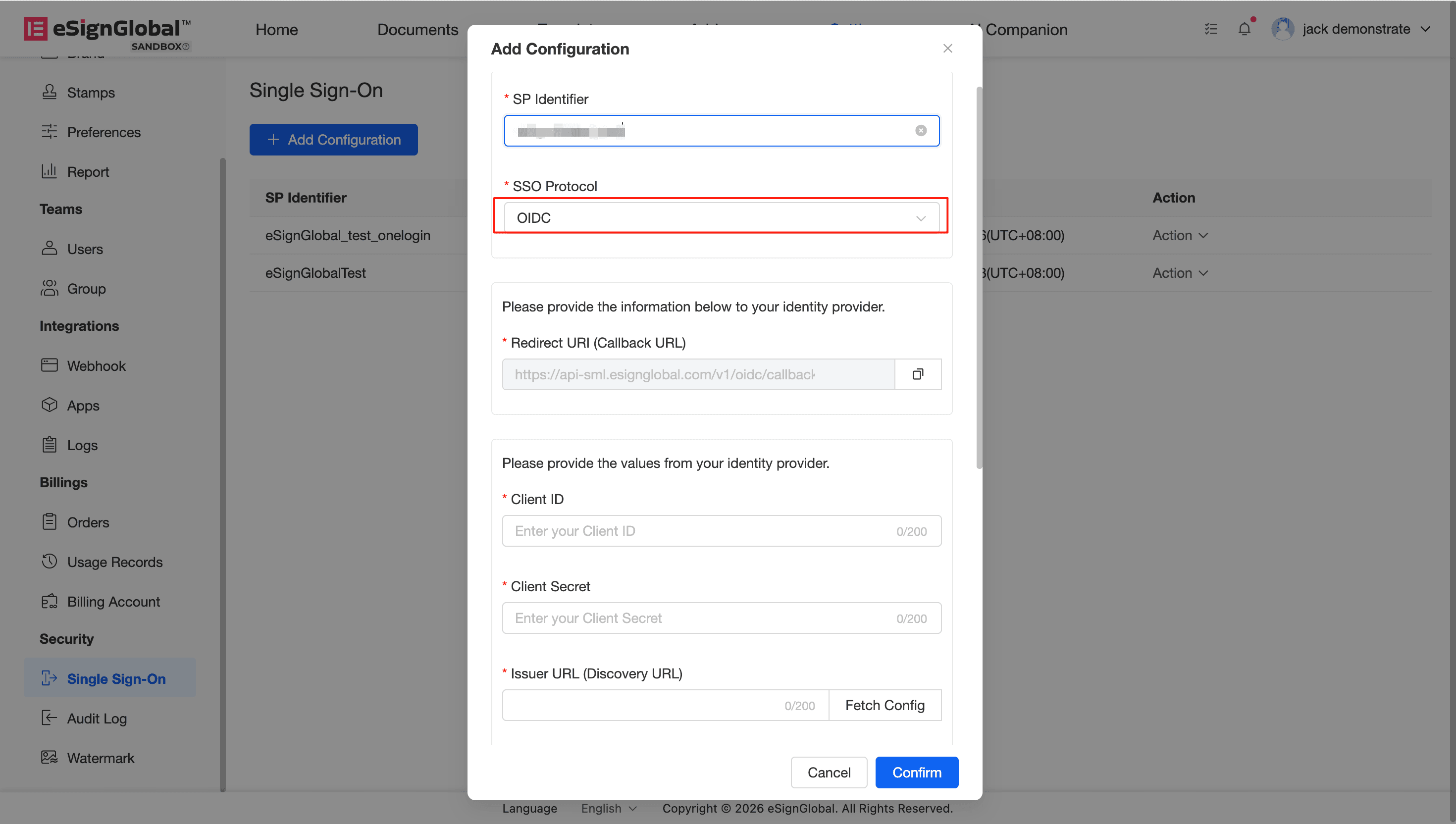

新規SSO構成(OIDCプロトコル)

シングルサインオン(SSO)を使用すると、企業の従業員は、統一された企業ID(Microsoft Entra IDなどのOIDCプロトコルに基づくIDプロバイダーなど)を使用して、eSignGlobalプラットフォームに直接ログインできます。これにより、複数のアカウントとパスワードを記憶する手間が省けるだけでなく、企業がアクセス許可を統一的に管理し、セキュリティとコンプライアンスのレベルを向上させるのに役立ちます。

【対象バージョン】プロフェッショナル版以上で使用可能(「Single Sign-on」プラグインをインストールする必要があります)。

前提条件

- 権限要件:SSOを設定するには、ワークスペーススーパー管理者である必要があります。通常のメンバーと通常の管理者は、この設定ページにアクセスできません。

- プラグイン要件:ワークスペースがアプリケーションプラグインセンターにインストールされ、**「Single Sign-on」**プラグインが有効になっていることを確認してください。

- IdPの準備:企業のIDプロバイダー(IdP、Microsoft Entra IDなど)でアプリケーションを作成し、関連するOIDC構成情報(クライアントID、クライアントシークレット、発行者URLなど)を取得する必要があります。

設定手順

ステップ1:SSO設定ページに移動する

eSignGlobalにログインした後、ワークスペースの管理バックエンドに移動し、**「Single Sign-on」**プラグインの設定エントリを見つけて、クリックして構成の追加(Add Configuration)パネルに入ります。

ステップ2:基本情報とプロトコルの選択を入力する

- SP Identifierを入力:

SP Identifier入力ボックスに、識別子をカスタム入力します。この識別子は、従業員がログイン時に所属するワークスペースを識別するために使用されます。(この識別子は安全に記録してください。後でログインするときに使用する必要があります)。 - プロトコルを選択:

SSO Protocolドロップダウンメニューで、**OIDC**を選択します。

ステップ3:リダイレクトアドレスを取得して構成する

OIDCプロトコルを選択すると、システムは自動的に**リダイレクトURI(コールバックURL)**を生成します。

- 入力ボックスの右側にあるコピーアイコンをクリックして、生成されたURLをコピーします。

- IDプロバイダー(IdP)の管理コンソールに移動し、コピーしたURLを対応するリダイレクトアドレス(リダイレクト/コールバックURL)の設定に入力します。

ステップ4:IdPパラメータとクライアント認証情報を設定する

このステップでは、IdPから抽出された関連パラメータとキー情報を入力する必要があります。システムは便利なエンドポイント構成取得機能を提供します。

- クライアント認証情報を入力する:

- Client ID:IdPでアプリケーションを作成した後に取得したクライアントIDを入力します。

- Client Secret:IdPで取得したクライアントシークレットを入力します。(セキュリティを確保するため、シークレットは保存されると、再度編集するときに不可逆的なマスキングまたはアスタリスクに置き換えられます)。

- Issuer URL (Discovery URL)を入力する:IDプロバイダーの基本Issuerアドレスを入力します。

- エンドポイント構成を取得する(【Fetch Config】ボタンをクリック):

- システムは自動的にIdPへの接続を試み、

Authorization Endpoint、Token Endpoint、JWKS URI、およびUserInfo Endpointを解析します。 - 内部ネットワーク環境にある場合、または自動取得に失敗した場合、システムは「構成の取得に失敗しました」というメッセージを表示します。この場合でも心配する必要はありません。下の各エンドポイント入力ボックスに、対応する情報を手動で入力できます。

- 注意:

UserInfo Endpointはオプションです。

- システムは自動的にIdPへの接続を試み、

ステップ5:構成を保存する

すべての基本情報、クライアント認証情報、およびエンドポイント情報に誤りがないことを確認したら、下部の**【Confirm】**をクリックして構成を保存します。