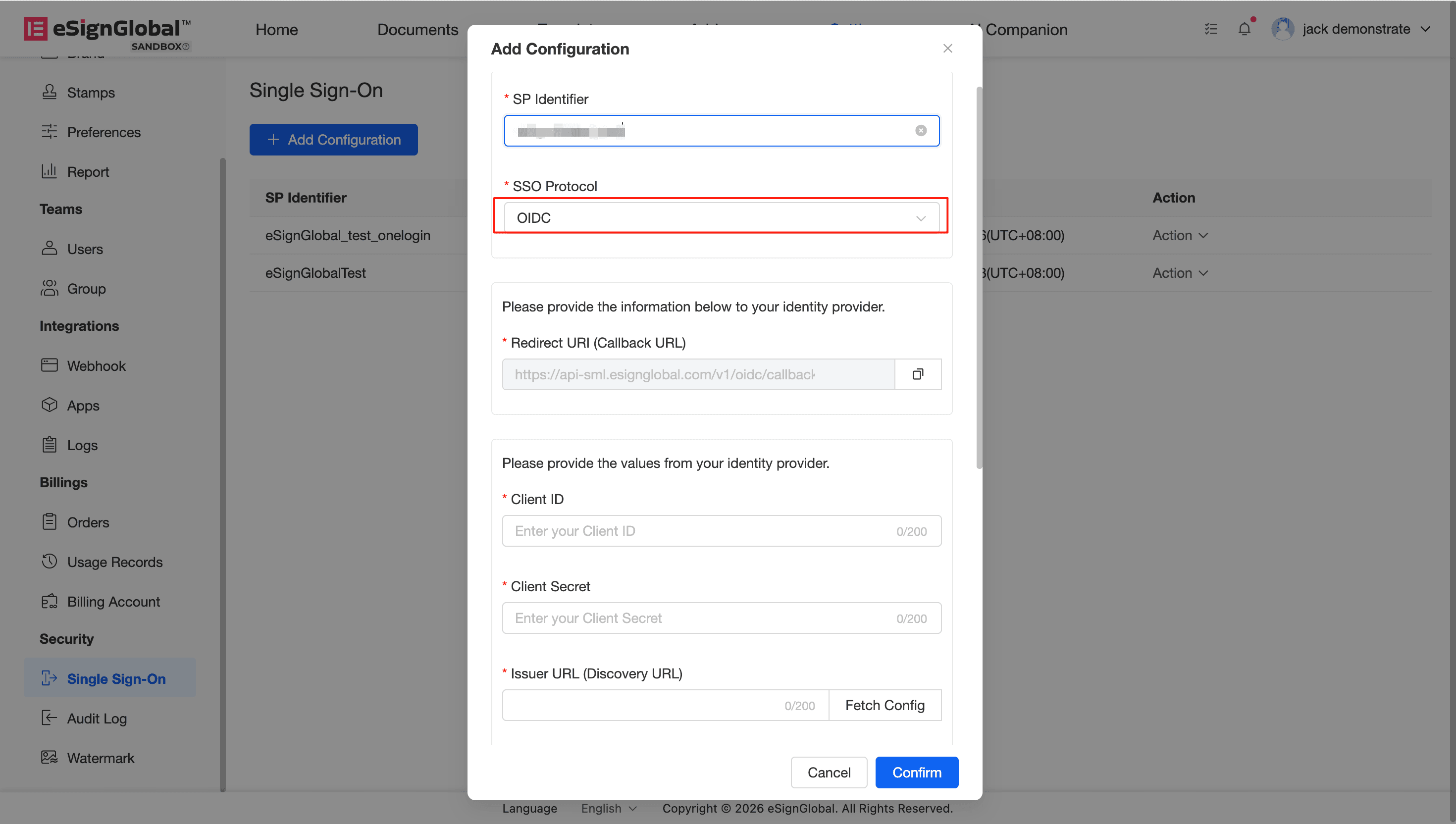

Nova configuração SSO (protocolo OIDC)

O Single Sign-On (SSO) permite que os funcionários de uma empresa usem uma identidade corporativa unificada (como o Microsoft Entra ID e outros fornecedores de identidade baseados no protocolo OIDC) para iniciar sessão diretamente na plataforma eSignGlobal. Isto não só elimina o incómodo de memorizar vários conjuntos de nomes de utilizador e palavras-passe, como também ajuda as empresas a controlar uniformemente os direitos de acesso e a melhorar os níveis de segurança e conformidade.

【Versões aplicáveis】Disponível na versão Professional e superior (é necessário instalar o plugin “Single Sign-on”).

Pré-requisitos

- Requisitos de permissão: Tem de ser um Super Administrador do Espaço de Trabalho para configurar o SSO. Os membros normais e os administradores normais não conseguem aceder a esta página de configuração.

- Requisitos de plugin: Certifique-se de que o seu espaço de trabalho instalou e ativou o plugin “Single Sign-on” no centro de plugins da aplicação.

- Preparação do IdP: Precisa de criar uma aplicação no fornecedor de identidade (IdP, como o Microsoft Entra ID) da sua empresa e obter as informações de configuração OIDC relevantes (como o ID do Cliente, o Segredo do Cliente, o URL do Emissor, etc.).

Passos de configuração

Passo 1: Aceder à página de configuração do SSO

Depois de iniciar sessão no eSignGlobal, aceda ao back-end de gestão do espaço de trabalho, encontre o ponto de entrada de configuração do plugin “Single Sign-on” e clique para aceder ao painel Adicionar Configuração.

Passo 2: Preencher as informações básicas e selecionar o protocolo

- Introduzir o Identificador SP:

Na caixa de texto

SP Identifier, introduza um identificador personalizado. Este identificador será utilizado para identificar o espaço de trabalho ao qual o funcionário pertence ao iniciar sessão. (Guarde este identificador em segurança, pois será necessário utilizá-lo ao iniciar sessão mais tarde). - Selecionar o protocolo:

No menu pendente

SSO Protocol, selecioneOIDC.

Passo 3: Obter e configurar o endereço de redirecionamento

Depois de selecionar o protocolo OIDC, o sistema irá gerar automaticamente o URI de Redirecionamento (URL de Callback).

- Clique no ícone de cópia à direita da caixa de entrada para copiar o URL gerado.

- Vá para o painel de controlo de gestão do seu fornecedor de identidade (IdP) e preencha o URL copiado na configuração de endereço de redirecionamento (Redirect/Callback URL) correspondente.

Passo 4: Configurar os parâmetros do IdP e as credenciais do cliente

Este passo requer que preencha os parâmetros e informações de chave extraídas do IdP. O sistema fornece uma função de captura de configuração de endpoint conveniente para si:

- Preencher as credenciais do cliente:

- Client ID: Preencha o ID do cliente obtido após criar a aplicação no IdP.

- Client Secret: Preencha a chave do cliente obtida no IdP. (Para garantir a segurança, uma vez que a chave é guardada, será irreversivelmente dessensibilizada ou substituída por asteriscos quando for editada novamente).

- Preencher o Issuer URL (Discovery URL): Introduza o endereço Issuer base do seu fornecedor de identidade.

- Obter a configuração do endpoint (clique no botão [Fetch Config]):

- O sistema tentará ligar-se automaticamente ao seu IdP e analisar o

Authorization Endpoint,Token Endpoint,JWKS URIeUserInfo Endpoint. - Se estiver num ambiente de rede interna ou a obtenção automática falhar, o sistema irá apresentar a mensagem “Falha ao obter a configuração”. Não precisa de se preocupar, pode preencher manualmente as informações correspondentes nas caixas de entrada de cada endpoint abaixo.

- Atenção: o

UserInfo Endpointnão é obrigatório.

- O sistema tentará ligar-se automaticamente ao seu IdP e analisar o

Passo 5: Guardar a configuração

Depois de confirmar que todas as informações básicas, credenciais do cliente e informações do endpoint estão corretas, clique em [Confirmar] na parte inferior para guardar a configuração.