Konfigurasi SSO Baharu (Protokol OIDC)

Log masuk tunggal (SSO) membolehkan pekerja perusahaan menggunakan identiti perusahaan yang seragam (seperti Microsoft Entra ID dan pembekal identiti berasaskan protokol OIDC yang lain) untuk log masuk terus ke platform eSignGlobal. Ini bukan sahaja menghapuskan masalah mengingati berbilang set nama pengguna dan kata laluan, tetapi juga membantu perusahaan mengawal akses secara seragam dan meningkatkan tahap pematuhan keselamatan.

[Versi yang berkenaan] Tersedia dalam Edisi Profesional dan ke atas (memerlukan pemasangan pemalam “Single Sign-on”).

Prasyarat

- Keperluan kebenaran: Anda mesti menjadi Pentadbir Super Ruang Kerja untuk mengkonfigurasi SSO. Ahli biasa dan pentadbir biasa tidak boleh mengakses halaman konfigurasi ini.

- Keperluan pemalam: Pastikan ruang kerja anda telah memasang dan mendayakan pemalam “Single Sign-on” di pusat pemalam aplikasi.

- Penyediaan IdP: Anda perlu mencipta aplikasi dalam pembekal identiti perusahaan anda (IdP, seperti Microsoft Entra ID) dan mendapatkan maklumat konfigurasi OIDC yang berkaitan (seperti ID Klien, Rahsia Klien, URL Penerbit, dsb.).

Langkah Konfigurasi

Langkah 1: Masuk ke halaman konfigurasi SSO

Selepas log masuk ke eSignGlobal, pergi ke bahagian pentadbir ruang kerja, cari pintu masuk konfigurasi pemalam “Single Sign-on”, dan klik untuk memasuki panel tambah konfigurasi (Add Configuration).

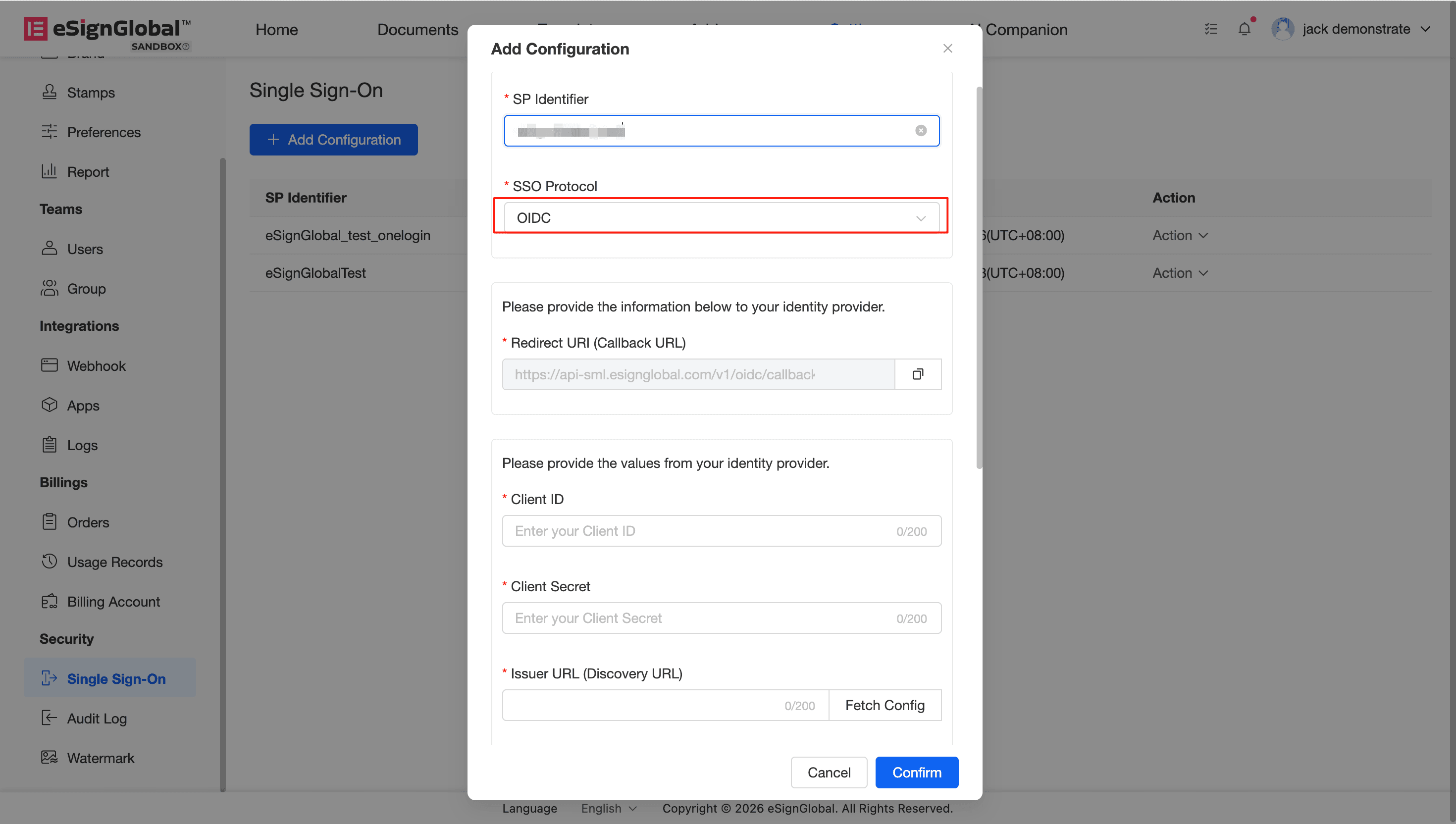

Langkah 2: Isi maklumat asas dan pilihan protokol

- Masukkan SP Identifier:

Dalam kotak input

SP Identifier, isikan pengecam tersuai. Pengecam ini akan digunakan untuk mengenal pasti ruang kerja yang dimiliki oleh pekerja semasa log masuk. (Sila rekod pengecam ini dengan betul, ia perlu digunakan semasa log masuk kemudian). - Pilih protokol:

Dalam menu lungsur turun

SSO Protocol, pilihOIDC.

Langkah 3: Dapatkan dan konfigurasikan alamat pengalihan

Selepas memilih protokol OIDC, sistem akan menjana Redirect URI (Callback URL) secara automatik.

- Klik ikon salin di sebelah kanan kotak input untuk menyalin URL yang dijana.

- Pergi ke konsol pengurusan pembekal identiti (IdP) anda, dan isikan URL yang disalin ke dalam konfigurasi alamat pengalihan (Redirect/Callback URL) yang sepadan.

Langkah Keempat: Konfigurasi Parameter IdP dan Kredensial Klien

Langkah ini memerlukan anda mengisi parameter dan maklumat kunci yang berkaitan yang diekstrak daripada IdP. Sistem menyediakan fungsi pengambilan konfigurasi titik akhir yang mudah untuk anda:

- Isi Kredensial Klien:

- Client ID: Isi ID klien yang diperoleh selepas mencipta aplikasi dalam IdP.

- Client Secret: Isi kunci klien yang diperoleh dalam IdP. (Untuk memastikan keselamatan, sebaik sahaja kunci disimpan, ia akan dinyahpeka secara tidak dapat dipulihkan atau digantikan dengan asterisk apabila diedit lagi).

- Isi Issuer URL (Discovery URL): Masukkan alamat Issuer asas pembekal identiti anda.

- Dapatkan konfigurasi titik akhir (klik butang [Fetch Config]):

- Sistem akan cuba menyambung ke IdP anda secara automatik dan menghuraikan

Authorization Endpoint,Token Endpoint,JWKS URIdanUserInfo Endpoint. - Jika anda berada dalam persekitaran rangkaian dalaman atau pemerolehan automatik gagal, sistem akan memaparkan “Pengambilan konfigurasi gagal”. Pada masa ini, anda tidak perlu risau, anda boleh mengisi secara manual maklumat yang sepadan dalam kotak input titik akhir di bawah.

- Nota:

UserInfo Endpointadalah pilihan yang tidak wajib.

- Sistem akan cuba menyambung ke IdP anda secara automatik dan menghuraikan

Langkah Kelima: Simpan Konfigurasi

Selepas mengesahkan bahawa semua maklumat asas, kredensial klien dan maklumat titik akhir adalah betul, klik [Confirm] di bahagian bawah untuk menyimpan konfigurasi.