Создать конфигурацию SSO (протокол OIDC)

Единый вход (SSO) позволяет сотрудникам компании использовать единую корпоративную учетную запись (например, Microsoft Entra ID и другие поставщики удостоверений на основе протокола OIDC) для прямого входа на платформу eSignGlobal. Это не только избавляет от необходимости запоминать несколько наборов учетных данных, но и помогает компании унифицировать управление правами доступа и повысить уровень безопасности и соответствия требованиям.

[Применимые версии] Доступно в Professional и выше (требуется установка плагина «Single Sign-on»).

Предварительные условия

- Требования к разрешениям: для настройки SSO необходимо быть суперадминистратором рабочей области (Workspace Super Admin). Обычные участники и обычные администраторы не могут получить доступ к этой странице конфигурации.

- Требования к плагинам: убедитесь, что в вашей рабочей области установлен и активирован плагин «Single Sign-on» в центре плагинов приложений.

- Подготовка IdP: вам необходимо создать приложение в поставщике удостоверений вашей компании (IdP, например, Microsoft Entra ID) и получить соответствующую информацию о конфигурации OIDC (например, Client ID, Client Secret, Issuer URL и т. д.).

Шаги конфигурации

Шаг 1. Перейдите на страницу конфигурации SSO

После входа в eSignGlobal перейдите в фоновый режим управления рабочей областью, найдите точку входа конфигурации плагина «Single Sign-on» и нажмите, чтобы войти в панель добавления конфигурации (Add Configuration).

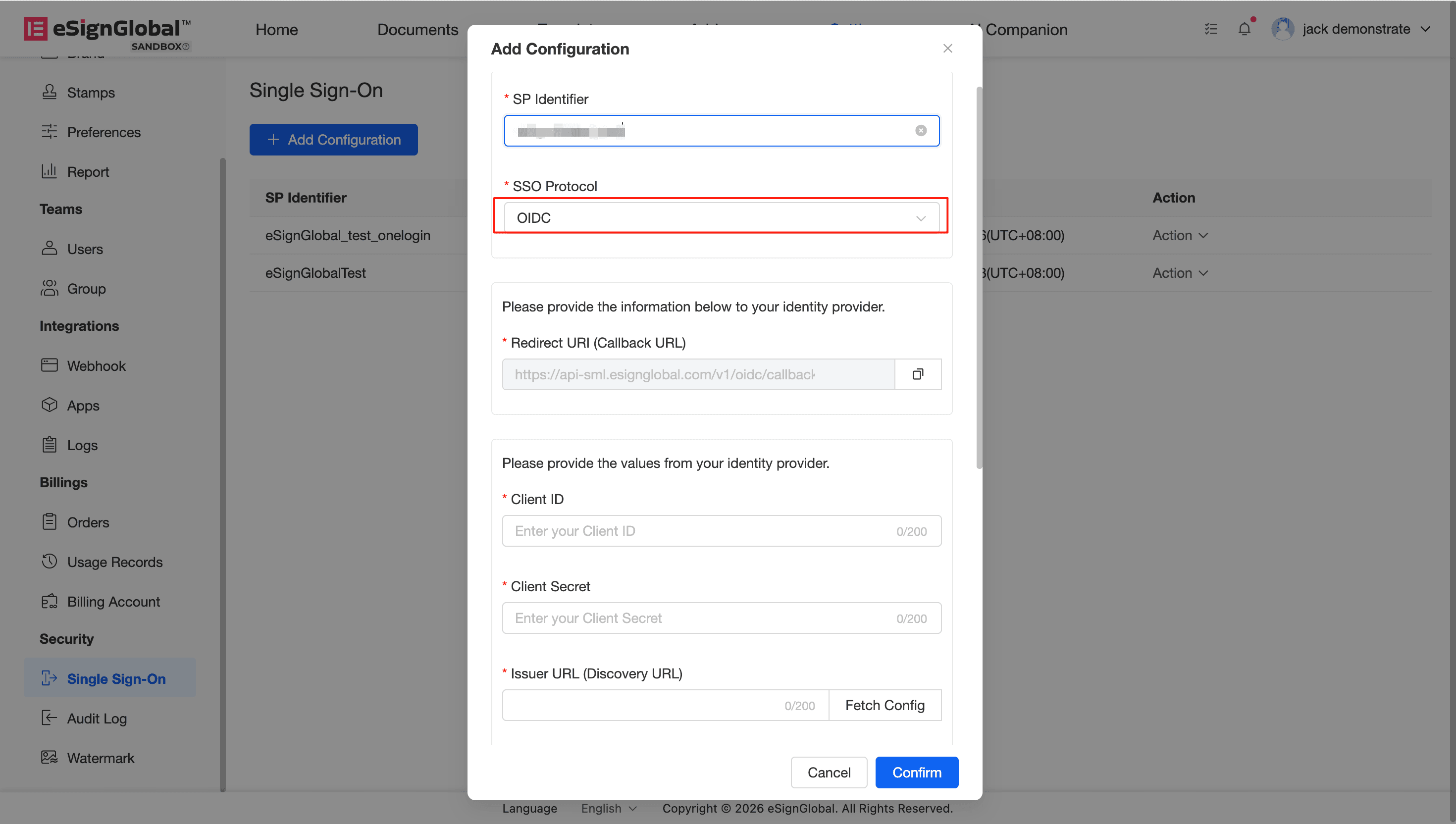

Шаг 2. Заполните основную информацию и выберите протокол

- Введите SP Identifier:

В текстовом поле

SP Identifierвведите собственный идентификатор. Этот идентификатор будет использоваться для идентификации рабочей области, к которой принадлежит сотрудник, при входе в систему. (Пожалуйста, надежно запишите этот идентификатор, он понадобится для последующего входа в систему). - Выберите протокол:

В раскрывающемся меню

SSO ProtocolвыберитеOIDC.

Шаг 3. Получите и настройте адрес перенаправления

После выбора протокола OIDC система автоматически сгенерирует Redirect URI (Callback URL).

- Нажмите на значок копирования справа от поля ввода, чтобы скопировать сгенерированный URL.

- Перейдите в консоль управления вашего поставщика удостоверений (IdP) и вставьте скопированный URL в соответствующую конфигурацию адреса перенаправления (Redirect/Callback URL).

Шаг 4: Настройка параметров IdP и учетных данных клиента

На этом шаге необходимо заполнить соответствующие параметры и информацию о ключах, извлеченные из IdP. Система предоставляет вам удобную функцию извлечения конфигурации конечной точки:

- Заполните учетные данные клиента:

- Client ID: Введите идентификатор клиента, полученный после создания приложения в IdP.

- Client Secret: Введите секретный ключ клиента, полученный в IdP. (В целях безопасности секретный ключ после сохранения будет необратимо десенсибилизирован или заменен звездочками при повторном редактировании).

- Введите Issuer URL (Discovery URL): Введите базовый адрес Issuer вашего поставщика удостоверений.

- Получите конфигурацию конечной точки (нажмите кнопку 【Fetch Config】):

- Система попытается автоматически подключиться к вашему IdP и проанализировать

Authorization Endpoint,Token Endpoint,JWKS URIиUserInfo Endpoint. - Если вы находитесь во внутренней сети или автоматическое получение не удалось, система отобразит сообщение «Не удалось получить конфигурацию». В этом случае вам не нужно беспокоиться, вы можете вручную заполнить соответствующую информацию в полях ввода каждой конечной точки ниже.

- Примечание:

UserInfo Endpointне является обязательным параметром.

- Система попытается автоматически подключиться к вашему IdP и проанализировать

Шаг 5: Сохраните конфигурацию

Убедившись, что вся основная информация, учетные данные клиента и информация о конечных точках верны, нажмите 【Confirm】 внизу, чтобы сохранить конфигурацию.