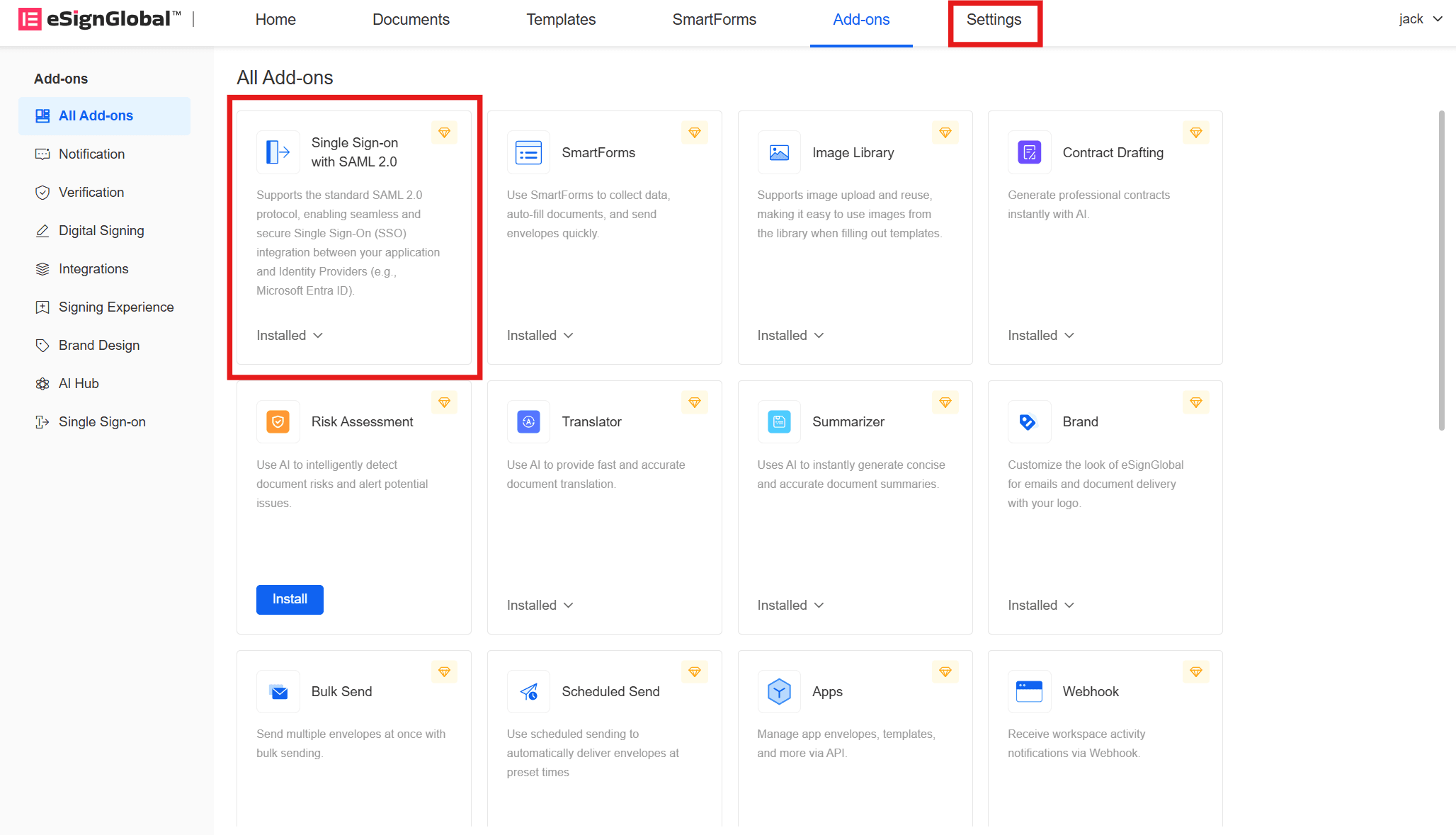

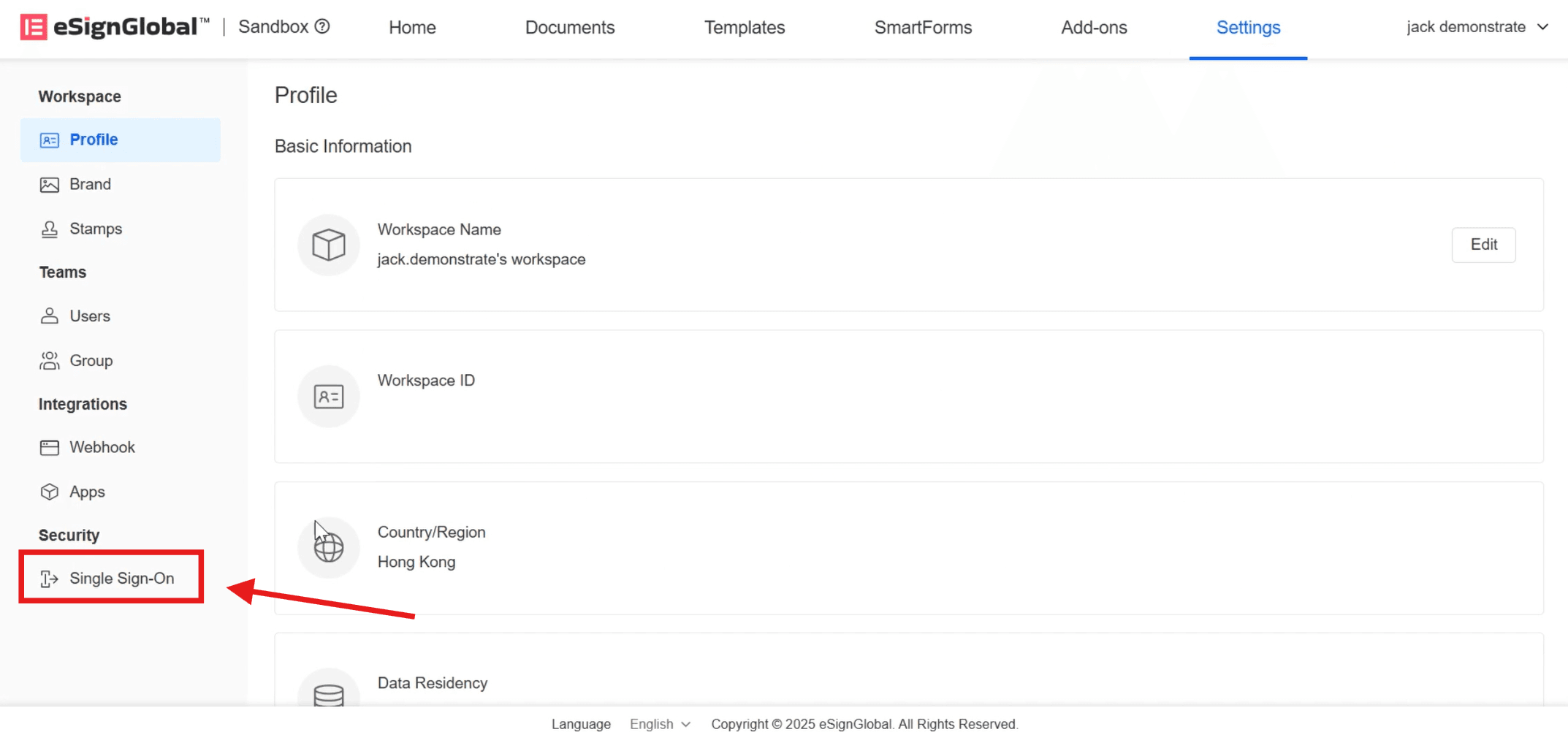

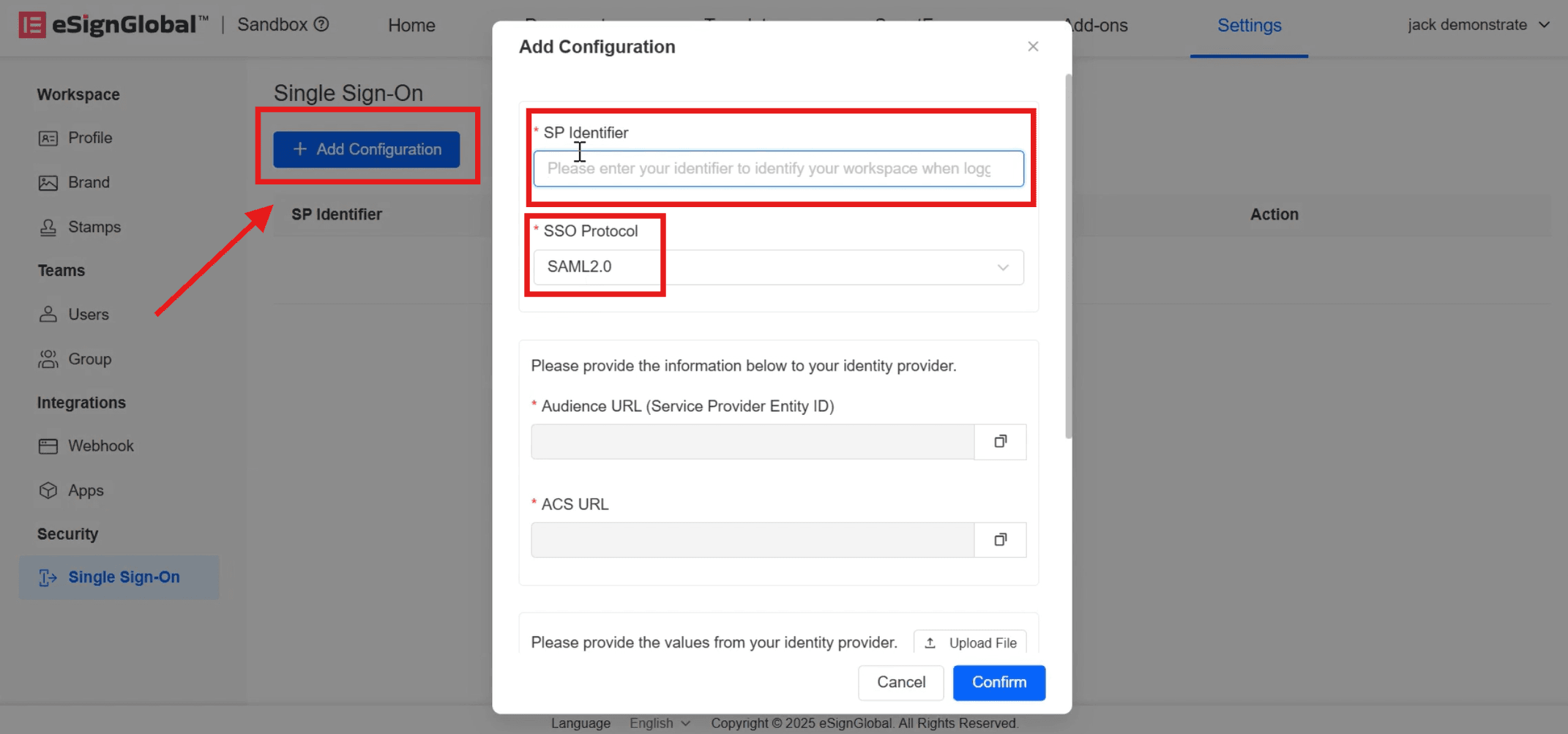

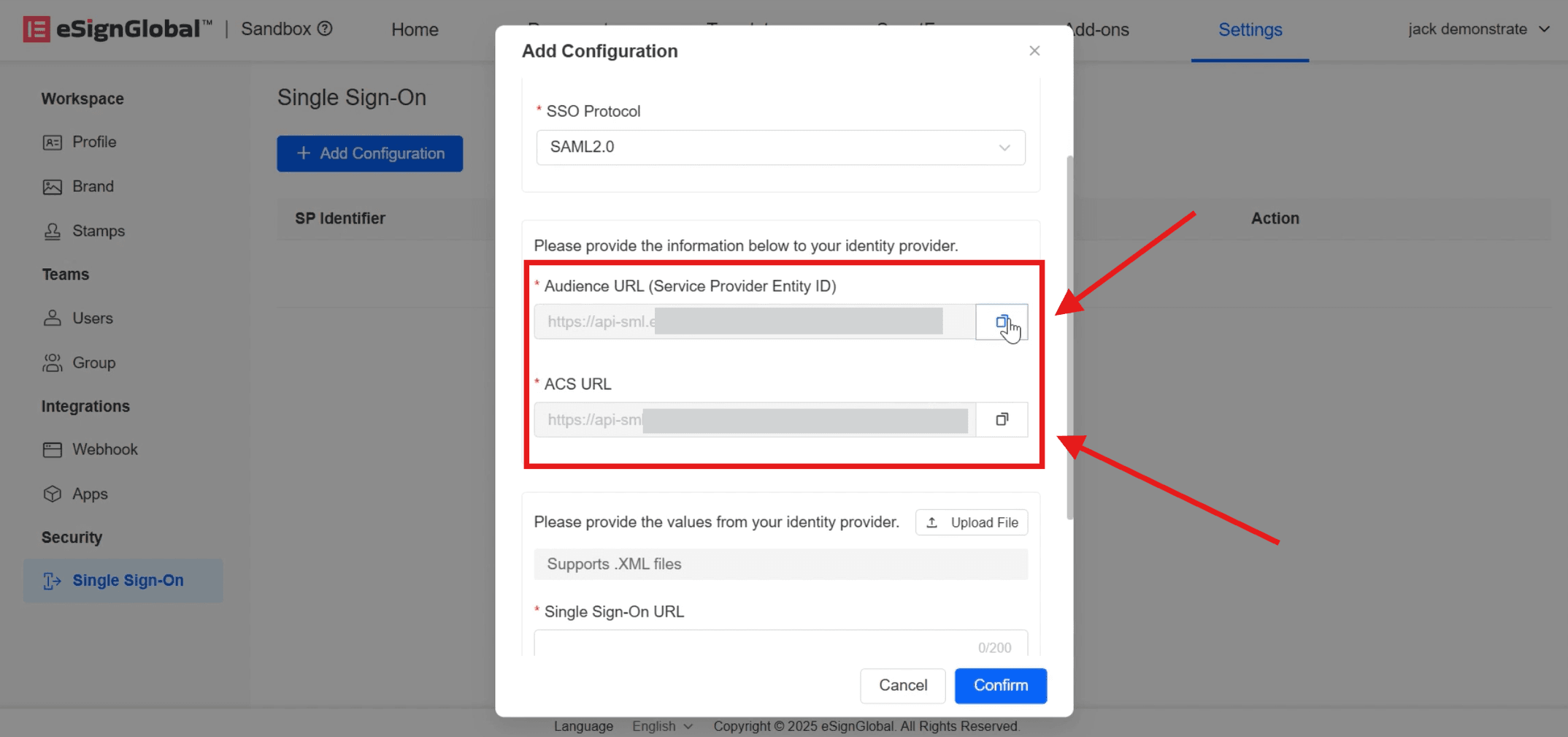

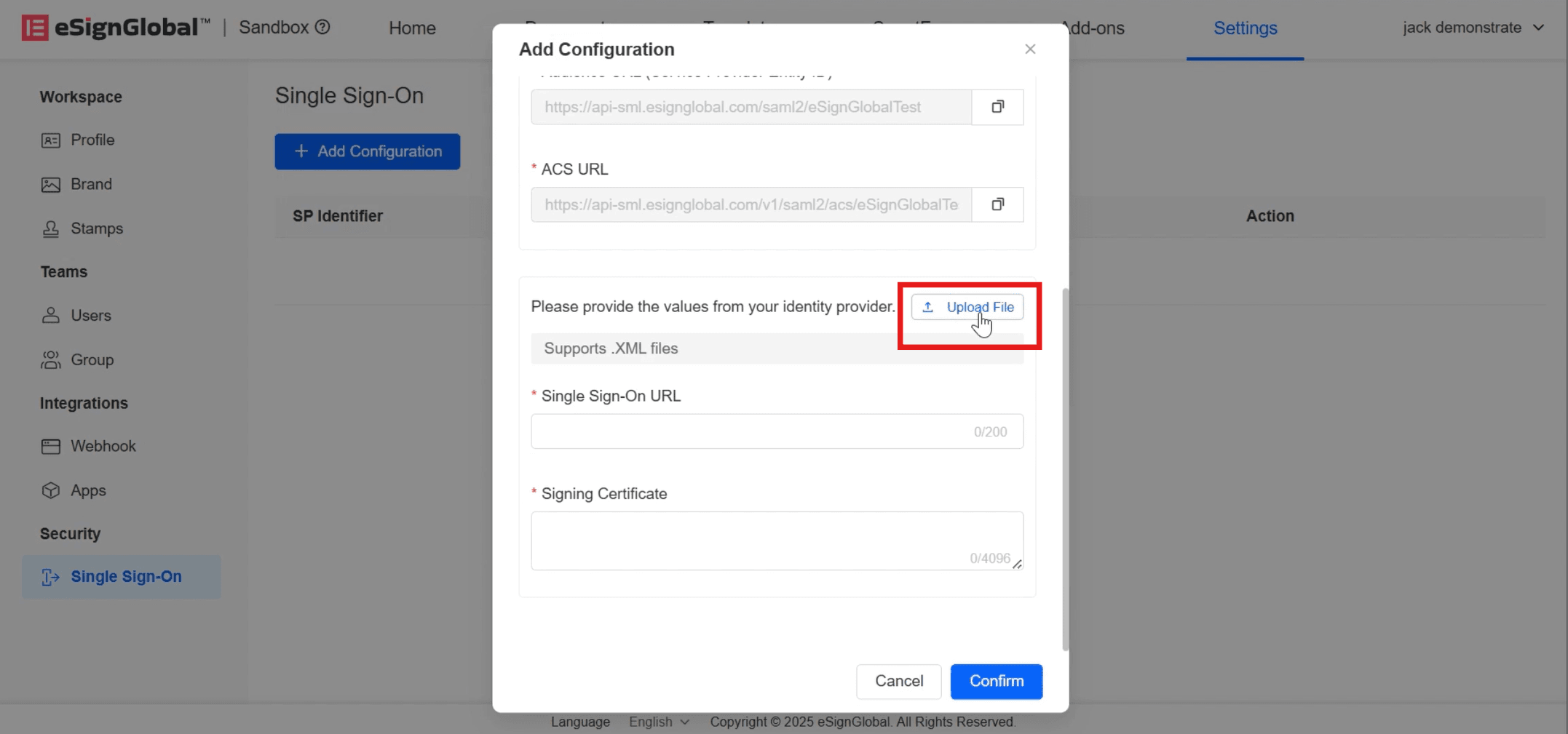

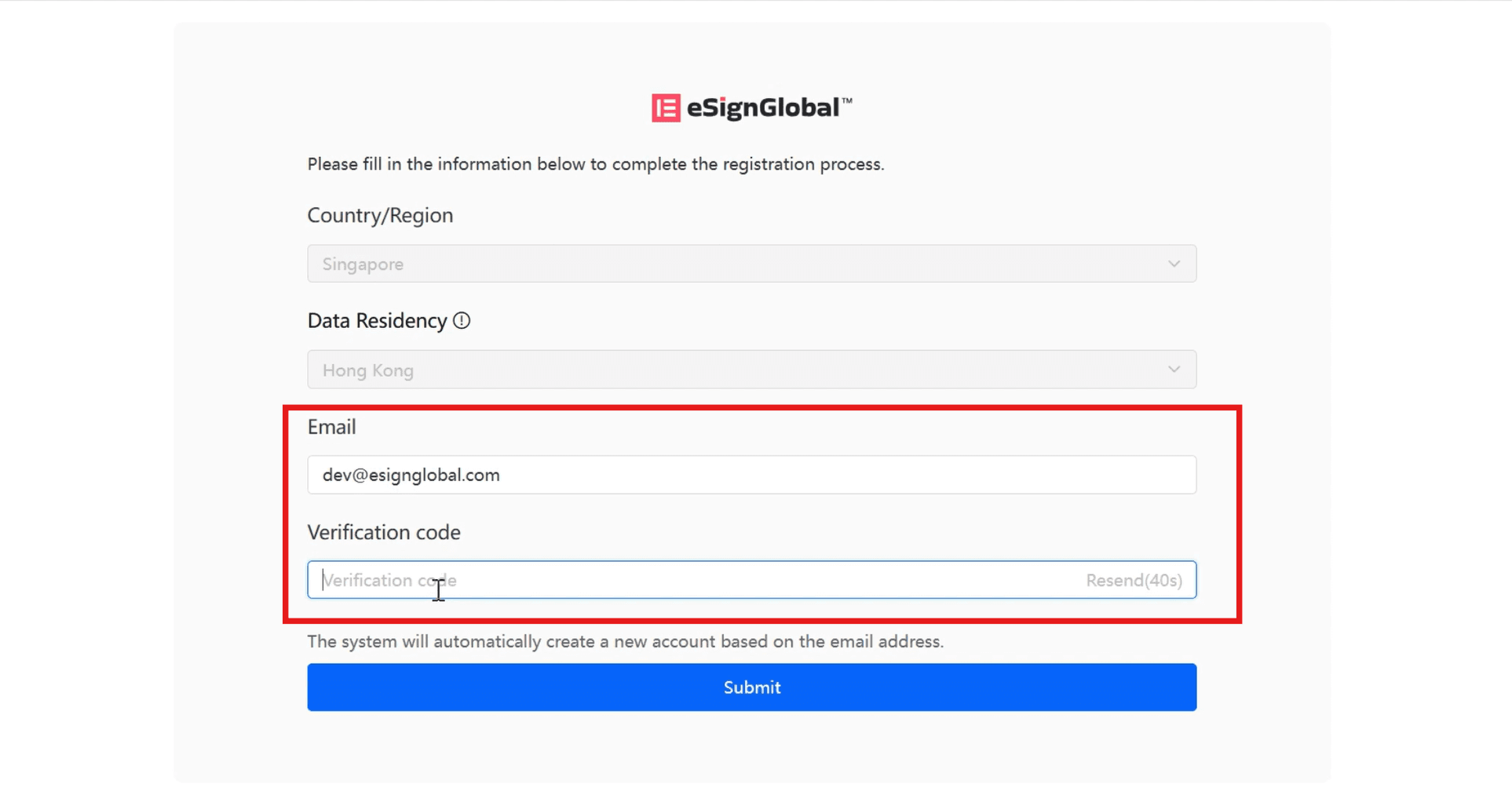

eSignGlobalHỗ trợ xác thực liên kết dựa trên SAML 2.0, bạn có thể tích hợp Microsoft Entra ID vớieSignGlobalthông qua xác thực liên kết dựa trên SAML 2.0 để thực hiện đăng nhập một lần bằng tài khoản Microsoft Entra IDeSignGlobalmà không cần tạo người dùng phụ CAM cho từng thành viên trong doanh nghiệp hoặc tổ chức.

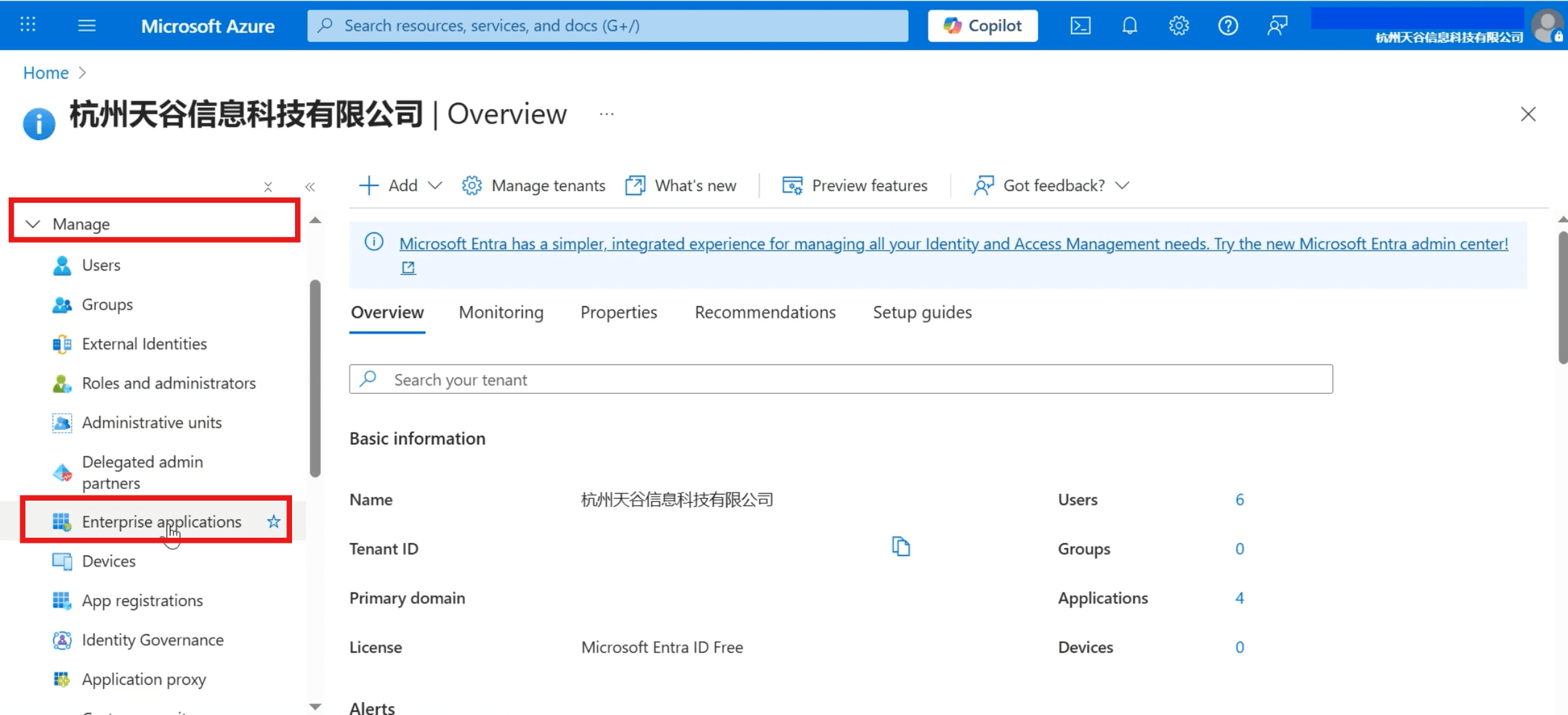

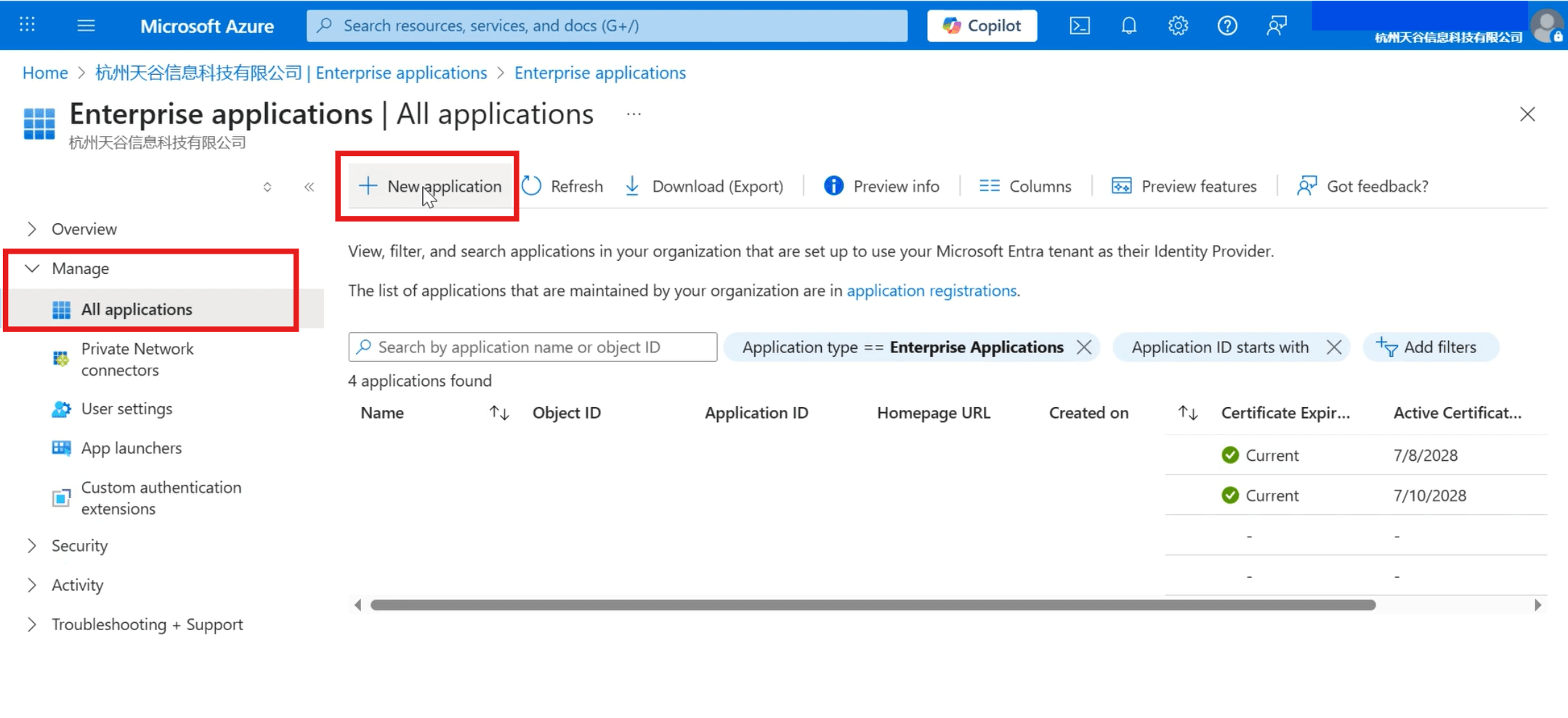

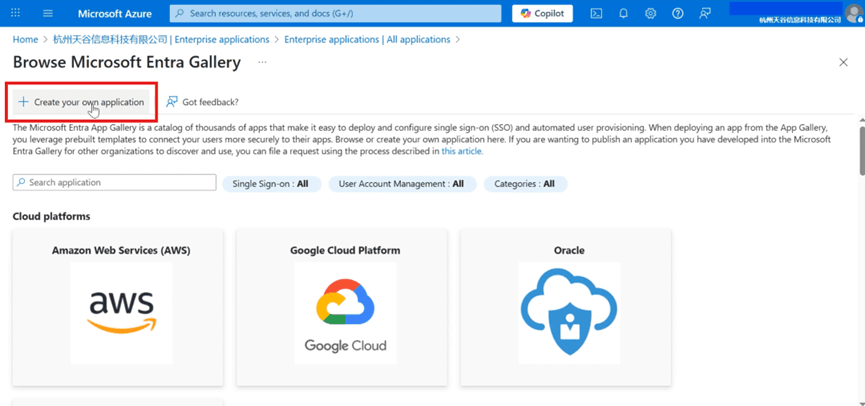

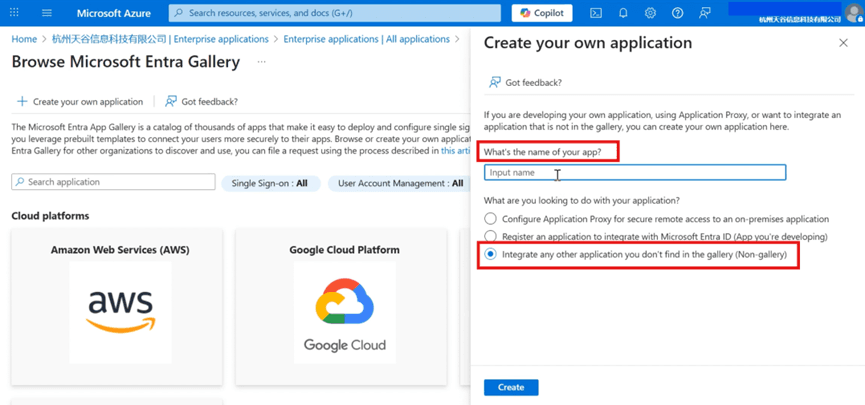

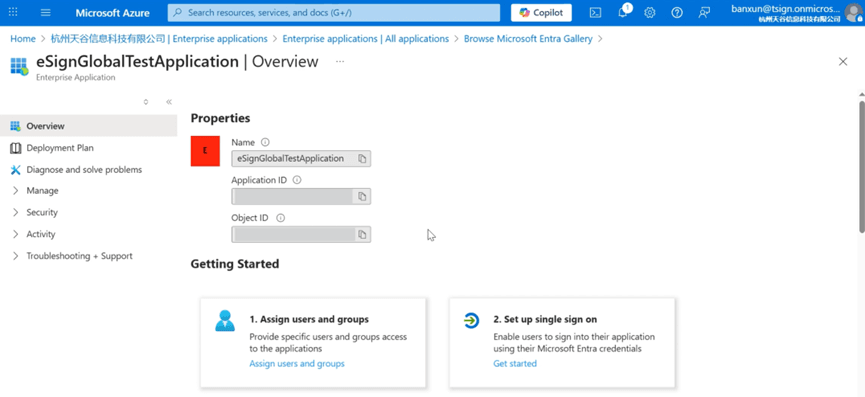

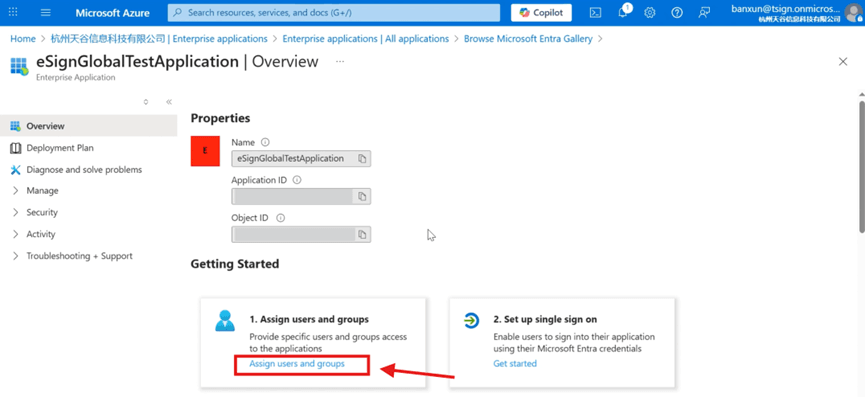

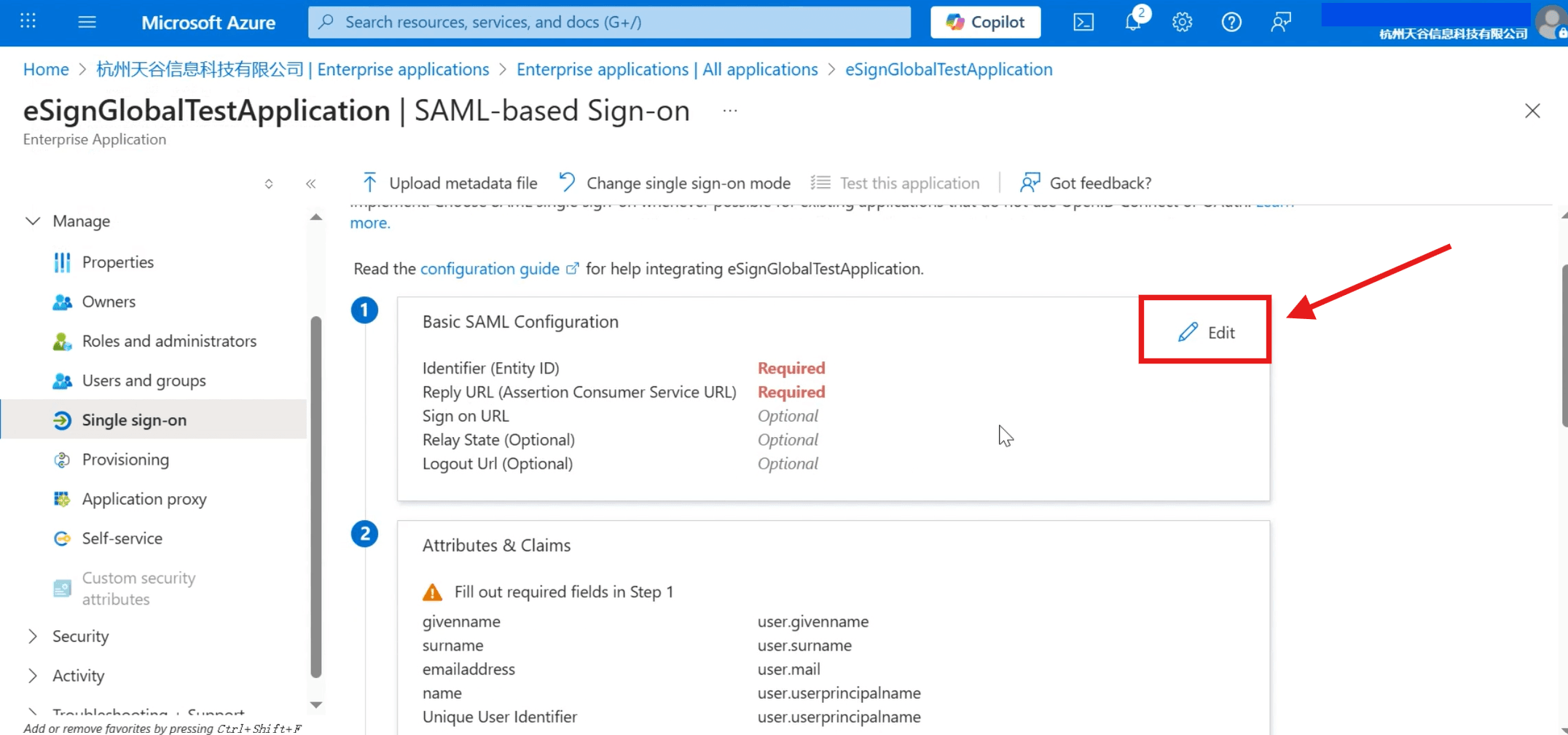

Tạo ứng dụng Microsoft Entra ID

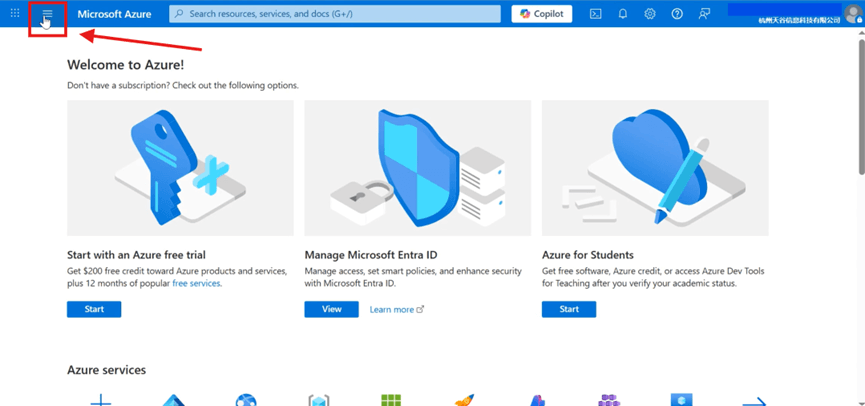

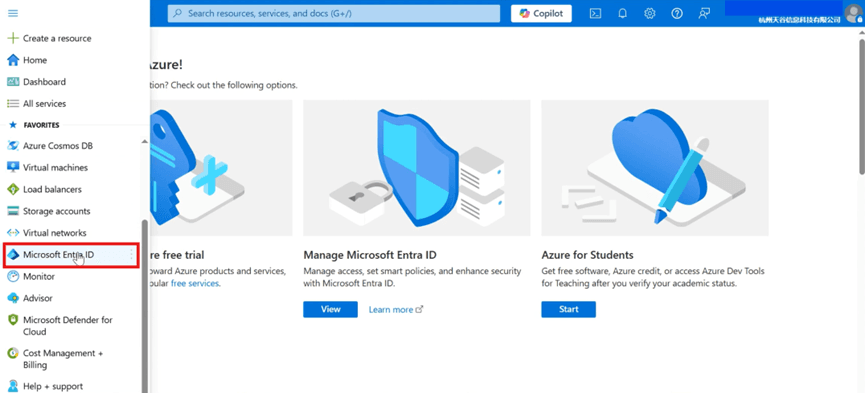

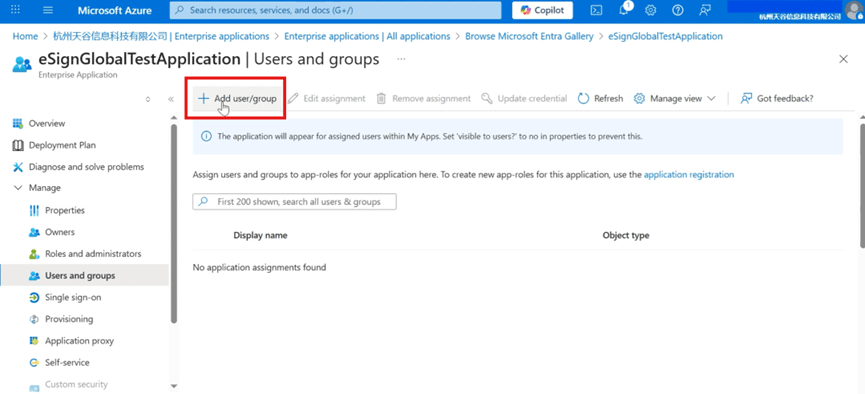

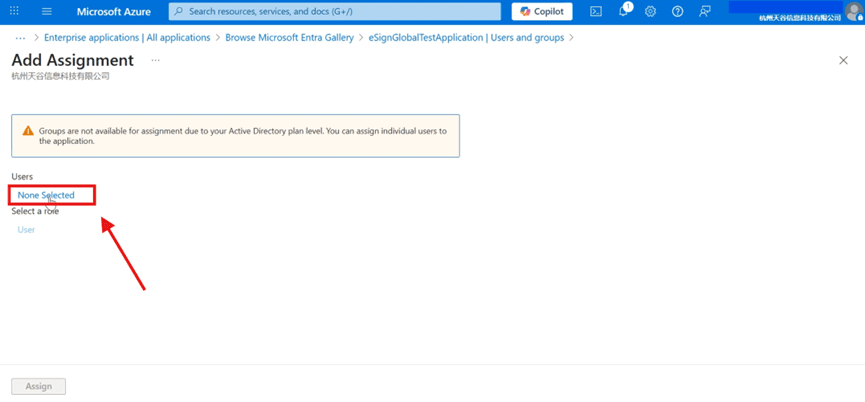

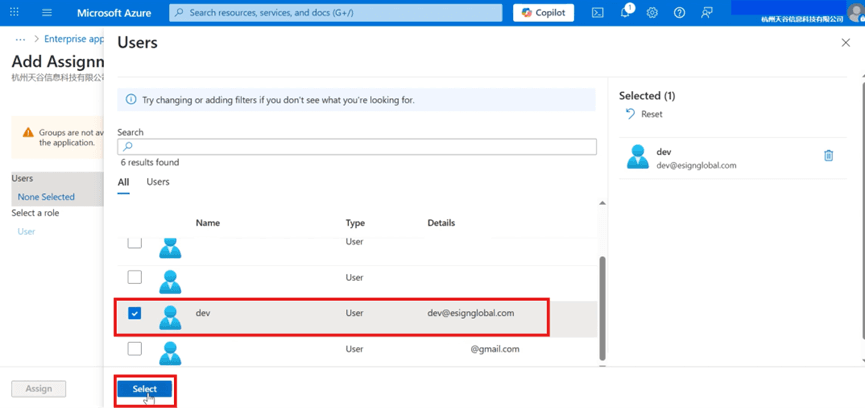

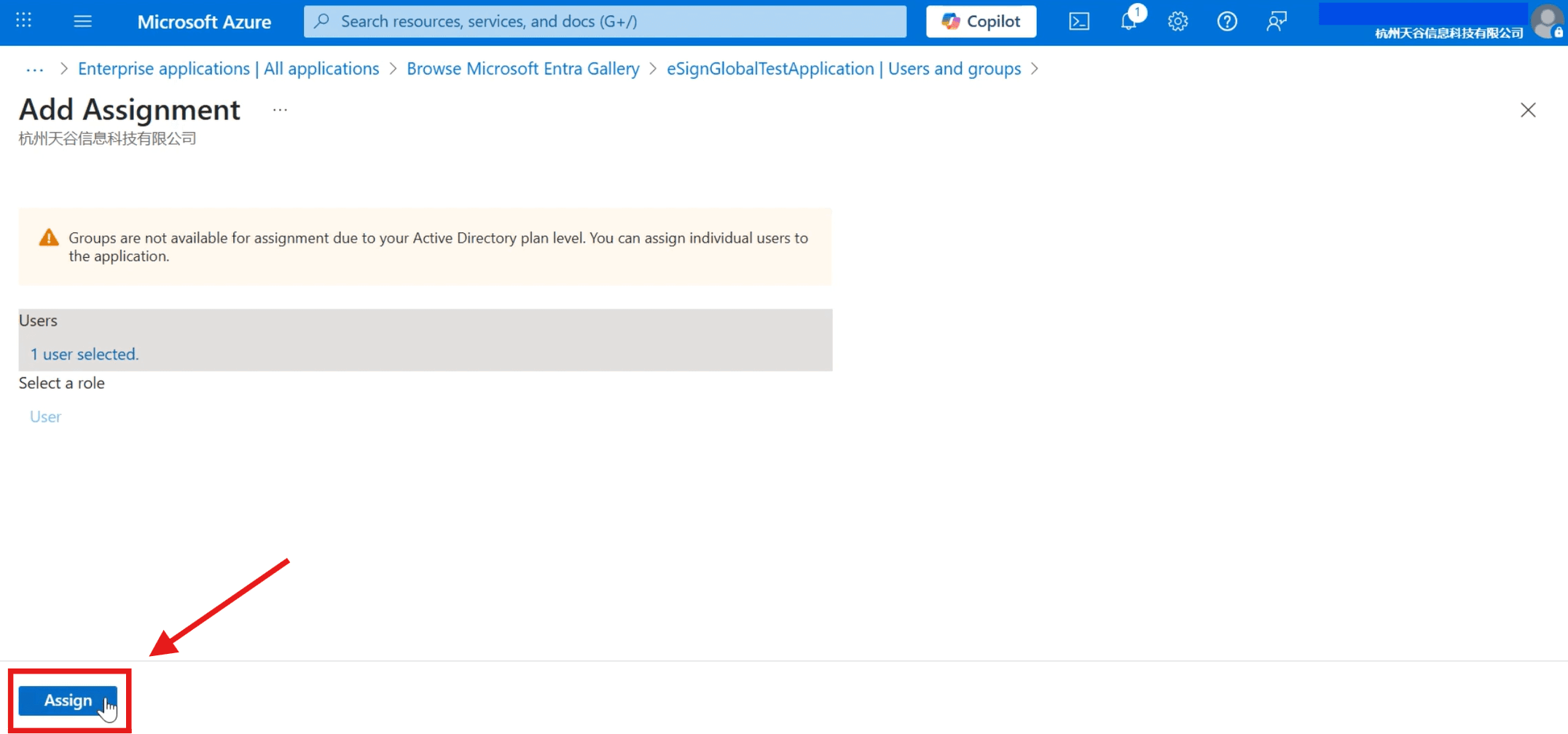

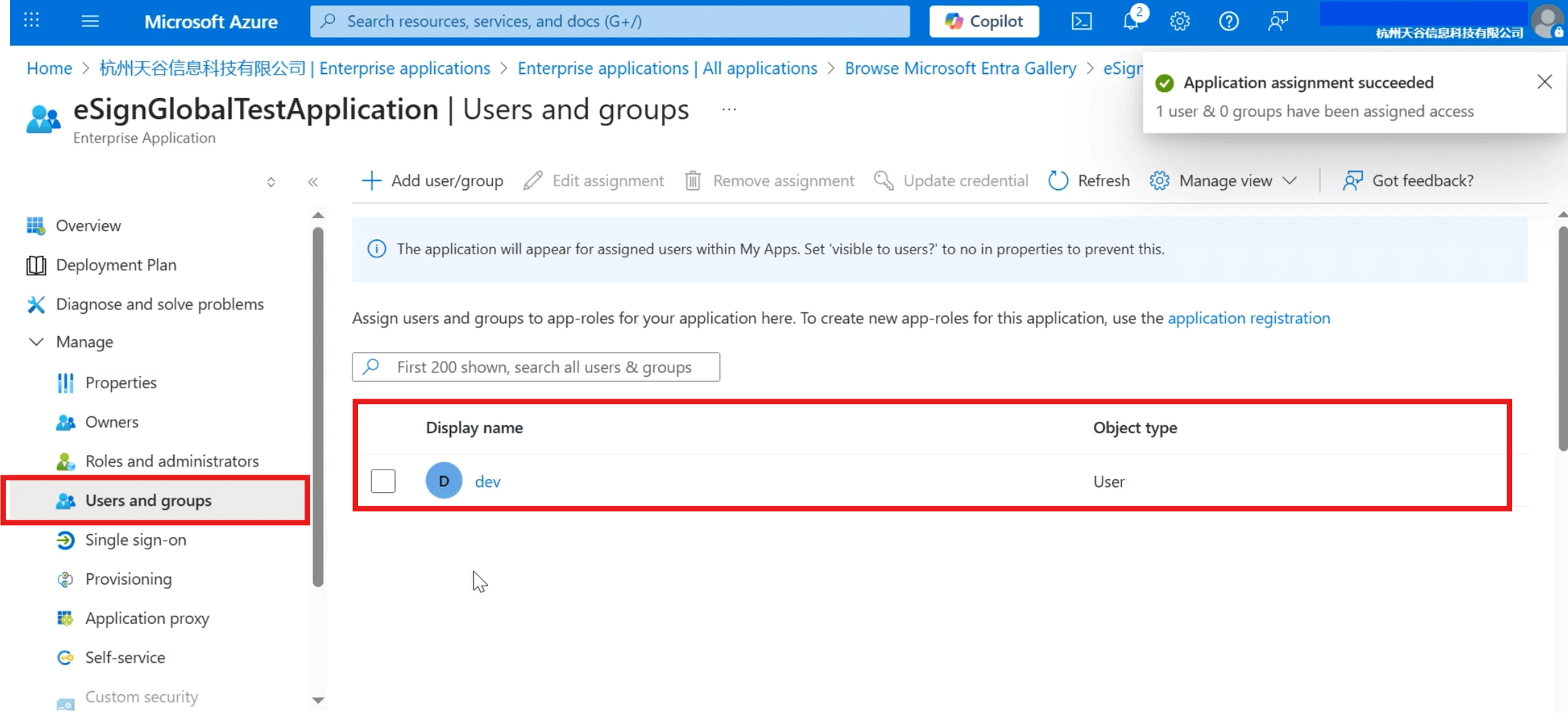

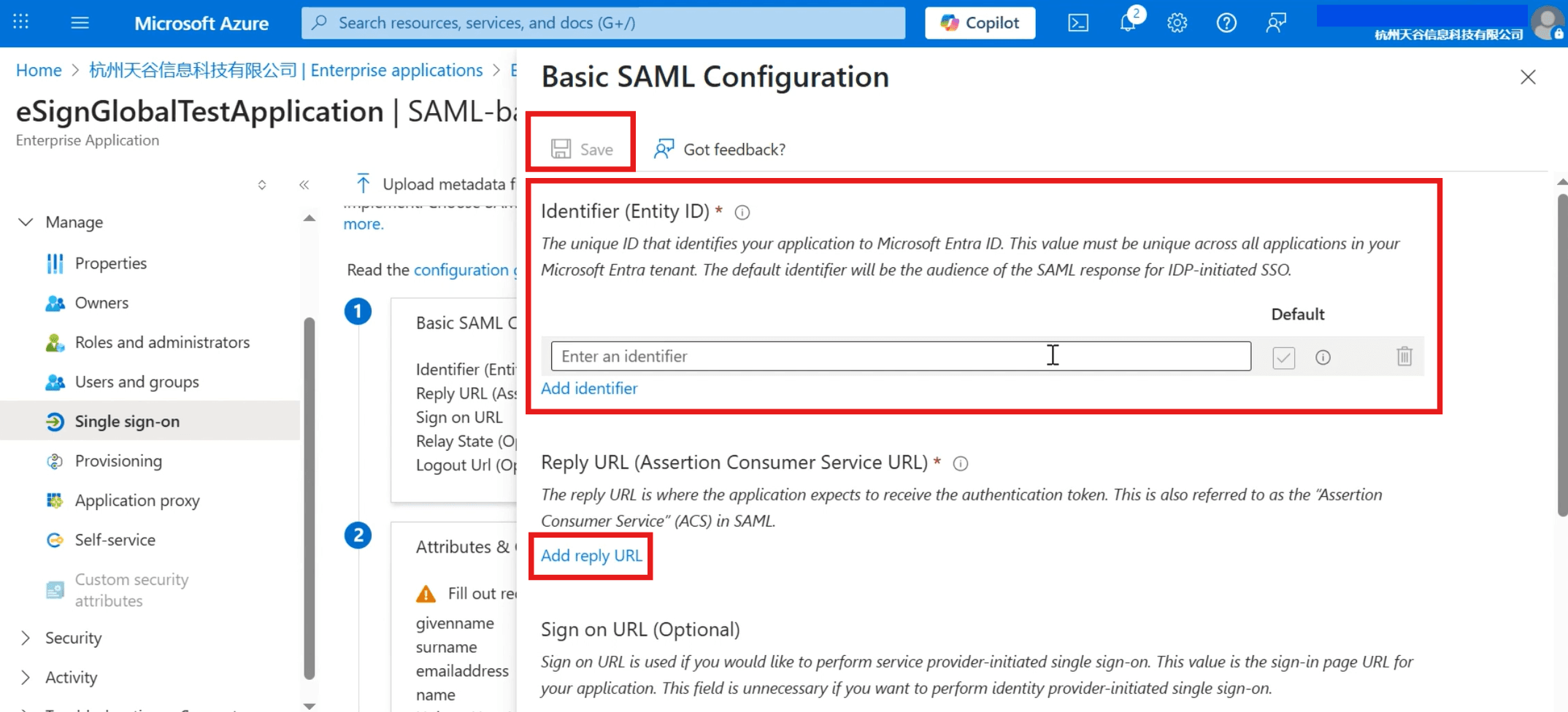

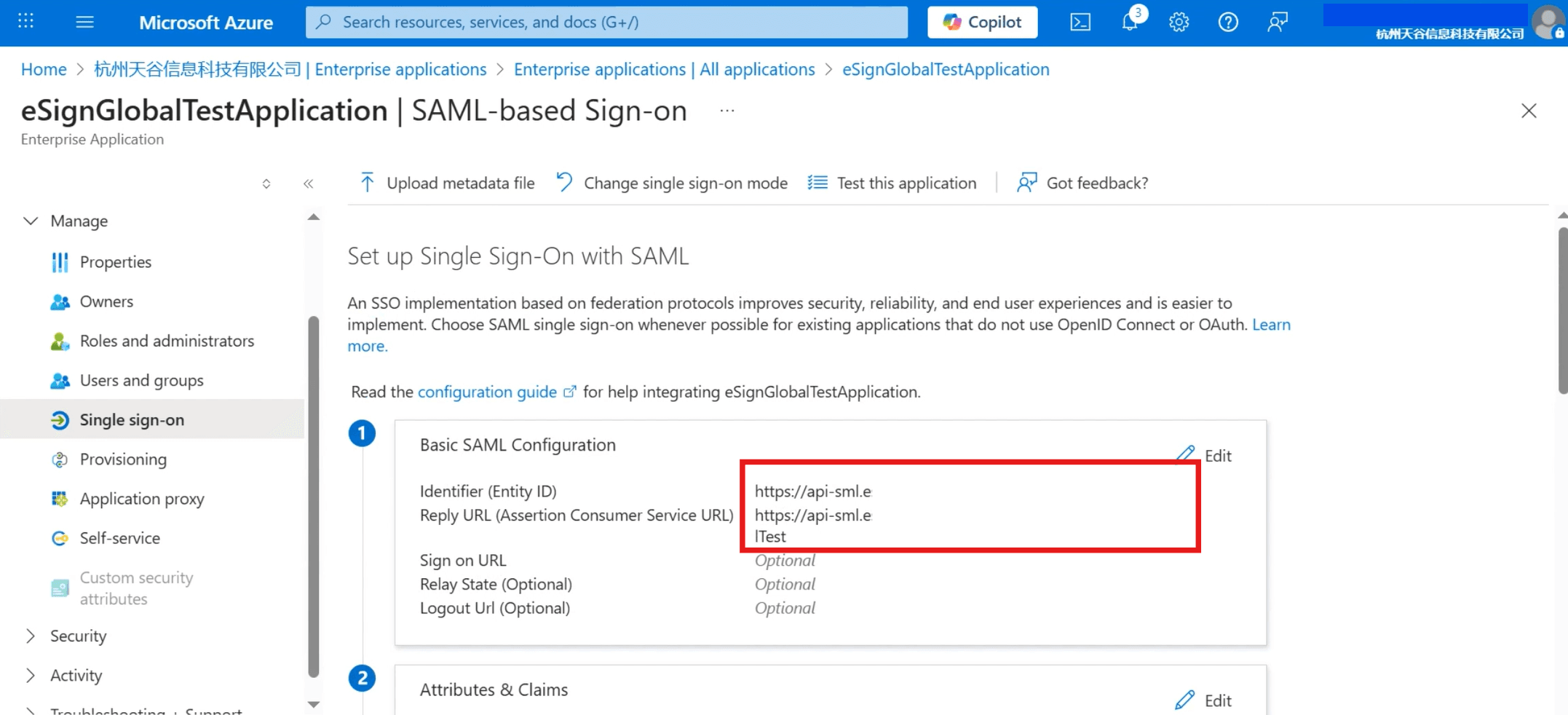

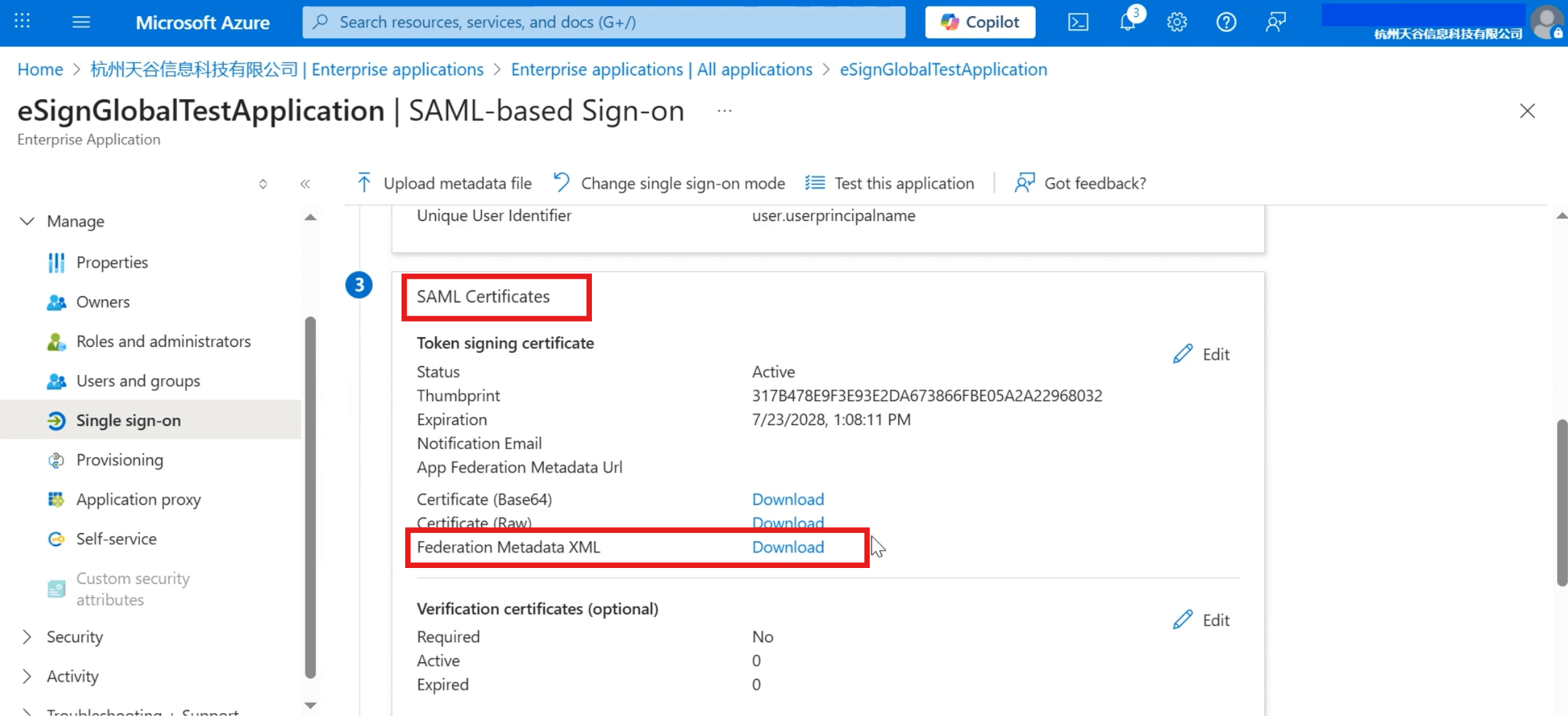

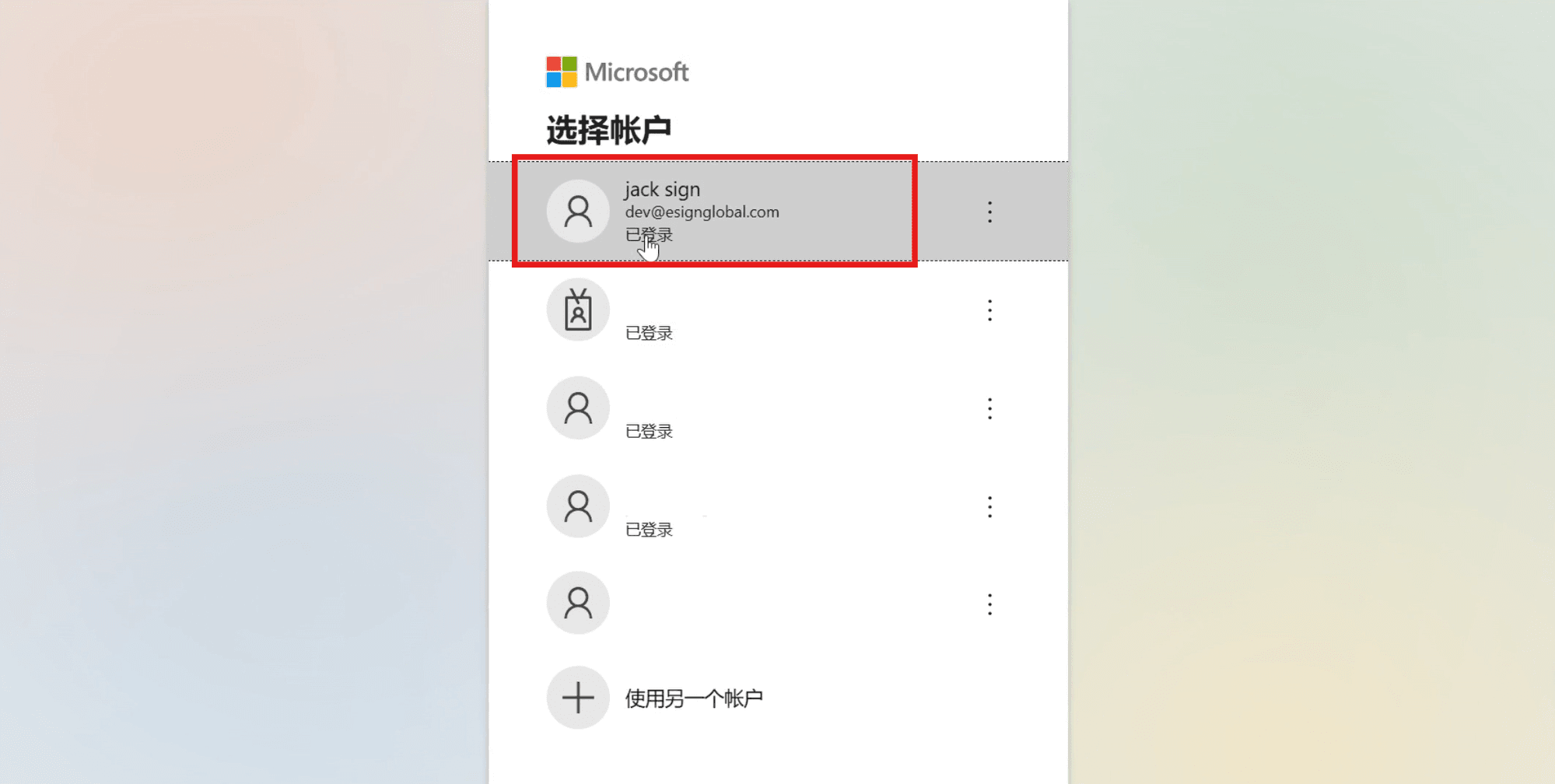

- Sau khi đăng nhập vào cổng Azure, hãy nhấp vào [Hiển thị menu cổng thông tin] ở phía trên bên trái để vào [Microsoft Entra ID].