OKTA - SAML2.0

eSignGlobalは、SAML 2.0に基づくフェデレーション認証をサポートしています。SAML 2.0に基づくフェデレーション認証を通じて、OKTAとeSignGlobalを統合することで、OKTAアカウントのシングルサインオンをeSignGlobalで実現できます。企業や組織のメンバーごとに個別のIDを作成する必要はありません。

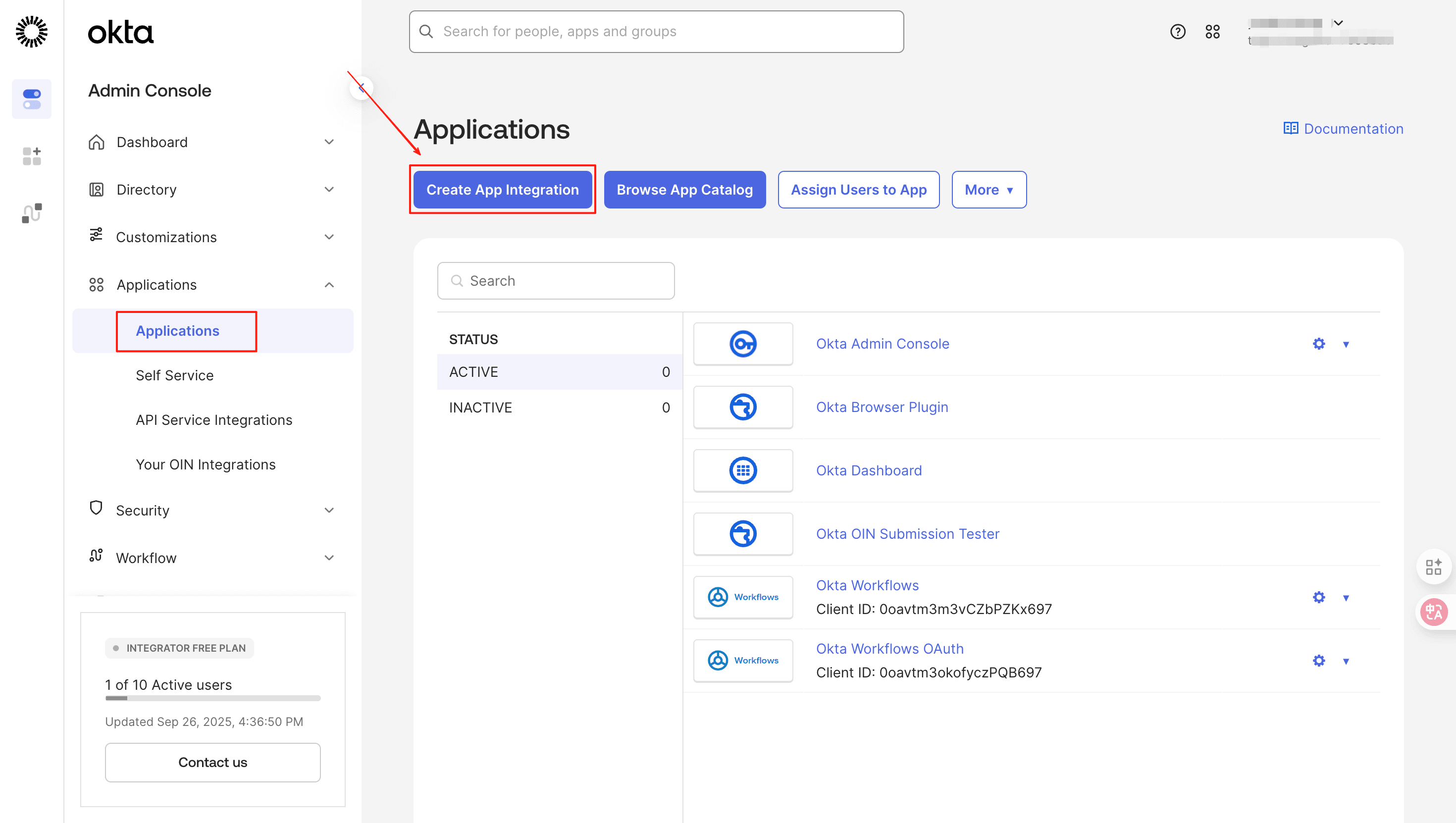

OKTAアプリケーションの作成

-

OKTA開発者バックエンドにログインします。

-

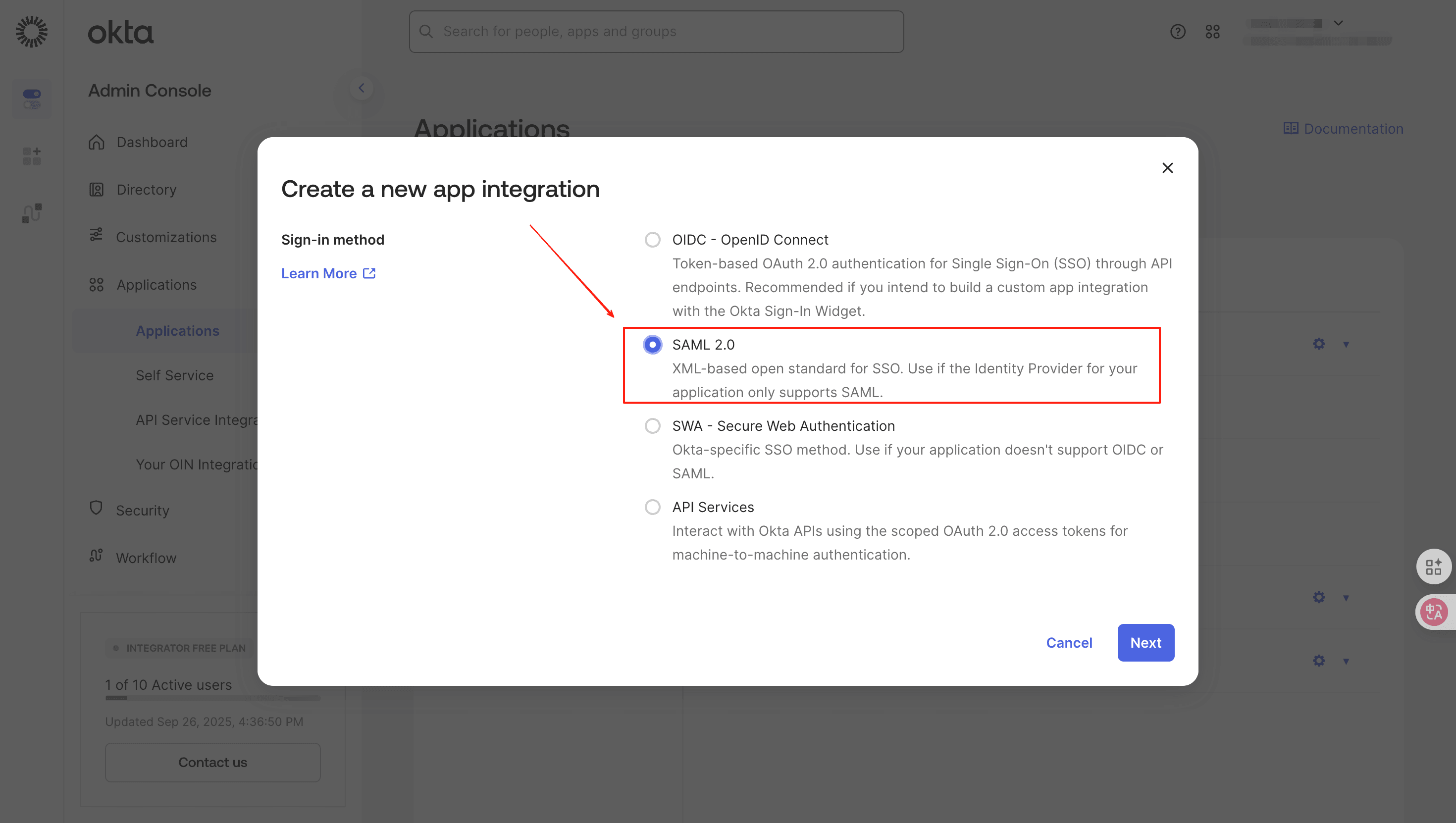

ログインに成功したら、【Application - Create App Integration】をクリックしてアプリケーションを作成し、【SAML 2.0】を選択します。

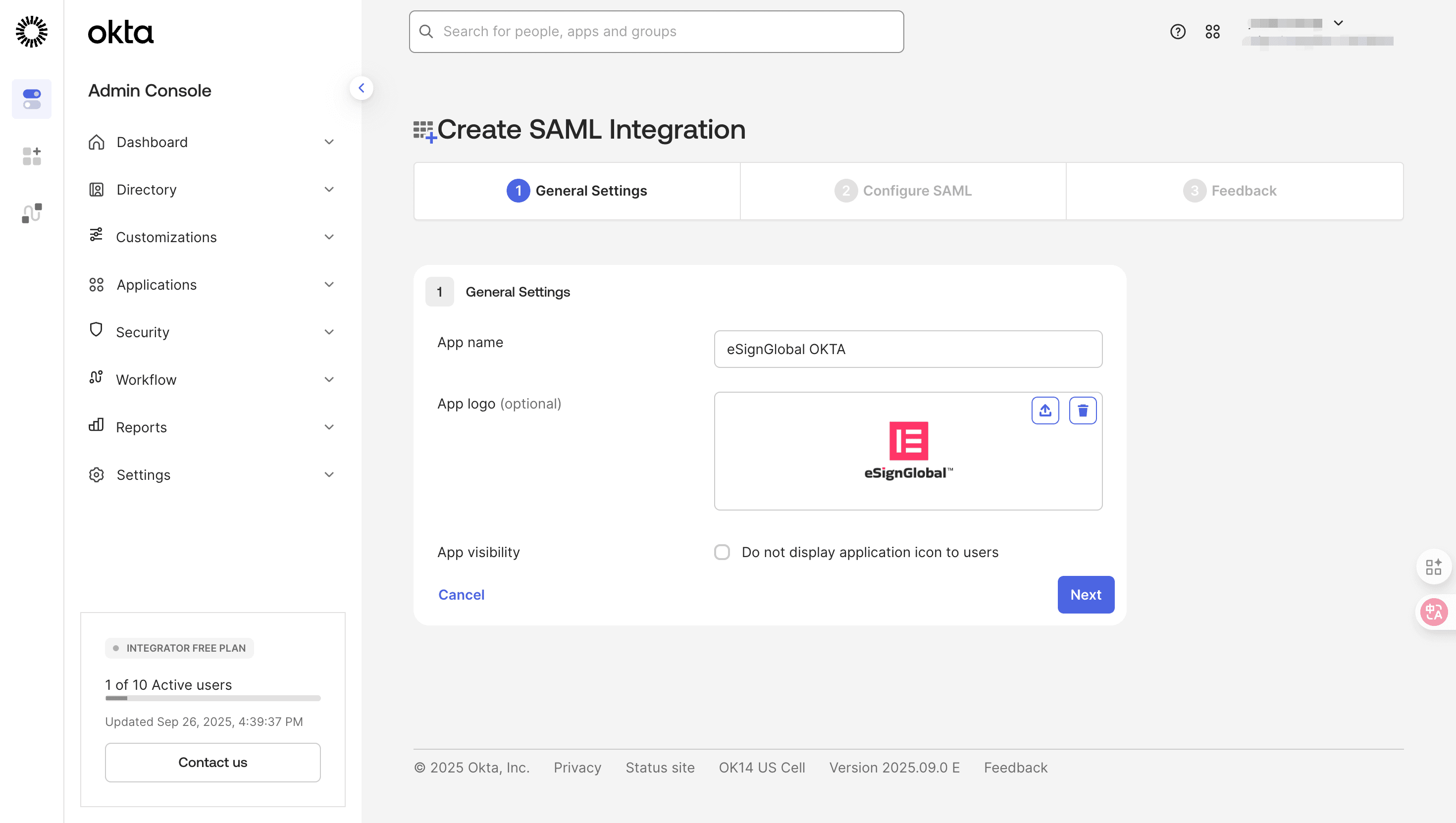

- アプリケーション名を入力し、必要に応じてアプリケーションのロゴをアップロードします。

シングルサインオンの設定

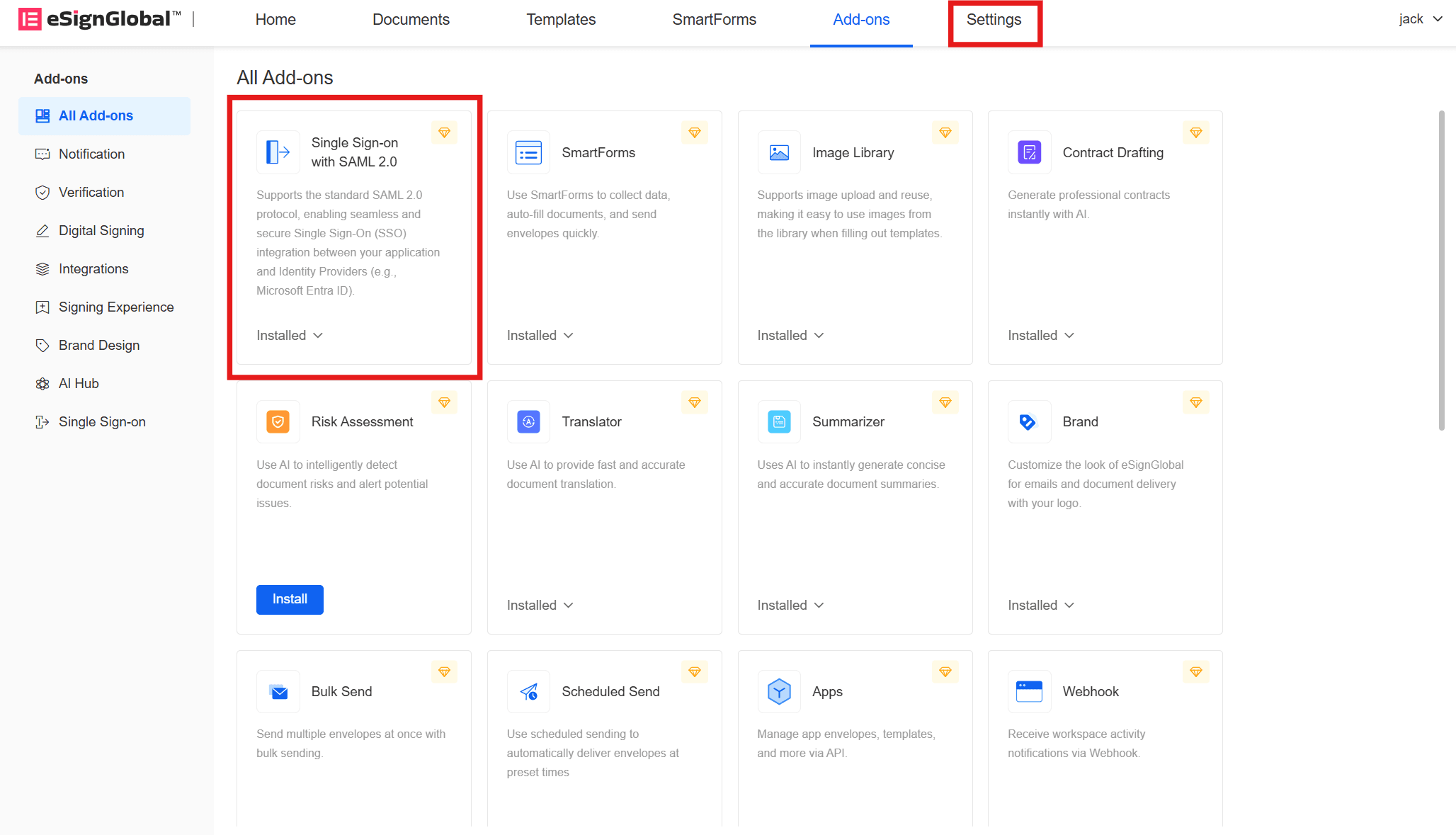

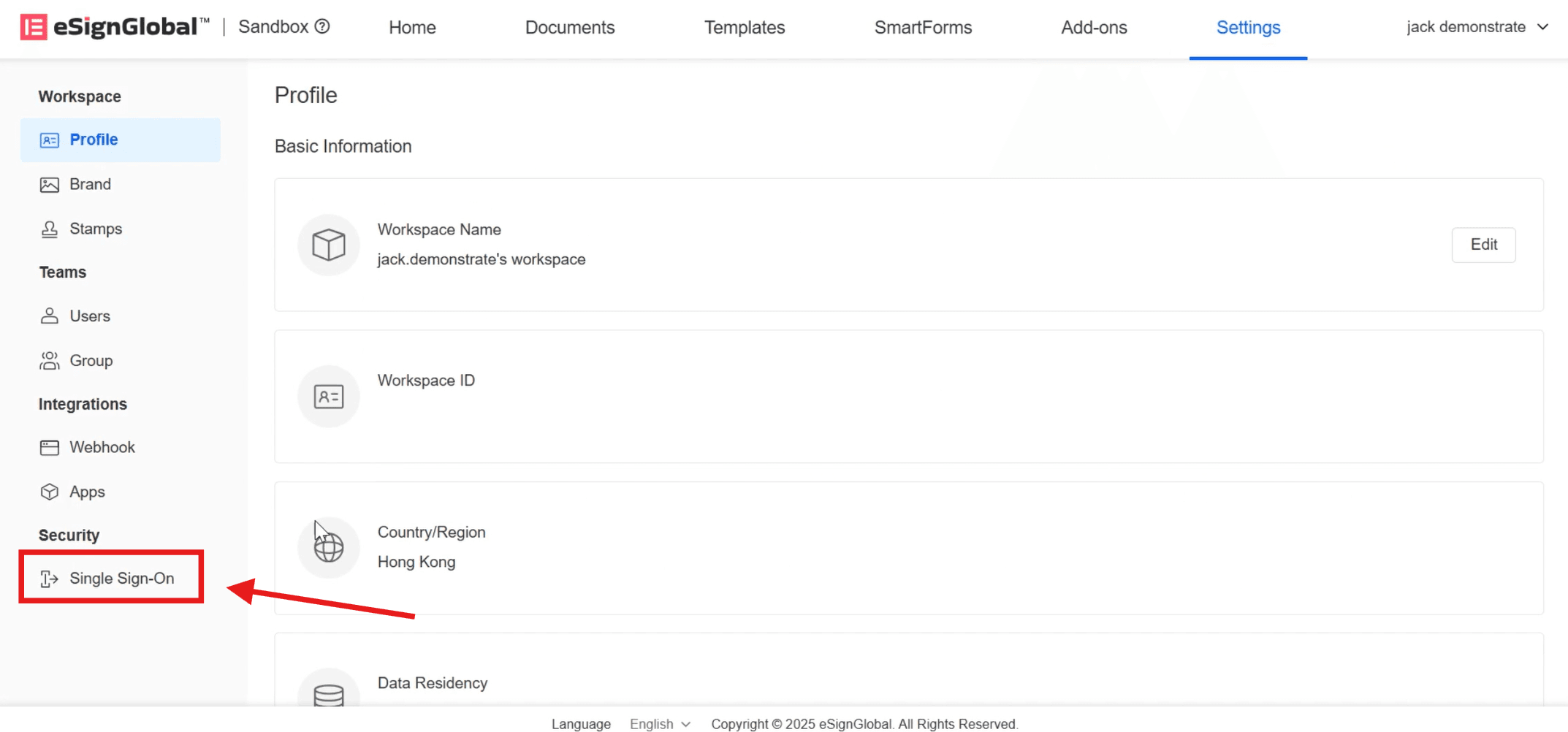

- eSignGlobalポータルに戻り、【シングルサインオンSAML2.0プロトコル】プラグインをログインしてインストールした後、上部のメニューバー【設定】をクリックします。

- 左側の【セキュリティ】ディレクトリにある【シングルサインオン】をクリックします。

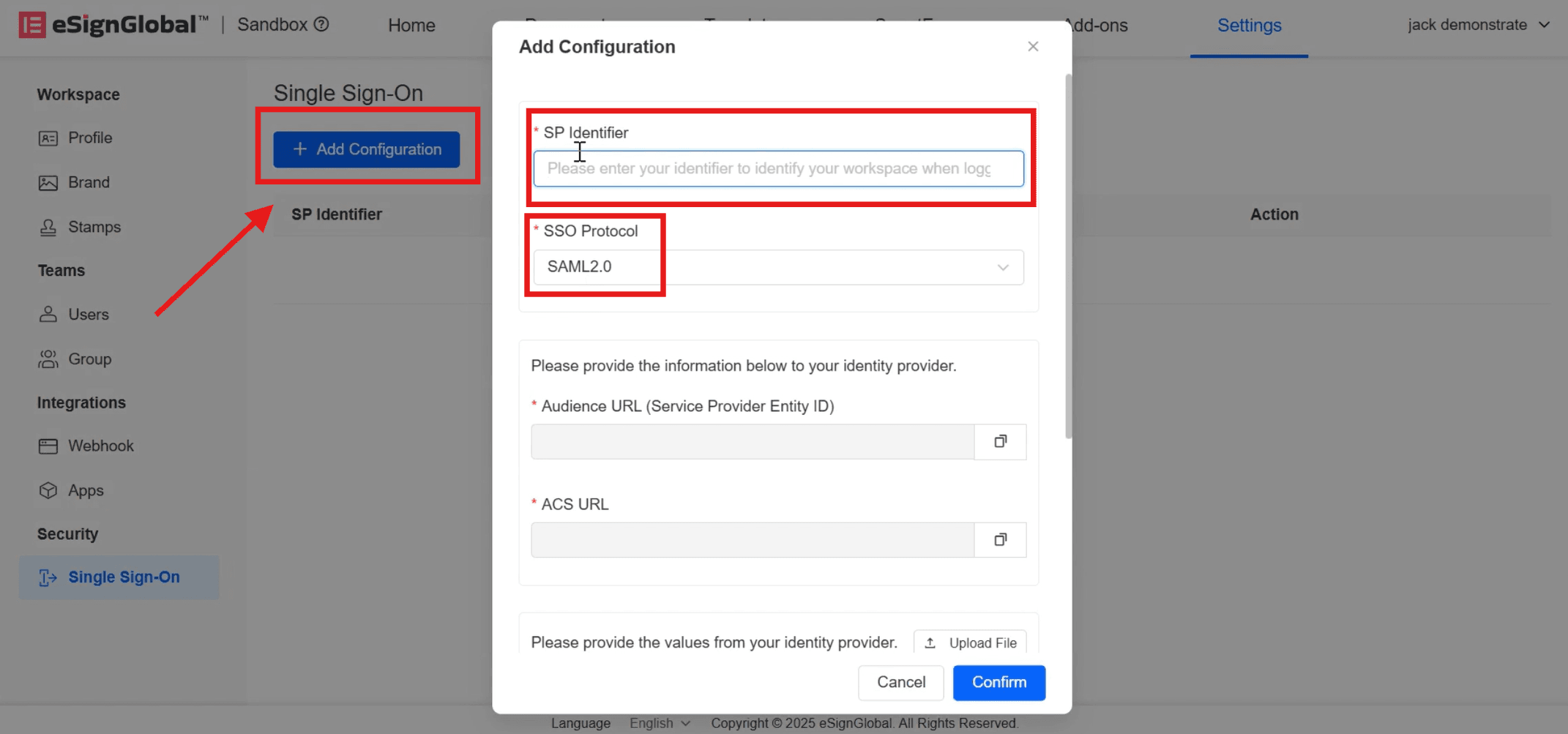

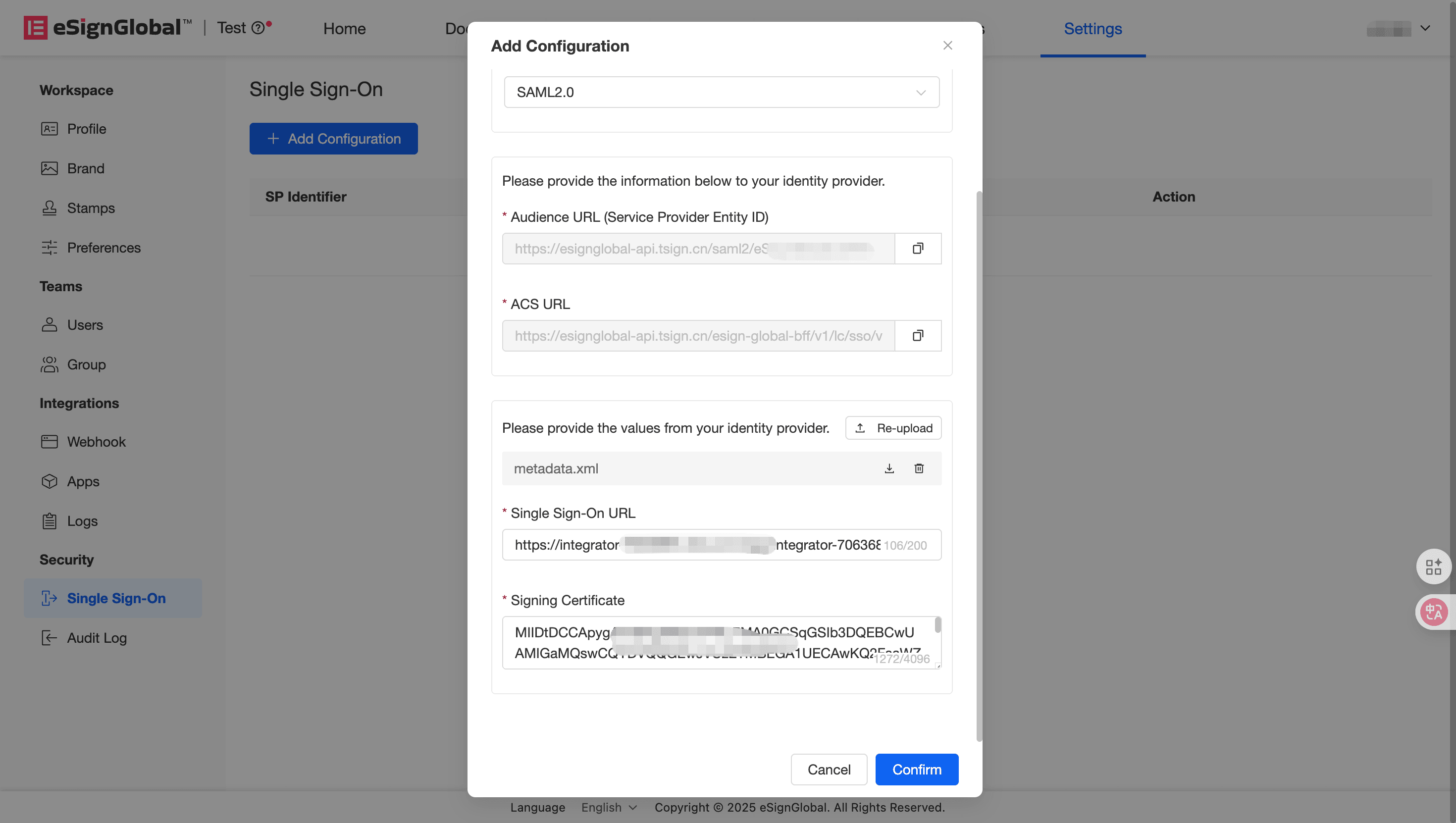

- 【構成の追加】をクリックし、【サービスプロバイダーID】を入力し、【シングルサインオンプロトコル】としてSAML2.0を選択します。

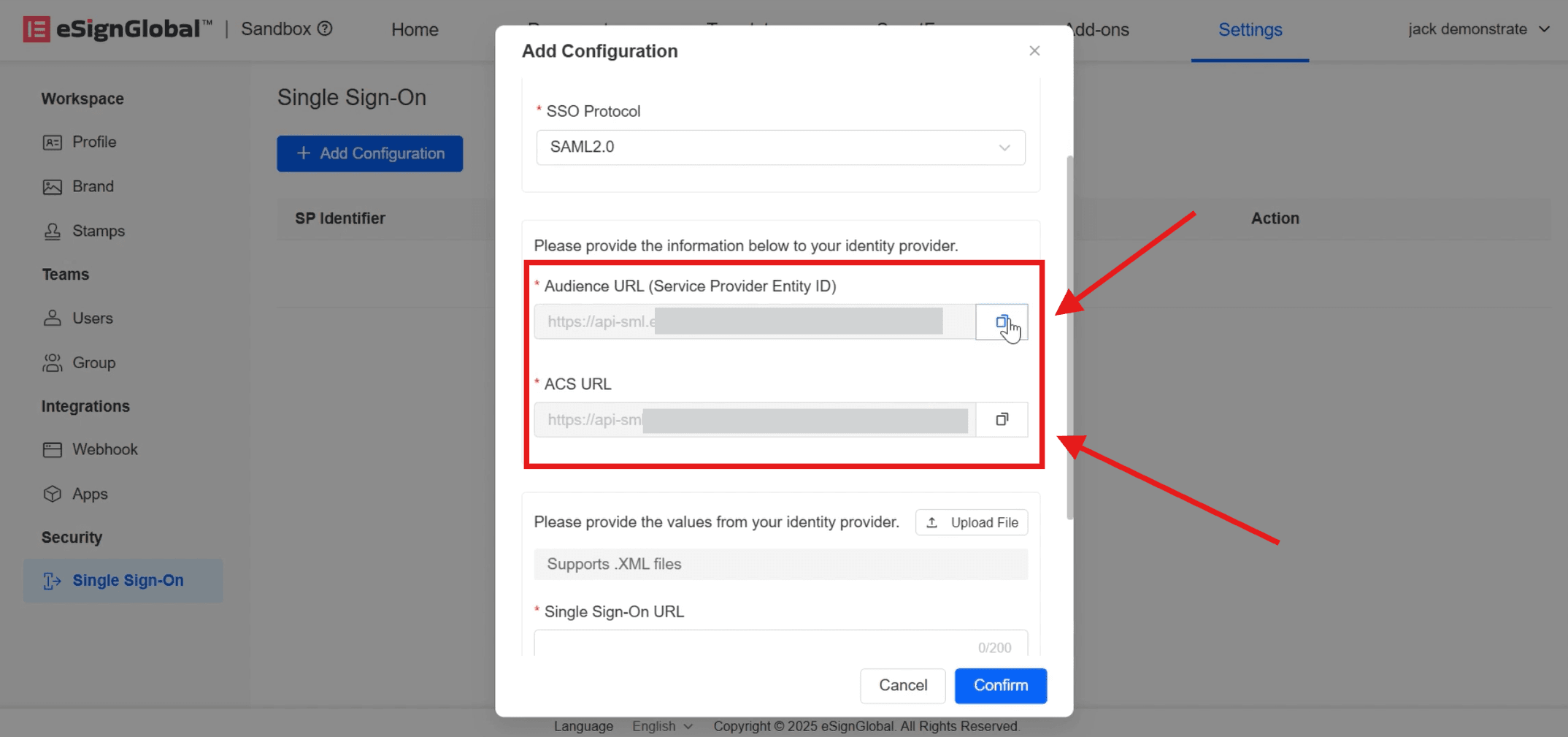

- 入力完了後、下部に【オーディエンスURL】(サービスプロバイダーEntity ID)と【ACS URL】が自動的に生成されます。右側をクリックしてOKTAページにコピーします。

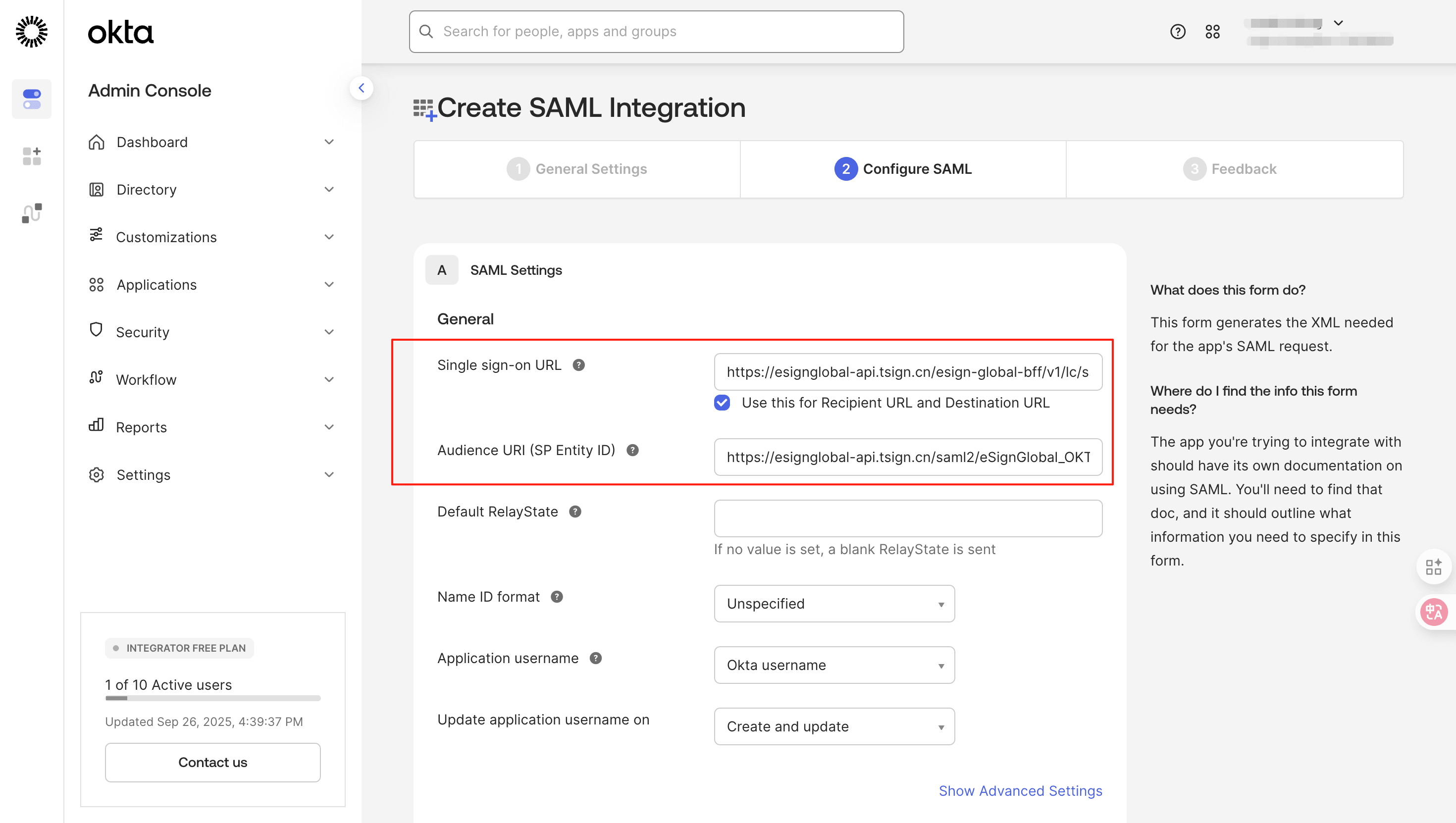

- OKTAページに戻ります。

説明:

eSignGlobalの【オーディエンスURL】(サービスプロバイダーEntity ID)は、OKTAの【Audience URL(SP Entity ID)】に対応します。

eSignGlobalの【ACS URL】は、OKTAの【Single sign-on URL】に対応します。

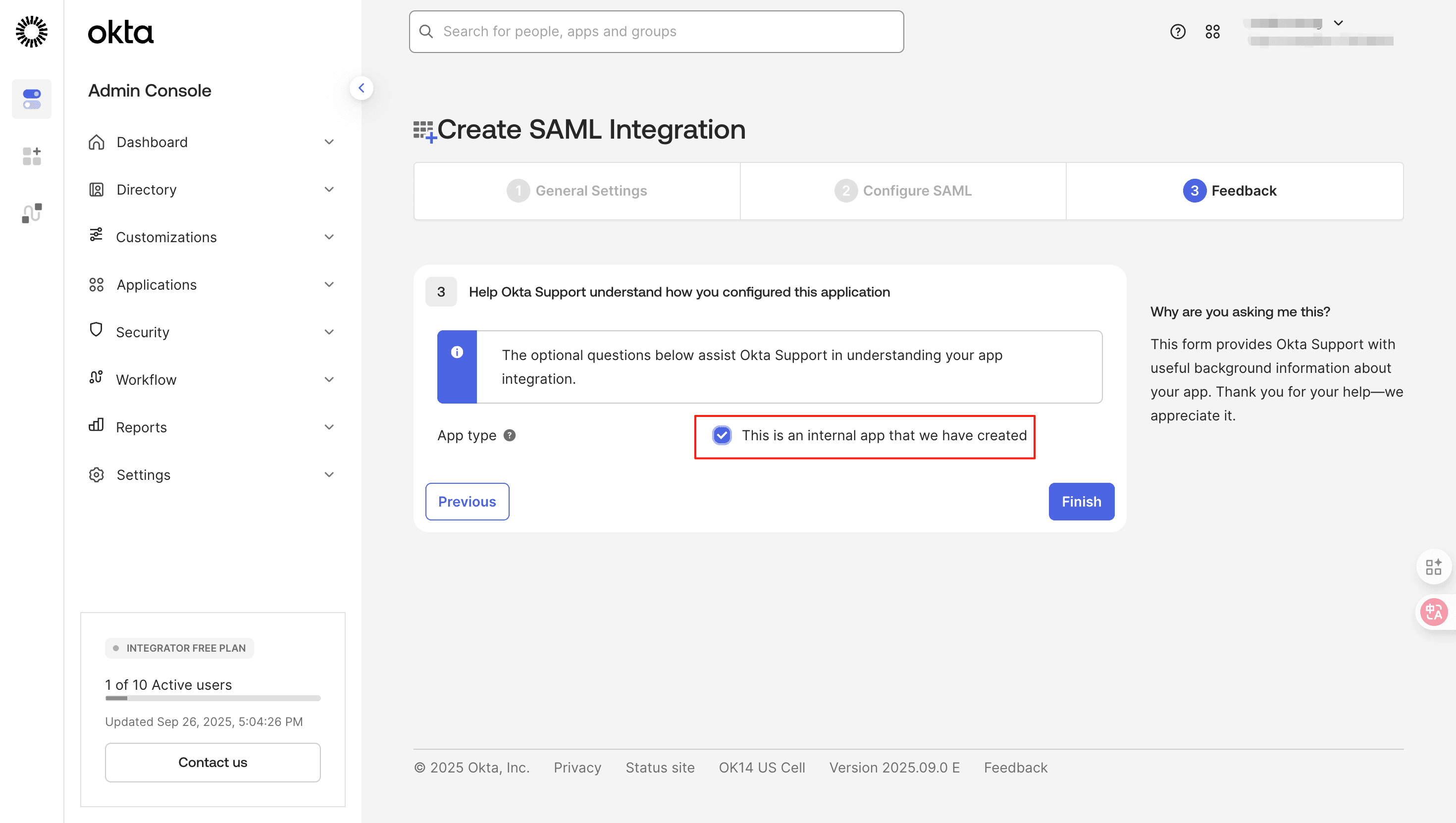

- 次に、【This is an internal app that we have created】にチェックを入れ、【Finish】をクリックします。

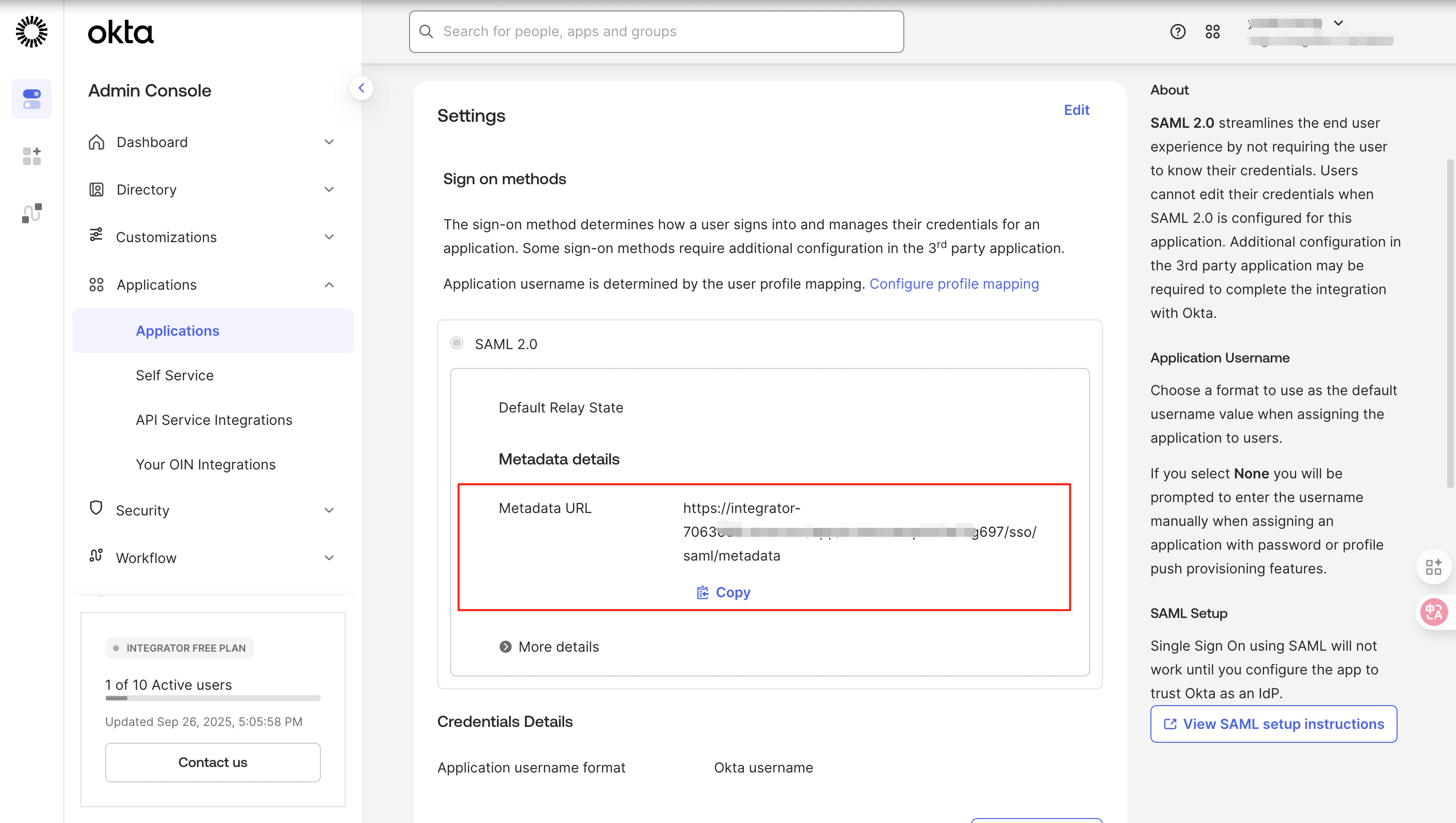

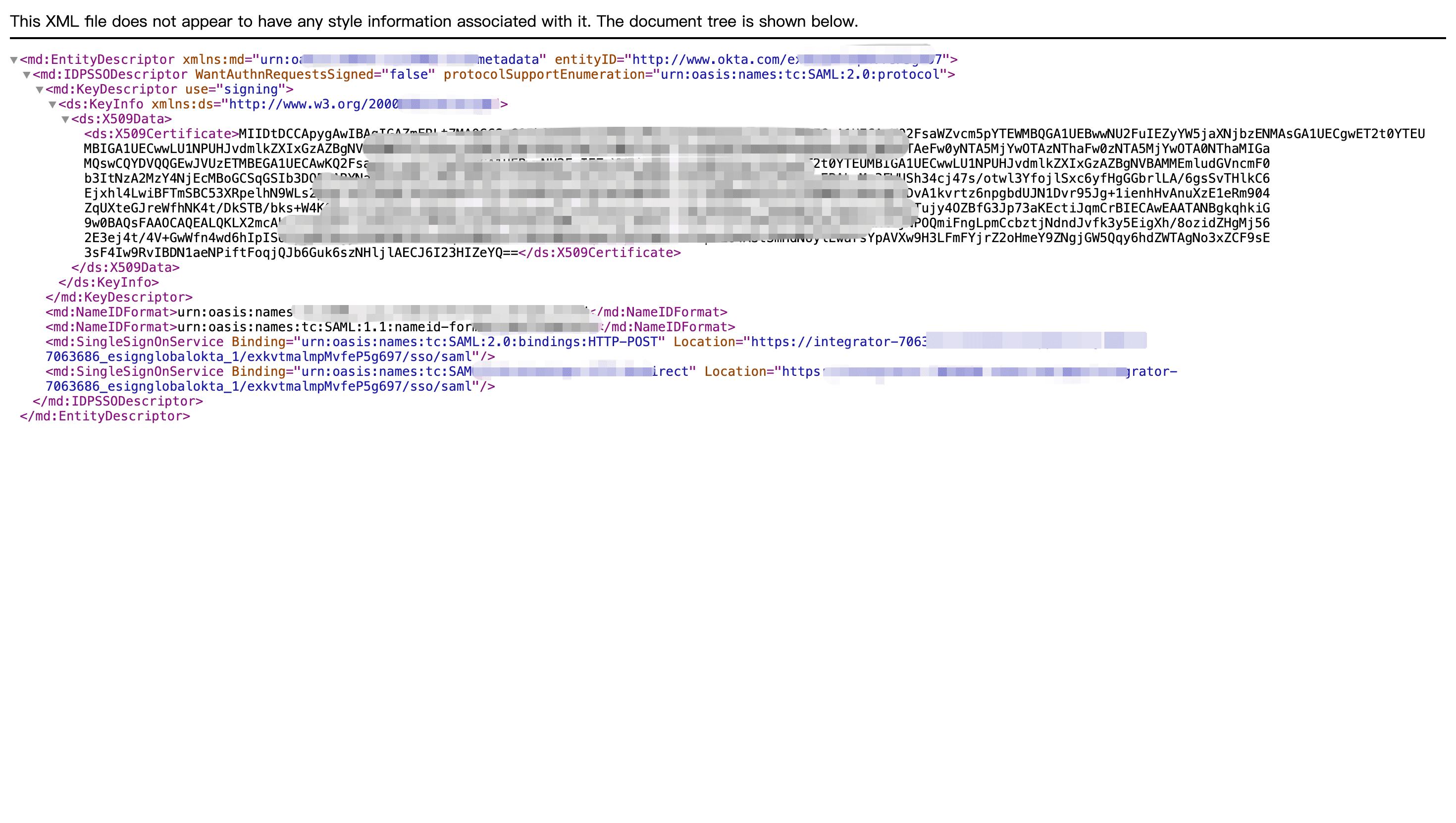

- XMLファイルをダウンロードします。

- ブラウザで開き、XMLファイルとして保存します。

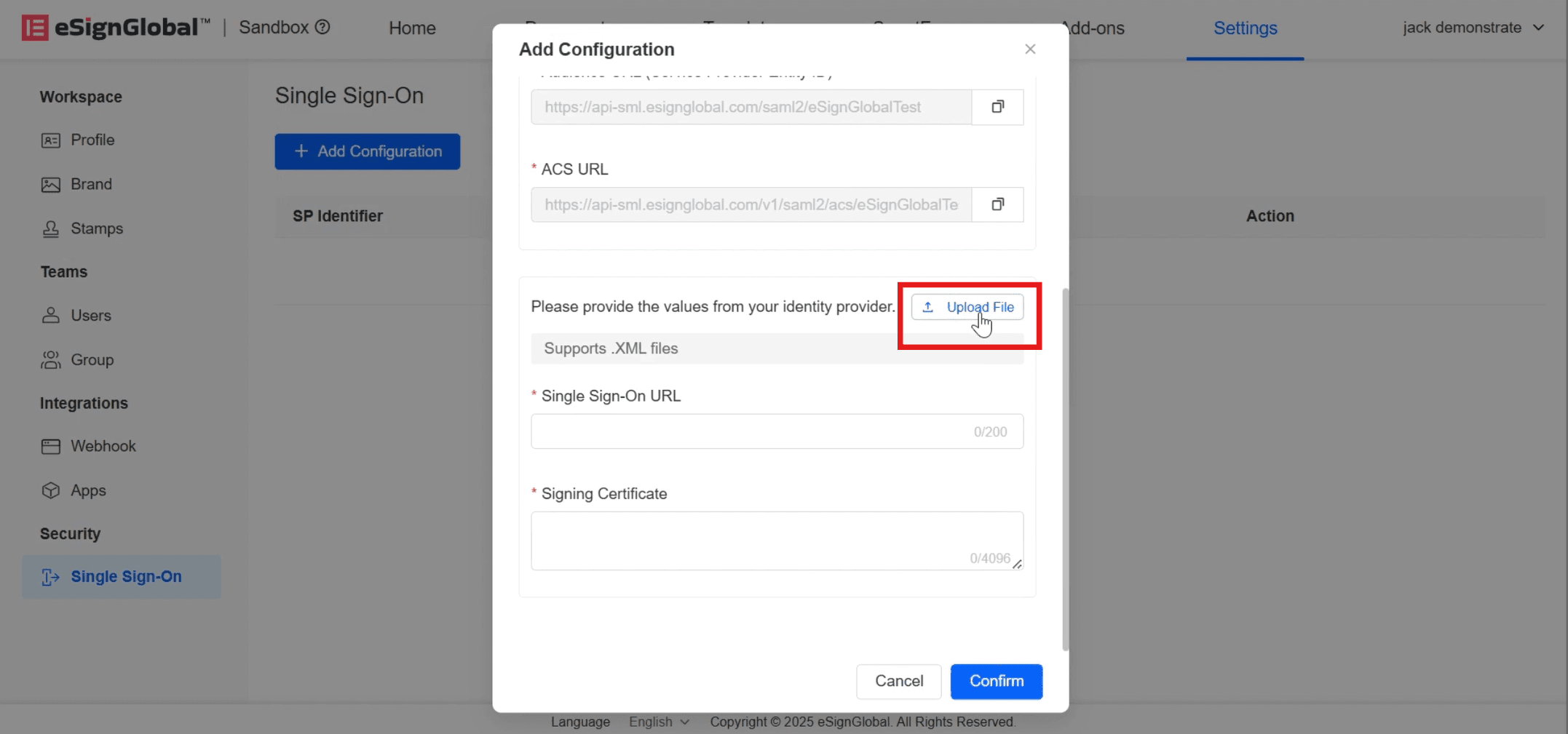

- eSignGlobalの【設定追加】ページに戻り、ダウンロードしたXMLファイルをアップロードします。

- アップロードが成功すると、【シングルサインオンURL】と【署名証明書】が自動的に入力されます。この時点で【確認】をクリックします。

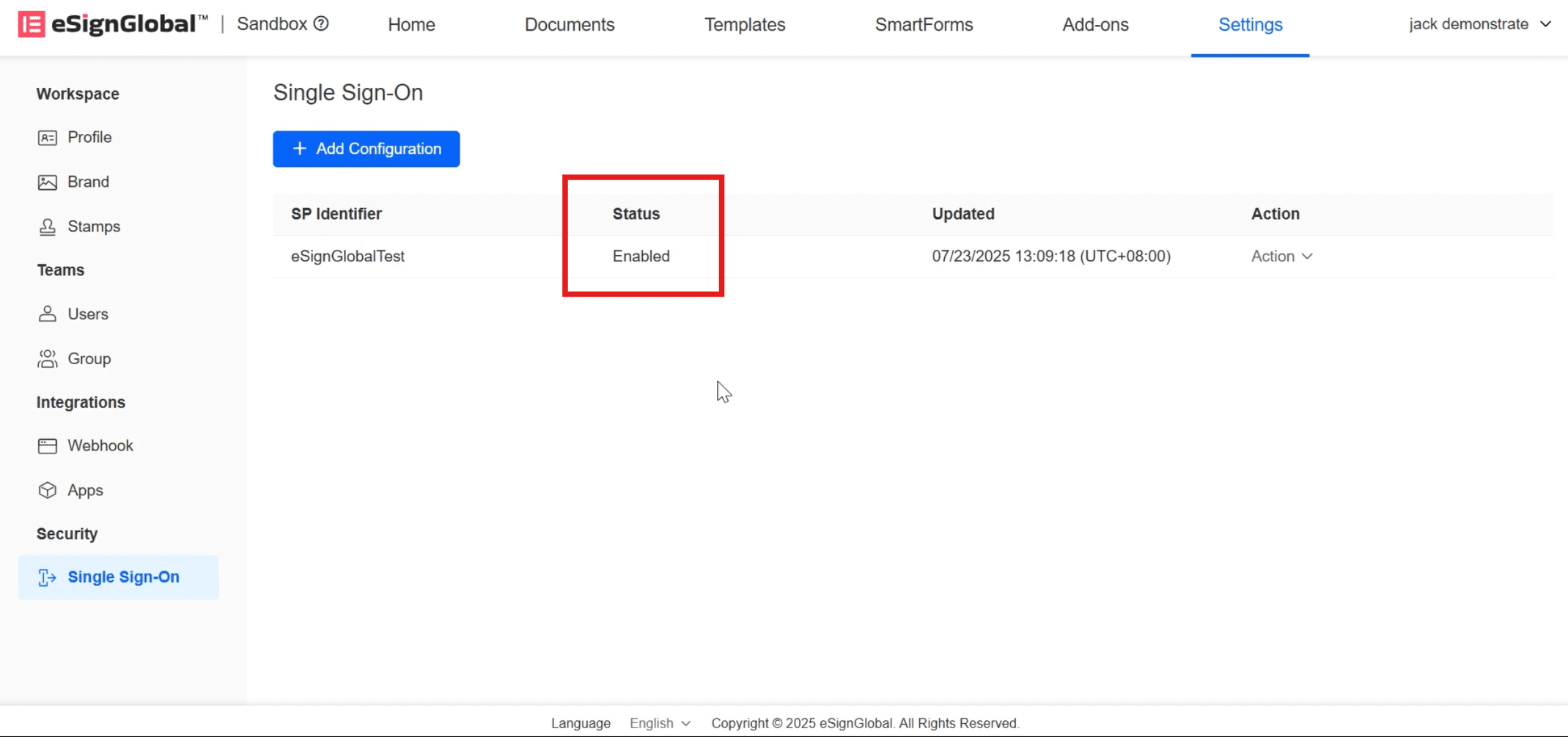

- ステータスが【有効】と表示されたら、SSOの設定は成功です。

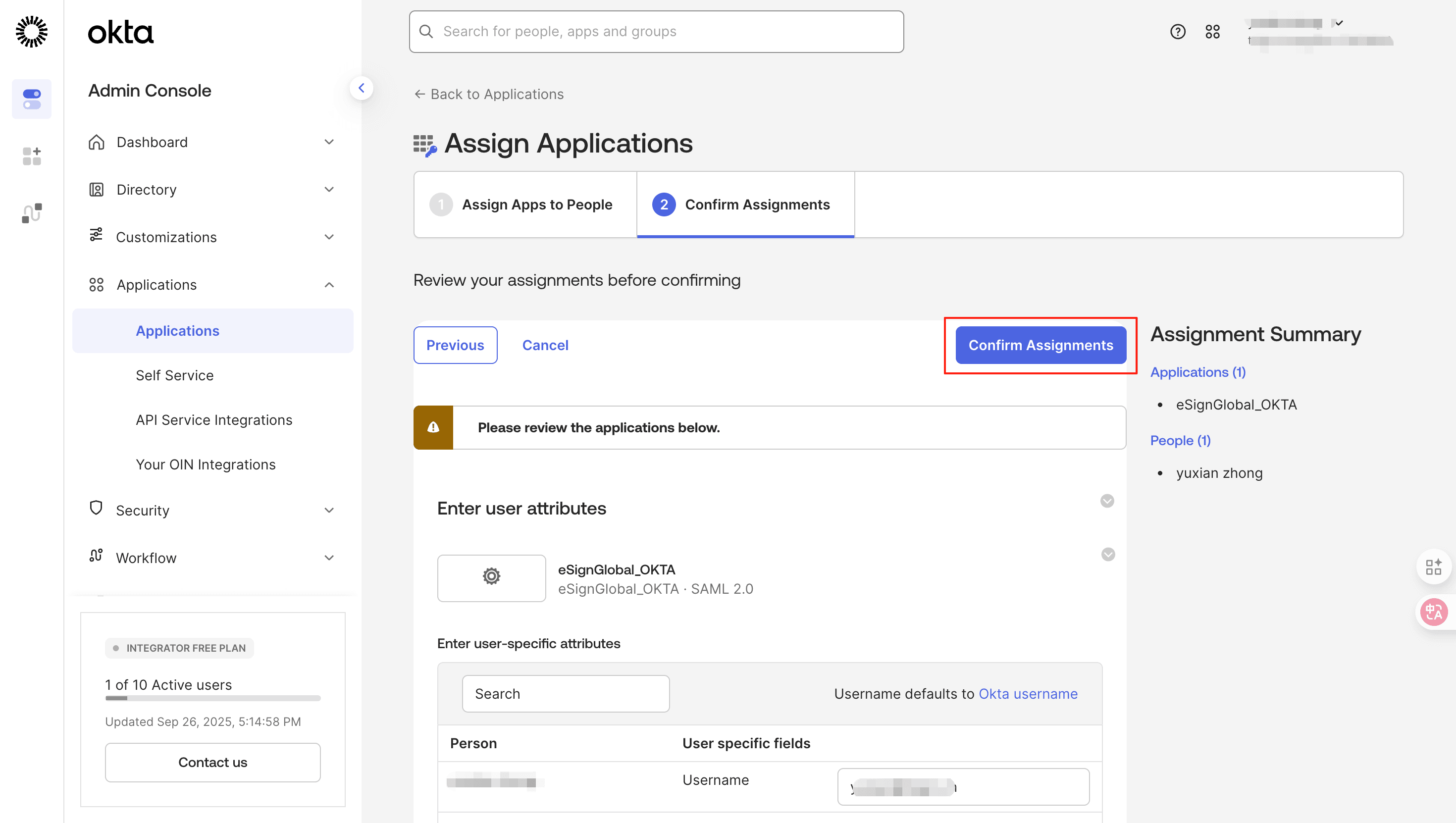

ユーザーアクセス権限の設定

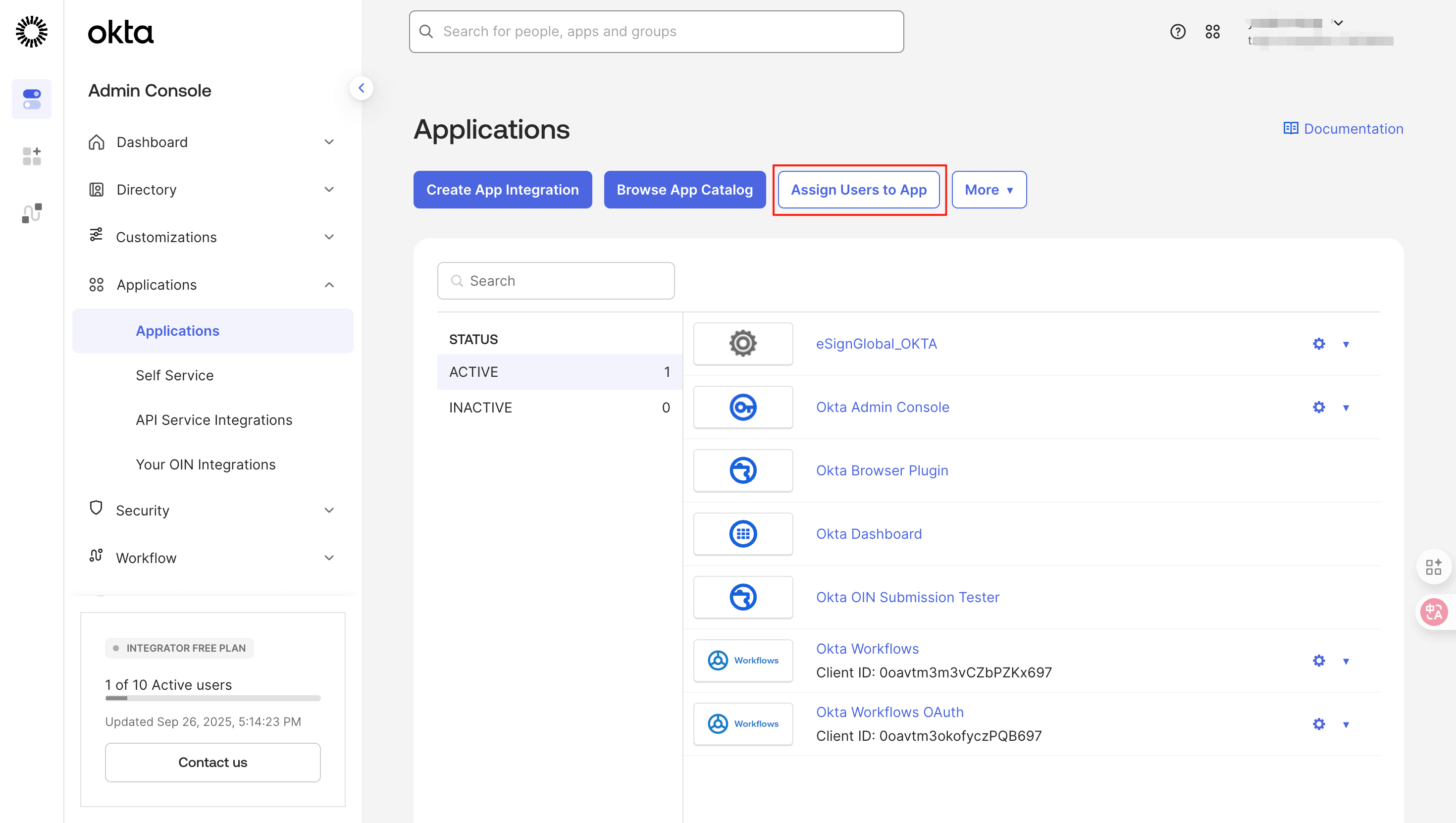

- 【Assign Users to App】をクリックします。

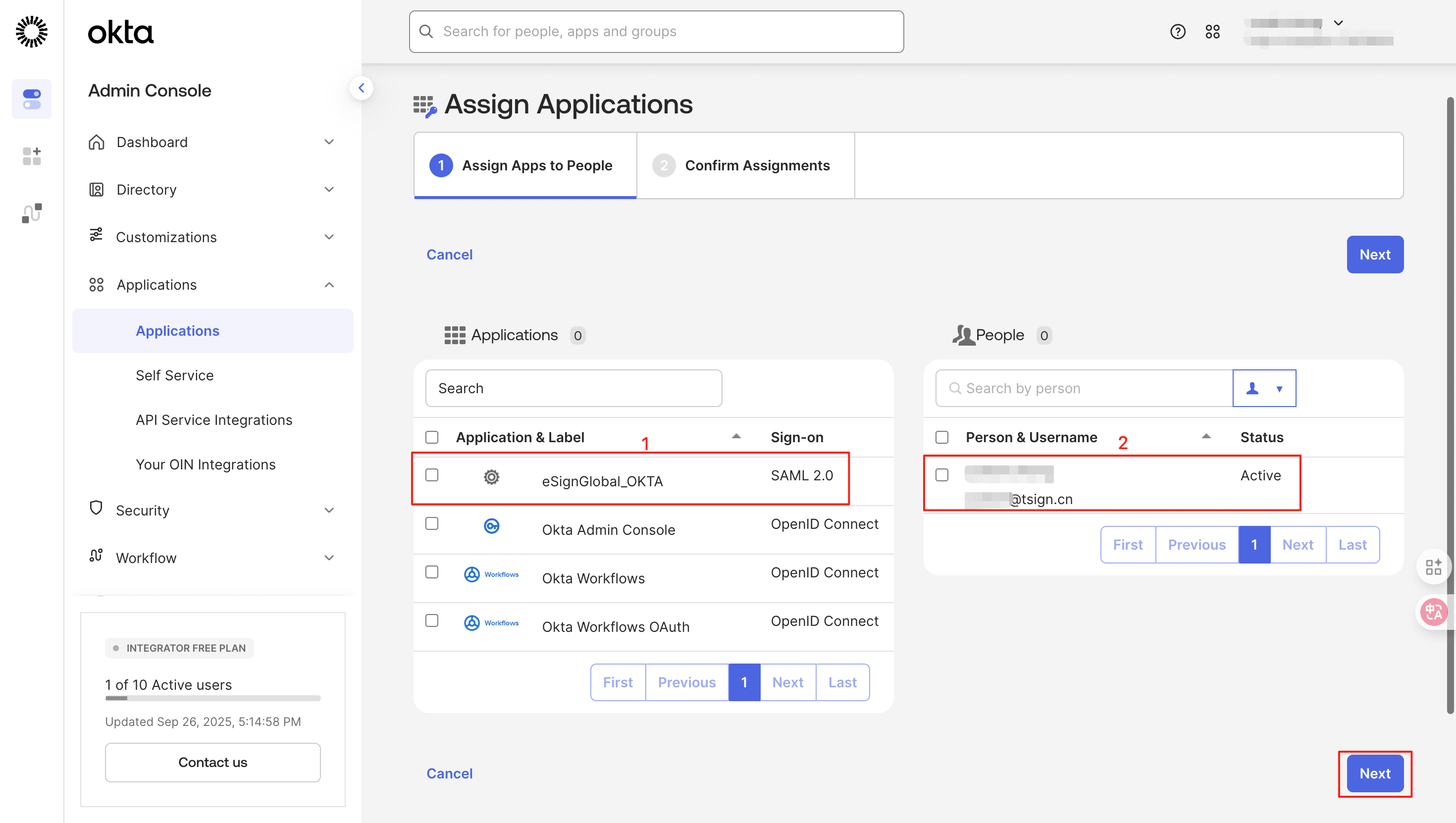

- アプリケーションとユーザーを選択し、【Next】をクリックします。

- 【Confirm Assignments】をクリックして、再度確認します。

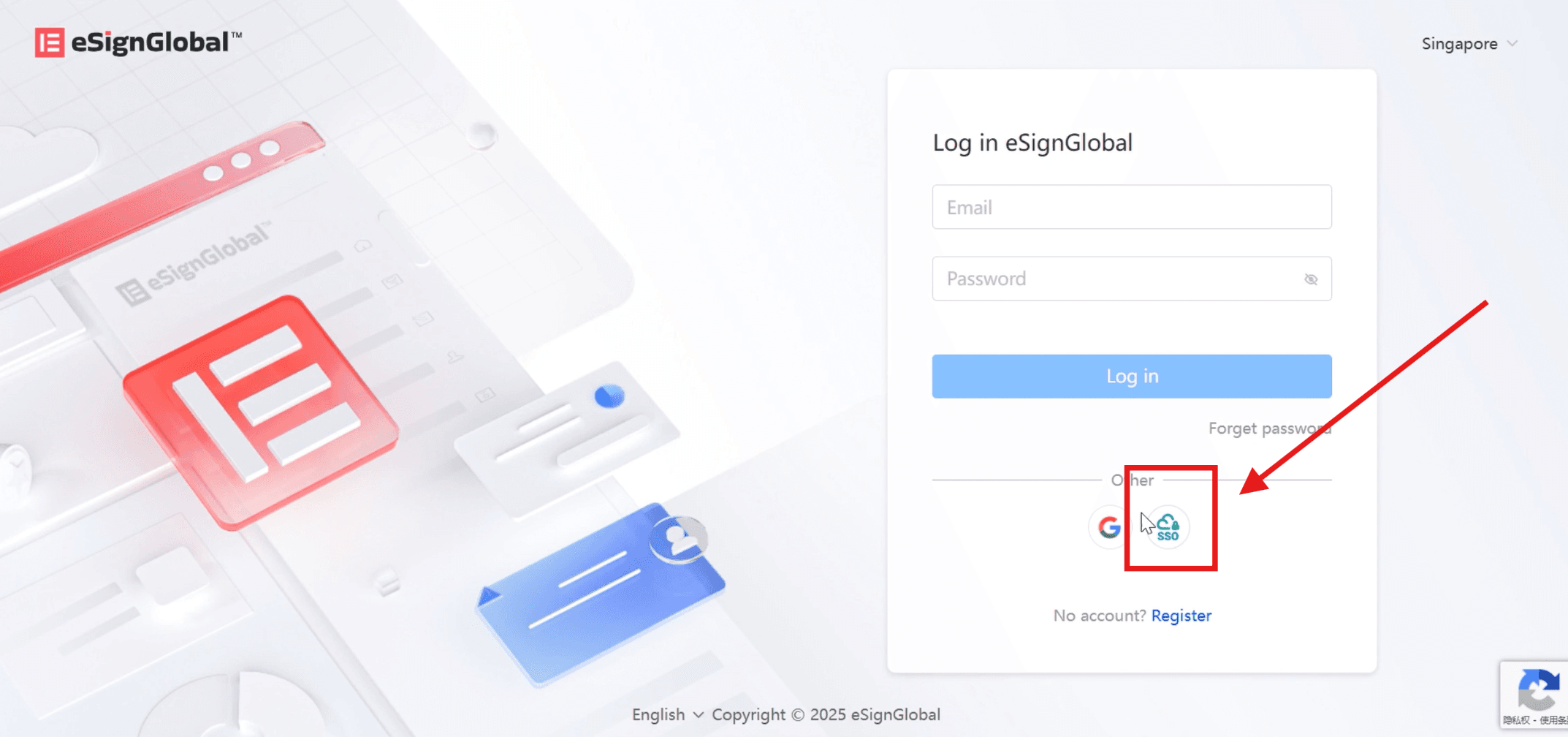

SSOの検証

- eSignGlobal公式サイトのログインページでSSOログインを選択します。

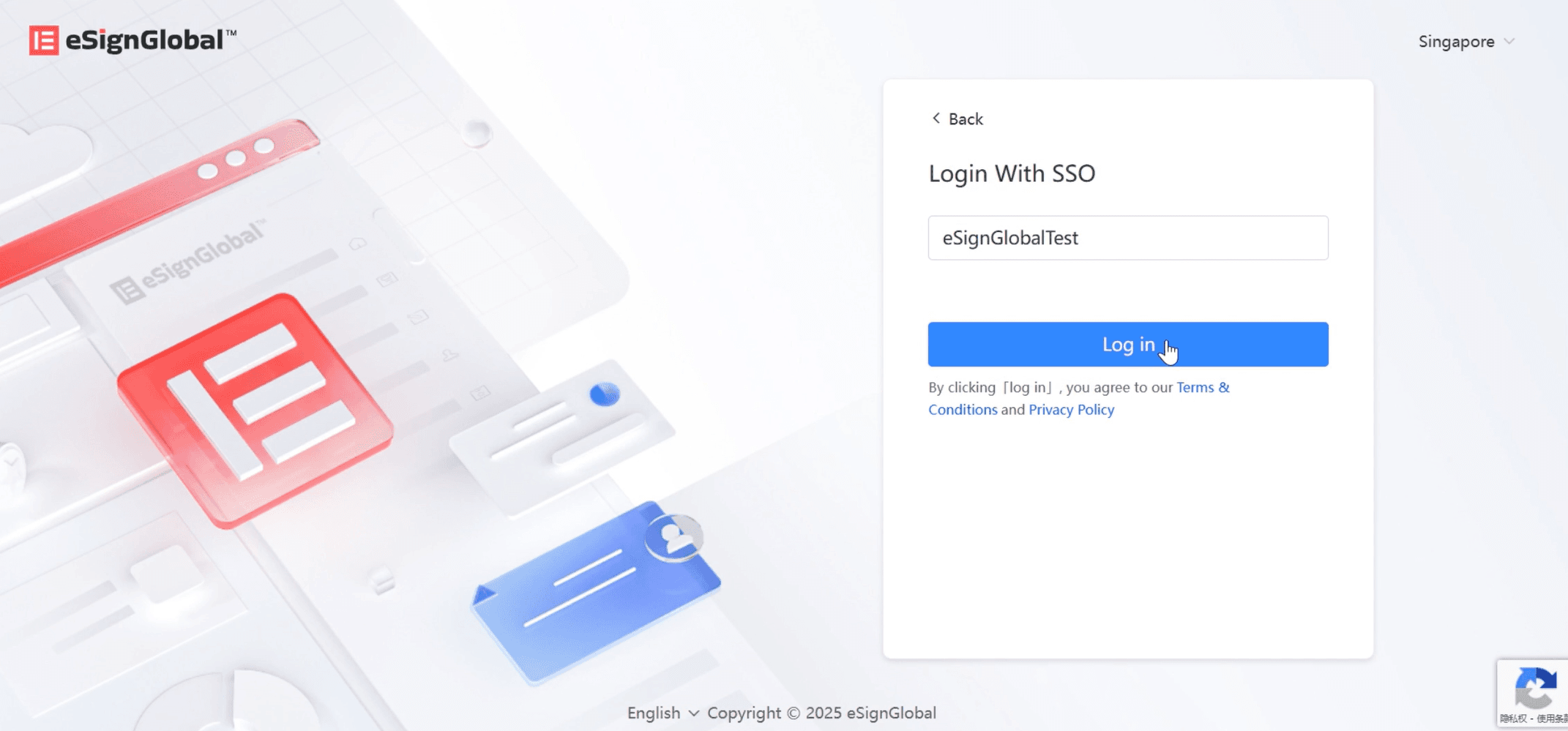

- 所属ワークスペースの識別子を入力し、ログインをクリックします。

-

ページがOKTAログインにリダイレクトされます。

-

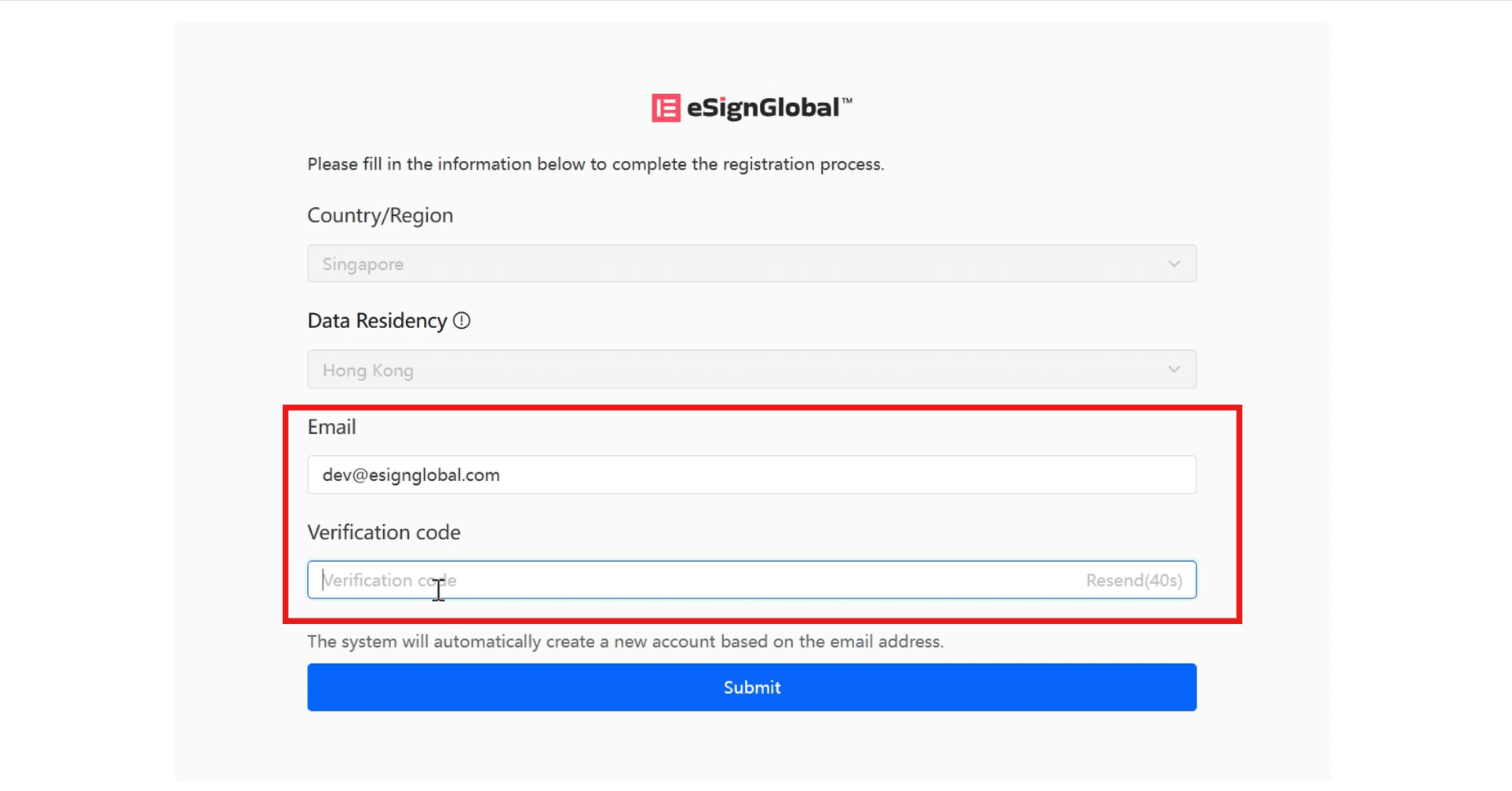

リダイレクトされたページでメールアドレスとメールに送信された認証コードを入力し、【送信】をクリックして、eSignGlobalのホームページにログインします。

注意:

SSOのログインメールアドレスは、eSignGlobalのプラットフォームログインアカウントとして使用できません。