OKTA - SAML2.0

eSignGlobal은 SAML 2.0 기반의 연합 인증을 지원합니다. SAML 2.0 연합 인증을 기반으로 OKTA를 eSignGlobal과 통합하여 기업 또는 조직의 모든 구성원에 대해 별도의 계정을 생성하지 않고도 OKTA 계정으로 eSignGlobal에 단일 로그인할 수 있습니다.

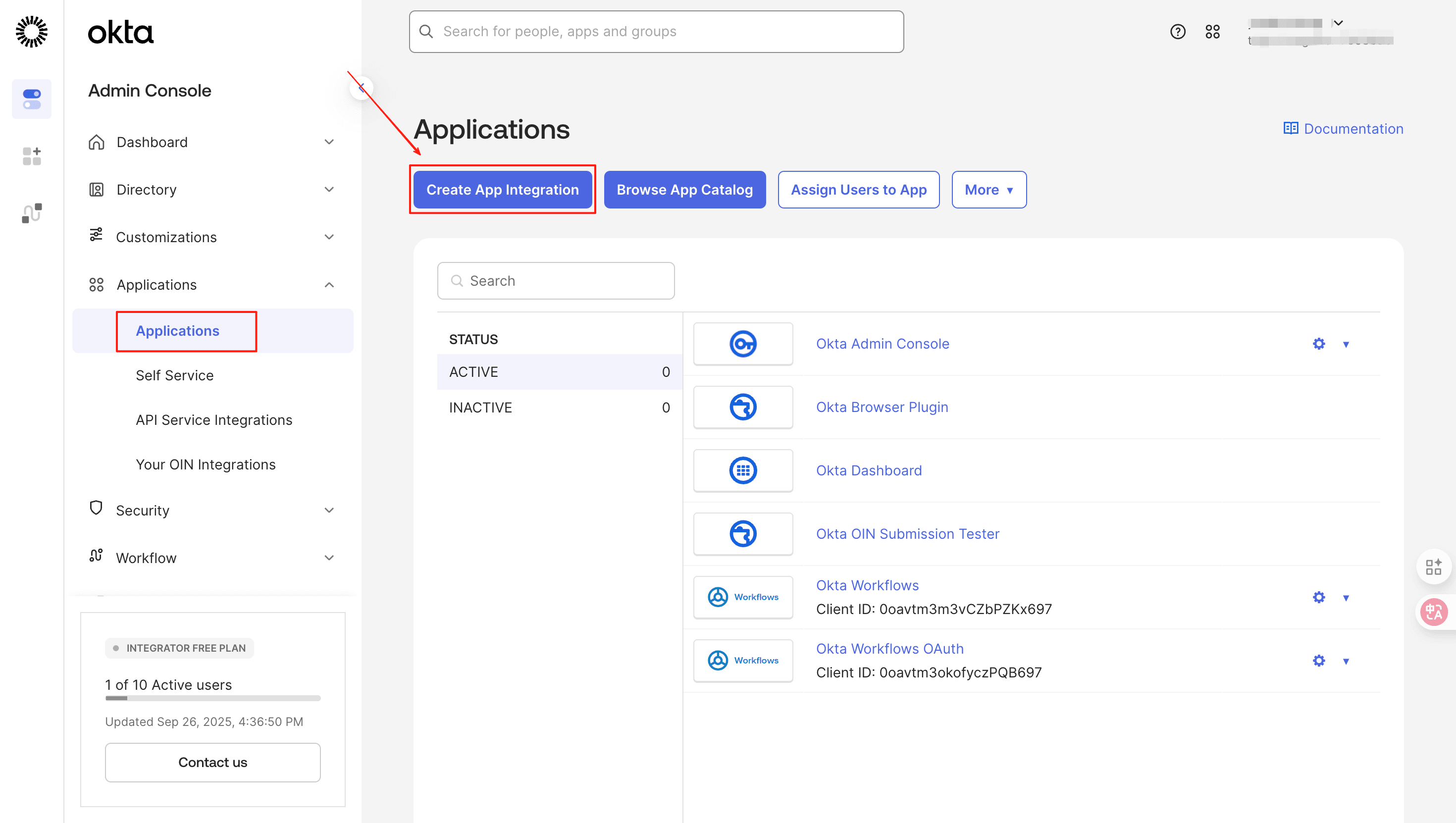

OKTA 앱 생성

-

OKTA 개발자 백엔드에 로그인합니다.

-

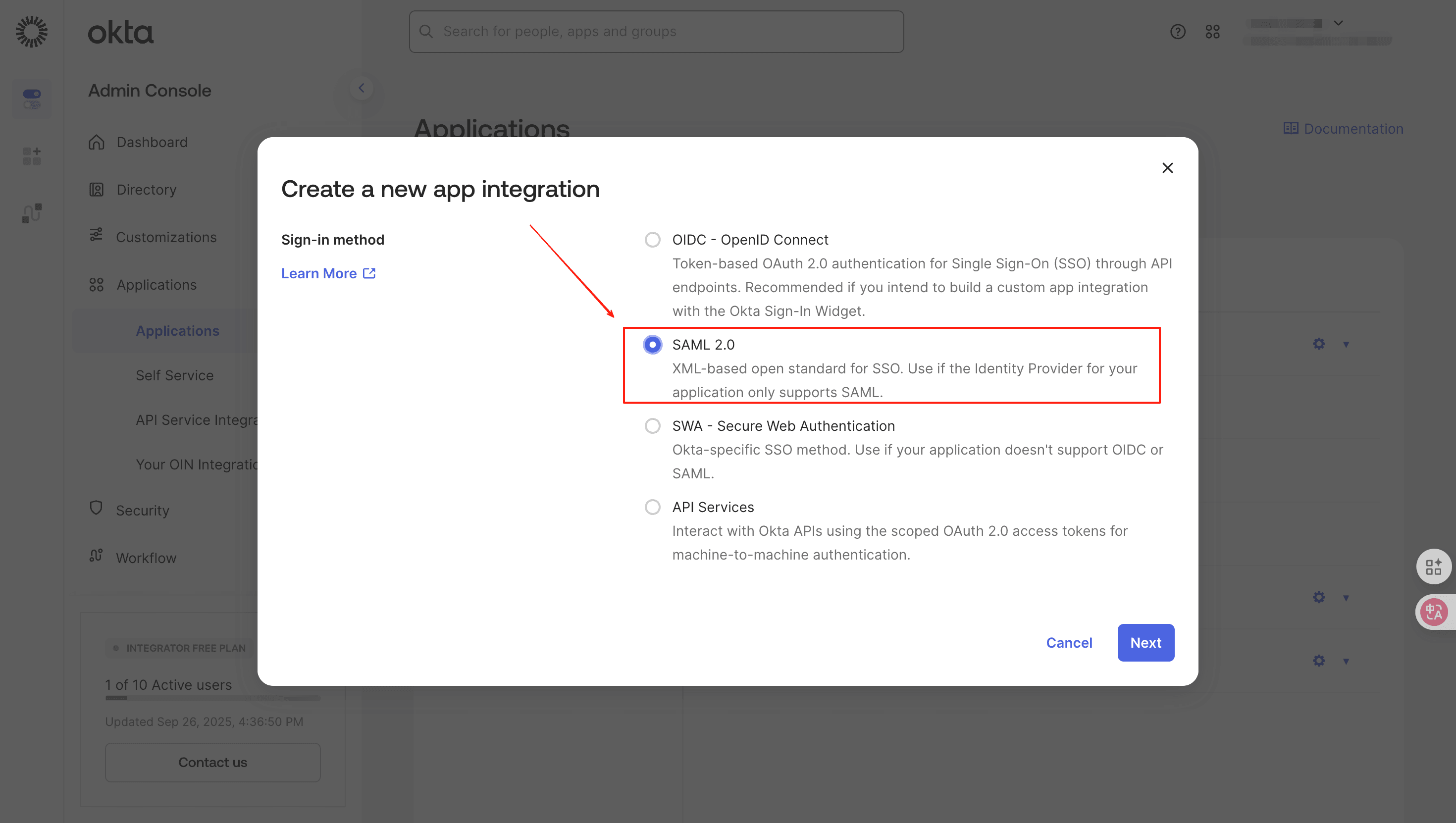

로그인에 성공하면 [Application - Create App Integration]을 클릭하여 앱을 생성하고 [SAML 2.0]을 선택합니다.

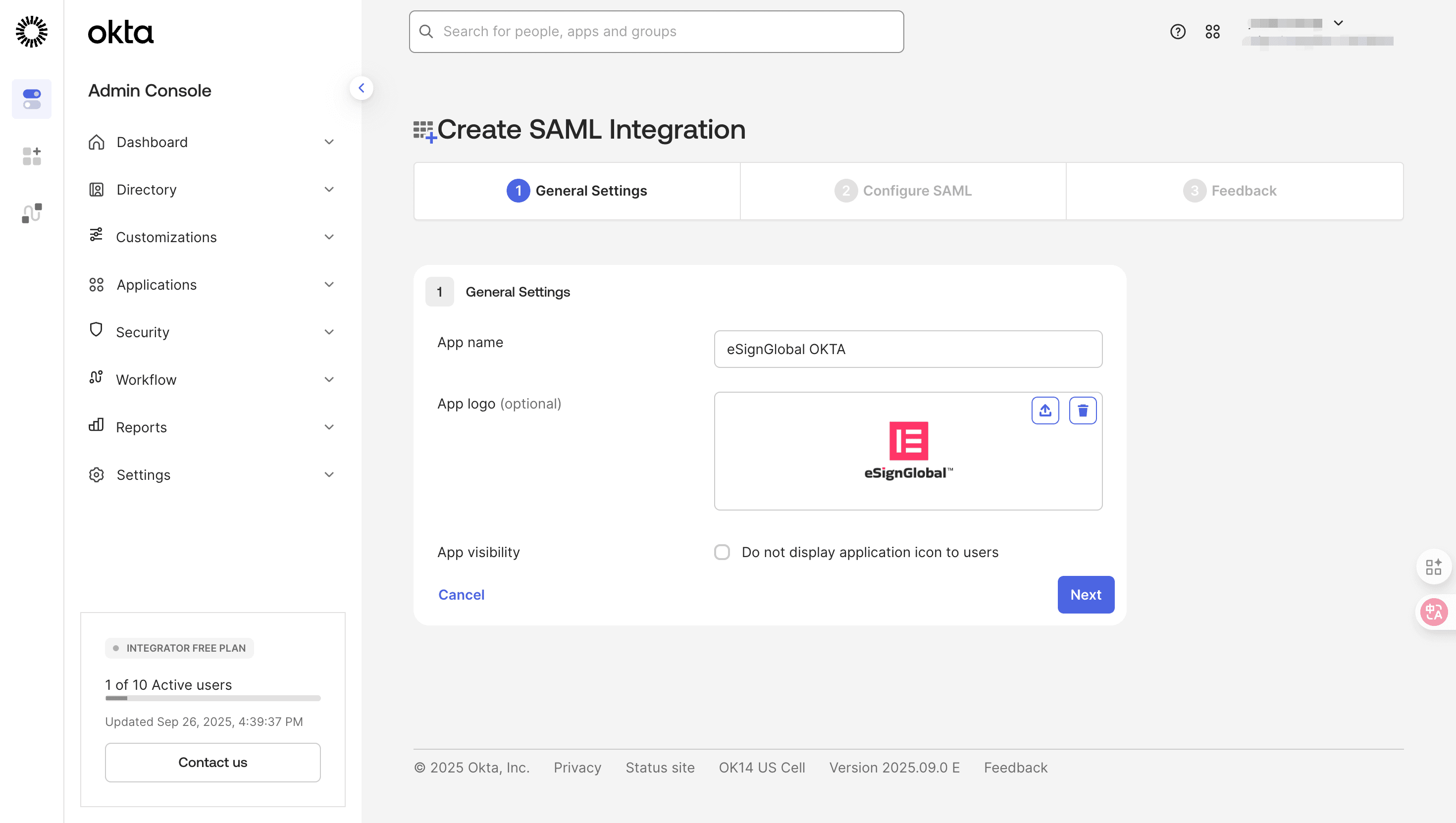

- 앱 이름을 입력하고 필요에 따라 앱 로고를 업로드합니다.

싱글 사인온 설정

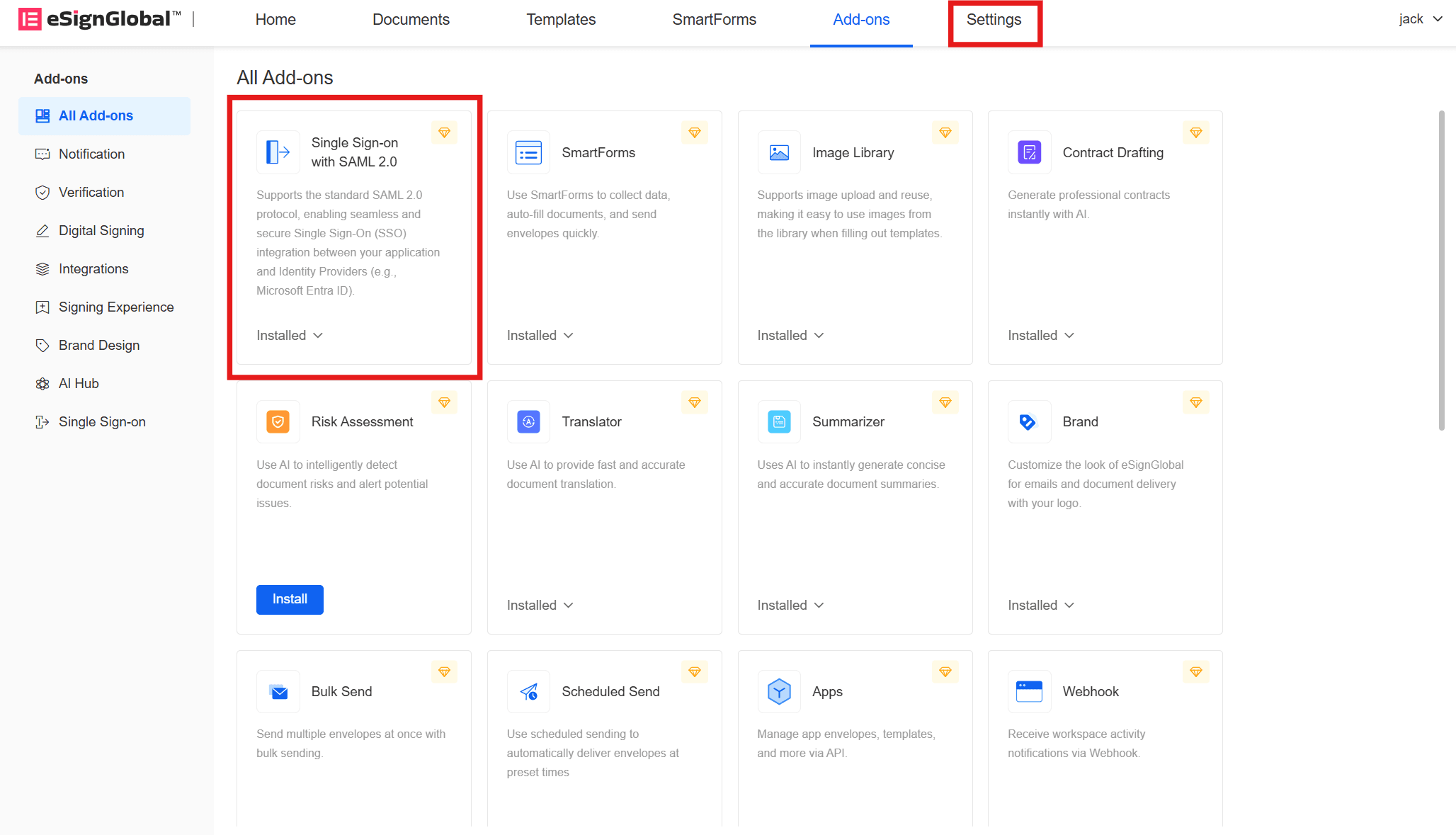

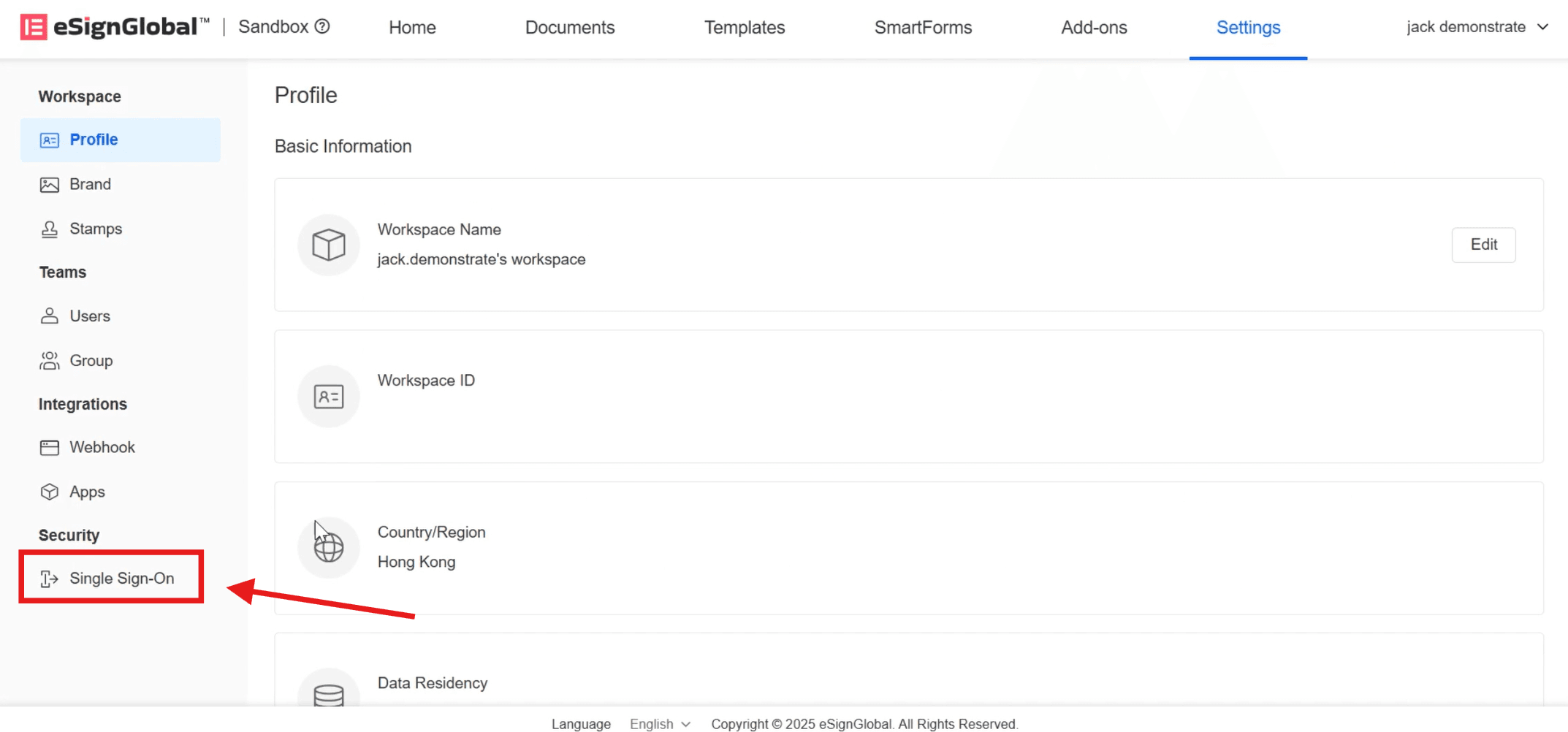

- eSignGlobal 포털로 돌아가서 로그인하고 [싱글 사인온 SAML2.0 프로토콜] 플러그인을 설치한 후 상단 메뉴 모음에서 [설정]을 클릭합니다.

- 왼쪽 [보안] 디렉터리에서 [싱글 사인온]을 클릭합니다.

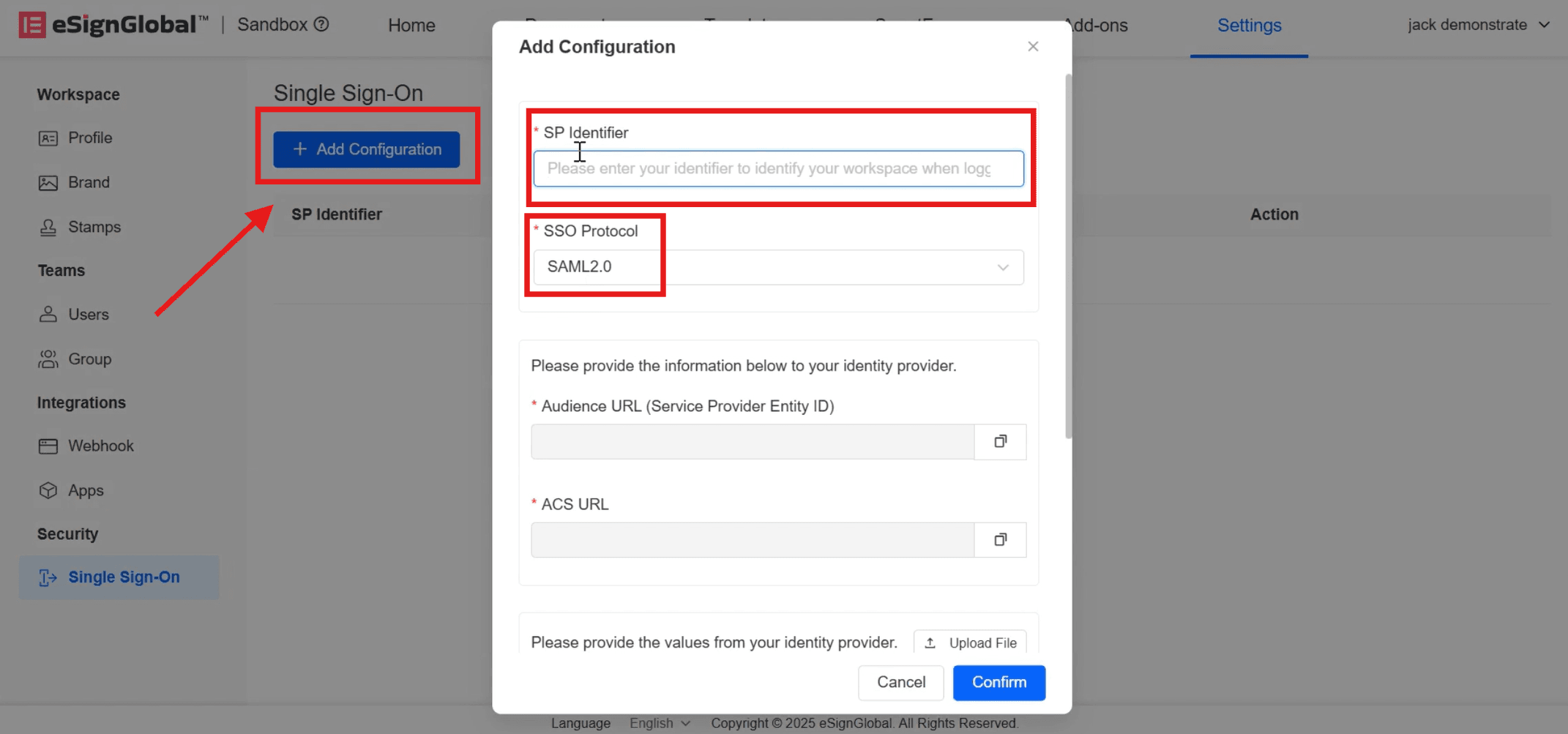

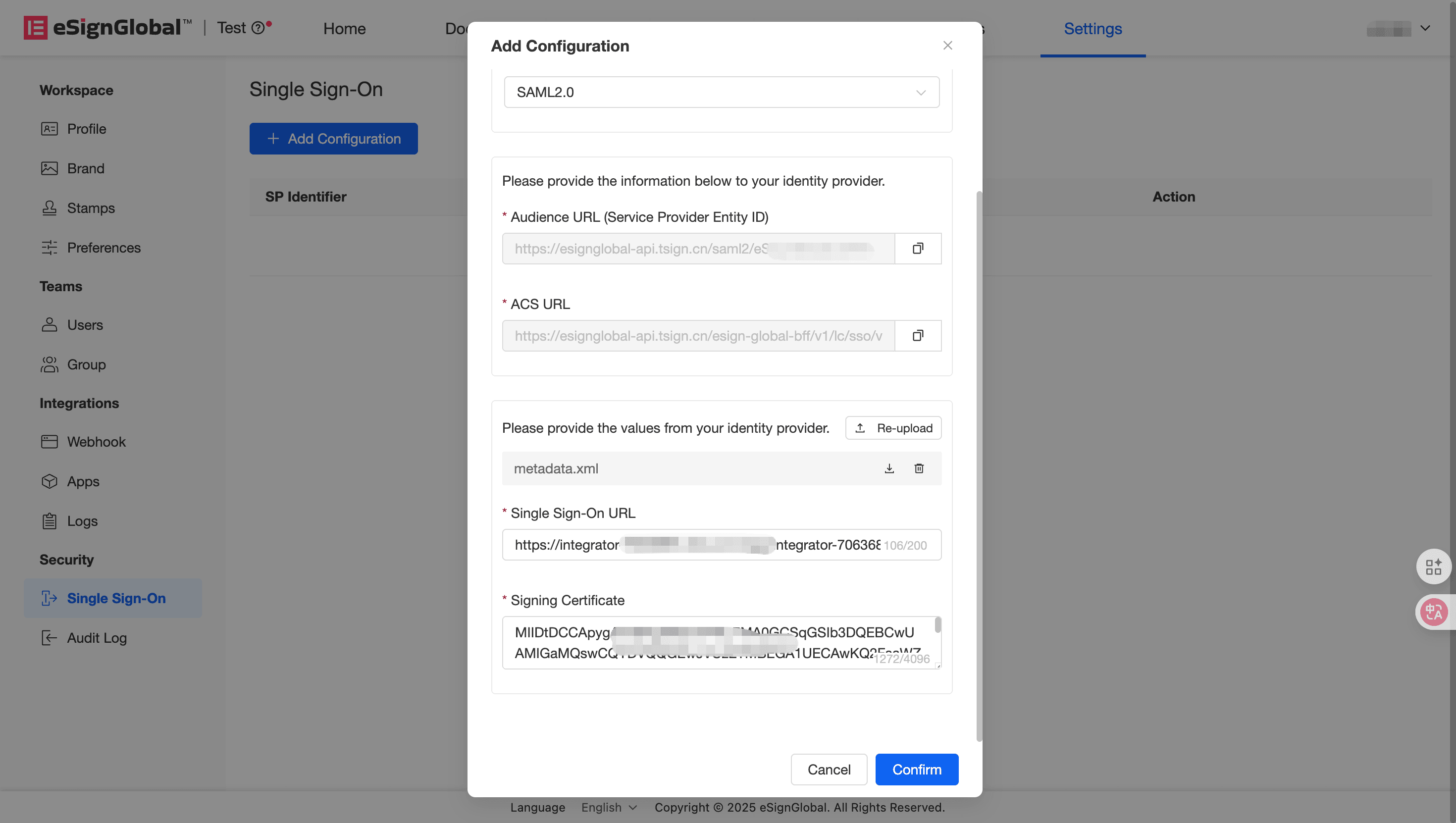

- [구성 추가]를 클릭하고 [서비스 제공업체 ID]를 입력하고 [싱글 사인온 프로토콜]로 SAML2.0을 선택합니다.

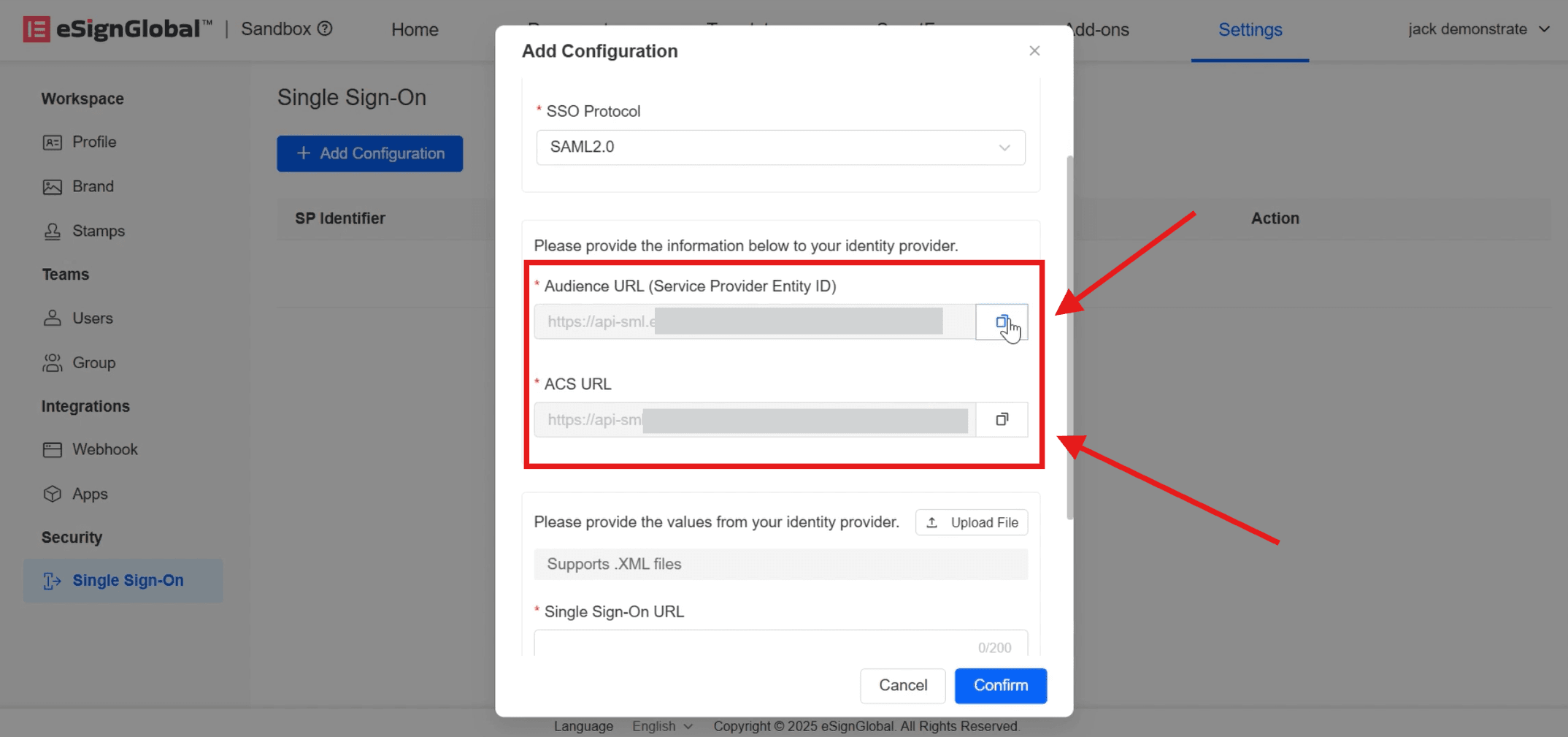

- 입력을 완료하면 [대상 URL](서비스 제공업체 엔터티 ID) 및 [ACS URL]이 자동으로 생성됩니다. 오른쪽을 클릭하여 OKTA 페이지에 복사합니다.

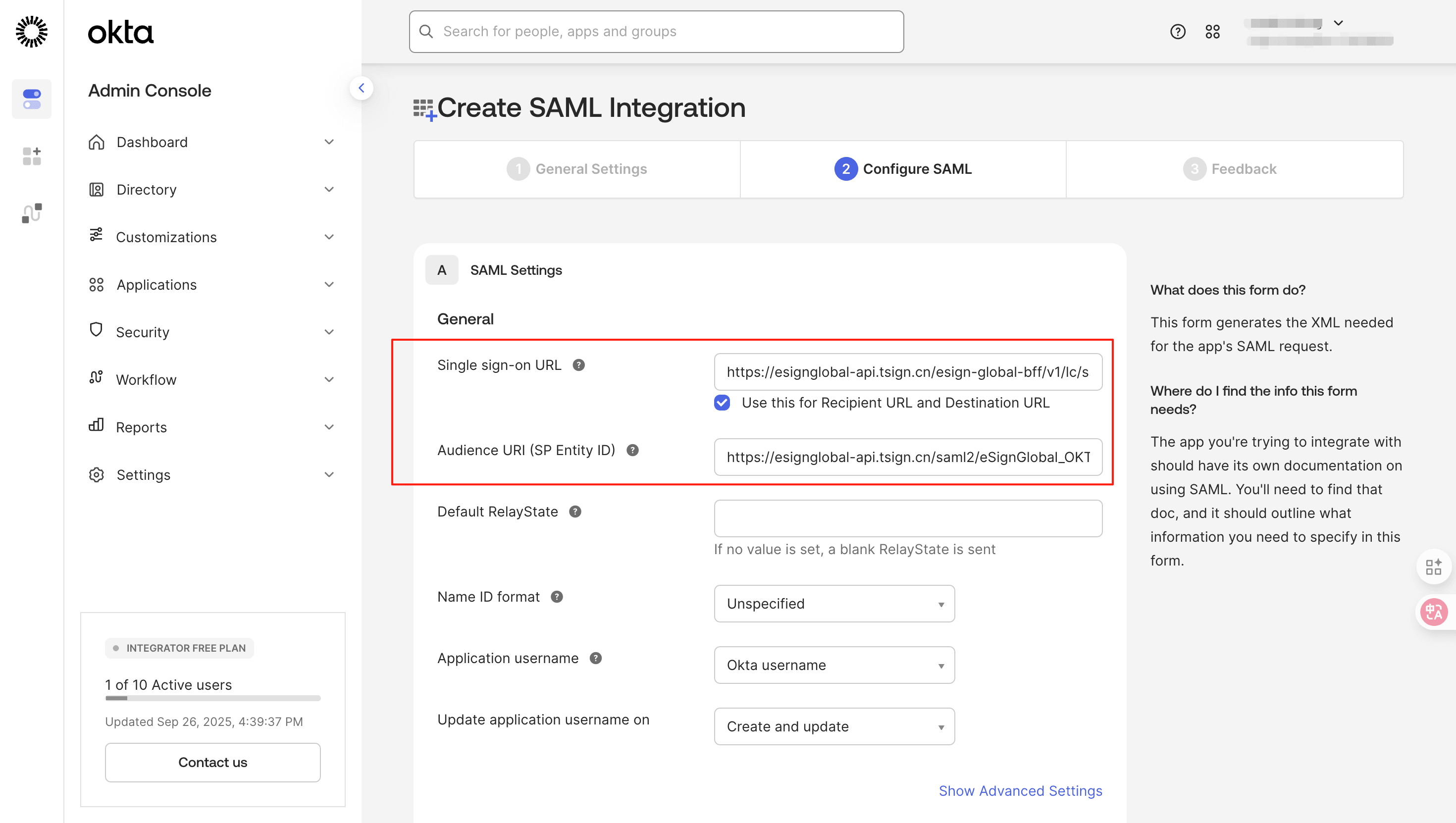

- OKTA 페이지로 돌아갑니다.

설명:

eSignGlobal의 [대상 URL](서비스 제공업체 엔터티 ID)은 OKTA의 [Audience URL(SP Entity ID)]에 해당합니다.

eSignGlobal의 [ACS URL]은 OKTA의 [Single sign-on URL]에 해당합니다.

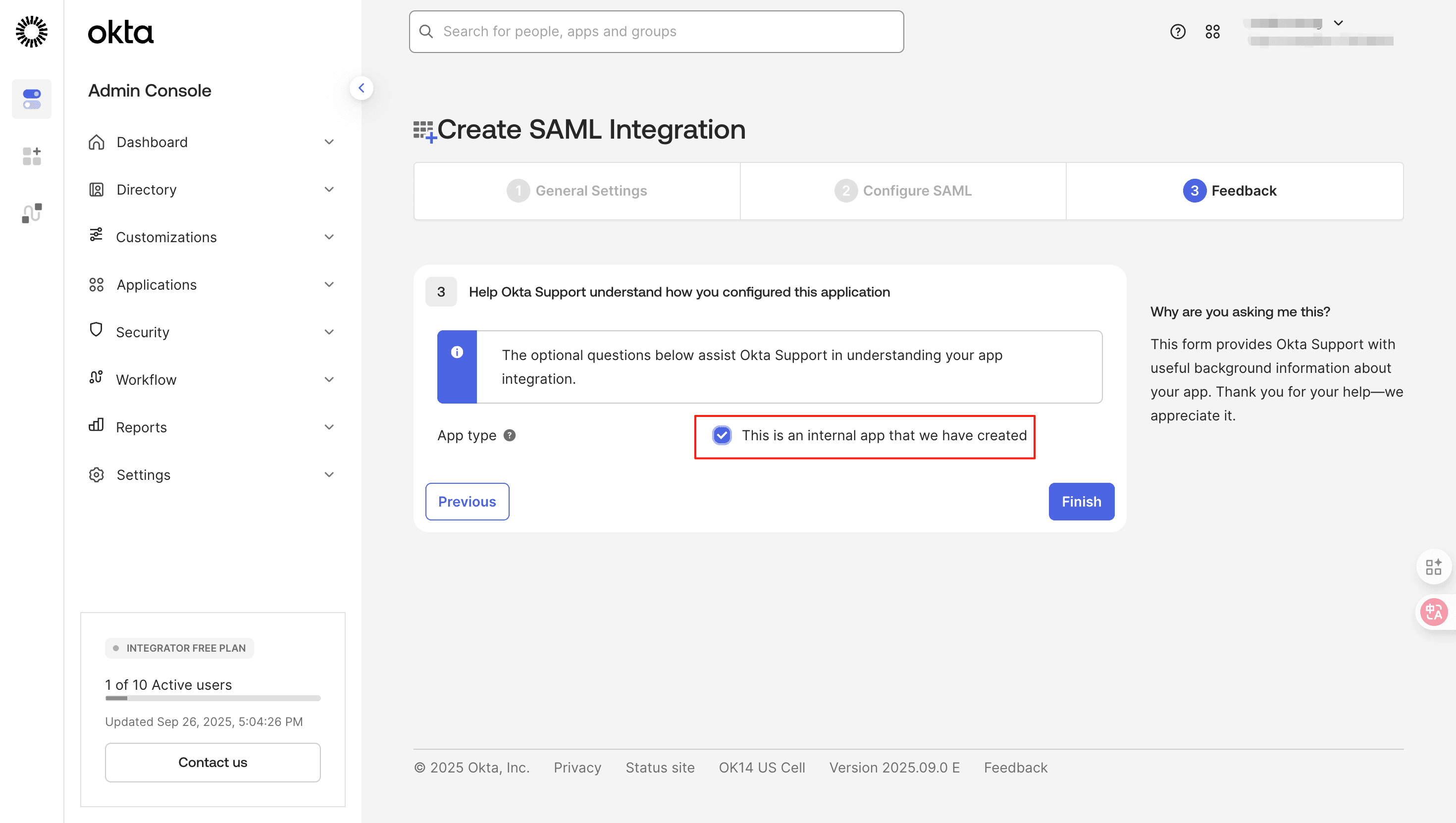

- 다음으로 [This is an internal app that we have created]를 선택하고 [Finish]를 클릭합니다.

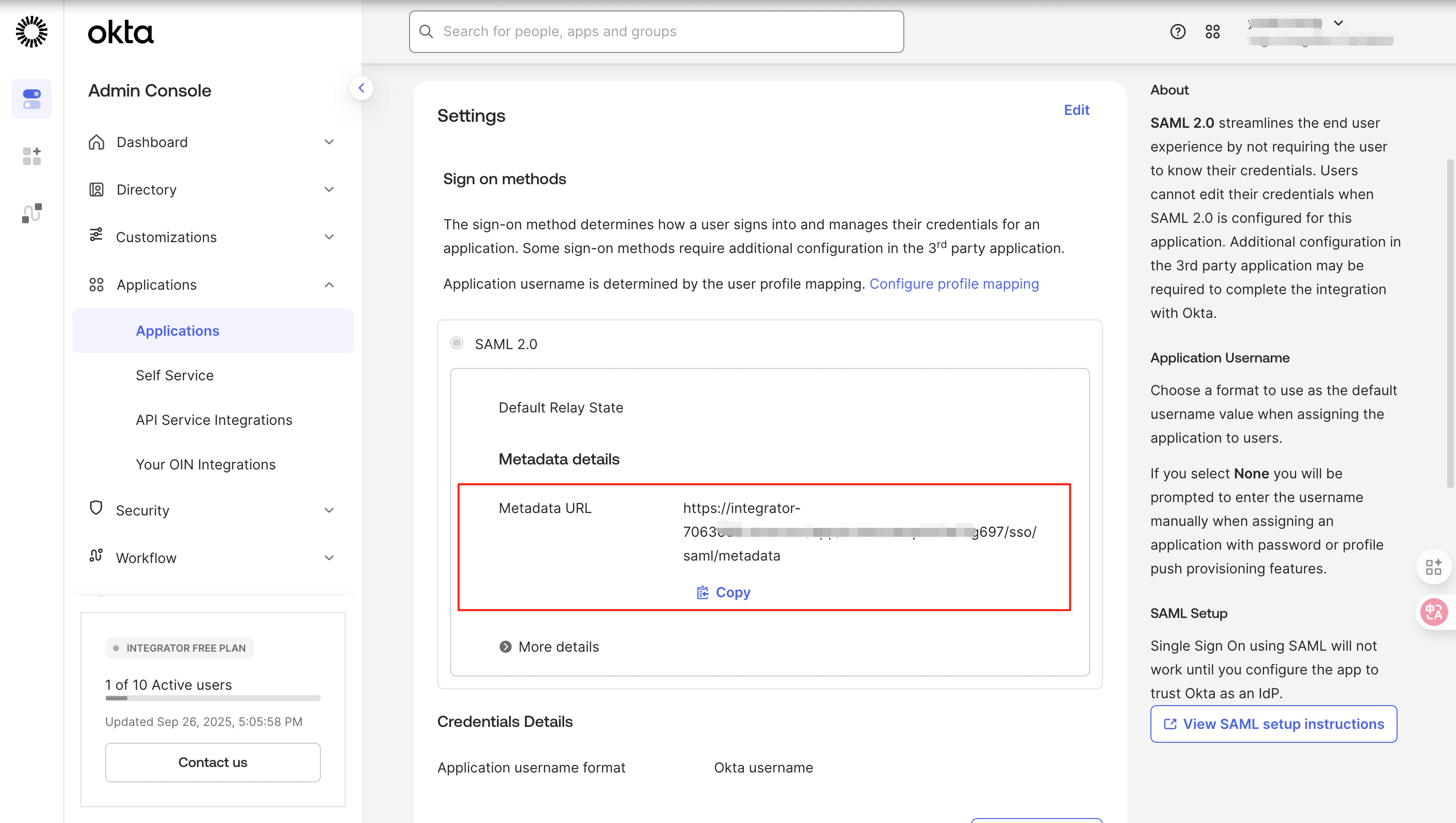

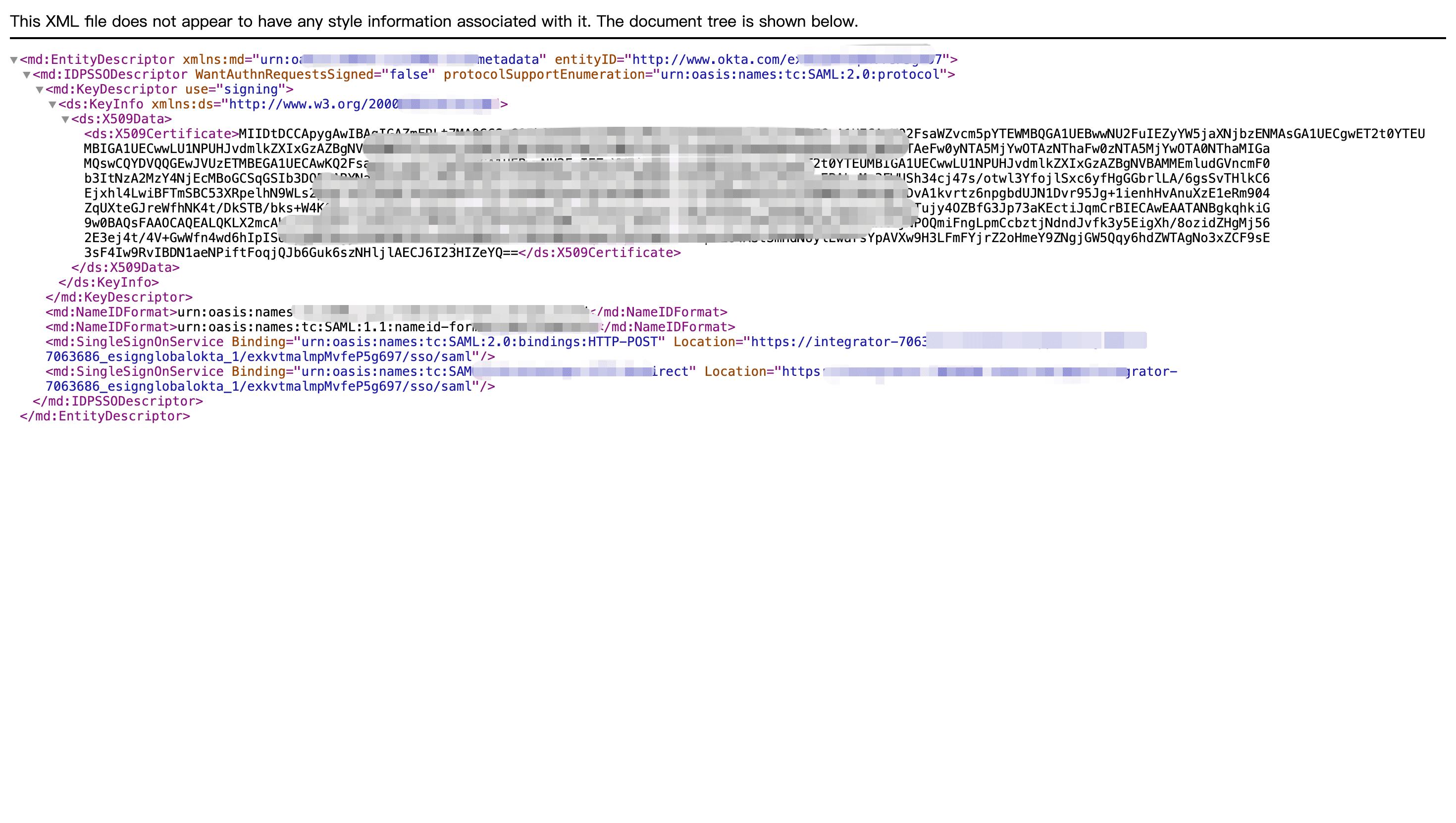

- XML 파일을 다운로드합니다.

- 브라우저를 사용하여 열고 XML 파일로 저장합니다.

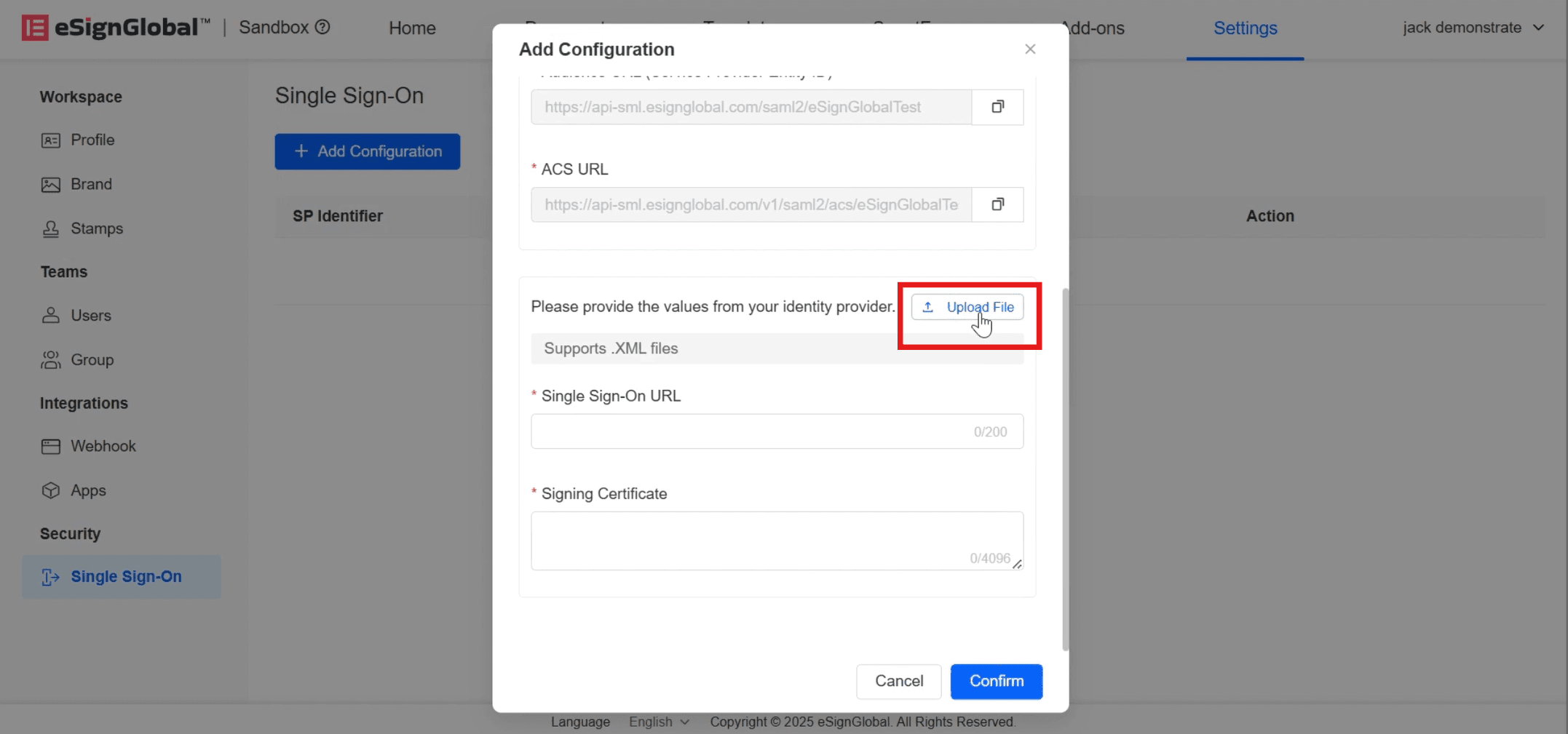

- eSignGlobal [구성 추가] 페이지로 돌아가서 다운로드한 XML 파일을 클릭하여 업로드합니다.

- 업로드에 성공하면 [단일 로그인 URL] 및 [서명 인증서]가 자동으로 채워집니다. 이때 [확인]을 클릭합니다.

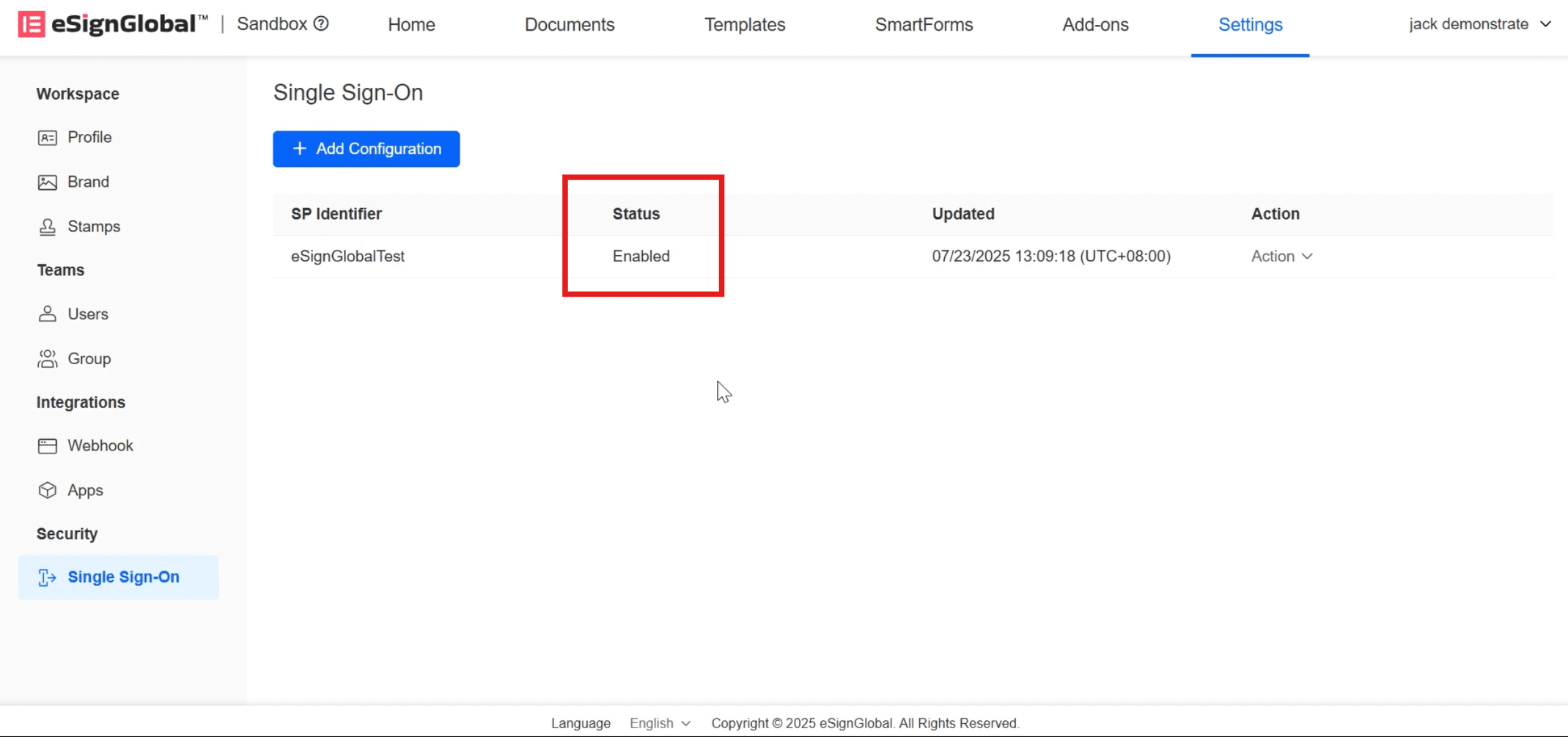

- 상태가 [활성화]로 표시되면 SSO 구성이 성공했음을 나타냅니다.

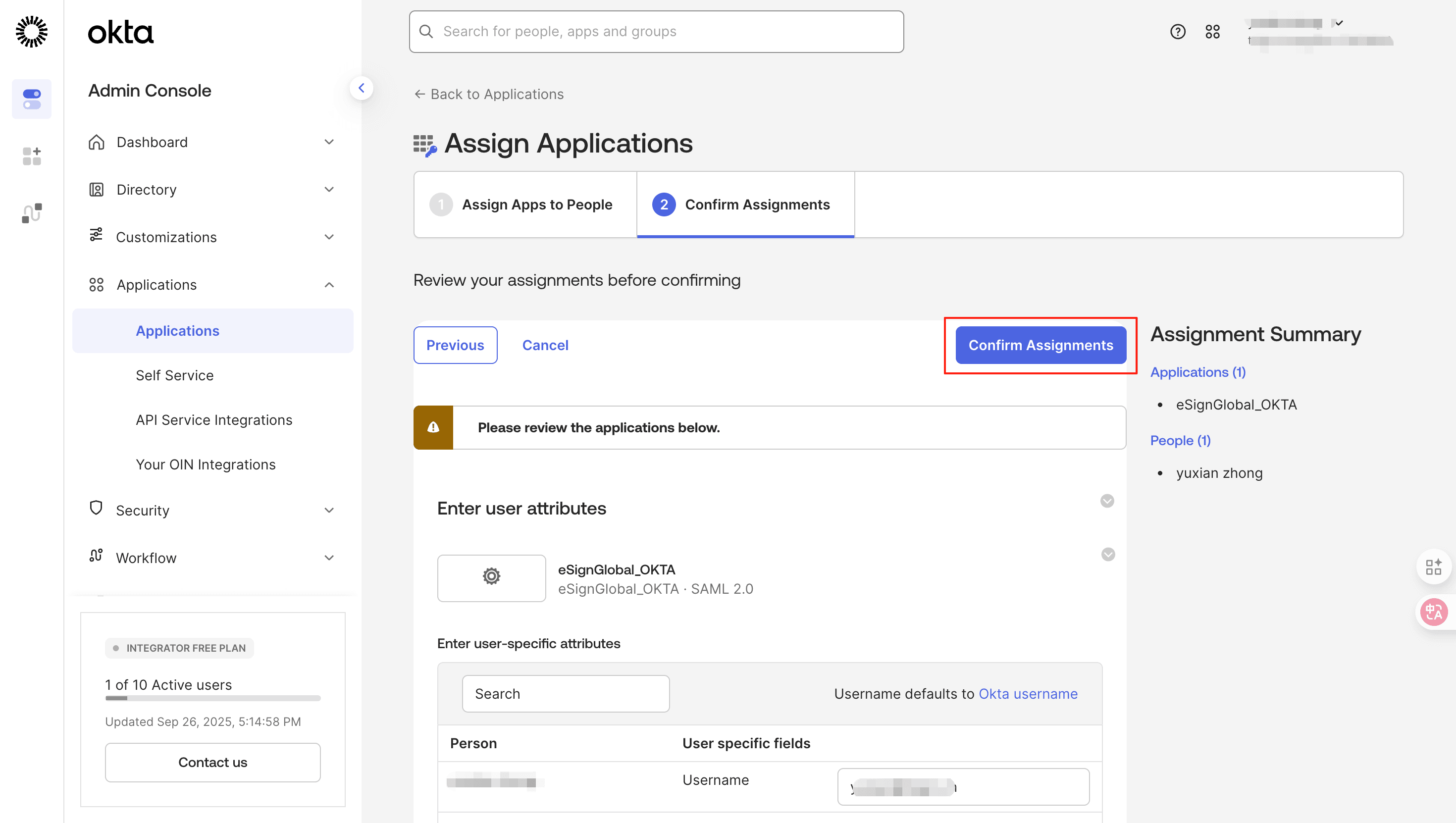

사용자 액세스 권한 구성

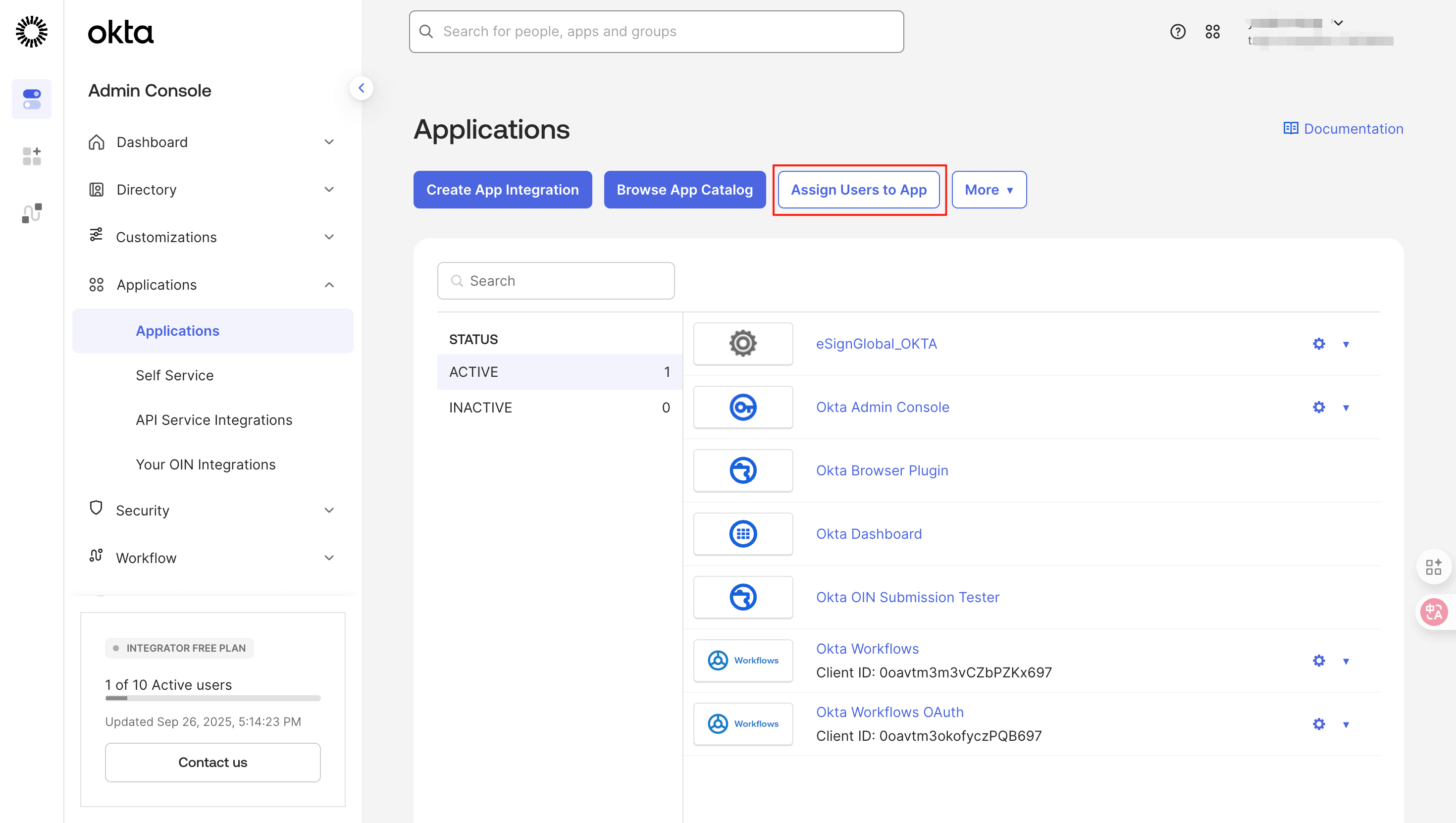

- [Assign Users to App]를 클릭합니다.

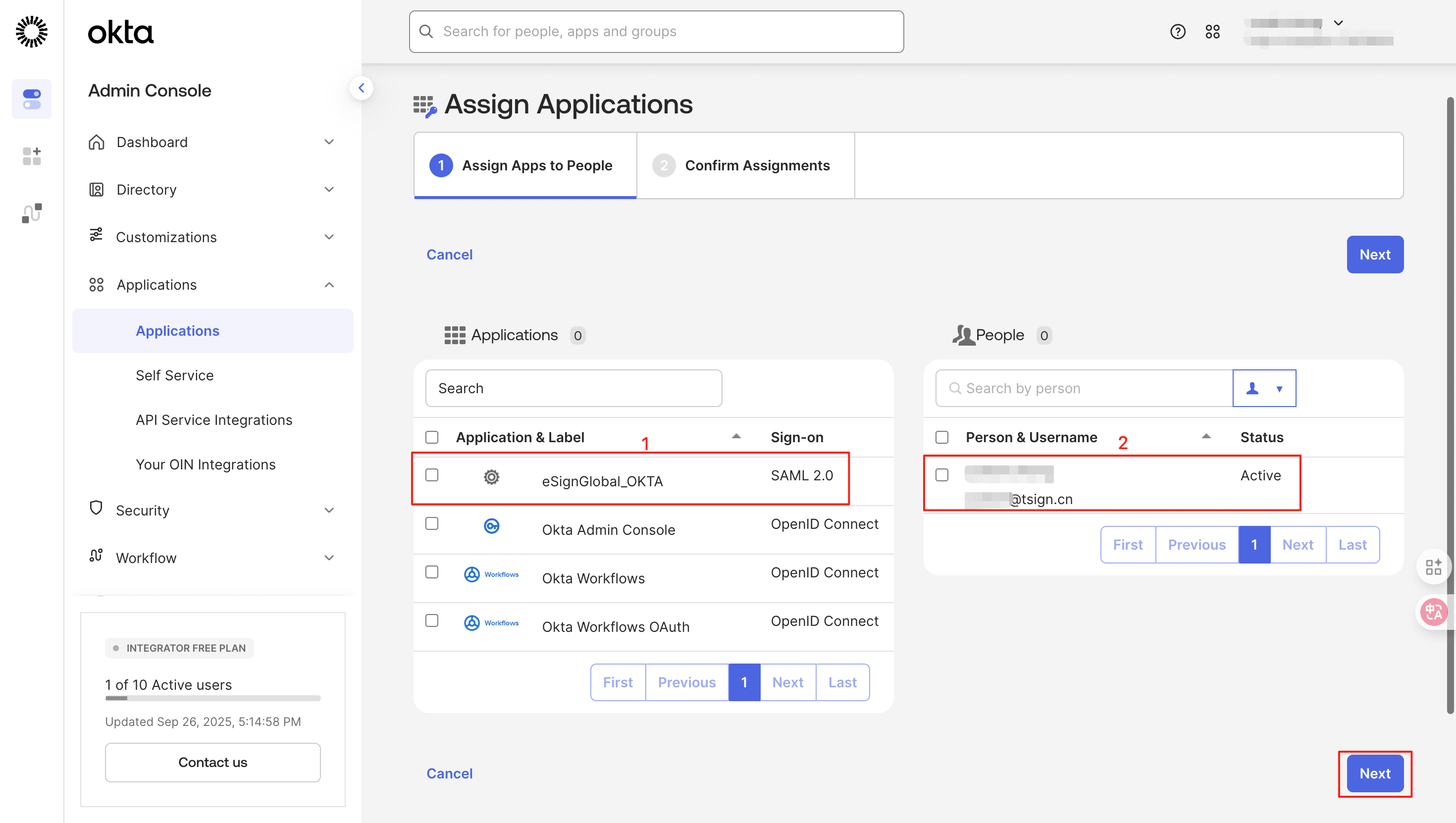

- 애플리케이션과 사용자를 선택하고 [Next]를 클릭합니다.

- [Confirm Assignments]를 클릭하여 다시 확인합니다.

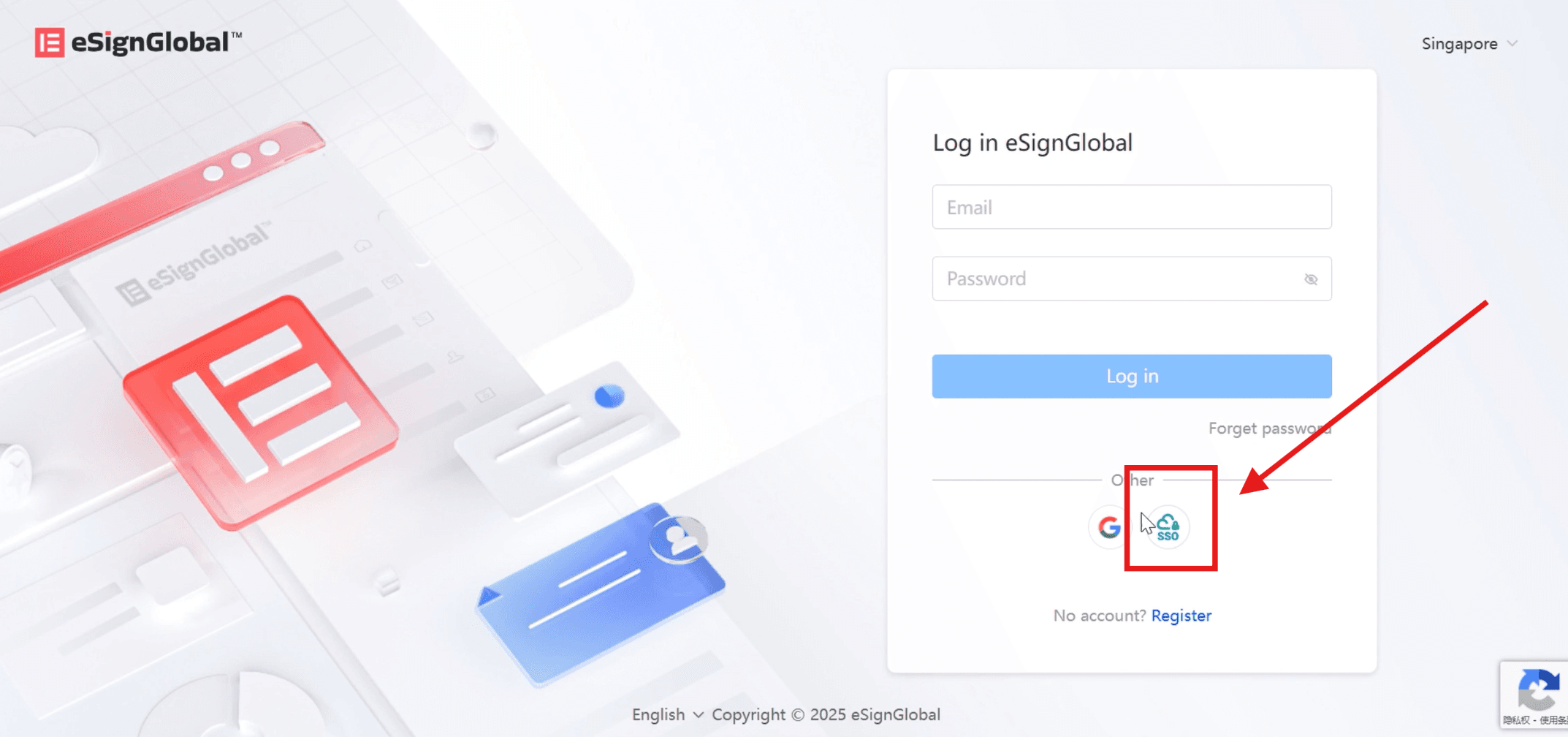

SSO 확인

- eSignGlobal 공식 웹사이트 로그인 페이지에서 SSO 로그인을 선택합니다.

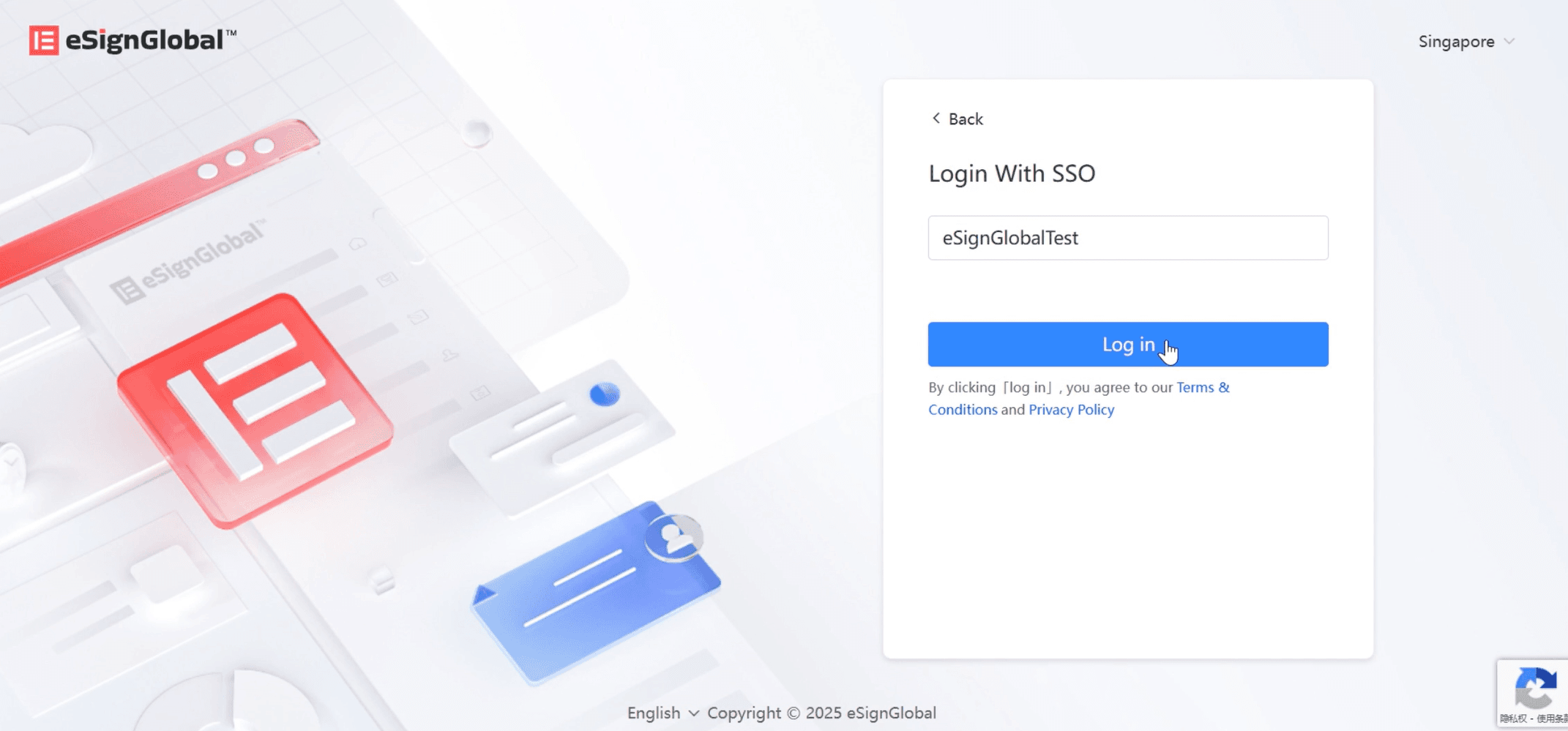

- 소속 작업 공간 식별자를 입력하고 로그인을 클릭합니다.

-

페이지가 OKTA 로그인으로 리디렉션됩니다.

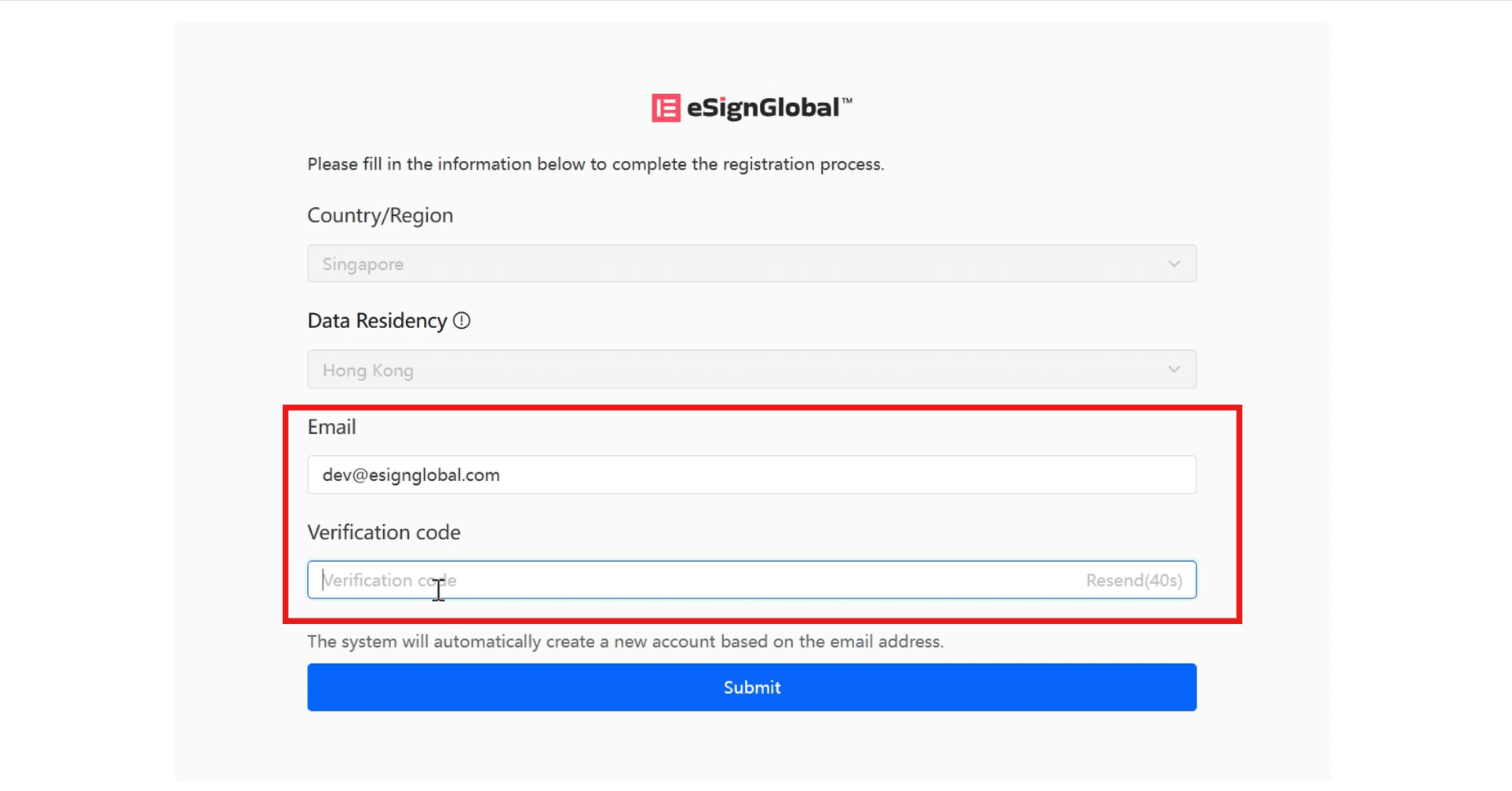

-

리디렉션된 페이지에서 이메일과 이메일로 전송된 인증 코드를 입력하고 [제출]을 클릭하여 eSignGlobal 홈페이지에 로그인합니다.

주의:

SSO를 통한 로그인 이메일 주소는 eSignGlobal 플랫폼 로그인 계정으로 사용할 수 없습니다.