BYOD-Richtlinien verwalten

Der Aufstieg von BYOD am modernen Arbeitsplatz

In der heutigen hybriden Arbeitsumgebung hat sich die Bring Your Own Device (BYOD)-Richtlinie zu einem Eckpfeiler für viele Unternehmen entwickelt, um die Produktivität und Flexibilität der Mitarbeiter zu steigern. Von Smartphones bis hin zu Laptops nutzen Mitarbeiter zunehmend persönliche Geräte, um auf Unternehmensressourcen zuzugreifen, wodurch die Grenzen zwischen Privat und Beruf verschwimmen. Die effektive Verwaltung dieser Richtlinien erfordert jedoch ein Gleichgewicht zwischen Sicherheit, Compliance und Benutzererfahrung. Dieser Artikel untersucht die Komplexität der Verwaltung von BYOD-Richtlinien aus geschäftlicher Sicht und hebt Strategien hervor, die Risiken mindern und gleichzeitig Vorteile nutzen.

BYOD-Richtlinien verstehen

Was ist BYOD und warum ist es wichtig?

BYOD bezieht sich auf die Praxis, dass Mitarbeiter ihre eigenen persönlichen Geräte mit zur Arbeit bringen und sich mit dem Unternehmensnetzwerk verbinden. Dieser Trend hat sich mit dem Aufkommen von Remote-Arbeit beschleunigt, angetrieben durch Kosteneinsparungen – Unternehmen vermeiden den Kauf von Hardware – und eine höhere Mitarbeiterzufriedenheit durch Geräteauswahl. Branchenberichten zufolge erlauben mittlerweile über 80 % der Unternehmen irgendeine Form von BYOD, was die breite Akzeptanz widerspiegelt.

Aus geschäftlicher Sicht kann BYOD die Hardware- und Wartungskosten um bis zu 50 % senken. Es führt jedoch zu Komplexitäten in Bezug auf Datensicherheit und Richtliniendurchsetzung. Unternehmen müssen sich mit unterschiedlichen Geräteökosystemen auseinandersetzen, von iOS bis Android, und eine nahtlose Integration gewährleisten, ohne sensible Informationen zu gefährden.

Die wichtigsten Vorteile der Implementierung von BYOD

Die Einführung von BYOD bietet greifbare Vorteile. Erstens fördert es die Agilität; Mitarbeiter greifen auf vertrauten Geräten auf E-Mails, Kollaborationstools und Anwendungen zu, was laut Produktivitätsstudien die Leistung um 20-30 % steigern kann. Für Vertriebsteams kann der Echtzeitzugriff auf Kundendaten über persönliche Tablets den Abschluss von Geschäften beschleunigen.

Darüber hinaus trägt BYOD in wettbewerbsintensiven Märkten zur Mitarbeiterbindung bei. Millennials und Mitarbeiter der Generation Z dominieren die Belegschaft und bevorzugen die Nutzung ihrer eigenen Geräte, wobei sie starre Gerätevorschriften als veraltet ansehen. Diese Richtlinie kann die Fluktuation reduzieren und indirekt die betriebliche Effizienz steigern.

Herausforderungen bei der Verwaltung von BYOD-Richtlinien

Sicherheitsrisiken und Datenschutzverletzungen

Eines der Haupthindernisse bei der Verwaltung von BYOD-Richtlinien ist die Cybersicherheit. Persönliche Geräte verfügen oft nicht über Schutz auf Unternehmensebene, wodurch Netzwerke Malware, Phishing-Angriffen und unbefugtem Zugriff ausgesetzt sind. Ein kompromittiertes Gerät kann zu Datenschutzverletzungen führen, deren durchschnittliche Kosten weltweit über 4 Millionen US-Dollar liegen.

Unternehmen sind auch mit dem Risiko von Schatten-IT konfrontiert – Mitarbeiter installieren nicht genehmigte Anwendungen, die Firewalls umgehen. Ohne eine strenge Aufsicht werden geistiges Eigentum und Kundendaten anfällig, was das Vertrauen untergraben und zu regulatorischen Strafen im Rahmen von Rahmenwerken wie GDPR oder CCPA führen kann.

Compliance und rechtliche Überlegungen

Die Gewährleistung der Compliance ist von entscheidender Bedeutung. BYOD-Richtlinien müssen den Branchenvorschriften entsprechen, z. B. HIPAA im Gesundheitswesen oder SOX im Finanzwesen. In Regionen wie der Europäischen Union erfordern Datenschutzgesetze eine ausdrückliche Zustimmung zur Überwachung persönlicher Geräte, was die Durchsetzung erschwert.

Die Privatsphäre der Mitarbeiter ist ein weiteres heißes Thema. Übermäßig aufdringliche Richtlinien können zu Rechtsstreitigkeiten führen, wie der Fall von Unternehmen zeigt, die nach dem Ausscheiden von Mitarbeitern persönliche Daten aus der Ferne löschen. Das Ausbalancieren von Unternehmensbedürfnissen und individuellen Rechten erfordert klare, transparente Richtlinien.

Betriebs- und Supportaufwand

IT-Teams stehen oft vor dem Problem der Verwaltung einer Vielzahl von Geräten. Die Unterstützung mehrerer Betriebssysteme ist ressourcenintensiv und führt zu einer Zunahme von Support-Tickets – bis zu 40 % mehr als bei unternehmenseigenen Geräten. Skalierbarkeitsprobleme treten beim Onboarding oder Offboarding auf, und die Sicherung von Daten auf persönlicher Hardware erfordert effiziente Tools.

Best Practices für die Verwaltung von BYOD-Richtlinien

Um diese Herausforderungen zu bewältigen, sollten Unternehmen einen strukturierten Rahmen für die Verwaltung von BYOD-Richtlinien einführen. Dieser Abschnitt befasst sich eingehend mit umsetzbaren Strategien und betont proaktive Maßnahmen, die einen wichtigen Teil einer effektiven Richtlinienimplementierung ausmachen.

Entwicklung eines umfassenden Richtlinienrahmens

Beginnen Sie mit einem detaillierten BYOD-Richtliniendokument, das die akzeptable Nutzung, Geräteanforderungen und Konsequenzen bei Verstößen umreißt. Fügen Sie Bestimmungen für Softwareinstallationen, Passwortstandards und Datenverschlüsselung hinzu. Beziehen Sie HR-, Rechts- und IT-Stakeholder ein, um sicherzustellen, dass die Richtlinie umfassend und durchsetzbar ist.

Regelmäßige Audits sind unerlässlich – führen Sie jährliche Überprüfungen durch, um sich an sich entwickelnde Bedrohungen wie Ransomware anzupassen. Die Erzwingung der Multi-Faktor-Authentifizierung (MFA) auf allen Geräten kann beispielsweise laut Cybersicherheitsexperten den unbefugten Zugriff um 99 % reduzieren.

Nutzung von Mobile Device Management (MDM)-Lösungen

Die Investition in eine MDM-Plattform ist für die zentrale Steuerung unerlässlich. Tools wie Microsoft Intune oder VMware Workspace ONE unterstützen die Remote-Konfiguration, die Anwendungsbereitstellung und das selektive Löschen von Daten – wobei nur Unternehmensinformationen gelöscht werden, ohne persönliche Inhalte zu beeinträchtigen.

Aus geschäftlicher Sicht vereinfacht MDM den Registrierungsprozess und ermöglicht die berührungslose Konfiguration für große Teams. Kosten-Nutzen-Analysen zeigen oft eine Kapitalrendite innerhalb von 12 Monaten durch reduzierte Ausfallzeiten und eine verbesserte Sicherheitslage.

Priorisierung von Mitarbeiterschulungen und -sensibilisierung

Schulung ist eine kostengünstige, aber wirkungsvolle Strategie. Führen Sie obligatorische Schulungen ein, die das Erkennen von Phishing-Angriffen und sicheres Surfen vermitteln. Gamifizierte Module können die Behaltensrate verbessern, wobei Studien eine Reduzierung von Vorfällen um 70 % nach der Schulung zeigen.

Fördern Sie eine Kultur der Verantwortung, indem Sie Compliance-Verhalten belohnen, z. B. durch die Bereitstellung von Zulagen für sichere Geräte. Dies mindert nicht nur Risiken, sondern steht auch im Einklang mit den Zielen der sozialen Verantwortung des Unternehmens.

Integration von Zugriffskontrolle und Überwachung

Implementieren Sie eine rollenbasierte Zugriffskontrolle (RBAC), um die Datenexposition zu begrenzen. Verwenden Sie VPNs für sichere Verbindungen und verwenden Sie Endpunkterkennungstools, um Anomalien zu überwachen, ohne die Privatsphäre zu verletzen.

Berücksichtigen Sie bei globalen Operationen regionale Unterschiede. In der Region Asien-Pazifik, wo BYOD weit verbreitet ist, sollten die Richtlinien unterschiedliche Datensouveränitätsgesetze berücksichtigen. In Singapur beispielsweise erfordert das Personal Data Protection Act Schutzmaßnahmen für grenzüberschreitende Datenflüsse.

Effiziente Abwicklung von Onboarding und Offboarding

Verwenden Sie automatisierte Workflows, um diese Prozesse zu rationalisieren. Fordern Sie Mitarbeiter beim Onboarding auf, BYOD-Vereinbarungen digital zu unterzeichnen, um das Verständnis zu bestätigen. Das Offboarding beinhaltet den sofortigen Widerruf des Zugriffs und die Datenbereinigung.

Hier spielen E-Signatur-Lösungen eine entscheidende Rolle, da sie rechtsverbindliche Zustimmungen gewährleisten und gleichzeitig bürokratische Verzögerungen minimieren. Diese Integration verbessert die Effizienz und reduziert den Verwaltungsaufwand um bis zu 60 %.

(Bisher ca. 550 Wörter; der folgende Abschnitt baut auf der Richtlinienverwaltung auf, indem unterstützende Technologien untersucht werden.)

Integration von elektronischen Signaturen in die BYOD-Verwaltung

Elektronische Signaturen rationalisieren die Durchsetzung von BYOD-Richtlinien durch die Digitalisierung von Vereinbarungen. Mitarbeiter können Richtlinien aus der Ferne auf ihren Geräten unterzeichnen, wodurch die Compliance ohne persönliche Treffen gewährleistet wird. Dieser Ansatz ist besonders nützlich für globale Teams, bei denen Zeitzonen und Reisen die traditionelle Unterzeichnung erschweren können.

Aus geschäftlicher Sicht verkürzen E-Signatur-Tools die Bearbeitungszeiten von Tagen auf Minuten und senken die mit dem Drucken und Speichern verbundenen Kosten. Sie bieten auch einen Prüfpfad zur Compliance-Validierung, der in regulierten Branchen von entscheidender Bedeutung ist.

Überblick über führende E-Signatur-Anbieter

Es gibt mehrere Plattformen, die den Markt dominieren, jede mit Funktionen, die auf die Bedürfnisse von Unternehmen zugeschnitten sind. Ein neutraler Vergleich hebt ihre Stärken in Bezug auf Sicherheit, Integration und Preisgestaltung hervor.

| Funktion/Anbieter | DocuSign | Adobe Sign | eSignGlobal | HelloSign (Dropbox Sign) |

|---|---|---|---|---|

| Kernfunktionen | Umfassende Signierung, Vorlagen, Workflows | Integration mit dem Adobe-Ökosystem, Formularausfüllung | Globale Compliance, API-Integration | Einfache Signierung, Teamzusammenarbeit |

| Sicherheit und Compliance | ESIGN Act, eIDAS, SOC 2 | ESIGN, UETA, GDPR | Compliance in über 100 Ländern, einschließlich spezifischer Anforderungen für den asiatisch-pazifischen Raum | ESIGN, SOC 2, grundlegende GDPR |

| Preisgestaltung (ab) | 10 $/Benutzer/Monat (Personal) | 10 $/Benutzer/Monat (Individual) | 16,6 $/Benutzer/Monat (Essential) | 15 $/Benutzer/Monat (Essentials) |

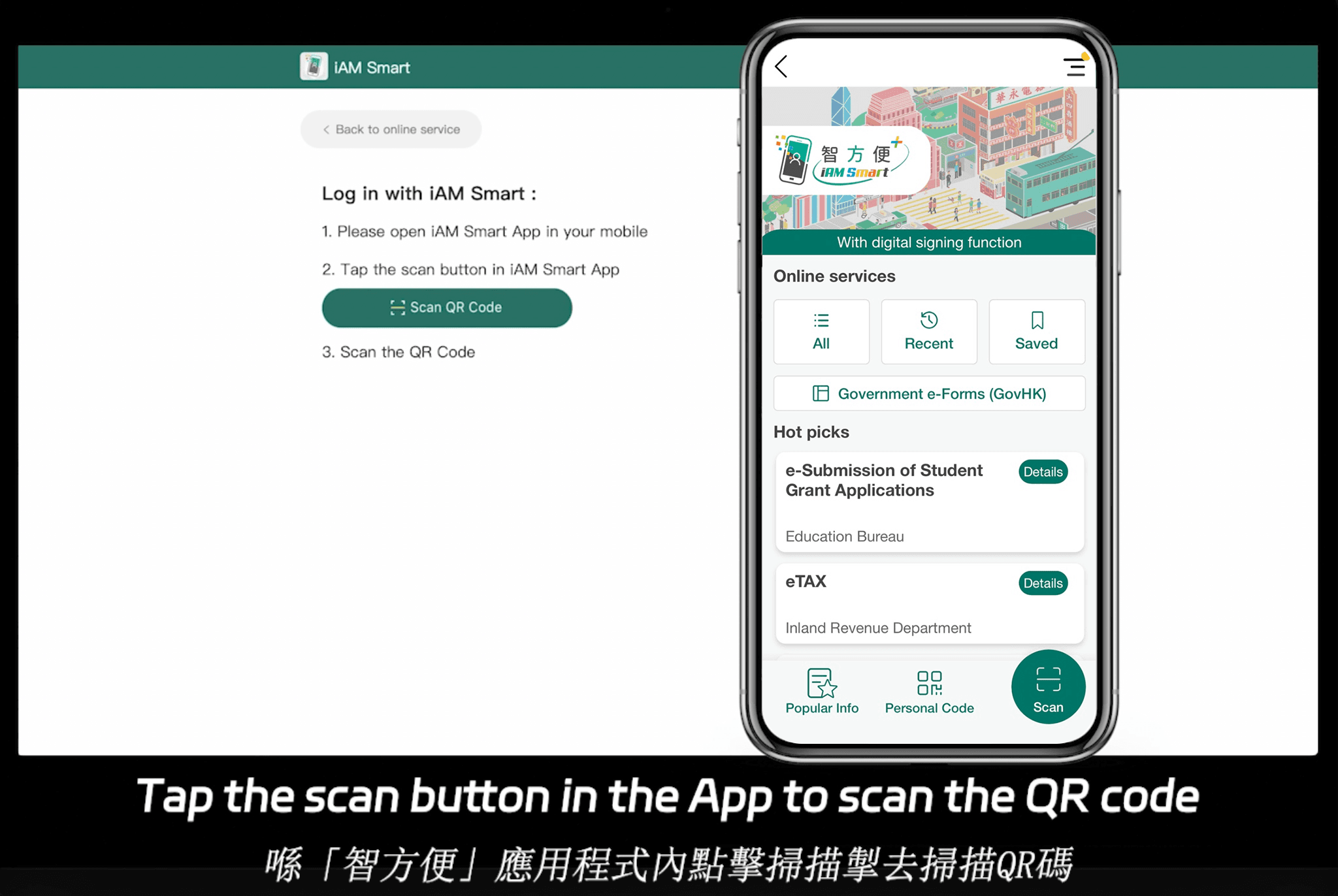

| Integrationen | 400+ Anwendungen (Salesforce, Google) | Microsoft, Adobe-Anwendungen | Fokus auf den asiatisch-pazifischen Raum (Singpass, IAm Smart) | Dropbox, Google Workspace |

| Dokumentenbeschränkungen | Unbegrenzt (je nach Plan) | Unbegrenzte Sendungen | Bis zu 100 Dokumente pro Monat (Essential) | 3 Sendungen pro Monat (kostenlose Version) |

| Einzigartige Vorteile | Erweiterte Analysen, mobile App | PDF-Bearbeitungszusammenarbeit | Kostengünstig, unbegrenzte Plätze im asiatisch-pazifischen Raum | Benutzerfreundliche Oberfläche |

| Einschränkungen | Höhere Kosten für Enterprise-Versionen | Steilere Lernkurve | Weniger Betonung auf westlichen Märkten | Begrenzte erweiterte Workflows |

Diese Tabelle verdeutlicht die Vielfalt; die Wahl hängt von der Unternehmensgröße und dem geografischen Standort ab.

Adobe Sign: Eine robuste Option für dokumentenintensive Workflows

Adobe Sign zeichnet sich in Umgebungen aus, die auf PDF-Workflows angewiesen sind, und bietet eine nahtlose Bearbeitung und Signierung innerhalb der Adobe Suite. Es eignet sich für Unternehmen mit Kreativ- oder Rechtsteams und unterstützt komplexe Formulare und Massensendungen. Die Compliance ist in wichtigen Vorschriften stark, was es für multinationale Operationen geeignet macht. Die Preisgestaltung kann jedoch für erweiterte Funktionen steigen, und Integrationen außerhalb von Adobe-Tools erfordern möglicherweise zusätzliche Einrichtung.

DocuSign: Der Industriestandard für Skalierbarkeit

DocuSign führt mit seiner intuitiven Benutzeroberfläche und seinem breiten Ökosystem und ermöglicht alles von einfachen Genehmigungen bis hin zu komplexen Verträgen. Es wird aufgrund seiner Zuverlässigkeit in Szenarien mit hohem Volumen häufig verwendet und verfügt über Funktionen wie bedingtes Routing und Zahlungsintegrationen. Sicherheitszertifizierungen decken globale Standards ab und sprechen Unternehmen an. Zu den Nachteilen gehören, dass die erweiterten Preisstufen für kleine Unternehmen möglicherweise nicht geeignet sind.

eSignGlobal: Fokus auf globale und regionale Compliance

eSignGlobal zeichnet sich durch seine Compliance in 100 wichtigen Ländern aus, insbesondere im asiatisch-pazifischen Raum. Es unterstützt elektronische Signaturen, die den lokalen Gesetzen entsprechen, wie z. B. in Hongkong und Singapur, und lässt sich nahtlos in Regierungsinitiativen wie IAm Smart und Singpass integrieren. Dies gewährleistet eine reibungslose Überprüfung für regionale Benutzer.

Die Preisgestaltung ist wettbewerbsfähig; der Essential-Plan beginnt bei nur 16,6 $ pro Monat und unterstützt bis zu 100 Dokumentsendungen, unbegrenzte Benutzerplätze und Zugriffscode-Validierung, um die Authentizität zu gewährleisten. Detaillierte Preisgestaltung hier ansehen. Neben der Compliance bietet es eine hohe Kosteneffizienz, was es für Unternehmen attraktiv macht, die sich auf den asiatisch-pazifischen Raum konzentrieren, ohne auf Funktionen zu verzichten.

HelloSign: Einfachheit für kleine Teams

HelloSign, jetzt Teil von Dropbox, priorisiert die Benutzerfreundlichkeit mit schneller Einrichtung und übersichtlichen Vorlagen. Es ist kostengünstig für Startups und lässt sich gut in Cloud-Speicher integrieren. Obwohl es den US-amerikanischen Kerngesetzen entspricht, hinkt es im Vergleich zu anderen Plattformen in Bezug auf die tiefgreifende internationale Unterstützung hinterher.

Regionale Überlegungen: E-Signatur-Gesetze in Schlüsselmärkten

Obwohl "Verwaltung von BYOD-Richtlinien" keine Region angibt, stoßen globale Unternehmen häufig auf unterschiedliche E-Signatur-Gesetze. In den Vereinigten Staaten bieten der ESIGN Act und UETA die gleiche Rechtskraft wie Nasssignaturen. Der eIDAS-Rahmen der Europäischen Union kategorisiert Signaturen in grundlegende, fortgeschrittene und qualifizierte Stufen, wobei qualifizierte Signaturen notarielle Gültigkeit haben.

In asiatisch-pazifischen Hotspots wie Singapur spiegelt das Electronic Transactions Act die US-amerikanischen Standards wider, betont jedoch sichere Zertifizierungen. Die Electronic Transactions Ordinance von Hongkong validiert digitale Signaturen ebenfalls, vorausgesetzt, sie erfüllen die Zuverlässigkeitsstandards. Für die BYOD-Verwaltung stellt die Einhaltung dieser Tools sicher, dass Richtlinien über Grenzen hinweg durchsetzbar sind.

Fazit: Rationalisierung von BYOD mit den richtigen Tools

Die Verwaltung von BYOD-Richtlinien erfordert Wachsamkeit in Bezug auf Sicherheit, Compliance und Betrieb, um ihr volles Potenzial auszuschöpfen. Durch die Kombination von Best Practices mit unterstützenden Technologien wie elektronischen Signaturen können Unternehmen diese Herausforderungen effektiv bewältigen.

Für diejenigen, die eine DocuSign-Alternative suchen, erweist sich eSignGlobal als neutrale, regional konforme Option, insbesondere für den asiatisch-pazifischen Raum, die Kosten und globale Auswirkungen in Einklang bringt. Bewerten Sie Ihre spezifischen Bedürfnisse, um die Richtlinienverwaltung zu optimieren.