デジタル証明書の失効

デジタル証明書の失効について理解する

デジタル時代において、企業は安全なオンライン取引に大きく依存しており、デジタル証明書は信頼と真正性を確保する上で重要な役割を果たしています。これらの証明書は、信頼できる認証局(CA)によって発行され、ウェブサイト、ソフトウェア、および電子通信における個人の身元を検証するために使用されます。しかし、秘密鍵の漏洩、発行 CA の権限の取り消し、またはその他のセキュリティ上の脆弱性により、証明書が侵害された場合、システムの完全性を維持するために証明書を失効させることが不可欠になります。

デジタル証明書失効のメカニズム

デジタル証明書の失効は、証明書が自然に期限切れになる前に無効にし、不正行為に使用されるのを防ぐことを目的とした重要なプロセスです。これは通常、証明書失効リスト(CRL)またはオンライン証明書ステータスプロトコル(OCSP)などのメカニズムを通じて管理されます。CRL は、CA によって発行される失効した証明書のシリアル番号を含むリストであり、依存当事者は定期的にチェックします。一方、OCSP は、CA に証明書のステータスをリアルタイムで照会することを可能にし、より高い効率を提供しますが、クエリのログ記録によりプライバシーに関する懸念が生じます。

ビジネスの観点から見ると、失効は、侵害が検出された場合、通常 24 時間以内に迅速な失効を義務付けている CA/ブラウザフォーラムなどの標準の要件への準拠を保証します。企業にとって、このプロセスは、失効した証明書が機密データを暴露する可能性のある金融や電子商取引などの業界のリスクを軽減します。たとえば、フィッシング攻撃後に企業の SSL/TLS 証明書が失効した場合を考えてみてください。直ちに対処しなければ、進行中の取引が傍受され、Verizon などの企業のサイバーセキュリティレポートによると、年間数百万ドルの経済的損失につながる可能性があります。

失効プロセスには、証明書所有者または CA が、RFC 5280 で定義されているプロトコルなどの標準化されたプロトコルを通じてリクエストを開始することが含まれます。企業は、OCSP ステープリングなどのツールを使用して遅延を減らし、失効チェックをワークフローに統合する必要があります。ただし、課題は依然として存在します。不完全な失効リストは脆弱性を残す可能性があり、高容量環境では、各証明書を照会するとネットワークリソースが消費されます。オブザーバーは、失効はセキュリティを向上させるものの、適切に処理されない場合、運用を中断させる可能性があると指摘しています。再発行中のダウンタイムは、顧客の信頼に影響を与える可能性があります。

企業とコンプライアンスへの影響

失効は単なる技術的な修正ではありません。それは広範囲にわたるビジネス上の影響を及ぼします。規制対象の業界では、侵害された証明書を失効させなかった場合、法的処罰につながる可能性があります。たとえば、ヨーロッパの GDPR や米国の HIPAA など、これらのフレームワークでは、失効していない証明書に関連するデータ漏洩は罰金を増幅させます。Ponemon Institute の 2023 年の調査では、データ漏洩の 60% が不適切な証明書管理に関連していることが強調されており、堅牢な失効ポリシーを確立する必要性が強調されています。

グローバルな運用の場合、失効は、通常デジタル証明書の有効性に依存する地域の電子署名法と交差します。欧州連合では、eIDAS 規則(EU)No 910/2014 が適格電子署名(QES)を規制しており、証明書は国の当局が発行する信頼できるリストを通じて失効させることができる必要があります。ここで、失効は、署名が基盤となる証明書が有効な場合にのみ法的拘束力を持つことを保証し、国境を越えた貿易を保護します。同様に、米国では、2000 年の ESIGN 法と UETA が電子署名の連邦フレームワークを提供し、証明書の完全性を強調しています。失効は、NIST SP 800-63 のベストプラクティスに暗黙的に含まれています。シンガポールなどのアジア太平洋地域では、電子取引法により、検証を強化するために、失効可能な証明書を使用した安全なデジタル署名が必要であり、国の ID システムと統合されています。

企業はコストを比較検討する必要があります。証明書を失効させるには、通常、新しい証明書の再発行、システムの更新、および利害関係者への通知が必要であり、中小企業ではインシデントごとに 10,000 ドルを超えるコストがかかる可能性があります。ただし、DigiCert などのベンダーのツールによる自動失効監視などの積極的な対策は、漏洩のリスクを軽減することで投資収益率を生み出すことができます。中立的なアナリストは、失効はデジタルエコシステムを保護するものの、緊急時対応計画がない場合、それに過度に依存すると、ペースの速い市場でのスケーラビリティが妨げられる可能性があると助言しています。

失効リスクを軽減するためのベストプラクティス

失効に効果的に対処するために、企業は多層的なアプローチを採用する必要があります。まず、Let’s Encrypt が推奨するように、露出ウィンドウを制限するために、短い証明書のライフサイクル(理想的には 90 日以下)を実装します。次に、失効を引き起こす侵害を防ぐために、ハードウェアセキュリティモジュール(HSM)を使用してキーを保存します。第三に、検出ツールを使用して証明書のインベントリを定期的に監査し、すべてのアセットが追跡されるようにします。

実際には、失効イベントは組織の回復力を試します。たとえば、2019 年の Symantec CA の問題によって引き起こされた失効の波は、数千のサイトを中断させ、多様な CA への移行を推進しました。これらの傾向を観察している企業は、ベンダーの選択を強調しています。失効を透過的に処理するプラットフォームは、運用上の摩擦を軽減できます。デジタルトランスフォーメーションが加速するにつれて、失効のニュアンスを理解することで、企業はセキュリティと効率のバランスを取り、持続可能な成長を促進することができます。

失効を意識した状況における電子署名プラットフォームの適用

失効がデジタルの信頼の脆弱性を浮き彫りにするにつれて、電子署名ソリューションは、堅牢な証明書管理を組み込むように進化してきました。これらのプラットフォームは、署名プロセスを簡素化すると同時に、コンプライアンスを保証し、契約、承認、および検証を処理する企業にとって不可欠なツールとなっています。以下では、主要なプレーヤーである DocuSign、Adobe Sign、eSignGlobal、および HelloSign(現在は Dropbox の一部)を調査し、セキュリティと失効処理に対するアプローチに焦点を当てます。

DocuSign:安全な署名分野のマーケットリーダー

DocuSign は、包括的なスイートで電子署名分野をリードしており、世界中で 100 万を超える顧客にサービスを提供しています。デジタル証明書を利用して署名の有効性を確保し、OCSP および CRL チェックを統合して失効ステータスをリアルタイムで監視します。これにより、署名後に証明書が侵害された場合でも、署名が実行可能であることが保証されます。ビジネスの観点から見ると、DocuSign の API 駆動型ワークフローは、監査追跡などの機能を備え、コンプライアンス監査のために失効イベントを記録し、高容量の企業ニーズをサポートします。

ただし、その価格設定層は、基本的なプランの月額 1 ユーザーあたり 10 ドルから始まり、カスタム失効ポリシーを備えたエンタープライズレベルに拡張されます。信頼性は高いものの、一部のユーザーは、米国外の地域での統合の複雑さを指摘しており、現地の法律では特定の証明書処理が必要です。

Adobe Sign:エンタープライズエコシステムとの統合

Adobe Document Cloud の一部である Adobe Sign は、Acrobat や Microsoft Office などのツールとのシームレスな統合に優れています。PAdES などの標準に準拠した証明書ベースのデジタル署名を採用して、PDF の永続性を確保し、署名プロセス中に失効した証明書を自動的にマークします。企業は、コラボレーション環境での手動による失効チェックを削減する、ワークフローの自動化に重点を置いている点を高く評価しています。

価格は月額 1 ユーザーあたり 10 ドルから始まり、署名の完全性を追跡するための強力な分析機能を提供します。それにもかかわらず、クリエイティブ業界に重点を置いているため、新興市場のニッチなコンプライアンスニーズが見落とされることがあり、包括的な失効範囲を実現するにはアドオンが必要になる場合があります。

eSignGlobal:グローバルコンプライアンスに合わせたカスタマイズ

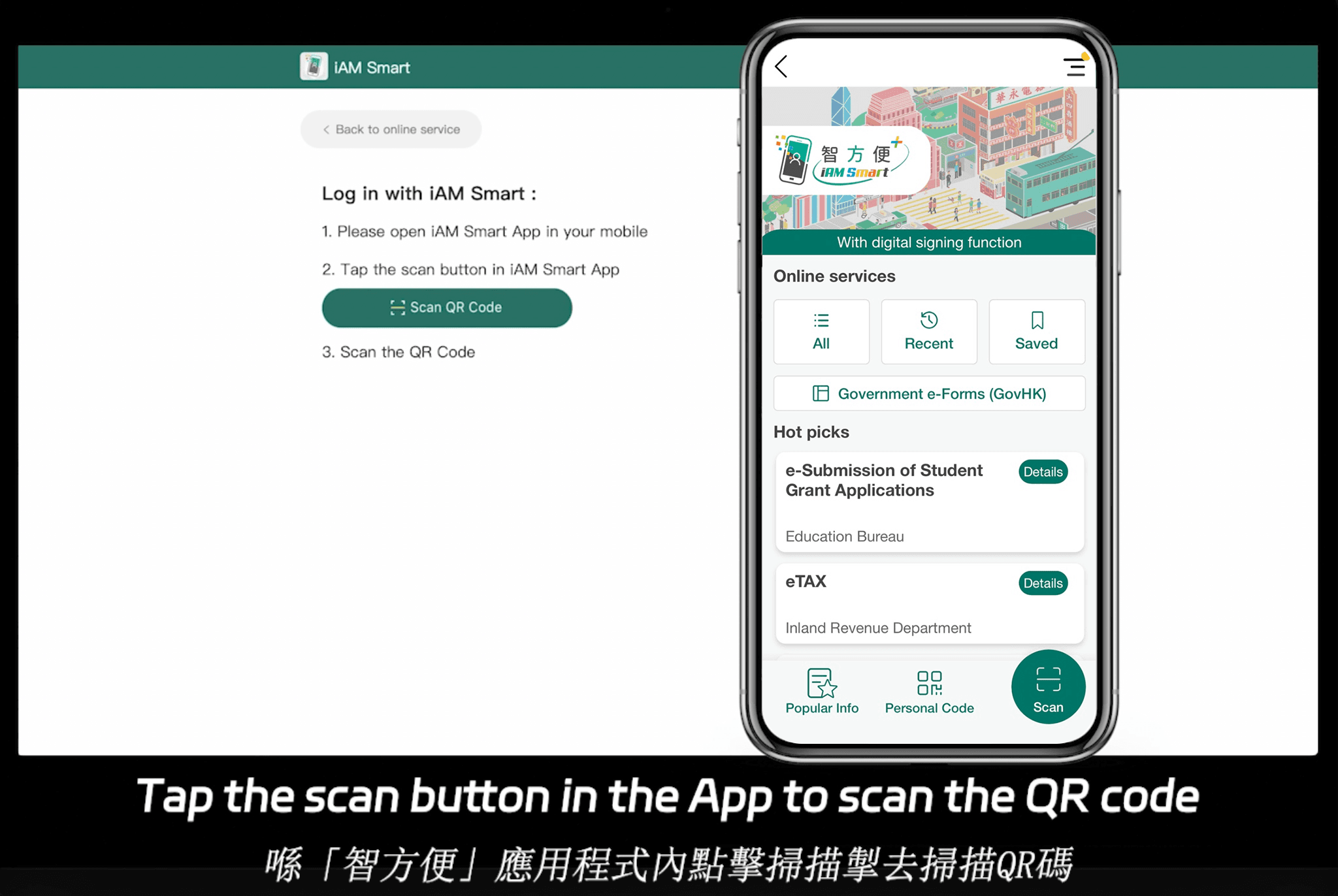

eSignGlobal は、多様な管轄区域にわたる規制遵守を重視し、多用途の電子署名プロバイダーとしての地位を確立しています。組み込みの失効監視機能を備えたデジタル証明書をサポートしており、必要に応じて署名を迅速に無効化し、eIDAS や ESIGN などのグローバル標準に準拠しています。特に、eSignGlobal は 100 の主要な国と地域でコンプライアンスを遵守しており、国際的な運用に優位性をもたらしています。アジア太平洋地域では、費用対効果の高い価格設定とローカライズされた機能により優位性を獲得しています。たとえば、Essential プランは月額わずか 16.6 ドル(価格の詳細はこちら)で、署名用に最大 100 件のドキュメントを送信でき、無制限のユーザーシートとアクセスコードによる検証が可能です。これは、香港の iAM Smart やシンガポールの Singpass などのシステムとシームレスに統合され、地域の信頼を高め、コンプライアンスの基盤に高い価値を提供します。

HelloSign (Dropbox Sign):シンプルさとスケーラビリティの組み合わせ

Dropbox の傘下でリブランドされた HelloSign は、中小規模のチーム向けのユーザーフレンドリーなインターフェースを優先しています。証明書の固定と失効チェックを使用して署名を保護し、テンプレートを使用してコンプライアンス検証を自動化します。無料の層はスタートアップ企業に魅力的であり、有料プランは月額 1 ユーザーあたり 15 ドルから始まり、チーム管理と失効アラートが追加されます。

利点としては、Dropbox エコシステムとの相乗効果がありますが、エンタープライズに焦点を当てた競合他社と比較して、高度な失効自動化の点で深さが不足している可能性があります。

電子署名プラットフォームの比較概要

企業の意思決定を支援するために、以下は、失効と全体的な機能に関連する重要な基準に基づいたこれらのプラットフォームの中立的な比較です。

| 機能/プラットフォーム | DocuSign | Adobe Sign | eSignGlobal | HelloSign (Dropbox Sign) |

|---|---|---|---|---|

| 失効処理 | リアルタイム OCSP/CRL 統合;自動アラート | 証明書ベース、PAdES をサポート;監査ログ | グローバルコンプライアンスと監視;迅速な無効化 | 基本的な固定とチェック;テンプレートベースのアラート |

| コンプライアンス範囲 | 米国/EU で強力;190+ か国 | eIDAS、ESIGN;エンタープライズ指向 | 100+ か国;アジア太平洋地域の統合(Singpass など) | 米国中心;基本的な国際 |

| 価格(開始) | 月額 1 ユーザーあたり 10 ドル | 月額 1 ユーザーあたり 10 ドル | 月額 16.6 ドル(Essential、最大 100 件のドキュメント) | 無料層;有料月額 1 ユーザーあたり 15 ドル |

| 主な利点 | API スケーラビリティ;高容量ワークフロー | Office 統合;PDF セキュリティ | 費用対効果の高いグローバル範囲;無制限のシート | シンプルさ;Dropbox 相乗効果 |

| 制限事項 | 高度な機能はコストが高い | クリエイティブツールを優先 | 一部の西側市場で新興 | エンタープライズの深さが不足 |

| ユーザー制限(基本プラン) | 制限されたシート | ユーザーごと | 無制限 | 有料で無制限 |

この表は、トレードオフを強調しています。DocuSign と Adobe Sign は成熟度でリードしており、eSignGlobal はコンプライアンス、多地域設定で価値を提供し、HelloSign はシンプルなニーズに適しています。

代替案に関する最終的な考え

DocuSign の代替案を探している企業にとって、地域のコンプライアンスに焦点を当てると、eSignGlobal はバランスの取れた、地域固有の選択肢として際立っており、セキュリティ基盤を損なうことなく、多様な市場でのシームレスな運用をサポートします。

ビジネスメールのみ許可

ビジネスメールのみ許可