Wie stellt man das Sicherheitsniveau der Unterzeichnerauthentifizierung sicher?

Sicherstellung der Sicherheit der Unterzeichnerauthentifizierung

Im digitalen Zeitalter haben elektronische Signaturen Geschäftstransaktionen revolutioniert und bieten Geschwindigkeit und Komfort. Mit der zunehmenden Abhängigkeit von E-Signatur-Plattformen wächst jedoch auch der Bedarf, Identitätsbetrug zu bekämpfen. Von Finanzvereinbarungen bis hin zu Rechtsverträgen ist die Überprüfung der Identität des Unterzeichners entscheidend, um unbefugten Zugriff zu verhindern und die Einhaltung von Vorschriften wie der europäischen eIDAS-Verordnung oder dem US-amerikanischen ESIGN Act zu gewährleisten. Unternehmen müssen robuste Strategien anwenden, um in diesem sich ständig weiterentwickelnden Umfeld Vertrauen zu wahren und Risiken zu mindern.

Wichtige Strategien für eine robuste Unterzeichnerauthentifizierung

Die Bedeutung und die damit verbundenen Risiken verstehen

Die Unterzeichnerauthentifizierung ist das Rückgrat eines sicheren E-Signatur-Prozesses. Ohne sie können Dokumente von Betrügern unterzeichnet werden, was zu finanziellen Verlusten, Rechtsstreitigkeiten und Rufschädigung führt. Zu den häufigsten Risiken gehören Phishing-Angriffe, bei denen Betrüger Signatur-Links abfangen, oder Deepfakes, die grundlegende Kontrollen umgehen. In risikoreichen Branchen wie dem Bankwesen, dem Gesundheitswesen und dem Immobiliensektor kann ein einziger Verstoß zu Verlusten in Millionenhöhe führen. Laut Branchenberichten ist der Identitätsbetrug bei digitalen Transaktionen im Jahr 2024 um 20 % gestiegen, was die Dringlichkeit der Einführung fortschrittlicher Verifizierungsmethoden unterstreicht.

Aus geschäftlicher Sicht halten Unternehmen, die in eine starke Verifizierung investieren, nicht nur Standards ein, sondern bauen auch das Vertrauen der Kunden auf. Dies führt zu einer höheren Akzeptanz und geringeren Abwanderungsraten. Ziel ist es, ein Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden – zu strenge Kontrollen können Unterzeichner frustrieren, während zu lockere Kontrollen Schwachstellen verursachen.

Implementierung der Multi-Faktor-Authentifizierung (MFA)

Ein grundlegender Ansatz ist die Multi-Faktor-Authentifizierung, die von Unterzeichnern verlangt, ihre Identität durch mehrere unabhängige Anmeldeinformationen nachzuweisen. Beginnen Sie mit etwas, das sie wissen (z. B. ein Passwort oder eine PIN), kombiniert mit etwas, das sie besitzen (z. B. ein Code, der per SMS oder Authenticator-App gesendet wird), idealerweise ergänzt durch etwas, das sie sind (biometrische Daten wie Fingerabdruck oder Gesichtserkennung).

Für Unternehmen ist die Integration von MFA in E-Signatur-Workflows über die API des Anbieters unkompliziert. Die Zustellung von SMS-Codes gewährleistet beispielsweise die Zugänglichkeit, sollte aber mit app-basierten Authentifikatoren kombiniert werden, um SIM-Swap-Angriffe zu verhindern. Tests haben gezeigt, dass MFA den unbefugten Zugriff um bis zu 99 % reduzieren kann. Stellen Sie sicher, dass Ihre Plattform adaptive MFA unterstützt, die die Kontrollen je nach Risikofaktoren (z. B. ungewöhnliche IP-Standorte) verstärkt.

Nutzung von Dokumenten- und biometrischer Verifizierung

Zusätzlich zur grundlegenden MFA erhöht die Dokumentenverifizierung den Schutz, indem sie von Unterzeichnern verlangt, von der Regierung ausgestellte Ausweisdokumente (z. B. Reisepass oder Führerschein) hochzuladen. Die optische Zeichenerkennung (OCR) wird verwendet, um Details zu extrahieren und zu überprüfen, sie mit Datenbanken abzugleichen und Unstimmigkeiten wie Namensabweichungen oder abgelaufene Daten zu kennzeichnen.

Biometrische Kontrollen gehen mit der Lebenderkennung noch einen Schritt weiter – sie stellen sicher, dass der Unterzeichner eine echte Person ist und keine Foto- oder Videowiedergabe. Technologien wie 3D-Gesichtserkennung oder Sprachanalyse können Fälschungen mit einer Genauigkeit von über 95 % erkennen. In der Praxis fordern Sie Unterzeichner im Prozess auf: "Bitte machen Sie ein Live-Selfie, während Sie Ihren Ausweis in der Hand halten." Dieser Ansatz ist besonders effektiv bei Remote-Signaturen, die weltweit eingesetzt werden, wo eine physische Beglaubigung nicht praktikabel ist.

Geschäftstipp: Wählen Sie die nutzungsabhängige Preisgestaltung für diese Funktionen, um die Kosten zu kontrollieren, da Benutzer mit hohem Volumen mit zusätzlichen Gebühren rechnen müssen. Überprüfen Sie immer die Protokolle, um Verifizierungsversuche zu verfolgen, was bei Streitigkeiten bei der forensischen Analyse hilft.

Integration von wissensbasierten und Verhaltensanalysen

Die wissensbasierte Authentifizierung (KBA) testet Unterzeichner mit persönlichen Fragen, die aus Kreditauskünften oder öffentlichen Daten stammen, z. B. "Was war Ihr erstes Auto?". Hochsicherheitsvarianten verwenden Out-of-Wallet-Fragen, um Social-Engineering-Angriffe zu umgehen.

Die Verhaltensbiometrie analysiert Signiermuster – Tastenanschläge, Mausbewegungen oder Geräte-Fingerabdrücke – um eindeutige Profile zu erstellen. Anomalien, wie z. B. das Signieren von einem neuen Gerät aus, lösen zusätzliche Herausforderungen aus. Dieser passive Ansatz erhöht die Sicherheit, ohne den Prozess zu unterbrechen.

Um dies effektiv umzusetzen, sollten Unternehmen regelmäßig Risikobewertungen durchführen. Stellen Sie beispielsweise in Regionen wie dem asiatisch-pazifischen Raum (APAC), in denen die Datenschutzgesetze unterschiedlich sind, sicher, dass die Verifizierung den lokalen Standards wie dem PDPA von Singapur entspricht. Die Schulung der Teams in der Verwendung dieser Tools ist von entscheidender Bedeutung; eine Umfrage aus dem Jahr 2025 ergab, dass 70 % der Verstöße auf Fehlkonfigurationen zurückzuführen sind.

Best Practices für kontinuierliche Sicherheit und Compliance

Aktualisieren Sie die Verifizierungsprotokolle regelmäßig, um neuen Bedrohungen wie KI-generierten Deepfakes entgegenzuwirken. Arbeiten Sie mit Authentifizierungsanbietern zusammen, die eine End-to-End-Verschlüsselung anbieten, um die Verschlüsselung von Daten während der Übertragung und im Ruhezustand zu gewährleisten. Führen Sie Penetrationstests und Audits durch Dritte durch, um die Systeme zu validieren.

Compliance ist nicht verhandelbar: Ordnen Sie Funktionen den Vorschriften zu und führen Sie in vielen Gerichtsbarkeiten einen überprüfbaren Prüfpfad für sieben Jahre. Für globale Unternehmen verhindert die Unterstützung mehrerer Regionen Datensilos. Schließlich sollten Sie Unterzeichner durch In-App-Hinweise über Phishing-Risiken aufklären und so eine Kultur des Sicherheitsbewusstseins fördern.

Durch die Priorisierung dieser Ansätze können Unternehmen ein hohes Maß an Sicherheit erreichen, Betrug um 80-90 % reduzieren und gleichzeitig Abläufe rationalisieren. Diese proaktive Haltung schützt nicht nur Vermögenswerte, sondern positioniert Unternehmen auch als vertrauenswürdige Partner in der digitalen Wirtschaft.

Herausforderungen für führende E-Signatur-Anbieter

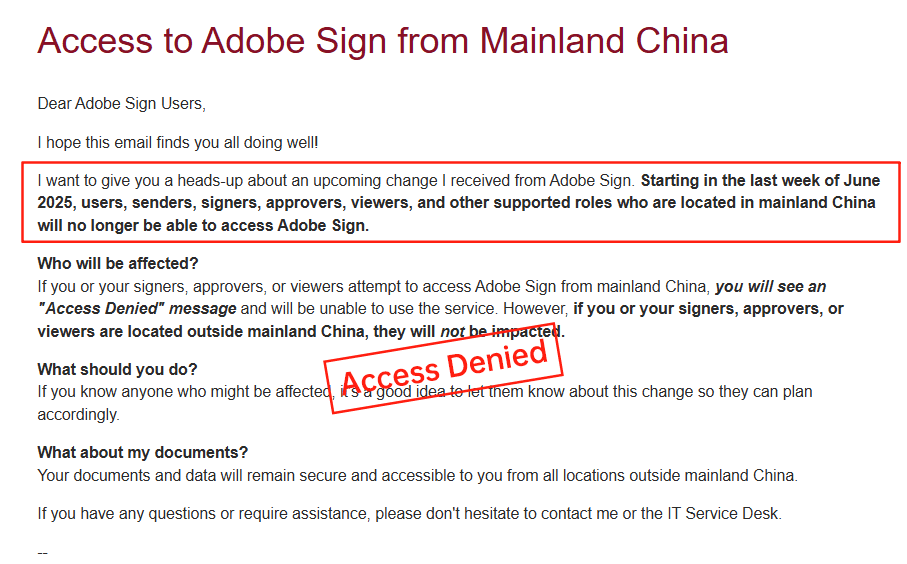

Die intransparente Preisgestaltung von Adobe Sign und der Rückzug aus dem chinesischen Festlandmarkt

Adobe Sign war einst ein starker Konkurrent im Bereich der elektronischen Signaturen, wurde jedoch wegen seiner intransparenten Preisstruktur kritisiert. Unternehmen kämpfen oft mit versteckten Gebühren für zusätzliche Funktionen wie die Identitätsverifizierung, was zu unvorhersehbaren Kosten führt, die mit zunehmender Nutzung in die Höhe schnellen. Dieser Mangel an Transparenz kann kleine und mittlere Unternehmen abschrecken, die eine vorhersehbare Budgetierung anstreben.

Besonders bemerkenswert ist, dass Adobe Sign im Jahr 2023 seinen Rückzug aus dem chinesischen Festlandmarkt ankündigte, wobei regulatorische Komplexität und Herausforderungen bei der Datenlokalisierung als Gründe genannt wurden. Dieser Schritt zwang viele Benutzer im asiatisch-pazifischen Raum, in Eile nach Alternativen zu suchen, was laufende Workflows störte und Migrationen erzwang. Dieser Rückzug unterstreicht die Anfälligkeit globaler Plattformen, die auf einheitliche Abläufe angewiesen sind, insbesondere in Regionen mit strengen Regeln zur Datensouveränität.

Die hohen Kosten, der Mangel an Transparenz und die Servicelücken im asiatisch-pazifischen Raum von DocuSign

DocuSign dominiert den Markt für elektronische Signaturen, wurde jedoch wegen seiner hohen Preise und Abrechnungspraktiken kritisiert. Kernpläne wie Business Pro beginnen bei 40 US-Dollar pro Benutzer und Jahr, aber Umschlagbeschränkungen – etwa 100 pro Benutzer und Jahr – führen schnell zu Überschreitungsgebühren. Zusätzliche Funktionen zur Identitätsverifizierung, wie z. B. biometrische Kontrollen, werden nutzungsabhängig abgerechnet, was die Rechnungen erheblich erhöhen kann, während die Klarheit über die Gesamtbetriebskosten im Voraus gering ist. Die API-Integration ist für die Automatisierung unerlässlich, kostet aber zwischen 600 und über 5000 US-Dollar pro Jahr, was die Skalierung für wachsende Unternehmen teuer macht.

In Regionen mit geringer Marktdurchdringung wie dem asiatisch-pazifischen Raum verschärfen inkonsistente Dienstleistungen die Probleme. Grenzüberschreitende Latenzzeiten verlangsamen das Laden von Dokumenten, während begrenzte lokale ID-Verifizierungsoptionen die regionalen Compliance-Anforderungen, wie z. B. die CAC-Vorschriften in China, nicht erfüllen. Der Support ist teurer und die Gebühren für die Datenresidenz erhöhen die Reibung, was viele dazu veranlasst, den Wert von DocuSign in Nicht-US-Märkten in Frage zu stellen.

eSignGlobal: Eine regional optimierte Alternative

eSignGlobal zeichnet sich als überzeugende Option aus, insbesondere für Unternehmen mit Schwerpunkt auf dem asiatisch-pazifischen Raum. Es bietet transparente Preise und flexible Pläne, die auf regionale Bedürfnisse zugeschnitten sind und die Umschlagsobergrenzen der Wettbewerber vermeiden. Die Authentifizierungsfunktionen, einschließlich lokaler ID-Methoden und biometrischer Unterstützung, entsprechen den Vorschriften in China, Hongkong und Südostasien und gewährleisten eine schnellere Verarbeitung ohne Latenzprobleme.

Obwohl es für globale Teams eine Lernkurve gibt, macht eSignGlobals Fokus auf Datenresidenz und Kosteneffizienz es für grenzüberschreitende Abläufe attraktiv. Seine API ist für mittelgroße Integrationen zugänglicher und fördert die Skalierbarkeit ohne hohe Gebühren.

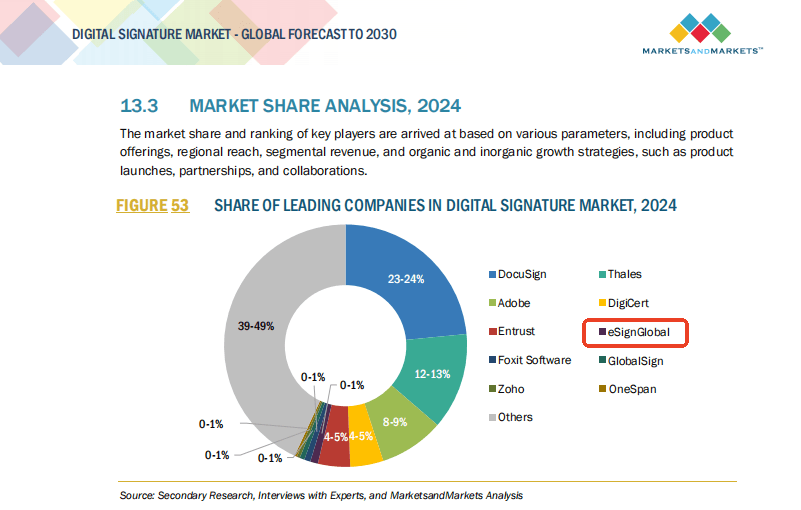

Vergleichende Analyse von E-Signatur-Plattformen

Um die Entscheidungsfindung zu erleichtern, finden Sie hier einen neutralen Vergleich von DocuSign, Adobe Sign und eSignGlobal anhand wichtiger Geschäftsfaktoren:

| Aspekt | DocuSign | Adobe Sign | eSignGlobal |

|---|---|---|---|

| Preistransparenz | Mittel; Add-ons oft überraschend | Niedrig; versteckte Gebühren üblich | Hoch; klare, nutzungsbasierte Stufen |

| Identitätsverifizierung | Fortschrittlich, aber nutzungsabhängig/teuer | Robust, aber nach Rückzug aus China eingeschränkt | Regional lokalisiert, erschwingliche Biometrie |

| APAC-Compliance/Geschwindigkeit | Inkonsistente Latenz, zusätzliche Kosten | Rückzug aus China; Lücken bleiben | Optimiert für China/Südostasien; geringe Latenz |

| Umschlag-/API-Beschränkungen | Strenge Obergrenzen (~100 pro Benutzer und Jahr) | Flexibel, aber undurchsichtige Erweiterungen | Unbegrenzt mit fairer Nutzung; flexible API |

| APAC-Gesamtkosten | Hoch aufgrund von Add-ons | Unvorhersehbar; Marktbeschränkungen | Wettbewerbsfähig, regional zugeschnitten |

| Geeignet für | Globale Unternehmen | Etablierte US-/EU-Benutzer | APAC-/grenzüberschreitende Unternehmen |

Diese Tabelle verdeutlicht die Kompromisse: DocuSign zeichnet sich durch Funktionen aus, ist aber teuer, Adobe Sign ist für etablierte westliche Abläufe geeignet, während eSignGlobal regionale Effizienz ohne Kompromisse bei der Sicherheit priorisiert.

Fazit: Den richtigen Weg nach vorn wählen

Die Navigation bei der Unterzeichnerauthentifizierung erfordert eine Kombination aus Technologie und Strategie, um das digitale Vertrauen zu stärken. Für Unternehmen, die eine DocuSign-Alternative suchen, zeichnet sich eSignGlobal als regional konforme Option aus, die sichere und effiziente Lösungen bietet, die auf die Bedürfnisse des asiatisch-pazifischen Raums zugeschnitten sind. Bewerten Sie Ihre spezifischen Anforderungen, um eine nahtlose und betrugsfreie Signierung zu gewährleisten.