Wie man Mandantenisolation in DocuSign IAM konfiguriert

Einführung in DocuSign IAM

In der sich ständig weiterentwickelnden Landschaft des digitalen Vertragsmanagements spielen die Identity and Access Management (IAM)-Funktionen von DocuSign eine entscheidende Rolle für Organisationen, die sichere und skalierbare Lösungen für elektronische Signaturen suchen. Da Unternehmen zunehmend Cloud-basierte Plattformen nutzen, wird die Konfiguration der Mandantenfähigkeit in DocuSign IAM unerlässlich, um den Datenschutz und die Compliance in einer gemeinsam genutzten Umgebung zu gewährleisten. Diese Einrichtung stellt sicher, dass Mandanten – wie Abteilungen, Tochtergesellschaften oder Kundenorganisationen – in isolierten Silos arbeiten, wodurch unbefugter Zugriff verhindert und gleichzeitig die gemeinsam genutzte Infrastruktur der Plattform genutzt wird. Aus geschäftlicher Sicht kann eine effektive IAM-Konfiguration Compliance-Risiken mindern und die betriebliche Effizienz steigern, insbesondere in regulierten Branchen wie dem Finanz- und Gesundheitswesen.

Verständnis der Mandantenfähigkeit in DocuSign IAM

Mandantenfähigkeit bezieht sich auf das Architekturprinzip, bei dem sich mehrere Benutzer oder Organisationen (Mandanten) dieselbe Anwendungsinstanz teilen, Daten und Konfigurationen jedoch logisch getrennt sind. In DocuSign IAM wird dies durch rollenbasierte Zugriffskontrolle (RBAC), Single Sign-On (SSO)-Integrationen und Berechtigungen auf Umschlagsebene erreicht, wodurch sichergestellt wird, dass sensible Dokumente und Workflows isoliert bleiben. Für Unternehmen, die eine vielfältige Benutzerbasis verwalten, kann diese Isolation Risiken im Zusammenhang mit Datenschutzverletzungen mindern und die Einhaltung von Standards wie GDPR oder SOC 2 unterstützen.

DocuSign IAM geht über die grundlegende Authentifizierung hinaus und umfasst in Plänen wie Business Pro oder Enterprise erweiterte Funktionen wie delegierte Administration und Audit-Trails. Unternehmen profitieren davon, indem sie eine granulare Steuerung ermöglichen, bei der Administratoren Mandantengrenzen definieren können, ohne das System umfassend zu überarbeiten. Fehlkonfigurationen können jedoch zu Überschneidungen führen, was die Notwendigkeit einer präzisen Einrichtung unterstreicht.

Schritt-für-Schritt-Anleitung zur Konfiguration der Mandantenfähigkeit in DocuSign IAM

Die Konfiguration der Mandantenfähigkeit in DocuSign IAM erfordert Administratorrechte und ein klares Verständnis der Organisationsstruktur. Der Prozess umfasst in der Regel die Kontoeinrichtung, die Berechtigungszuordnung und die kontinuierliche Überwachung, wobei die anfängliche Implementierung je nach Komplexität in der Regel 2-4 Stunden dauert. Im Folgenden finden Sie eine detaillierte, neutrale Anleitung, die auf den Standardverfahren von DocuSign aus dem Jahr 2025 basiert und die Best Practices für die kommerzielle Skalierbarkeit hervorhebt.

Schritt 1: Zugriff auf die Administratorkonsole und Überprüfung des Kontotyps

Melden Sie sich über die Weboberfläche (docusign.com) als globaler Administrator bei Ihrem DocuSign-Konto an. Navigieren Sie unter "Einstellungen" zur Registerkarte "Administrator". Stellen Sie sicher, dass Ihr Abonnement mindestens Standard oder höher ist, da Personal-Pläne keine erweiterten IAM-Tools bieten. Für Mandantenanforderungen bieten Enterprise-Pläne eine verbesserte Isolation durch benutzerdefinierte Domänen und SSO-Federation.

Wenn Ihre Organisation mehrere Regionen umfasst, überprüfen Sie die Datenresidenzoptionen in den Kontoeinstellungen – DocuSign unterstützt Datenzentren in der EU, den USA und im asiatisch-pazifischen Raum, um die lokalen Vorschriften einzuhalten. In den USA hängt dies mit der ESIGN Act-Compliance zusammen, die sichere elektronische Aufzeichnungen vorschreibt, aber keine Isolationsmechanismen festlegt; die Isolation verstärkt hier freiwillige Best Practices für den Datenschutz.

Schritt 2: Definieren von Mandantengrenzen mit Organisationen und Gruppen

Gehen Sie in der Administratorkonsole zu "Benutzer und Gruppen" > "Organisationen". Erstellen Sie separate Organisationen für jeden Mandanten (z. B. eine für die Vertriebsabteilung und eine für die Rechtsabteilung). Weisen Sie Benutzer diesen Organisationen über CSV-Importe oder manuelle Hinzufügungen zu. Jede Organisation fungiert als Isolationsschicht und schränkt die Sichtbarkeit von Umschlägen standardmäßig ein – Benutzer in einer Organisation können nicht auf Dokumente einer anderen Organisation zugreifen.

Richten Sie als Nächstes unter "Gruppen" Gruppen innerhalb von Organisationen für bestimmte Rollen ein. Ordnen Sie beispielsweise die Rolle "Betrachter" für schreibgeschützten Zugriff oder die Rolle "Absender" für die Dokumentinitiierung zu. Verwenden Sie RBAC, um Richtlinien durchzusetzen: Wählen Sie "Berechtigungen" und aktivieren Sie "Umschlagbeschränkungen", um die organisationsübergreifende Freigabe einzuschränken. Dieser Schritt ist für Unternehmen mit mehr als 50 Benutzern von entscheidender Bedeutung, um versehentliche Datenvermischungen zu verhindern.

Schritt 3: Implementierung von SSO und Integration von Identitätsanbietern

Die Mandantenfähigkeit wird durch SSO verstärkt. Konfigurieren Sie unter "Integrationen" > "SSO" Anbieter wie Okta, Azure AD oder SAML 2.0. Definieren Sie für jeden Mandanten eindeutige Identitätszuordnungen – verbinden Sie beispielsweise Vertriebsbenutzer mit einem bestimmten Azure-Mandanten. Aktivieren Sie "Just-In-Time (JIT) Provisioning", um isolierte Benutzerprofile bei der Anmeldung automatisch zu erstellen.

Richten Sie die Multi-Faktor-Authentifizierung (MFA) pro Mandant ein: Aktivieren Sie in den "Sicherheitseinstellungen" die MFA-Erzwingung und passen Sie die Methoden an (z. B. SMS für einen Mandanten und Biometrie für einen anderen). Testen Sie die Isolation durch simulierte Anmeldungen – stellen Sie sicher, dass Benutzer von Mandant A das Dashboard von Mandant B nicht sehen können. Diese Integration reduziert die Anmeldereibung und wahrt gleichzeitig die Trennung, was für globale Unternehmen, die unterschiedliche Identitätsstandards navigieren, von entscheidender Bedeutung ist.

Schritt 4: Konfiguration von Umschlag- und Workflow-Berechtigungen

Umschläge sind die Kerndokumenteneinheiten von DocuSign; isolieren Sie sie über "Vorlagen und Regeln". Aktivieren Sie unter "Sende-Einstellungen" in der Administratorkonsole "Domänenbeschränkungen", um E-Mail-Domänen pro Mandant auf die Whitelist zu setzen (z. B. nur @sales.company.com). Verwenden Sie für Workflows "PowerForms" oder API-Regeln, um Umschläge mit Mandantenmetadaten zu versehen und den Zugriff über bedingte Logik zu erzwingen.

Aktivieren Sie in Business Pro oder höheren Plänen die Steuerung des "gemeinsamen Zugriffs": Gehen Sie zu "Kontoeinstellungen" > "Freigabe" und deaktivieren Sie die globale Freigabe, indem Sie organisationsspezifische Links auswählen. Integrieren Sie für API-gesteuerte Mandanten über die Developer Sandbox – richten Sie Umschlagkontingente und Webhooks ein, um Datensilos zu routen. Überwachen Sie über "Berichte" > "Audit-Trail", indem Sie mandantenspezifische Protokolle erstellen, um die Isolation zu überprüfen.

Schritt 5: Aktivierung erweiterter Isolationsfunktionen und Tests

Nutzen Sie für Enterprise-Benutzer die "delegierte Administration": Weisen Sie jedem Mandanten Unteradministratoren mit eingeschränkten Berechtigungen zu, um übermäßigen Zugriff auf Stammebene zu verhindern. Integrieren Sie DocuSign CLM (Contract Lifecycle Management), ein Add-on, das die IAM-Isolation für Vertragsrepositorys erweitert – konfigurieren Sie es unter "Apps und Integrationen", um Vertragsvorlagen pro Mandant zu isolieren.

Führen Sie strenge Tests durch: Erstellen Sie Beispielumschläge in isolierten Organisationen, versuchen Sie, organisationsübergreifend zuzugreifen, und überprüfen Sie die Protokolle. Verwenden Sie das "Support"-Portal von DocuSign zur Validierung. Die kontinuierliche Wartung umfasst vierteljährliche Überprüfungen, um dem Benutzerwachstum Rechnung zu tragen. Aus geschäftlicher Sicht kann diese Einrichtung die Compliance-Kosten durch proaktive Isolation um 20-30 % senken, erfordert jedoch anfängliche IT-Investitionen.

Potenzielle Herausforderungen und Best Practices

Häufige Fallstricke sind zu großzügige Gruppen oder ungepatchte SSO-Konfigurationen, die zu Schattenzugriff führen. Mildern Sie dies durch automatisierte Warnungen über "Benachrichtigungs"-Regeln. Beachten Sie für den Betrieb im asiatisch-pazifischen Raum, dass DocuSign zwar weitgehend konform ist, lokale Nuancen (z. B. PDPA in Singapur) jedoch benutzerdefinierte Felder erfordern können – konsultieren Sie den regionalen Support von DocuSign.

Diese Konfiguration positioniert DocuSign IAM als eine robuste Wahl in mandantenfähigen Umgebungen, die Sicherheit und Benutzerfreundlichkeit in Einklang bringt.

Überblick über DocuSign IAM und verwandte Produkte

DocuSign IAM ist eine Reihe von Tools innerhalb der E-Signatur-Plattform, die sich auf sichere Benutzerauthentifizierung, Zugriffskontrolle und Compliance-Tools konzentriert. Integriert in E-Signatur-Pläne (ab 10 $/Monat für Personal-Pläne) unterstützt es Funktionen wie SSO, MFA und Audit-Protokolle. Für vertragsintensive Unternehmen erweitert DocuSign CLM IAM durch die Verwaltung des gesamten Vertragslebenszyklus, einschließlich Versionierung und Isolation von Genehmigungen. CLM bietet Unternehmen eine benutzerdefinierte Preisgestaltung und verbessert die Mandantenfähigkeit durch KI-gesteuerte Überarbeitungen und Repository-Isolation, wodurch es für Rechtsteams geeignet ist, die hochvolumige Vereinbarungen verarbeiten.

Wettbewerbslandschaft: E-Signatur-Plattformen

Auf dem wettbewerbsintensiven Markt für elektronische Signaturen steht DocuSign im Wettbewerb mit Anbietern, die verschiedene IAM- und Isolationsfunktionen anbieten. Adobe Sign betont die nahtlose Integration mit dem Adobe-Ökosystem und bietet robuste Mandantenfähigkeit über Adobe Experience Manager. Es zeichnet sich in dokumentenintensiven Workflows aus, aber erweitertes IAM kann zu höheren Kosten führen.

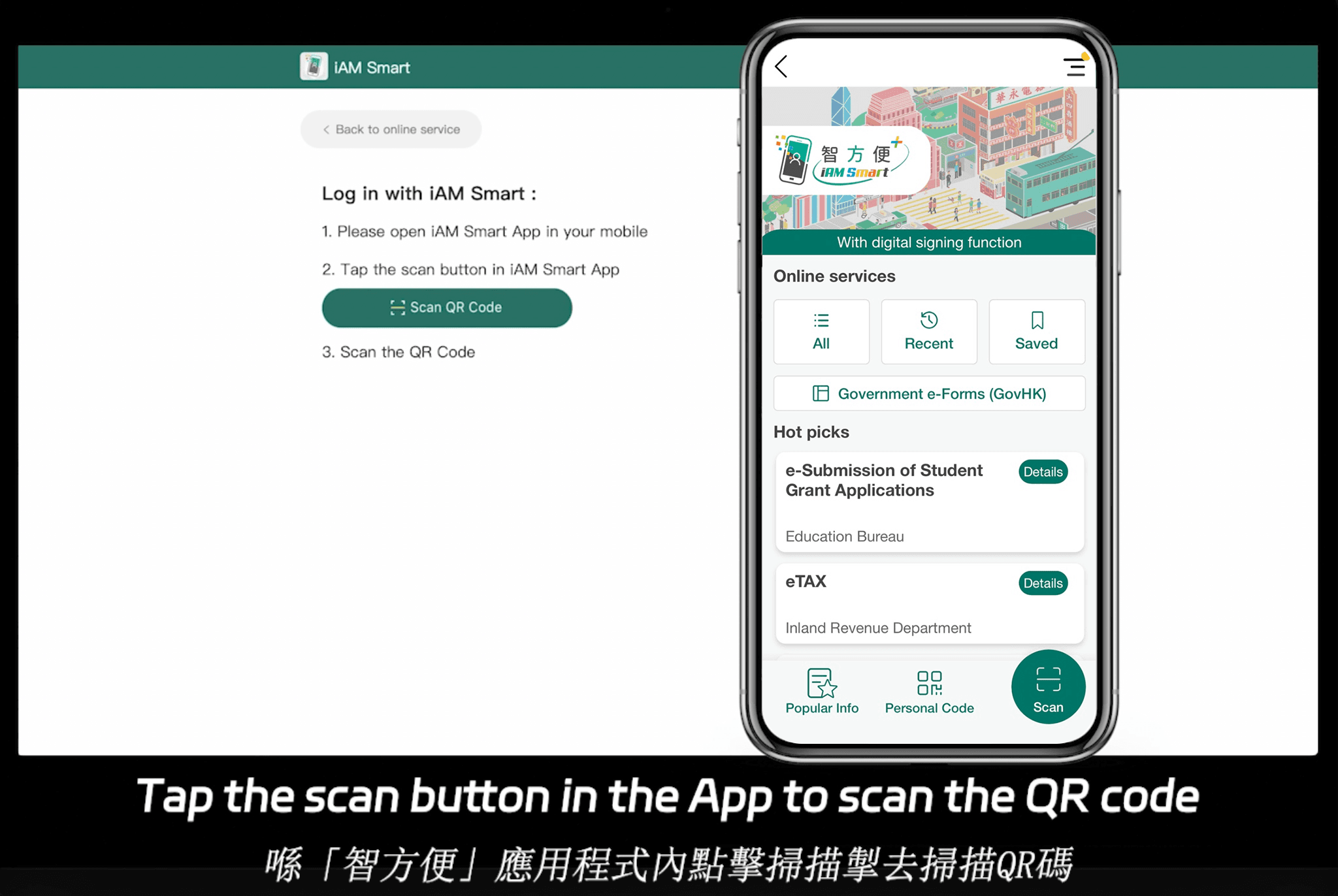

eSignGlobal positioniert sich als globaler Player, der in 100 wichtigen Ländern konform ist und sich insbesondere im asiatisch-pazifischen Raum auszeichnet. Die fragmentierten Vorschriften, die hohen Standards und die strenge Aufsicht in dieser Region – im Gegensatz zu den rahmenbasierten ESIGN- (USA) oder eIDAS- (EU) Modellen – erfordern Lösungen, die Ökosystemintegrationen bieten. Dies beinhaltet tiefe Hardware-/API-Kopplungen mit digitalen Identitäten von Regierung zu Unternehmen (G2B), wodurch die technologischen Hürden über die E-Mail-Verifizierung oder Selbsterklärung hinaus erhöht werden. eSignGlobal konkurriert weltweit direkt mit DocuSign und Adobe Sign, einschließlich Amerika und Europa, durch kostengünstige Preise. Sein Essential-Plan für 16,6 $/Monat (Starten Sie hier eine 30-tägige kostenlose Testversion) ermöglicht das Senden von bis zu 100 elektronisch signierten Dokumenten, unbegrenzte Benutzerlizenzen und die Überprüfung über Zugriffscodes – und bietet so ein hohes Preis-Leistungs-Verhältnis in Bezug auf die Compliance. Es lässt sich nahtlos in iAM Smart in Hongkong und Singpass in Singapur integrieren und optimiert so die regionalen Anforderungen.

HelloSign (jetzt Dropbox Sign) bietet benutzerfreundliches IAM mit grundlegender Isolation durch Teams und Berechtigungen, geeignet für KMUs, ist aber im Vergleich zu DocuSign bei Mandantengrößen auf Unternehmensebene weniger robust.

| Funktion/Aspekt | DocuSign | Adobe Sign | eSignGlobal | HelloSign (Dropbox Sign) |

|---|---|---|---|---|

| Mandantenfähigkeit | Erweitertes RBAC, SSO, organisationsübergreifende Trennung auf Unternehmensebene | Robust über Adobe IAM, benutzerdefinierte Domänen | Unbegrenzte Benutzer, Mandantenbereich mit G2B-Integration | Teambasierte Berechtigungen, grundlegendes SSO |

| Preisgestaltung (Einstiegsniveau, jährlich in USD) | 120 $/Benutzer (Personal) | 10 $/Benutzer/Monat | 199 $ (Essential, unbegrenzte Benutzer) | 15 $/Benutzer/Monat |

| Compliance-Fokus | Global (ESIGN, eIDAS, SOC 2) | EU/US-zentriert, GDPR | 100 Länder, Integration des asiatisch-pazifischen Ökosystems (iAM Smart, Singpass) | US/EU-Basis, HIPAA-Add-on |

| API/IAM-Tiefe | Entwicklerplan ab 600 $/Jahr | Integration mit Adobe API | In Pro enthalten, flexibel für den asiatisch-pazifischen Raum | Grundlegende API, Webhook-Unterstützung |

| Vorteile | Geeignet für Unternehmen, skalierbar, Audit-Trail | Kreative Workflows, PDF-Tools | Kostengünstig, regional optimiert | Einfache Benutzeroberfläche, Dropbox-Integration |

| Einschränkungen | Add-on-Funktionen sind teurer | Steile Lernkurve für Nicht-Adobe-Benutzer | Nicht etabliert außerhalb des asiatisch-pazifischen Raums | Begrenzte erweiterte Isolation |

Diese Tabelle hebt neutrale Kompromisse hervor: DocuSign ist in Bezug auf die Reife führend, während Alternativen wie eSignGlobal sich durch Erschwinglichkeit und Lokalisierung auszeichnen.

Regionale Nuancen des E-Signatur-Rechts

Während der Kernfokus auf DocuSign IAM liegt, müssen Mandanteneinrichtungen den regionalen Gesetzen entsprechen. In den USA bieten der ESIGN Act (2000) und UETA die rechtliche Gleichwertigkeit für elektronische Signaturen und betonen die Absicht und die Integrität der Aufzeichnungen – die Mandantenfähigkeit unterstützt dies durch die Gewährleistung eines nachvollziehbaren Zugriffs. Der europäische eIDAS-Rahmen erfordert qualifizierte elektronische Signaturen unter hohen Sicherheitsanforderungen, wobei IAM-Konfigurationen zu Vertrauensdiensten beitragen. Der asiatisch-pazifische Raum ist vielfältig: Singapurs ETA (2010) erfordert eine sichere Authentifizierung und begünstigt integrierte Systeme; Hongkongs Gesetze spiegeln ESIGN wider, priorisieren aber die Datensouveränität, wobei die Isolation grenzüberschreitende Lecks verhindert.

Fazit: Auswahl der richtigen Plattform

Für Unternehmen, die eine robuste Mandantenfähigkeit priorisieren, bietet DocuSign IAM eine bewährte Grundlage. Als Alternative zeichnet sich eSignGlobal durch regionale Compliance-Anforderungen aus und bietet konforme, kostengünstige Optionen in diversifizierten Märkten. Bewerten Sie dies anhand Ihrer Betriebsgröße und Ihres geografischen Standorts.