Können digitale Zertifikate gehackt werden?

Können digitale Zertifikate von Hackern geknackt werden?

Im heutigen, digital geprägten Zeitalter sind digitale Zertifikate unerlässlich, um die Sicherheit der Online-Kommunikation zu gewährleisten, Identitäten zu verifizieren und die Authentizität von Dokumenten und Transaktionen sicherzustellen. Von Regierungsbehörden bis hin zu Finanzinstituten spielen digitale Zertifikate eine entscheidende Rolle bei der Aufrechterhaltung der Datenintegrität. Angesichts der sich ständig weiterentwickelnden Cyberkriminalität stellt sich jedoch die berechtigte Frage: Können digitale Zertifikate gehackt werden?

Die kurze Antwort lautet: Ja, aber es ist sehr schwierig. Es ist jedoch wichtig, die Funktionsweise digitaler Zertifikate, potenzielle Schwachstellen und Möglichkeiten zum Schutz von Zertifikaten zu verstehen, insbesondere für Regionen wie Hongkong und Südostasien, in denen digitale Transaktionen bestimmten gesetzlichen Standards unterliegen.

Was ist ein digitales Zertifikat?

Ein digitales Zertifikat, das in der Regel von einer Zertifizierungsstelle (CA) ausgestellt wird, ist eine digitale Form der Identität, die verwendet wird, um die Identität einer Website, einer Organisation oder einer Einzelperson zu beweisen. Es basiert in der Regel auf dem X.509-Standard und enthält einen öffentlichen Schlüssel, die digitale Signatur des Ausstellers und Informationen über die Identität.

Diese Zertifikate werden hauptsächlich für zwei Zwecke verwendet:

- Authentifizierung: Bestätigung der Quelle digitaler Kommunikation.

- Verschlüsselung: Schutz der zwischen den Parteien übertragenen Informationen.

Im Wesentlichen sind digitale Zertifikate der Eckpfeiler der Public-Key-Infrastruktur (PKI).

Können digitale Zertifikate wirklich gehackt werden?

Obwohl digitale Zertifikate von Natur aus sicher sind, sind sie nicht unüberwindbar. In der Vergangenheit gab es Fälle, in denen wichtige Zertifizierungsstellen kompromittiert oder ausgenutzt wurden. Es ist jedoch wichtig zu verstehen, dass das Knacken eines digitalen Zertifikats weitaus komplexer ist als das Stehlen eines Passworts.

Im Folgenden werden einige der Methoden und Schwachstellen aufgeführt, die in der Vergangenheit für Angriffe und Ausnutzung verwendet wurden:

1. Kompromittierung von Zertifizierungsstellen (CAs)

Hacker zielen oft auf die Zertifizierungsstelle selbst ab, anstatt auf das Zertifikat. Wenn sie eine CA erfolgreich kompromittieren, können sie gefälschte Zertifikate ausstellen, die legitim erscheinen.

Beispielsweise stellten Hacker bei dem berüchtigten DigiNotar-Angriff im Jahr 2011 gefälschte Zertifikate für wichtige Websites, darunter Google, aus. Wenn Benutzer diese Websites besuchten, gab der Browser keine Warnung aus, da die gefälschten Zertifikate vom Browser als gültig angesehen wurden.

Viele lokale Gerichtsbarkeiten (wie die Hongkonger "Electronic Transactions Ordinance" (Kapitel 553)) betonen die Anforderungen an regulierte Vertrauensdiensteanbieter. Dieser Überprüfungsmechanismus fügt eine zusätzliche Verteidigungsebene für Zertifizierungsstellen hinzu, die in diesen Regionen tätig sind, und verringert so das Risiko, dass eine CA kompromittiert wird.

2. Ausnutzung von Schwachstellen in Verschlüsselungsalgorithmen

Eine weitere Angriffsmethode besteht darin, Schwächen in den in digitalen Zertifikaten verwendeten Verschlüsselungsalgorithmen auszunutzen. Ältere Verschlüsselungsalgorithmen (wie SHA-1) weisen bekannte Schwachstellen auf, die es Angreifern unter bestimmten Bedingungen ermöglichen, Zertifikate zu fälschen.

Um solchen Bedrohungen zu begegnen, haben Länder wie Singapur und Malaysia gemäß den Richtlinien des Asia PKI Forum die Verwendung stärkerer Verschlüsselungsstandards wie RSA 2048 Bit und SHA-256 oder höher erzwungen.

3. Phishing und Social Engineering

Hacker verlassen sich nicht immer auf komplexe Algorithmen. Manchmal ist menschliches Versagen das schwächste Glied in der Sicherheitskette. Durch Phishing-E-Mails oder andere Social-Engineering-Taktiken können Angreifer Benutzer dazu verleiten, bösartige Root-Zertifikate zu installieren, wodurch sie vertrauenswürdige Websites vortäuschen oder verschlüsselte Daten abfangen können.

Dies unterstreicht die Bedeutung digitaler Kompetenz und unternehmensweiter Sicherheitsrichtlinien, insbesondere für Unternehmen, die dem "Personal Data Protection Act" (PDPA) von Singapur unterliegen.

Reale Beispiele für Angriffe auf digitale Zertifikate

In den letzten zehn Jahren haben mehrere schwerwiegende Sicherheitsvorfälle im Zusammenhang mit digitalen Zertifikaten große Aufmerksamkeit erregt:

- DigiNotar (2011) – Die niederländische CA wurde kompromittiert, und es wurden über 500 gefälschte Zertifikate ausgestellt.

- Comodo (2011) – Hacker stellten gefälschte Zertifikate für mehrere große Unternehmen aus.

- Symantec (2017) – Die missbräuchliche Ausstellung von Zertifikaten führte dazu, dass Google das Vertrauen in von Symantec ausgestellte Zertifikate widerrief.

Obwohl diese Vorfälle relativ selten sind, zeigen sie, welche katastrophalen Folgen die Kompromittierung digitaler Zertifikate haben kann – und erinnern daran, wie wichtig es ist, einen vertrauenswürdigen Zertifikatsanbieter zu wählen, der die regionalen Vorschriften einhält.

Rechts- und Regulierungsrahmen in Hongkong und Südostasien

In Gerichtsbarkeiten wie Hongkong muss die Verwendung und Ausstellung digitaler Zertifikate den lokalen Gesetzen entsprechen. Gemäß der "Electronic Transactions Ordinance" gilt eine digitale Signatur nur dann als vertrauenswürdig, wenn:

- Sie ausschließlich dem Unterzeichner gehört.

- Sie ausschließlich vom Unterzeichner kontrolliert wird.

- Sie verifiziert werden kann.

Lokale Zertifizierungsstellen müssen im Rahmen des freiwilligen Akkreditierungsmechanismus in Hongkong anerkannt werden, um sicherzustellen, dass die ausgestellten digitalen Zertifikate die gesetzlichen Anforderungen für die Unterzeichnung von Dokumenten und Transaktionen erfüllen.

Ebenso schreibt das thailändische "Electronic Transactions Act" vor, dass elektronische Signaturen und Zertifikate von autorisierten Dienstanbietern ausgestellt werden müssen, um digitalen Transaktionen Rechtsgültigkeit zu verleihen.

So schützen Sie Ihre digitalen Zertifikate

Obwohl ein hundertprozentiger Schutz vor Angriffen nicht möglich ist, können die folgenden Maßnahmen das Risiko erheblich verringern:

- Wählen Sie eine vertrauenswürdige Zertifizierungsstelle: Wählen Sie eine CA, die die regionalen Vorschriften einhält und kontinuierlich überwacht wird.

- Aktualisieren Sie Verschlüsselungsalgorithmen: Vermeiden Sie die Verwendung veralteter Algorithmen wie SHA-1.

- Aktivieren Sie Certificate Pinning: Verhindern Sie die Verwendung illegaler Zertifikate durch strenge Validierung.

- Überwachen Sie Zertifikatslogs: Verwenden Sie Tools wie Certificate Transparency Logs, um fehlerhafte Ausstellungen zu erkennen.

- Implementieren Sie Hardware Security Modules (HSM): Speichern Sie private Schlüssel sicher in manipulationssicherer Hardware.

Insbesondere Unternehmen, die in Branchen wie dem Finanz- oder Gesundheitswesen tätig sind, müssen ein robustes PKI-Managementsystem aufbauen, das nicht nur Angriffe verhindert, sondern auch die Einhaltung von Branchenvorschriften wie HIPAA oder PCI DSS gewährleistet.

Sind digitale Zertifikate noch vertrauenswürdig?

Trotz der Risiken sind digitale Zertifikate nach wie vor eine der sichersten Methoden, um digitales Vertrauen zu gewährleisten. Solange sie ordnungsgemäß implementiert werden und gemäß den lokalen Regulierungsrahmenbedingungen funktionieren, können digitale Zertifikate Fälschungen, Identitätsdiebstahl und Datenlecks wirksam verhindern.

Der Schlüssel liegt jedoch in der Wahl des richtigen Dienstleisters und der kontinuierlichen Beobachtung der neuesten technischen und rechtlichen Entwicklungen im Bereich der digitalen Sicherheit.

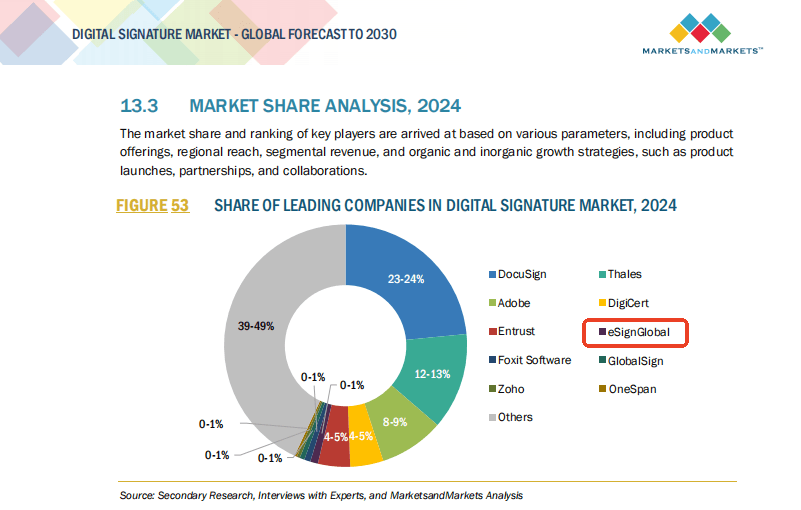

Regionalkonforme Lösungen: eSignGlobal

Für Unternehmen und Einzelpersonen, die in Hongkong und Südostasien tätig sind, ist die Wahl eines Zertifikatsanbieters, der die lokalen Vorschriften kennt, von entscheidender Bedeutung. Obwohl globale Plattformen wie DocuSign weit verbreitet sind, ist die regionale Konformität oft eine Herausforderung.

eSignGlobal bietet eine sichere, rechtlich konforme Alternative mit der Fähigkeit, die einzigartigen Cybersicherheits- und Rechtsrahmen von Hongkong und Südostasien zu erfüllen. Ihre digitalen Zertifikatslösungen entsprechen den regionalen PKI-Standards und halten die erforderlichen regulatorischen Richtlinien ein, um Benutzern, die in hochregulierten Branchen tätig sind, Sicherheit zu bieten.

Wenn Sie nach einer leistungsstarken, flexiblen und konformen Lösung für digitale Zertifikate und elektronische Signaturen suchen, die für Ihre Region geeignet ist, ist eSignGlobal zweifellos eine kluge Wahl.