Gestión de políticas BYOD

El auge del BYOD en el lugar de trabajo moderno

En el entorno de trabajo híbrido actual, las políticas de Trae Tu Propio Dispositivo (BYOD) se han convertido en una piedra angular para muchas organizaciones que buscan mejorar la productividad y la flexibilidad de los empleados. Desde teléfonos inteligentes hasta computadoras portátiles, los empleados utilizan cada vez más dispositivos personales para acceder a los recursos de la empresa, difuminando las líneas entre lo personal y lo profesional. Sin embargo, la gestión eficaz de estas políticas requiere un equilibrio entre seguridad, cumplimiento y experiencia del usuario. Este artículo explora las complejidades de la gestión de las políticas de BYOD desde una perspectiva empresarial, destacando las estrategias para mitigar los riesgos y, al mismo tiempo, aprovechar los beneficios.

Entendiendo las políticas de BYOD

¿Qué es BYOD y por qué es importante?

BYOD se refiere a la práctica de que los empleados traigan sus propios dispositivos personales al trabajo y se conecten a la red de la empresa. Esta tendencia se ha acelerado con el auge del trabajo remoto, impulsada por factores como el ahorro de costos (las empresas evitan la compra de hardware) y la mejora de la satisfacción de los empleados a través de la elección de dispositivos. Según los informes de la industria, más del 80% de las organizaciones ahora permiten alguna forma de BYOD, lo que refleja su adopción generalizada.

Desde una perspectiva empresarial, BYOD puede reducir los costos de hardware y mantenimiento hasta en un 50%. Sin embargo, introduce complejidades en la seguridad de los datos y la aplicación de políticas. Las empresas deben navegar por diversos ecosistemas de dispositivos, desde iOS hasta Android, garantizando una integración perfecta sin comprometer la información confidencial.

Beneficios clave de la implementación de BYOD

La adopción de BYOD ofrece ventajas tangibles. En primer lugar, fomenta la agilidad; los empleados acceden al correo electrónico, las herramientas de colaboración y las aplicaciones en dispositivos familiares, lo que potencialmente aumenta la producción en un 20-30%, según estudios de productividad. Para los equipos de ventas, el acceso en tiempo real a los datos de los clientes a través de tabletas personales puede acelerar el cierre de acuerdos.

Además, BYOD ayuda a la retención de talento en mercados competitivos. Los empleados de la generación del milenio y la generación Z dominan la fuerza laboral y prefieren usar sus propios dispositivos, considerando que las estrictas regulaciones de dispositivos están desactualizadas. Esta política puede reducir la rotación, mejorando indirectamente la eficiencia operativa.

Desafíos en la gestión de políticas de BYOD

Riesgos de seguridad y violaciones de datos

Uno de los principales obstáculos en la gestión de las políticas de BYOD es la ciberseguridad. Los dispositivos personales a menudo carecen de protecciones de nivel empresarial, lo que expone las redes a malware, ataques de phishing y acceso no autorizado. Un solo dispositivo comprometido puede provocar una violación de datos, cuyo costo promedio global supera los $4 millones de dólares.

Las empresas también enfrentan el riesgo de la TI en la sombra: los empleados instalan aplicaciones no aprobadas que eluden los firewalls. Sin una supervisión sólida, la propiedad intelectual y los datos de los clientes se vuelven vulnerables, lo que podría erosionar la confianza e incurrir en sanciones regulatorias bajo marcos como GDPR o CCPA.

Cumplimiento y consideraciones legales

Garantizar el cumplimiento es primordial. Las políticas de BYOD deben alinearse con las regulaciones de la industria, como HIPAA para la atención médica o SOX para las finanzas. En regiones como la Unión Europea, las leyes de protección de datos exigen el consentimiento explícito para monitorear los dispositivos personales, lo que complica la aplicación.

La privacidad de los empleados es otro punto crítico. Las políticas demasiado intrusivas pueden dar lugar a disputas legales, como en los casos en que las empresas borran de forma remota los datos personales después de que un empleado se va. Equilibrar las necesidades corporativas con los derechos individuales requiere directrices claras y transparentes.

Carga operativa y de soporte

Los equipos de TI a menudo se enfrentan al desafío de administrar una amplia gama de dispositivos. El soporte para múltiples sistemas operativos consume recursos, lo que lleva a un aumento en los tickets de soporte, hasta un 40% más que con la configuración de dispositivos propiedad de la empresa. Los problemas de escalabilidad surgen durante la incorporación o la baja, y la protección de datos en hardware personal requiere herramientas eficientes.

Mejores prácticas para la gestión de políticas de BYOD

Para abordar estos desafíos, las organizaciones deben adoptar un marco estructurado para la gestión de las políticas de BYOD. Esta sección profundiza en las estrategias viables, destacando las medidas proactivas que forman una parte integral de la implementación eficaz de las políticas.

Desarrollar un marco de políticas integral

Comience con un documento de política de BYOD detallado que describa el uso aceptable, los requisitos del dispositivo y las consecuencias de las infracciones. Incluya estipulaciones para la instalación de software, los estándares de contraseñas y el cifrado de datos. Involucre a las partes interesadas de RR. HH., legales y de TI para garantizar que la política sea completa y aplicable.

Las auditorías periódicas son cruciales: realice revisiones anuales para adaptarse a las amenazas en evolución, como el ransomware. Por ejemplo, exigir la autenticación multifactor (MFA) en todos los dispositivos puede reducir el acceso no autorizado en un 99%, según los expertos en ciberseguridad.

Aprovechar las soluciones de gestión de dispositivos móviles (MDM)

Invertir en una plataforma MDM es vital para el control centralizado. Herramientas como Microsoft Intune o VMware Workspace ONE admiten la configuración remota, la implementación de aplicaciones y el borrado selectivo de datos, borrando solo la información de la empresa sin afectar el contenido personal.

Desde una perspectiva empresarial, MDM agiliza los procesos de inscripción, lo que permite la configuración sin contacto para equipos grandes. Los análisis de rentabilidad a menudo revelan un retorno de la inversión en 12 meses en términos de reducción del tiempo de inactividad y mejora de la postura de seguridad.

Priorizar la formación y la concienciación de los empleados

La educación es una estrategia de bajo costo pero de alto impacto. Introduzca sesiones de capacitación obligatorias que enseñen a identificar ataques de phishing y a navegar de forma segura. Los módulos gamificados pueden mejorar la retención, y los estudios muestran una reducción del 70% en los incidentes después de la capacitación.

Fomente una cultura de responsabilidad recompensando el comportamiento de cumplimiento, como ofrecer asignaciones para dispositivos seguros. Esto no solo mitiga los riesgos, sino que también se alinea con los objetivos de responsabilidad social corporativa.

Integrar el control de acceso y la supervisión

Implemente el control de acceso basado en roles (RBAC) para limitar la exposición de datos. Utilice VPN para conexiones seguras y herramientas de detección de puntos finales para monitorear las anomalías sin invadir la privacidad.

Para las operaciones globales, considere las diferencias regionales. En Asia-Pacífico, donde la adopción de BYOD es alta, las políticas deben tener en cuenta las diferentes leyes de soberanía de datos. Por ejemplo, en Singapur, la Ley de Protección de Datos Personales exige salvaguardias para los flujos de datos transfronterizos.

Manejar eficientemente la incorporación y la baja

Agilice estos procesos con flujos de trabajo automatizados. Durante la incorporación, exija a los empleados que firmen digitalmente los acuerdos de BYOD, verificando la comprensión. La baja implica la revocación inmediata del acceso y la limpieza de datos.

Aquí, las soluciones de firma electrónica desempeñan un papel fundamental, garantizando el consentimiento legalmente vinculante y minimizando al mismo tiempo los retrasos en el papeleo. Esta integración mejora la eficiencia, reduciendo los gastos administrativos hasta en un 60%.

(Recuento de palabras hasta la fecha de aproximadamente 550; la siguiente sección se basa en la gestión de políticas mediante la exploración de tecnologías de apoyo).

Integración de firmas electrónicas en la gestión de BYOD

Las firmas electrónicas agilizan la aplicación de las políticas de BYOD al digitalizar los acuerdos. Los empleados pueden firmar políticas de forma remota en sus dispositivos, lo que garantiza el cumplimiento sin necesidad de reuniones presenciales. Este método es particularmente útil para equipos globales, donde las zonas horarias y los viajes pueden complicar las firmas tradicionales.

Desde una observación comercial, las herramientas de firma electrónica reducen los tiempos de procesamiento de días a minutos, recortando los costos asociados con la impresión y el almacenamiento. También proporcionan pistas de auditoría para la verificación del cumplimiento, lo cual es vital en las industrias reguladas.

Descripción general de los principales proveedores de firmas electrónicas

Varios proveedores dominan el mercado, cada uno de los cuales ofrece características adaptadas a las necesidades comerciales. Una comparación neutral destaca sus fortalezas en seguridad, integración y precios.

| Característica/Proveedor | DocuSign | Adobe Sign | eSignGlobal | HelloSign (Dropbox Sign) |

|---|---|---|---|---|

| Funcionalidad principal | Firma integral, plantillas, flujos de trabajo | Integración con el ecosistema de Adobe, relleno de formularios | Cumplimiento global, integración de API | Firma sencilla, colaboración en equipo |

| Seguridad y cumplimiento | Ley ESIGN, eIDAS, SOC 2 | ESIGN, UETA, GDPR | Cumplimiento en más de 100 países, incluidos los requisitos específicos de APAC | ESIGN, SOC 2, GDPR básico |

| Precios (inicial) | $10/usuario/mes (Personal) | $10/usuario/mes (Individual) | $16.6/usuario/mes (Essential) | $15/usuario/mes (Essentials) |

| Integraciones | Más de 400 aplicaciones (Salesforce, Google) | Aplicaciones de Microsoft, Adobe | Enfoque en APAC (Singpass, IAm Smart) | Dropbox, Google Workspace |

| Límites de documentos | Ilimitado (según el plan) | Envíos ilimitados | Hasta 100 documentos por mes (Essential) | 3 envíos por mes (Gratis) |

| Ventajas únicas | Análisis avanzados, aplicación móvil | Edición colaborativa de PDF | Rentable, asientos ilimitados para APAC | Interfaz fácil de usar |

| Limitaciones | Los costos de la edición Enterprise son más altos | Curva de aprendizaje más pronunciada | Menos énfasis en los mercados occidentales | Flujos de trabajo avanzados limitados |

Esta tabla destaca la diversidad; la elección depende del tamaño de la organización y la ubicación geográfica.

Adobe Sign: una opción sólida para flujos de trabajo con muchos documentos

Adobe Sign destaca en entornos que dependen de los flujos de trabajo de PDF, ofreciendo una edición y firma perfectas dentro del conjunto de Adobe. Se adapta a empresas con equipos creativos o legales, admitiendo formularios complejos y envíos masivos. El cumplimiento es sólido en las principales regulaciones, lo que lo hace adecuado para operaciones multinacionales. Sin embargo, sus precios pueden aumentar para las funciones avanzadas, y las integraciones fuera de las herramientas de Adobe pueden requerir una configuración adicional.

DocuSign: el estándar de la industria para la escalabilidad

DocuSign lidera con su interfaz intuitiva y su amplio ecosistema, facilitando todo, desde aprobaciones simples hasta contratos complejos. Su confiabilidad para escenarios de alto volumen es ampliamente utilizada, con características como el enrutamiento condicional y las integraciones de pago. Las certificaciones de seguridad cubren los estándares globales, lo que atrae a las empresas. Las desventajas incluyen que los niveles de precios premium pueden no ser adecuados para las pequeñas empresas.

eSignGlobal: enfoque en el cumplimiento global y regional

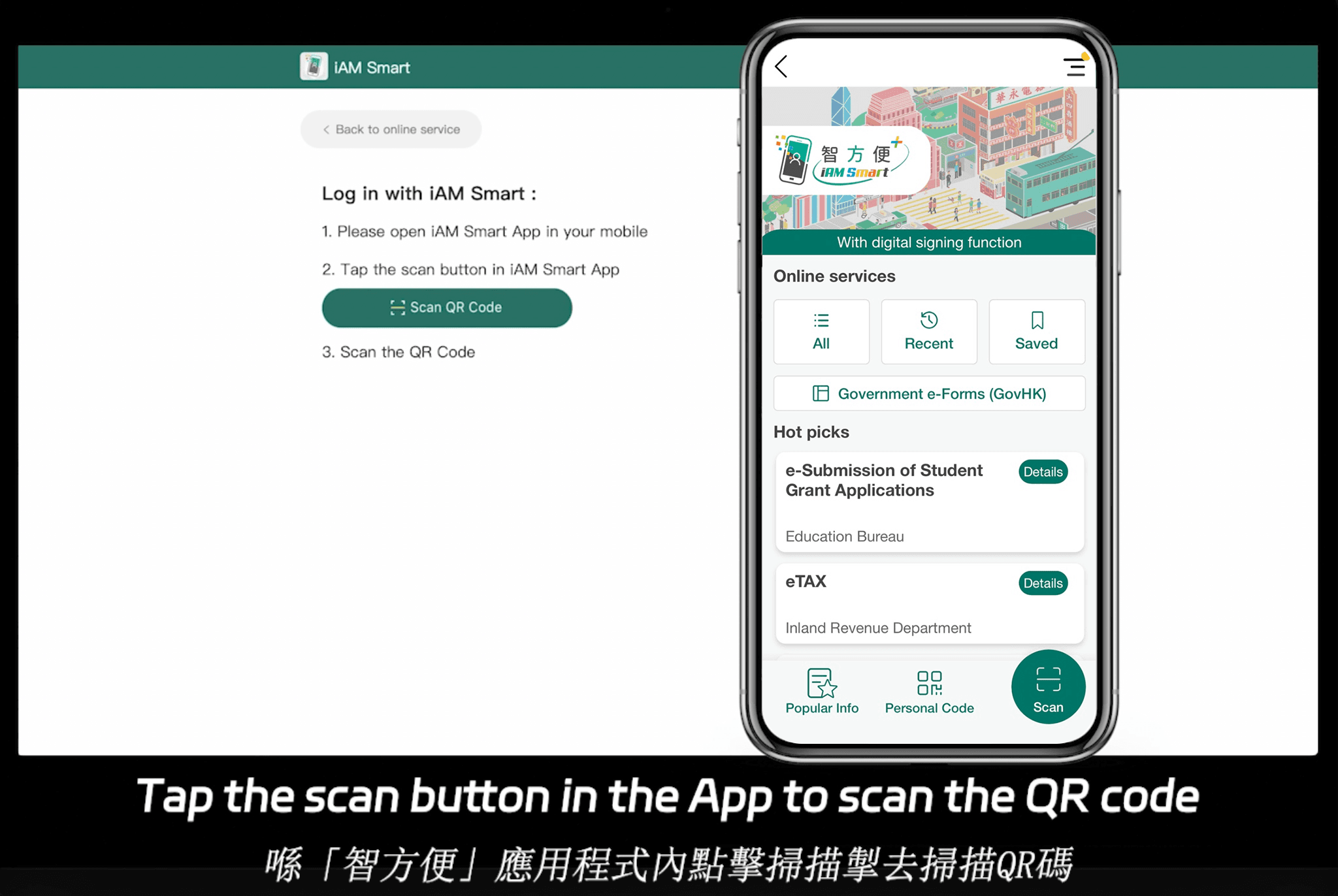

eSignGlobal se distingue por su cumplimiento en 100 países principales, con una ventaja particular en la región de Asia-Pacífico. Admite firmas electrónicas que cumplen con las leyes locales, como las de Hong Kong y Singapur, integrándose perfectamente con iniciativas gubernamentales como IAm Smart y Singpass. Esto garantiza una verificación sin fricciones para los usuarios regionales.

Los precios son competitivos; el plan Essential comienza en solo $16.6 por mes, admitiendo hasta 100 envíos de documentos, asientos de usuario ilimitados y verificación de código de acceso para garantizar la autenticidad. Consulte los precios detallados aquí. Más allá del cumplimiento, ofrece una alta rentabilidad, lo que lo hace atractivo para las empresas centradas en Asia-Pacífico sin sacrificar la funcionalidad.

HelloSign: simplicidad para equipos pequeños

HelloSign, ahora parte de Dropbox, prioriza la facilidad de uso, con una configuración rápida y plantillas limpias. Es rentable para las empresas emergentes, integrándose bien con el almacenamiento en la nube. Si bien cumple con las leyes centrales de EE. UU., su soporte internacional profundo se queda atrás en comparación con otras plataformas.

Consideraciones regionales: leyes de firma electrónica en mercados clave

Si bien "Gestión de políticas de BYOD" no especifica regiones, las empresas globales a menudo encuentran diferentes regulaciones de firma electrónica. En los Estados Unidos, la Ley ESIGN y la UETA proporcionan equivalencia legal a las firmas húmedas. El marco eIDAS de la UE clasifica las firmas en niveles básicos, avanzados y calificados, donde las firmas calificadas tienen efecto notarial.

En puntos críticos de Asia-Pacífico como Singapur, la Ley de Transacciones Electrónicas refleja los estándares de EE. UU., pero enfatiza las certificaciones de seguridad. La Ordenanza de Transacciones Electrónicas de Hong Kong valida de manera similar las firmas digitales, siempre que cumplan con los criterios de confiabilidad. Para la gestión de BYOD, el cumplimiento de estas herramientas garantiza políticas ejecutables a través de las fronteras.

Conclusión: agilice BYOD con las herramientas adecuadas

La gestión de las políticas de BYOD requiere vigilancia en materia de seguridad, cumplimiento y operaciones para desbloquear todo su potencial. Al combinar las mejores prácticas con tecnologías de apoyo como las firmas electrónicas, las empresas pueden navegar eficazmente por estos desafíos.

Para aquellos que buscan alternativas a DocuSign, eSignGlobal destaca como una opción neutral y regionalmente compatible, particularmente para las operaciones de Asia-Pacífico que equilibran los costos y el alcance global. Evalúe en función de sus necesidades específicas para optimizar la gestión de políticas.