Gérer une politique BYOD

L'essor du BYOD dans le monde du travail moderne

Dans l'environnement de travail hybride actuel, les politiques de type "Apportez votre propre appareil" (BYOD) sont devenues la pierre angulaire de nombreuses organisations pour améliorer la productivité et la flexibilité des employés. Des smartphones aux ordinateurs portables, les employés utilisent de plus en plus leurs appareils personnels pour accéder aux ressources de l'entreprise, ce qui brouille les frontières entre vie personnelle et vie professionnelle. Cependant, la gestion efficace de ces politiques nécessite un équilibre entre la sécurité, la conformité et l'expérience utilisateur. Cet article explore les complexités de la gestion des politiques BYOD d'un point de vue commercial, en mettant en évidence les stratégies permettant d'atténuer les risques tout en tirant parti des avantages.

Comprendre les politiques BYOD

Qu'est-ce que le BYOD et pourquoi est-ce important ?

Le BYOD fait référence à la pratique consistant pour les employés à apporter leurs propres appareils personnels au travail et à se connecter au réseau de l'entreprise. Cette tendance s'est accélérée avec l'essor du travail à distance, motivée par des facteurs tels que les économies de coûts - les entreprises évitant d'acheter du matériel - et l'amélioration de la satisfaction des employés grâce au choix des appareils. Selon les rapports de l'industrie, plus de 80 % des organisations autorisent désormais une forme de BYOD, ce qui témoigne de son adoption généralisée.

D'un point de vue commercial, le BYOD peut réduire les coûts de matériel et de maintenance jusqu'à 50 %. Cependant, il introduit des complexités en matière de sécurité des données et d'application des politiques. Les entreprises doivent gérer divers écosystèmes d'appareils, d'iOS à Android, en assurant une intégration transparente sans compromettre les informations sensibles.

Principaux avantages de la mise en œuvre du BYOD

L'adoption du BYOD offre des avantages tangibles. Tout d'abord, il favorise l'agilité ; les employés accèdent aux e-mails, aux outils de collaboration et aux applications sur des appareils familiers, ce qui peut augmenter la production de 20 à 30 % selon les études sur la productivité. Pour les équipes de vente, l'accès en temps réel aux données des clients via des tablettes personnelles peut accélérer la conclusion des transactions.

De plus, le BYOD contribue à la fidélisation des talents sur un marché concurrentiel. Les employés de la génération Y et de la génération Z dominent la main-d'œuvre, et ils préfèrent utiliser leurs propres appareils, considérant les réglementations strictes en matière d'appareils comme obsolètes. Cette politique peut réduire le taux de rotation du personnel, ce qui améliore indirectement l'efficacité opérationnelle.

Défis de la gestion des politiques BYOD

Risques de sécurité et violations de données

L'un des principaux obstacles à la gestion des politiques BYOD est la cybersécurité. Les appareils personnels manquent souvent de protections de niveau entreprise, ce qui expose les réseaux aux logiciels malveillants, aux attaques de phishing et aux accès non autorisés. Un seul appareil compromis peut entraîner une violation de données, dont le coût moyen mondial dépasse 4 millions de dollars.

Les entreprises sont également confrontées au risque de l'informatique fantôme - les employés installant des applications non approuvées qui contournent les pare-feu. Sans une surveillance rigoureuse, la propriété intellectuelle et les données des clients deviennent vulnérables, ce qui peut éroder la confiance et entraîner des amendes réglementaires en vertu de cadres tels que le RGPD ou le CCPA.

Conformité et considérations juridiques

Il est essentiel d'assurer la conformité. Les politiques BYOD doivent être conformes aux réglementations de l'industrie, telles que la loi HIPAA pour les soins de santé ou la loi SOX pour la finance. Dans des régions comme l'Union européenne, les lois sur la protection des données exigent un consentement explicite pour la surveillance des appareils personnels, ce qui complique l'application.

La confidentialité des employés est un autre point sensible. Les politiques trop intrusives peuvent entraîner des litiges juridiques, comme dans les cas où les entreprises effacent à distance les données personnelles après le départ des employés. L'équilibre entre les besoins de l'entreprise et les droits individuels nécessite des directives claires et transparentes.

Charge opérationnelle et de support

Les équipes informatiques sont souvent confrontées au casse-tête de la gestion d'une gamme diversifiée d'appareils. La prise en charge de plusieurs systèmes d'exploitation consomme des ressources, ce qui entraîne une augmentation des tickets de support - jusqu'à 40 % de plus que pour les configurations d'appareils appartenant à l'entreprise. Des problèmes d'évolutivité se posent lors de l'intégration ou du départ des employés, et la sécurisation des données sur le matériel personnel nécessite des outils efficaces.

Meilleures pratiques pour la gestion des politiques BYOD

Pour relever ces défis, les organisations doivent adopter un cadre structuré pour la gestion des politiques BYOD. Cette section examine en profondeur les stratégies réalisables, en mettant l'accent sur les mesures proactives qui occupent une place importante dans la mise en œuvre efficace des politiques.

Élaborer un cadre politique complet

Commencez par un document de politique BYOD détaillé, décrivant l'utilisation acceptable, les exigences en matière d'appareils et les conséquences des violations. Incluez des dispositions pour l'installation de logiciels, les normes de mot de passe et le cryptage des données. Impliquez les parties prenantes des RH, du service juridique et de l'informatique pour vous assurer que la politique est complète et applicable.

Les audits réguliers sont essentiels - effectuez des examens annuels pour vous adapter à l'évolution des menaces, telles que les ransomwares. Par exemple, l'application de l'authentification multifactorielle (MFA) sur tous les appareils peut réduire les accès non autorisés de 99 %, selon les experts en cybersécurité.

Tirer parti des solutions de gestion des appareils mobiles (MDM)

Investir dans une plateforme MDM est essentiel pour un contrôle centralisé. Des outils comme Microsoft Intune ou VMware Workspace ONE prennent en charge la configuration à distance, le déploiement d'applications et l'effacement sélectif des données - en effaçant uniquement les informations de l'entreprise sans affecter le contenu personnel.

D'un point de vue commercial, le MDM rationalise les processus d'inscription, permettant une configuration sans contact pour les grandes équipes. Les analyses de rentabilité montrent souvent un retour sur investissement dans les 12 mois en termes de réduction des temps d'arrêt et d'amélioration de la sécurité.

Donner la priorité à la formation et à la sensibilisation des employés

L'éducation est une stratégie peu coûteuse mais à fort impact. Lancez des sessions de formation obligatoires, enseignant comment identifier les attaques de phishing et naviguer en toute sécurité. Les modules de gamification peuvent améliorer la rétention, les études montrant une réduction de 70 % des incidents après la formation.

Favorisez une culture de responsabilité en récompensant les comportements conformes, comme l'offre d'allocations pour les appareils sécurisés. Cela atténue non seulement les risques, mais s'aligne également sur les objectifs de responsabilité sociale des entreprises.

Intégrer le contrôle d'accès et la surveillance

Mettez en œuvre un contrôle d'accès basé sur les rôles (RBAC) pour limiter l'exposition aux données. Utilisez des VPN pour les connexions sécurisées et utilisez des outils de détection des points d'extrémité pour surveiller les anomalies sans violer la confidentialité.

Pour les opérations mondiales, tenez compte des différences régionales. Dans la région Asie-Pacifique, où l'adoption du BYOD est élevée, les politiques doivent tenir compte des différentes lois sur la souveraineté des données. Par exemple, à Singapour, la loi sur la protection des données personnelles exige des garanties pour les flux de données transfrontaliers.

Gérer efficacement l'intégration et le départ des employés

Rationalisez ces processus à l'aide de flux de travail automatisés. Lors de l'intégration, demandez aux employés de signer numériquement les accords BYOD, en vérifiant la compréhension. Le départ implique la révocation immédiate de l'accès et le nettoyage des données.

Ici, les solutions de signature électronique jouent un rôle essentiel, garantissant un consentement juridiquement contraignant tout en minimisant les retards administratifs. Cette intégration améliore l'efficacité, réduisant les frais administratifs jusqu'à 60 %.

(Nombre de mots à ce jour : environ 550 ; la section suivante s'appuie sur la gestion des politiques en explorant les technologies de soutien.)

Intégration des signatures électroniques dans la gestion du BYOD

Les signatures électroniques rationalisent l'application des politiques BYOD en numérisant les accords. Les employés peuvent signer les politiques à distance sur leurs appareils, assurant la conformité sans réunions en personne. Cette méthode est particulièrement utile pour les équipes mondiales, où les fuseaux horaires et les voyages peuvent compliquer les signatures traditionnelles.

D'un point de vue commercial, les outils de signature électronique réduisent les délais de traitement de quelques jours à quelques minutes, réduisant les coûts associés à l'impression et au stockage. Ils fournissent également des pistes d'audit pour la vérification de la conformité, ce qui est essentiel dans les secteurs réglementés.

Aperçu des principaux fournisseurs de signatures électroniques

Plusieurs plateformes dominent le marché, chacune offrant des fonctionnalités adaptées aux besoins des entreprises. Une comparaison neutre met en évidence leurs forces en matière de sécurité, d'intégration et de tarification.

| Caractéristique/Fournisseur | DocuSign | Adobe Sign | eSignGlobal | HelloSign (Dropbox Sign) |

|---|---|---|---|---|

| Fonctionnalités de base | Signature complète, modèles, flux de travail | Intégration avec l'écosystème Adobe, remplissage de formulaires | Conformité mondiale, intégration API | Signature simple, collaboration d'équipe |

| Sécurité et conformité | Loi ESIGN, eIDAS, SOC 2 | ESIGN, UETA, RGPD | Conforme dans plus de 100 pays, y compris les exigences spécifiques à l'Asie-Pacifique | ESIGN, SOC 2, RGPD de base |

| Tarification (à partir de) | 10 $/utilisateur/mois (Personnel) | 10 $/utilisateur/mois (Individuel) | 16,6 $/utilisateur/mois (Essentiel) | 15 $/utilisateur/mois (Essentiel) |

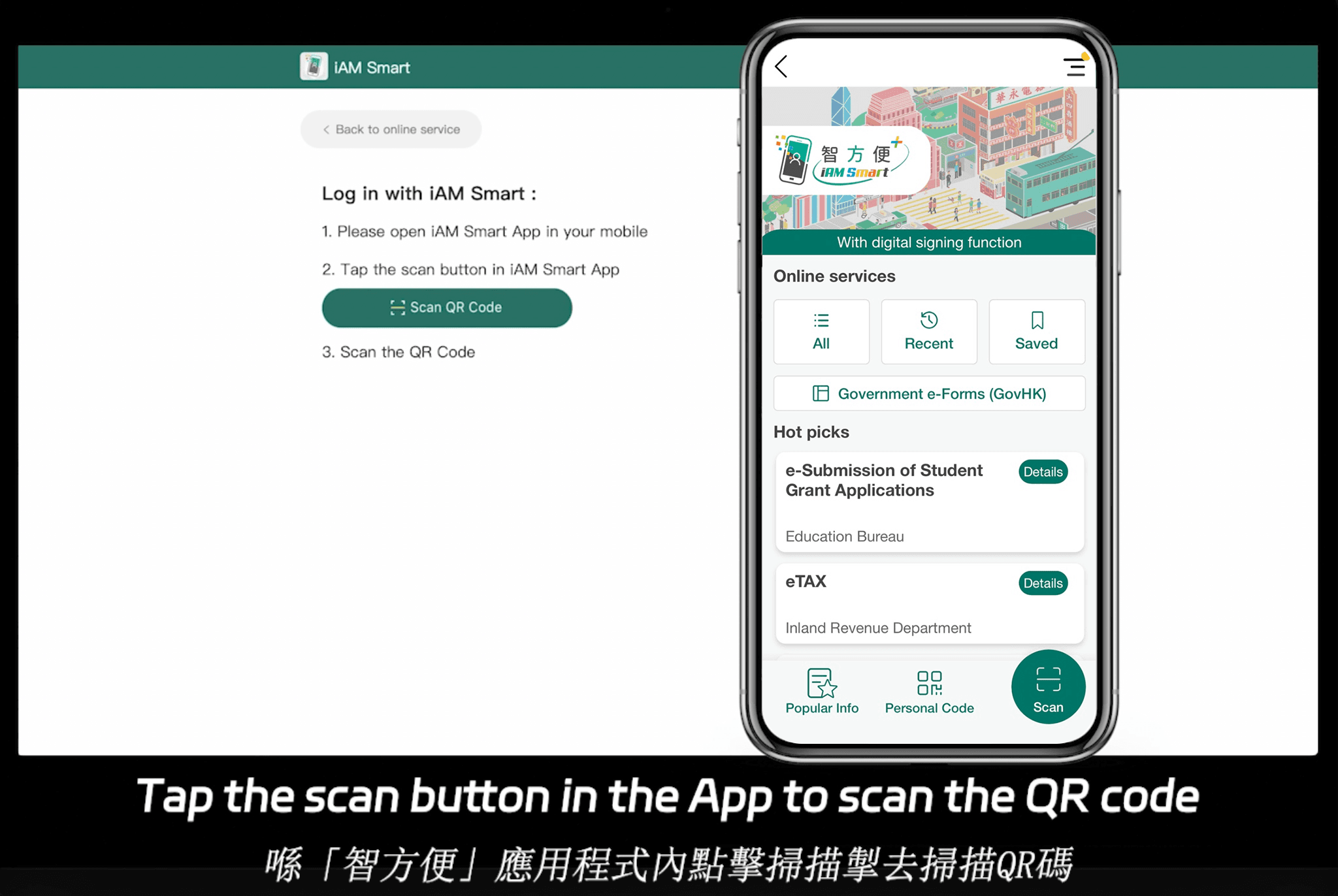

| Intégrations | Plus de 400 applications (Salesforce, Google) | Applications Microsoft, Adobe | Accent sur l'Asie-Pacifique (Singpass, IAm Smart) | Dropbox, Google Workspace |

| Limites de documents | Illimité (selon le plan) | Envois illimités | Jusqu'à 100 documents par mois (Essentiel) | 3 envois par mois (Gratuit) |

| Avantages uniques | Analyses avancées, application mobile | Collaboration d'édition de PDF | Rentable, sièges illimités pour l'Asie-Pacifique | Interface conviviale |

| Limites | Coût plus élevé pour les éditions d'entreprise | Courbe d'apprentissage plus abrupte | Moins d'accent sur les marchés occidentaux | Flux de travail avancés limités |

Ce tableau met en évidence la diversité ; le choix dépend de la taille et de la situation géographique de l'organisation.

Adobe Sign : Une option robuste pour les flux de travail à forte densité de documents

Adobe Sign excelle dans les environnements qui dépendent des flux de travail PDF, offrant une édition et une signature transparentes au sein de la suite Adobe. Il convient aux entreprises dotées d'équipes créatives ou juridiques, prenant en charge les formulaires complexes et les envois en masse. La conformité est forte avec les principales réglementations, ce qui le rend adapté aux opérations multinationales. Cependant, sa tarification peut augmenter pour les fonctionnalités avancées, et les intégrations en dehors des outils Adobe peuvent nécessiter une configuration supplémentaire.

DocuSign : La norme de l'industrie pour l'évolutivité

DocuSign mène avec son interface intuitive et son vaste écosystème, facilitant tout, des approbations simples aux contrats complexes. Il est largement utilisé pour sa fiabilité dans les scénarios à volume élevé, avec des fonctionnalités telles que le routage conditionnel et l'intégration des paiements. Les certifications de sécurité couvrent les normes mondiales, ce qui plaît aux entreprises. Les inconvénients incluent des niveaux de tarification premium qui peuvent ne pas convenir aux petites entreprises.

eSignGlobal : Axé sur la conformité mondiale et régionale

eSignGlobal se distingue par sa conformité dans 100 pays grand public, avec un avantage particulier dans la région Asie-Pacifique. Il prend en charge les signatures électroniques conformes aux lois locales, telles que celles de Hong Kong et de Singapour, s'intégrant de manière transparente aux initiatives gouvernementales telles que IAm Smart et Singpass. Cela garantit une vérification sans friction pour les utilisateurs régionaux.

La tarification est compétitive ; le plan Essentiel commence à seulement 16,6 $ par mois, prenant en charge jusqu'à 100 envois de documents, des sièges d'utilisateurs illimités et une vérification du code d'accès pour garantir l'authenticité. Consultez la tarification détaillée ici. Au-delà de la conformité, il offre une rentabilité élevée, ce qui le rend attrayant pour les entreprises axées sur l'Asie-Pacifique sans sacrifier les fonctionnalités.

HelloSign : Simplicité pour les petites équipes

HelloSign, qui fait désormais partie de Dropbox, donne la priorité à la facilité d'utilisation, avec une configuration rapide et des modèles propres. Il est rentable pour les startups, avec une bonne intégration au stockage en nuage. Bien qu'il soit conforme aux lois américaines de base, sa prise en charge internationale approfondie est à la traîne par rapport aux autres plateformes.

Considérations régionales : Lois sur les signatures électroniques dans les marchés clés

Bien que "Gestion des politiques BYOD" ne spécifie pas de région, les entreprises mondiales rencontrent souvent différentes réglementations en matière de signatures électroniques. Aux États-Unis, la loi ESIGN et l'UETA offrent une force juridique équivalente aux signatures manuscrites. Le cadre eIDAS de l'Union européenne classe les signatures en niveaux de base, avancés et qualifiés, les signatures qualifiées ayant un effet notarié.

Dans les points chauds de l'Asie-Pacifique comme Singapour, la loi sur les transactions électroniques reflète les normes américaines, mais met l'accent sur les certifications de sécurité. L'ordonnance sur les transactions électroniques de Hong Kong valide de même les signatures numériques, à condition qu'elles répondent aux normes de fiabilité. Pour la gestion du BYOD, la conformité à ces outils garantit des politiques applicables au-delà des frontières.

Conclusion : Rationaliser le BYOD avec les bons outils

La gestion des politiques BYOD nécessite une vigilance en matière de sécurité, de conformité et d'opérations pour réaliser son plein potentiel. En combinant les meilleures pratiques avec des technologies de soutien telles que les signatures électroniques, les entreprises peuvent relever efficacement ces défis.

Pour ceux qui recherchent une alternative à DocuSign, eSignGlobal se distingue comme une option neutre et conforme aux réglementations régionales, en particulier pour les opérations en Asie-Pacifique qui équilibrent les coûts et la portée mondiale. Évaluez en fonction de vos besoins spécifiques pour optimiser la gestion des politiques.