Gerenciando Políticas de BYOD

A Ascensão do BYOD no Local de Trabalho Moderno

No ambiente de trabalho híbrido atual, as políticas de Bring Your Own Device (BYOD) tornaram-se uma pedra angular para muitas organizações que buscam aumentar a produtividade e a flexibilidade dos funcionários. De smartphones a laptops, os funcionários estão cada vez mais usando seus dispositivos pessoais para acessar recursos da empresa, confundindo as linhas entre pessoal e profissional. No entanto, o gerenciamento eficaz dessas políticas exige um equilíbrio entre segurança, conformidade e experiência do usuário. Este artigo explora as complexidades do gerenciamento de políticas de BYOD de uma perspectiva de negócios, destacando estratégias para mitigar riscos e, ao mesmo tempo, aproveitar os benefícios.

Entendendo as Políticas de BYOD

O que é BYOD e sua importância

BYOD refere-se à prática de os funcionários trazerem seus próprios dispositivos pessoais para o trabalho e conectá-los à rede da empresa. Essa tendência acelerou com a ascensão do trabalho remoto, impulsionada por fatores como economia de custos – as empresas evitam a compra de hardware – e maior satisfação dos funcionários por meio da escolha do dispositivo. De acordo com relatórios do setor, mais de 80% das organizações agora permitem alguma forma de BYOD, refletindo sua ampla adoção.

De uma perspectiva de negócios, o BYOD pode reduzir os custos de hardware e manutenção em até 50%. No entanto, introduz complexidades na segurança de dados e na aplicação de políticas. As empresas devem lidar com diversos ecossistemas de dispositivos, do iOS ao Android, garantindo uma integração perfeita sem comprometer informações confidenciais.

Principais benefícios da implementação do BYOD

A adoção do BYOD oferece vantagens tangíveis. Em primeiro lugar, promove a agilidade; os funcionários acessam e-mails, ferramentas de colaboração e aplicativos em dispositivos familiares, potencialmente aumentando a produção em 20-30%, de acordo com estudos de produtividade. Para equipes de vendas, o acesso em tempo real aos dados do cliente por meio de tablets pessoais pode acelerar o fechamento de negócios.

Além disso, o BYOD ajuda na retenção de talentos em mercados competitivos. Os funcionários da geração do milênio e da geração Z dominam a força de trabalho, preferindo usar seus próprios dispositivos, considerando os mandatos rígidos de dispositivos como desatualizados. Essa política pode diminuir as taxas de rotatividade, aumentando indiretamente a eficiência operacional.

Desafios no Gerenciamento de Políticas de BYOD

Riscos de segurança e violações de dados

Um dos principais obstáculos no gerenciamento de políticas de BYOD é a segurança cibernética. Os dispositivos pessoais geralmente carecem de proteções de nível empresarial, expondo as redes a malware, ataques de phishing e acesso não autorizado. Um único dispositivo comprometido pode levar a violações de dados, com um custo médio global superior a US$ 4 milhões.

As empresas também enfrentam o risco de TI sombra – funcionários instalando aplicativos não aprovados que contornam os firewalls. Sem uma supervisão robusta, a propriedade intelectual e os dados do cliente tornam-se vulneráveis, potencialmente corroendo a confiança e incorrendo em multas regulatórias sob estruturas como GDPR ou CCPA.

Conformidade e considerações legais

Garantir a conformidade é fundamental. As políticas de BYOD devem estar alinhadas com os regulamentos do setor, como HIPAA para saúde ou SOX para finanças. Em regiões como a União Europeia, as leis de proteção de dados exigem consentimento explícito para monitorar dispositivos pessoais, o que complica a aplicação.

A privacidade do funcionário é outro ponto problemático. Políticas excessivamente intrusivas podem levar a disputas legais, como demonstrado por casos em que as empresas apagaram remotamente dados pessoais após a saída dos funcionários. Equilibrar as necessidades corporativas com os direitos individuais exige diretrizes claras e transparentes.

Sobrecarga operacional e de suporte

As equipes de TI geralmente enfrentam o dilema de gerenciar uma variedade de dispositivos. O suporte a vários sistemas operacionais consome recursos, levando a um aumento nos tickets de suporte – até 40% a mais do que as configurações de dispositivos de propriedade da empresa. Problemas de escalabilidade surgem durante o onboarding ou offboarding, exigindo ferramentas eficientes para proteger dados em hardware pessoal.

Melhores Práticas para Gerenciar Políticas de BYOD

Para enfrentar esses desafios, as organizações devem adotar uma estrutura estruturada para gerenciar as políticas de BYOD. Esta seção investiga estratégias acionáveis, enfatizando medidas proativas que desempenham um papel fundamental na implementação eficaz da política.

Desenvolver uma estrutura de política abrangente

Comece com um documento de política de BYOD detalhado, descrevendo o uso aceitável, os requisitos do dispositivo e as consequências da não conformidade. Inclua estipulações para instalações de software, padrões de senha e criptografia de dados. Envolva as partes interessadas de RH, jurídicas e de TI para garantir que a política seja abrangente e aplicável.

As auditorias regulares são cruciais – realize revisões anuais para se adaptar às ameaças em evolução, como ransomware. Por exemplo, impor a autenticação multifator (MFA) em todos os dispositivos pode reduzir o acesso não autorizado em 99%, de acordo com especialistas em segurança cibernética.

Utilizar soluções de gerenciamento de dispositivos móveis (MDM)

Investir em uma plataforma MDM é vital para o controle centralizado. Ferramentas como Microsoft Intune ou VMware Workspace ONE suportam provisionamento remoto, implantação de aplicativos e exclusão seletiva de dados – apagando apenas informações da empresa sem afetar o conteúdo pessoal.

De uma perspectiva de negócios, o MDM simplifica os processos de inscrição, permitindo configurações sem toque para grandes equipes. As análises de custo-benefício geralmente revelam um retorno sobre o investimento em 12 meses, devido à redução do tempo de inatividade e à melhoria da postura de segurança.

Priorizar o treinamento e a conscientização dos funcionários

A educação é uma estratégia de baixo custo e alto impacto. Lance sessões de treinamento obrigatórias ensinando como identificar ataques de phishing e navegar com segurança. Módulos gamificados podem aumentar a retenção, com estudos mostrando uma redução de 70% nos incidentes após o treinamento.

Promova uma cultura de responsabilidade recompensando comportamentos de conformidade, como oferecer subsídios para dispositivos seguros. Isso não apenas mitiga os riscos, mas também se alinha aos objetivos de responsabilidade social corporativa.

Integrar controle de acesso e monitoramento

Implemente o controle de acesso baseado em função (RBAC) para limitar a exposição de dados. Use VPNs para conexões seguras e ferramentas de detecção de endpoint para monitorar anomalias sem violar a privacidade.

Para operações globais, considere as diferenças regionais. Na região da Ásia-Pacífico, onde a adoção do BYOD é alta, as políticas devem levar em conta diferentes leis de soberania de dados. Por exemplo, em Cingapura, a Lei de Proteção de Dados Pessoais exige salvaguardas para fluxos de dados transfronteiriços.

Lidar com eficiência com o onboarding e o offboarding

Use fluxos de trabalho automatizados para agilizar esses processos. Durante o onboarding, exija que os funcionários assinem digitalmente os acordos de BYOD, validando a compreensão. O offboarding envolve a revogação imediata do acesso e a limpeza de dados.

As soluções de assinatura eletrônica desempenham um papel fundamental aqui, garantindo o consentimento legalmente vinculativo e minimizando os atrasos burocráticos. Essa integração aumenta a eficiência, reduzindo as despesas administrativas em até 60%.

(Contagem de palavras até agora em torno de 550; a seção a seguir constrói o gerenciamento de políticas explorando tecnologias de suporte.)

Integrando Assinaturas Eletrônicas no Gerenciamento de BYOD

As assinaturas eletrônicas simplificam a aplicação da política de BYOD, digitalizando os acordos. Os funcionários podem assinar políticas remotamente em seus dispositivos, garantindo a conformidade sem a necessidade de reuniões presenciais. Essa abordagem é particularmente útil para equipes globais, onde fusos horários e viagens podem complicar as assinaturas tradicionais.

De uma observação de negócios, as ferramentas de assinatura eletrônica reduzem os tempos de processamento de dias para minutos, cortando os custos associados à impressão e ao armazenamento. Eles também fornecem trilhas de auditoria para validação de conformidade, o que é vital em setores regulamentados.

Visão geral dos principais provedores de assinatura eletrônica

Várias plataformas dominam o mercado, cada uma oferecendo recursos adaptados às necessidades de negócios. Uma comparação neutra destaca seus pontos fortes em segurança, integração e preços.

| Recurso/Provedor | DocuSign | Adobe Sign | eSignGlobal | HelloSign (Dropbox Sign) |

|---|---|---|---|---|

| Funcionalidade principal | Assinatura abrangente, modelos, fluxos de trabalho | Integração com o ecossistema Adobe, preenchimento de formulários | Conformidade global, integração de API | Assinatura simples, colaboração em equipe |

| Segurança e conformidade | Lei ESIGN, eIDAS, SOC 2 | ESIGN, UETA, GDPR | Conformidade em mais de 100 países, incluindo requisitos específicos da APAC | ESIGN, SOC 2, GDPR básico |

| Preços (a partir de) | US$ 10/usuário/mês (Pessoal) | US$ 10/usuário/mês (Individual) | US$ 16,6/usuário/mês (Essencial) | US$ 15/usuário/mês (Essencial) |

| Integrações | Mais de 400 aplicativos (Salesforce, Google) | Aplicativos Microsoft, Adobe | Foco na APAC (Singpass, IAm Smart) | Dropbox, Google Workspace |

| Limites de documentos | Ilimitado (dependendo do plano) | Envio ilimitado | Até 100 documentos por mês (Essencial) | 3 solicitações por mês (Grátis) |

| Vantagens exclusivas | Análise avançada, aplicativos móveis | Edição colaborativa de PDF | Custo-benefício na APAC, assentos ilimitados | Interface amigável |

| Limitações | Custos mais altos para edições empresariais | Curva de aprendizado mais acentuada | Menos ênfase nos mercados ocidentais | Fluxos de trabalho avançados limitados |

Esta tabela destaca a diversidade; a escolha depende do tamanho da organização e da localização geográfica.

Adobe Sign: Uma opção robusta para fluxos de trabalho com uso intensivo de documentos

O Adobe Sign se destaca em ambientes que dependem de fluxos de trabalho de PDF, oferecendo edição e assinatura perfeitas no conjunto Adobe. É adequado para empresas com equipes criativas ou jurídicas, suportando formulários complexos e envios em massa. A conformidade é forte nas principais regulamentações, tornando-o adequado para operações multinacionais. No entanto, seus preços podem aumentar para recursos avançados e as integrações fora das ferramentas Adobe podem exigir configuração adicional.

DocuSign: O padrão da indústria para escalabilidade

O DocuSign lidera com sua interface intuitiva e amplo ecossistema, facilitando tudo, desde aprovações simples até contratos complexos. É amplamente utilizado para confiabilidade em cenários de alto volume, apresentando recursos como roteamento condicional e integrações de pagamento. As certificações de segurança abrangem padrões globais, atraindo empresas. As desvantagens incluem que os níveis de preços premium podem não ser adequados para pequenas empresas.

eSignGlobal: Focado na conformidade global e regional

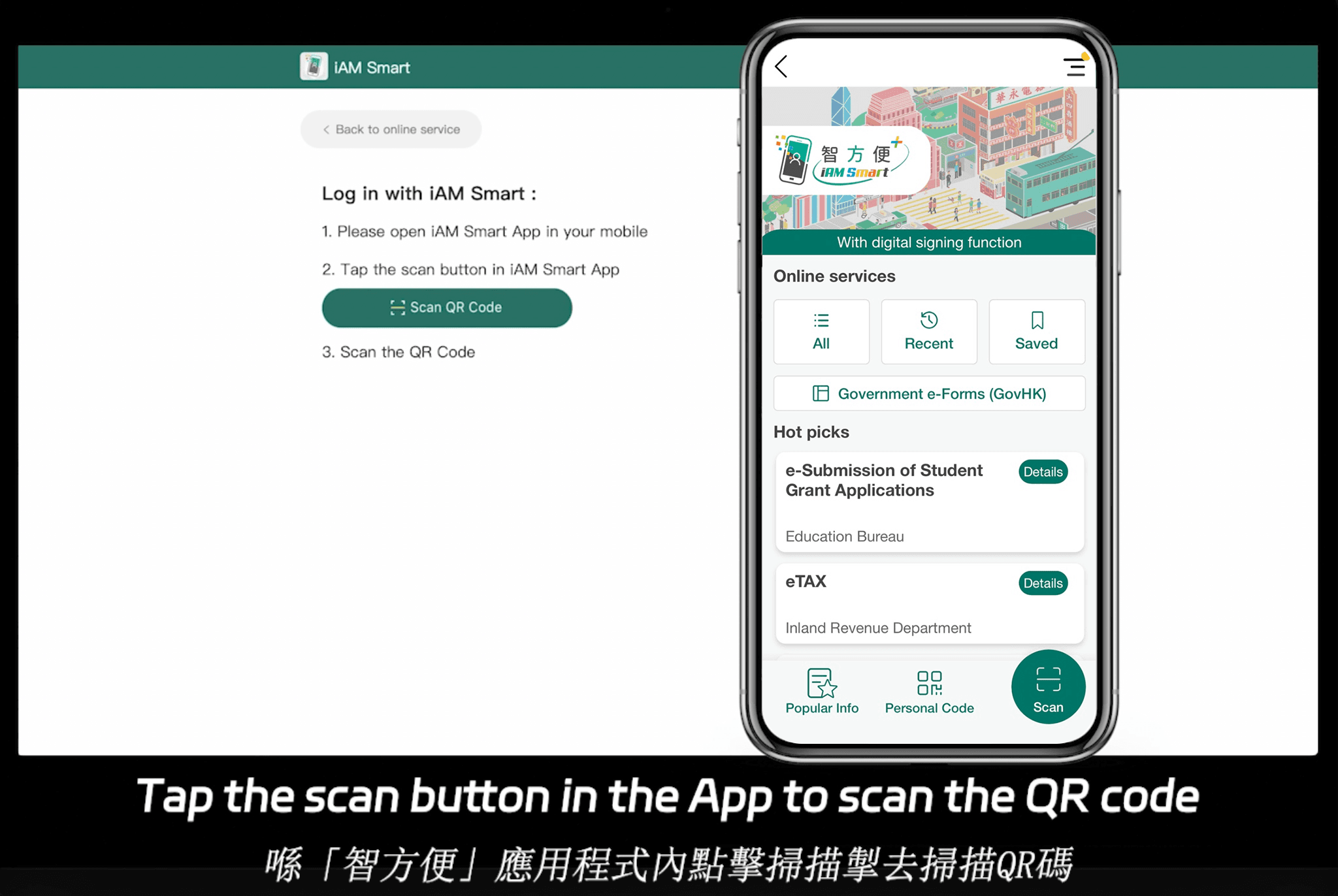

O eSignGlobal se destaca por sua conformidade em 100 países convencionais, com uma vantagem particular na região da Ásia-Pacífico. Ele suporta assinaturas eletrônicas que atendem às leis locais, como as de Hong Kong e Cingapura, integrando-se perfeitamente com iniciativas governamentais como IAm Smart e Singpass. Isso garante uma verificação sem atrito para usuários regionais.

Os preços são competitivos; o plano Essencial começa em apenas US$ 16,6 por mês, suportando até 100 envios de documentos, assentos de usuário ilimitados e verificação de código de acesso para garantir a autenticidade. Veja os preços detalhados aqui. Além da conformidade, oferece custo-benefício, tornando-o atraente para empresas focadas na APAC sem sacrificar a funcionalidade.

HelloSign: Simplicidade para pequenas equipes

HelloSign, agora parte do Dropbox, prioriza a facilidade de uso, apresentando configuração rápida e modelos limpos. É econômico para startups, integrando-se bem com o armazenamento em nuvem. Embora esteja em conformidade com as principais leis dos EUA, seu suporte internacional profundo fica atrás de outras plataformas.

Considerações regionais: Leis de assinatura eletrônica em mercados-chave

Embora "Gerenciando políticas de BYOD" não especifique regiões, as empresas globais geralmente encontram diferentes regulamentos de assinatura eletrônica. Nos Estados Unidos, a Lei ESIGN e a UETA fornecem equivalência legal às assinaturas úmidas. A estrutura eIDAS da União Europeia categoriza as assinaturas em níveis básico, avançado e qualificado, com assinaturas qualificadas tendo efeito notarial.

Em pontos críticos da Ásia-Pacífico, como Cingapura, a Lei de Transações Eletrônicas espelha os padrões dos EUA, mas enfatiza a certificação de segurança. A Portaria de Transações Eletrônicas de Hong Kong valida de forma semelhante as assinaturas digitais, desde que atendam aos critérios de confiabilidade. Para o gerenciamento de BYOD, a conformidade com essas ferramentas garante políticas aplicáveis em todas as fronteiras.

Conclusão: Simplificando o BYOD com as ferramentas certas

O gerenciamento de políticas de BYOD exige vigilância em segurança, conformidade e operações para realizar todo o seu potencial. Ao combinar as melhores práticas com tecnologias de suporte, como assinaturas eletrônicas, as empresas podem enfrentar esses desafios de forma eficaz.

Para aqueles que procuram alternativas ao DocuSign, o eSignGlobal se destaca como uma opção neutra e regionalmente compatível, particularmente para operações na APAC que equilibram custo e impacto global. Avalie com base em suas necessidades específicas para otimizar o gerenciamento de políticas.