Les certificats numériques peuvent-ils être piratés ?

Les certificats numériques peuvent-ils être piratés ?

À l'ère numérique d'aujourd'hui, les certificats numériques sont devenus essentiels pour sécuriser les communications en ligne, vérifier les identités et garantir l'authenticité des documents et des transactions. Des agences gouvernementales aux institutions financières, les certificats numériques jouent un rôle essentiel dans le maintien de l'intégrité des données. Mais avec l'évolution constante de la cybercriminalité, une question revient sans cesse : les certificats numériques peuvent-ils être piratés ?

La réponse courte est oui, mais c'est extrêmement difficile. Cependant, comprendre le fonctionnement des certificats numériques, leurs vulnérabilités potentielles et la manière de les protéger est particulièrement important pour les régions comme Hong Kong et l'Asie du Sud-Est, où les transactions numériques sont soumises à des normes juridiques spécifiques.

Qu'est-ce qu'un certificat numérique ?

Un certificat numérique, généralement émis par une autorité de certification (CA), est une forme numérique d'identification qui prouve l'identité d'un site web, d'une organisation ou d'un individu. Il suit généralement la norme X.509 et comprend une clé publique, la signature numérique de l'émetteur et des informations relatives à l'identité.

Ces certificats servent principalement à deux fins :

- Authentification : Confirmer la source d'une communication numérique.

- Cryptage : Sécuriser les informations transmises entre les parties.

Essentiellement, les certificats numériques sont la pierre angulaire de l'infrastructure à clé publique (PKI).

Les certificats numériques peuvent-ils vraiment être piratés ?

Bien que les certificats numériques soient conçus pour être sécurisés, ils ne sont pas impénétrables. Il y a eu des cas où des autorités de certification importantes ont été compromises ou exploitées. Cependant, il est important de comprendre que pirater un certificat numérique est beaucoup plus complexe que de voler un mot de passe.

Voici quelques-unes des méthodes et des vulnérabilités qui ont été exploitées :

1. Compromission des autorités de certification (CA)

Les pirates informatiques ciblent souvent les autorités de certification elles-mêmes plutôt que les certificats individuels. S'ils parviennent à compromettre une CA, ils peuvent émettre de faux certificats qui semblent légitimes.

Par exemple, lors de la tristement célèbre attaque de DigiNotar en 2011, des pirates ont émis de faux certificats pour des sites web importants, dont Google. Les utilisateurs qui visitaient ces sites web ne recevaient aucun avertissement de leur navigateur, car les faux certificats étaient considérés comme valides.

De nombreuses juridictions locales, comme l'ordonnance sur les transactions électroniques (chapitre 553) de Hong Kong, mettent l'accent sur les exigences relatives aux fournisseurs de services de confiance réglementés. Ce mécanisme de contrôle ajoute une couche de défense supplémentaire pour les autorités de certification opérant dans ces régions, réduisant ainsi le risque de compromission des CA.

2. Exploitation des vulnérabilités des algorithmes de cryptage

Une autre approche consiste à exploiter les faiblesses des algorithmes de cryptage utilisés dans les certificats numériques. Les anciens algorithmes de cryptage, tels que SHA-1, présentent des vulnérabilités connues qui permettent aux attaquants de falsifier des certificats dans certaines conditions.

Pour contrer ces menaces, des pays comme Singapour et la Malaisie ont imposé l'adoption de normes de cryptage plus robustes, telles que RSA 2048 bits et SHA-256 ou des normes supérieures, conformément aux directives établies par l'Asia PKI Forum.

3. Phishing et ingénierie sociale

Les pirates informatiques ne s'appuient pas toujours sur des algorithmes complexes. Parfois, l'erreur humaine est le maillon le plus faible de la chaîne de sécurité. Grâce à des e-mails de phishing ou à d'autres techniques d'ingénierie sociale, les attaquants peuvent inciter les utilisateurs à installer des certificats racine malveillants, ce qui leur permet de se faire passer pour des sites web de confiance ou d'intercepter des données cryptées.

Cela souligne l'importance de la culture numérique et des systèmes de politiques de sécurité d'entreprise, en particulier pour les entreprises régies par la loi singapourienne sur la protection des données personnelles (PDPA).

Exemples concrets d'attaques contre des certificats numériques

Au cours de la dernière décennie, plusieurs incidents de sécurité majeurs impliquant des certificats numériques ont attiré l'attention :

- DigiNotar (2011) – L'autorité de certification néerlandaise a été compromise et plus de 500 faux certificats ont été émis.

- Comodo (2011) – Des pirates ont émis de faux certificats pour plusieurs grandes entreprises.

- Symantec (2017) – Des problèmes d'émission abusive de certificats ont conduit Google à révoquer sa confiance dans les certificats émis par Symantec.

Bien que ces incidents soient relativement rares, ils démontrent les conséquences désastreuses potentielles d'une compromission des certificats numériques – un rappel de l'importance de choisir des fournisseurs de certificats fiables et conformes aux réglementations régionales.

Cadre juridique et réglementaire à Hong Kong et en Asie du Sud-Est

Dans des juridictions comme Hong Kong, l'utilisation et l'émission de certificats numériques doivent être conformes à la législation locale. En vertu de l'ordonnance sur les transactions électroniques, une signature numérique n'est reconnue comme fiable que si :

- Elle est propre au signataire.

- Elle est sous le contrôle exclusif du signataire.

- Elle peut être vérifiée.

Les autorités de certification locales doivent être reconnues dans le cadre du mécanisme d'accréditation volontaire de Hong Kong, garantissant ainsi que les certificats numériques émis sont conformes aux exigences légales pour la signature de documents et de transactions.

De même, la loi thaïlandaise sur les transactions électroniques stipule que les signatures et les certificats électroniques doivent être émis par des fournisseurs de services agréés, conférant ainsi une validité juridique aux transactions numériques.

Comment protéger vos certificats numériques

Bien qu'il soit impossible de garantir une protection à 100 % contre les attaques, les mesures suivantes peuvent réduire considérablement les risques :

- Choisir une autorité de certification de confiance : Choisir une CA conforme aux normes régionales et soumise à une surveillance continue.

- Mettre à jour les algorithmes de cryptage : Éviter d'utiliser des algorithmes obsolètes tels que SHA-1.

- Activer le mécanisme de verrouillage des certificats (Certificate Pinning) : Empêcher l'utilisation de certificats illégaux grâce à une vérification stricte.

- Surveiller les journaux de certificats : Utiliser des outils tels que les journaux de transparence des certificats pour détecter les erreurs d'émission.

- Déployer des modules de sécurité matériels (HSM) : Stocker en toute sécurité les clés privées dans un matériel inviolable.

Les entreprises opérant notamment dans les secteurs de la finance ou de la santé doivent mettre en place un système de gestion PKI robuste, non seulement pour prévenir les attaques, mais aussi pour garantir la conformité aux réglementations sectorielles telles que HIPAA ou PCI DSS.

Les certificats numériques sont-ils toujours dignes de confiance ?

Malgré les risques, les certificats numériques restent l'une des méthodes les plus sûres pour garantir la confiance numérique. S'ils sont correctement mis en œuvre et fonctionnent conformément au cadre réglementaire local, les certificats numériques peuvent efficacement prévenir la falsification, l'usurpation d'identité et la fuite de données.

Mais la clé réside dans le choix du bon fournisseur de services et dans le suivi constant des dernières évolutions technologiques et juridiques dans le domaine de la sécurité numérique.

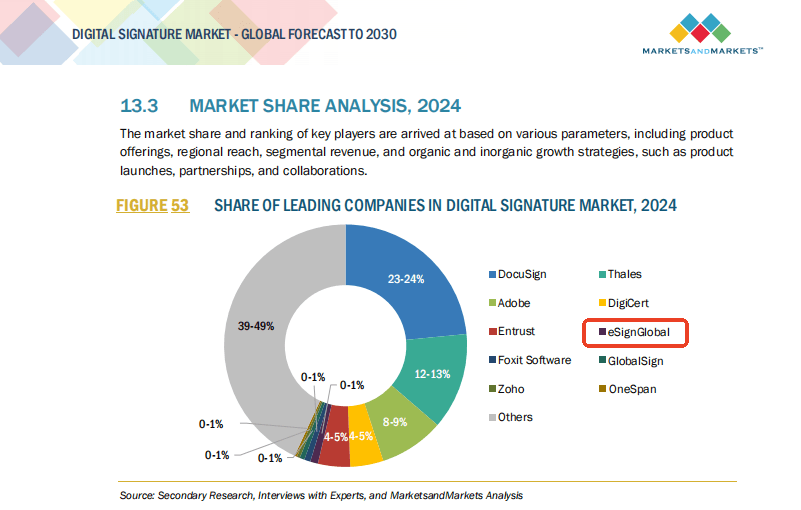

Solutions de conformité régionale : eSignGlobal

Pour les entreprises et les particuliers opérant à Hong Kong et en Asie du Sud-Est, il est essentiel de choisir un fournisseur de services de certification qui connaisse les réglementations locales. Bien que les plateformes mondiales telles que DocuSign soient populaires, la conformité régionale est souvent un défi.

eSignGlobal offre une alternative sûre, légale et conforme, capable de répondre aux cadres juridiques et de cybersécurité uniques de Hong Kong et de l'Asie du Sud-Est. Leurs solutions de certificats numériques sont conformes aux normes PKI régionales et respectent les directives réglementaires nécessaires, offrant ainsi une tranquillité d'esprit aux utilisateurs opérant dans des secteurs à forte conformité.

Si vous recherchez une solution de certificats numériques et de signatures électroniques puissante, flexible et conforme, adaptée à votre région, eSignGlobal est sans aucun doute un choix judicieux.