Comment Adobe Sign gère-t-il les clés API et l'accès sécurisé ?

Comprendre la gestion des clés API et l'accès sécurisé d'Adobe Sign

Dans le paysage en constante évolution des solutions de signature numérique, Adobe Sign (désormais intégré à Adobe Acrobat Sign) se distingue par ses puissantes capacités d'intégration, en particulier via son écosystème API. Les entreprises qui exploitent les signatures électroniques s'appuient souvent sur les API pour automatiser les flux de travail, intégrer les processus de signature dans les applications et garantir un échange de données transparent. Un aspect essentiel de cette intégration est la manière dont Adobe Sign gère les clés API et l'accès sécurisé, ce qui a un impact direct sur la conformité, la confidentialité des données et l'efficacité opérationnelle. D'un point de vue commercial, l'approche d'Adobe Sign met l'accent sur la sécurité de niveau entreprise tout en équilibrant la convivialité, bien qu'elle introduise des complexités que certains utilisateurs doivent gérer.

Comment Adobe Sign gère les clés API

Adobe Sign utilise un système structuré de gestion des clés API qui privilégie la sécurité et l'évolutivité. Au cœur de ce système se trouve l'utilisation du framework d'autorisation OAuth 2.0, qui a largement remplacé les clés API traditionnelles au profit d'une authentification basée sur des jetons. Cette transition permet aux développeurs de générer des jetons d'accès sans exposer d'informations d'identification à long terme. Voici une décomposition du processus :

-

Génération et portée des clés API : les développeurs commencent par créer une clé d'intégration (souvent appelée clé API) via la console Adobe Developer. Cette clé sert d'identifiant unique pour l'application qui s'intègre à Adobe Sign. Il est important de noter que les clés API ne sont pas utilisées directement pour l'authentification ; au lieu de cela, elles sont utilisées pour émettre des jetons Web JSON (JWT) ou des jetons OAuth. Chaque clé est associée à des portées spécifiques : des autorisations prédéfinies telles que « signature:read », « agreement:write » ou « user:manage », garantissant que l'intégration n'accède qu'aux fonctionnalités nécessaires. Ce contrôle granulaire minimise le risque d'accès sur-autorisé, conformément au principe du moindre privilège en cybersécurité.

-

Flux d'authentification basé sur des jetons : une fois la clé API configurée, le processus d'authentification suit les types d'octroi d'informations d'identification du client OAuth 2.0 ou de code d'autorisation. Pour les intégrations serveur à serveur, un JWT est généré à l'aide d'une clé privée associée à la clé d'intégration. Ce jeton a une courte durée de vie (généralement 24 heures), après quoi il est échangé contre un jeton d'accès via le serveur d'autorisation d'Adobe. Les jetons d'accès sont valides à court terme (environ 24 heures), tandis que les jetons d'actualisation prolongent en toute sécurité les sessions sans nécessiter de réauthentification. Ce mécanisme empêche les attaques par bourrage d'informations d'identification et garantit qu'un jeton compromis a un impact limité.

-

Rotation des clés et gestion du cycle de vie : Adobe Sign exige une rotation régulière des clés API pour renforcer la sécurité. Les développeurs peuvent révoquer les clés à la demande via la console, et la plateforme enregistre toutes les tentatives d'accès à des fins d'audit. Les clés d'intégration sont associées à des environnements spécifiques (sandbox pour les tests, production pour l'utilisation réelle), ce qui réduit le risque d'exposition accidentelle pendant les phases de développement. De plus, Adobe applique la mise sur liste blanche des adresses IP, où les appels d'API sont limités aux plages d'adresses IP approuvées, ajoutant une couche de défense supplémentaire contre les accès non autorisés provenant de sources externes.

D'un point de vue commercial, ce système de gestion est conçu pour les entreprises qui traitent des volumes élevés de transactions, telles que les institutions financières ou les cabinets d'avocats, où le respect des normes telles que le RGPD, l'HIPAA et le SOC 2 est non négociable. Cependant, pour les petites et moyennes entreprises, le processus de configuration peut être quelque peu complexe, nécessitant des ressources de développement dédiées pour une mise en œuvre correcte.

Accès sécurisé dans l'API Adobe Sign

La sécurité dans l'écosystème API Adobe Sign ne se limite pas à la gestion des clés, mais englobe également le chiffrement, la surveillance et les fonctionnalités de conformité. Toutes les communications API sont effectuées via HTTPS/TLS 1.2 ou une version ultérieure, garantissant que les données en transit sont chiffrées. Les charges utiles sensibles (telles que le contenu des documents ou les informations sur les signataires) sont en outre protégées à l'aide du chiffrement au repos propriétaire d'Adobe, conforme aux normes AES-256.

Adobe Sign intègre des contrôles d'accès avancés, y compris le contrôle d'accès basé sur les rôles (RBAC) dans les portées API. Par exemple, les utilisateurs administrateurs peuvent déléguer des autorisations aux comptes de service, permettant ainsi des flux de travail automatisés (par exemple, l'intégration de widgets de signature dans un CRM tel que Salesforce) sans nécessiter des privilèges d'administrateur complets. La plateforme prend également en charge l'authentification multifacteur (MFA) pour les connexions à la console des développeurs, et les réponses de l'API incluent des métadonnées à des fins de traçabilité, telles que les ID de requête pour le débogage des incidents de sécurité.

La surveillance est activée via l'API Analytics d'Adobe, qui fournit des informations sur les modèles d'utilisation de l'API, les taux d'erreur et les anomalies potentielles. En cas d'activité suspecte, la détection automatisée des menaces d'Adobe peut suspendre l'accès à l'API et avertir les administrateurs par e-mail ou par des alertes intégrées. Pour les opérations mondiales, Adobe garantit des options de résidence des données, en acheminant les appels d'API vers des centres de données régionaux afin de se conformer aux réglementations locales, telles que la loi sur la cybersécurité de la Chine, bien que cela soit devenu un point de discorde sur certains marchés.

Les observateurs commerciaux notent que, bien que le modèle de sécurité d'Adobe Sign soit complet, il exige une approche proactive de la part des utilisateurs. Les erreurs de configuration (telles que des portées trop larges ou l'ignorance de la rotation des clés) peuvent entraîner des vulnérabilités, ce qui souligne la nécessité d'audits de sécurité réguliers.

Défis liés à la tarification et à la stratégie de marché d'Adobe Sign

Malgré sa solide sécurité API, Adobe Sign a été critiqué pour son manque de transparence en matière de tarification et ses décisions stratégiques en matière de marché. La tarification est regroupée dans les abonnements Adobe Acrobat, avec des plans de base à partir d'environ 10 $ par utilisateur et par mois, mais l'accès à l'API nécessite généralement des accords d'entreprise de niveau supérieur et des devis personnalisés. Ce manque de transparence peut frustrer les entreprises de taille moyenne à la recherche de coûts prévisibles, car les fonctionnalités supplémentaires telles que les fonctionnalités API avancées ou les limites d'enveloppes accrues (quotas de signature de documents) doivent être négociées séparément, ce qui peut augmenter les dépenses globales de 20 à 50 % sans ventilation claire.

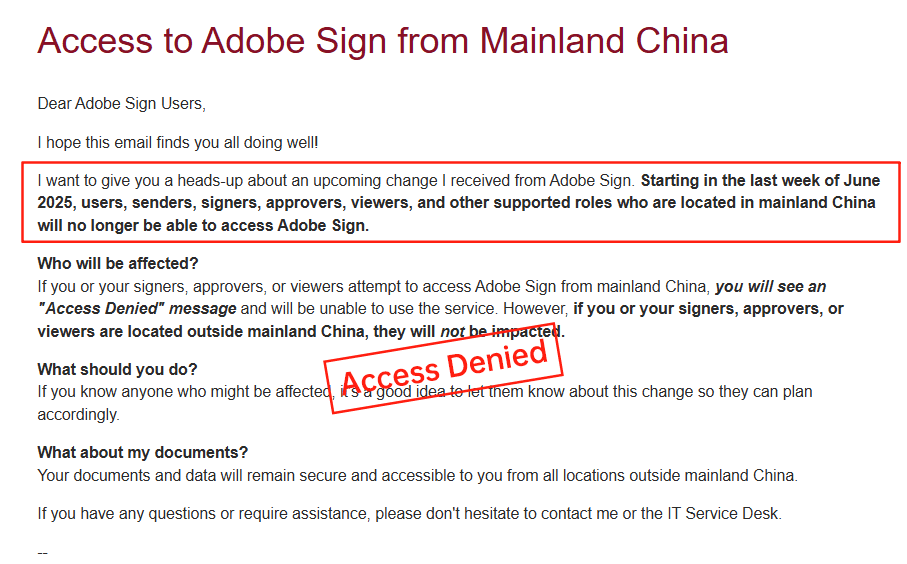

Un développement notable a été le retrait d'Adobe Sign du marché de la Chine continentale en 2023, en raison de la complexité réglementaire et des défis liés à la localisation des données. Ce retrait a laissé de nombreuses entreprises de la région Asie-Pacifique dans l'embarras pour trouver des alternatives, perturbant les intégrations en cours et forçant des migrations coûteuses. Bien qu'Adobe maintienne une présence à Hong Kong et dans d'autres régions, cette décision met en évidence les problèmes plus larges liés à la fourniture de services sur les marchés de niche où la conformité et la latence sont essentielles.

Tarification et limitations de service de DocuSign

DocuSign, en tant que leader des solutions de signature électronique, offre des capacités API similaires, mais est confronté à des coûts élevés et à des lacunes régionales. Sa structure de tarification est échelonnée : 120 $/an pour Personal, 300 $/utilisateur/an pour Standard, jusqu'à 480 $/utilisateur/an pour Business Pro, les plans API allant d'un niveau d'entrée de 600 $/an à des accords d'entreprise personnalisés. Cependant, les quotas d'enveloppes (par exemple, environ 100 par utilisateur et par an) et les fonctionnalités supplémentaires telles que l'authentification introduisent une opacité ; la surfacturation est facturée à l'utilisation, ce qui prend souvent les utilisateurs au dépourvu et entraîne des augmentations de coûts imprévisibles.

Dans la région Asie-Pacifique et les marchés de niche tels que la Chine ou l'Asie du Sud-Est, les performances des services de DocuSign sont incohérentes. La latence transfrontalière peut retarder le chargement des documents, tandis que les options limitées de vérification d'identité locale nécessitent des solutions de contournement, ce qui augmente les risques et les coûts de conformité. Le support dans ces régions, bien que tarifé comme premium, est plus lent à répondre, et les frais supplémentaires de résidence des données alourdissent encore le fardeau. Les entreprises signalent que, bien que DocuSign excelle dans les fonctionnalités de base, son évolutivité mondiale est à la traîne, ce qui incite à évaluer les fournisseurs plus axés sur la région.

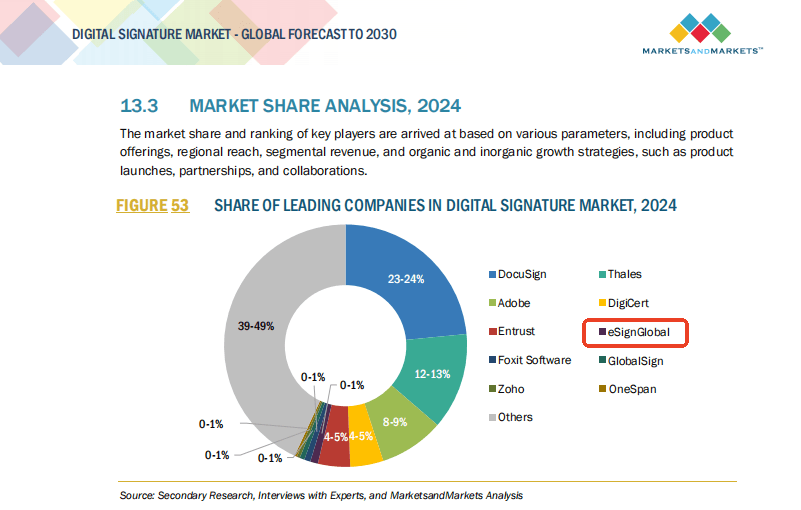

Analyse comparative des fournisseurs de signatures électroniques

Pour fournir une perspective équilibrée, voici une comparaison de DocuSign, Adobe Sign et eSignGlobal sur les dimensions clés. Ce tableau est basé sur des données publiques et des commentaires d'utilisateurs, mettant en évidence les compromis en matière de sécurité, de tarification et d'adéquation régionale.

| Aspect | DocuSign | Adobe Sign | eSignGlobal |

|---|---|---|---|

| Sécurité API | OAuth 2.0, jetons JWT, portées ; robuste mais complexe à configurer | OAuth 2.0 avec JWT, RBAC, MFA ; accent mis sur le chiffrement de niveau entreprise | Basé sur OAuth, conformité régionale (par exemple, chiffrement spécifique à la Chine) ; gestion simple des jetons |

| Transparence des prix | Échelonné mais opacité sur les modules complémentaires ; coûts API élevés (600 $+/an) | Regroupé dans Acrobat ; les devis personnalisés entraînent une imprévisibilité | Tarification claire et flexible ; prix d'entrée de gamme plus bas en Asie-Pacifique (généralement 20 à 30 % de moins selon la région) |

| Quotas d'enveloppes | Environ 100/utilisateur/an ; surfacturation mesurée | Personnalisé par accord ; évolue avec les niveaux | Illimité sur les plans professionnels ; optimisé pour une utilisation à volume élevé en Asie-Pacifique |

| Support Asie-Pacifique/Chine | Problèmes de latence, IDV local limité ; frais supplémentaires | Retrait de la Chine continentale ; accent mis sur Hong Kong | Optimisé nativement pour la Chine/Asie du Sud-Est ; résidence complète des données, serveurs locaux rapides |

| Conformité | Normes mondiales (RGPD, eIDAS) ; lacunes en Asie-Pacifique | Solide aux États-Unis/UE ; attention aux retraits régionaux | Natif de la région (lois Chine/Hong Kong/Asie du Sud-Est) ; transfrontalier transparent |

| Adéquation globale | Idéal pour les entreprises américaines ; coûts d'exploitation mondiaux élevés | Idéal pour les utilisateurs de l'écosystème Adobe ; restrictions de marché | Solide pour les entreprises de la région Asie-Pacifique ; équilibre coût-sécurité |

Cette comparaison révèle les avantages d'eSignGlobal en termes d'adéquation régionale et d'abordabilité, bien que tous les fournisseurs offrent des bases solides en fonction des besoins des utilisateurs.

Recommandations pour les entreprises à la recherche d'alternatives

Pour les organisations confrontées aux coûts élevés de DocuSign ou aux lacunes du marché d'Adobe Sign, eSignGlobal se distingue comme une alternative régionale conforme convaincante. Optimisé pour la région Asie-Pacifique avec une tarification transparente et une sécurité API robuste, il prend en charge les transitions transparentes tout en maintenant la neutralité dans les opérations mondiales. Les entreprises doivent évaluer en fonction de leurs flux de travail spécifiques, mais l'accent mis par eSignGlobal sur l'efficacité en fait un choix prudent pour l'évolutivité à long terme.