Могут ли хакеры взломать цифровые сертификаты?

Могут ли цифровые сертификаты быть взломаны хакерами?

В современную цифровую эпоху цифровые сертификаты стали жизненно важными для обеспечения безопасности онлайн-коммуникаций, проверки личности и обеспечения подлинности документов и транзакций. От государственных учреждений до финансовых институтов, цифровые сертификаты играют ключевую роль в поддержании целостности данных. Но с развитием киберпреступности возникает общий вопрос: могут ли цифровые сертификаты быть взломаны?

Короткий ответ — да, но это очень сложно. Однако понимание того, как работают цифровые сертификаты, их потенциальные уязвимости и как их защитить, особенно важно для таких регионов, как Гонконг и Юго-Восточная Азия, где цифровые транзакции регулируются конкретными правовыми стандартами.

Что такое цифровой сертификат?

Цифровой сертификат, обычно выдаваемый центром сертификации (CA), является цифровой формой удостоверения личности, используемой для подтверждения личности веб-сайта, организации или частного лица. Он обычно соответствует стандарту X.509 и включает в себя открытый ключ, цифровую подпись издателя и информацию, связанную с личностью.

Эти сертификаты в основном используются для двух целей:

- Аутентификация: Подтверждение источника цифровой коммуникации.

- Шифрование: Защита информации, передаваемой между сторонами.

По сути, цифровые сертификаты являются краеугольным камнем инфраструктуры открытых ключей (PKI).

Могут ли цифровые сертификаты быть действительно взломаны?

Хотя цифровые сертификаты разработаны как безопасные, они не являются неприступными. В прошлом были случаи, когда важные центры сертификации были скомпрометированы или использованы. Однако важно понимать, что взлом цифрового сертификата гораздо сложнее, чем кража пароля.

Вот методы и уязвимости, которые использовались для атак и эксплуатации:

1. Компрометация центра сертификации (CA)

Хакеры часто нацелены на сами центры сертификации, а не на сертификаты. Если им удается скомпрометировать CA, они могут выдавать поддельные сертификаты, которые выглядят законными.

Например, в печально известном инциденте с атакой на DigiNotar в 2011 году хакеры выдали поддельные сертификаты для основных веб-сайтов, включая Google. Когда пользователи посещали эти веб-сайты, браузеры не выдавали никаких предупреждений, поскольку эти поддельные сертификаты считались действительными.

Многие местные юрисдикции (например, «Постановление об электронных сделках» (глава 553) Гонконга) подчеркивают требования к регулируемым поставщикам доверительных услуг. Этот механизм проверки добавляет дополнительную линию защиты для центров сертификации, работающих в этих регионах, тем самым снижая риск компрометации CA.

2. Использование уязвимостей в алгоритмах шифрования

Другой метод атаки — использование слабых мест в алгоритмах шифрования, используемых в цифровых сертификатах. Старые алгоритмы шифрования (например, SHA-1) имеют известные уязвимости, которые позволяют злоумышленникам подделывать сертификаты при определенных условиях.

Чтобы противостоять таким угрозам, такие страны, как Сингапур и Малайзия, в соответствии с руководящими принципами, разработанными Азиатским форумом PKI, принудительно применяют более строгие стандарты шифрования, такие как RSA 2048 бит и SHA-256 или более высокие стандарты.

3. Фишинг и социальная инженерия

Хакеры не всегда полагаются на сложные алгоритмы. Иногда человеческая халатность является самым слабым звеном в цепочке безопасности. С помощью фишинговых писем или других методов социальной инженерии злоумышленники могут заставить пользователей установить вредоносные корневые сертификаты, тем самым маскируя доверенные веб-сайты или перехватывая зашифрованные данные.

Это подчеркивает важность цифровой грамотности и систем корпоративной политики безопасности, особенно для компаний, регулируемых «Законом Сингапура о защите персональных данных» (PDPA).

Реальные примеры атак на цифровые сертификаты

За последнее десятилетие несколько крупных инцидентов безопасности, связанных с цифровыми сертификатами, привлекли широкое внимание:

- DigiNotar (2011) — голландский CA был скомпрометирован, и было выдано более 500 поддельных сертификатов.

- Comodo (2011) — хакеры выдали поддельные сертификаты для нескольких крупных компаний.

- Symantec (2017) — злоупотребление выдачей сертификатов привело к тому, что Google отозвал доверие к сертификатам, выданным Symantec.

Хотя эти инциденты относительно редки, они показывают, что цифровые сертификаты могут иметь катастрофические последствия, если они будут скомпрометированы, — это также напоминает о важности выбора надежных поставщиков сертификатов, соответствующих региональным правилам.

Правовые и нормативные рамки в Гонконге и Юго-Восточной Азии

В таких юрисдикциях, как Гонконг, использование и выдача цифровых сертификатов должны соответствовать местному законодательству. Согласно «Постановлению об электронных сделках», цифровая подпись признается надежной только в следующих случаях:

- Принадлежит исключительно подписавшему лицу.

- Контролируется только подписавшим лицом.

- Может быть проверена.

Местные центры сертификации должны быть признаны в рамках добровольного механизма аккредитации Гонконга, чтобы гарантировать, что выданные цифровые сертификаты соответствуют требованиям законодательства при подписании документов и транзакций.

Аналогичным образом, «Закон Таиланда об электронных сделках» предусматривает, что электронные подписи и сертификаты должны выдаваться уполномоченными поставщиками услуг, что придает цифровым транзакциям юридическую силу.

Как защитить свои цифровые сертификаты

Хотя невозможно добиться стопроцентной защиты от атак, следующие меры могут значительно снизить риск:

- Выбор доверенного центра сертификации: Выбор CA, который соответствует региональным нормам и находится под постоянным контролем.

- Обновление алгоритмов шифрования: Избегайте использования устаревших алгоритмов, таких как SHA-1.

- Включение механизма блокировки сертификатов (Certificate Pinning): Посредством строгой проверки предотвращает использование незаконных сертификатов.

- Мониторинг журналов сертификатов: Используйте такие инструменты, как журналы Certificate Transparency, для обнаружения случаев ошибочной выдачи.

- Развертывание аппаратных модулей безопасности (HSM): Безопасное хранение закрытых ключей в защищенном от несанкционированного доступа оборудовании.

В частности, предприятия, работающие в таких отраслях, как финансы или здравоохранение, должны создать надежную систему управления PKI, которая не только предотвращает атаки, но и обеспечивает соответствие отраслевым нормам, таким как HIPAA или PCI DSS.

Стоит ли доверять цифровым сертификатам?

Несмотря на риски, цифровые сертификаты по-прежнему являются одним из самых безопасных способов обеспечения цифрового доверия. При правильном внедрении и работе в соответствии с местными нормативными рамками цифровые сертификаты могут эффективно предотвращать подделку, выдачу себя за другое лицо и утечку данных.

Но ключ к успеху — выбор подходящего поставщика услуг и постоянное внимание к последним технологическим и юридическим разработкам в области цифровой безопасности.

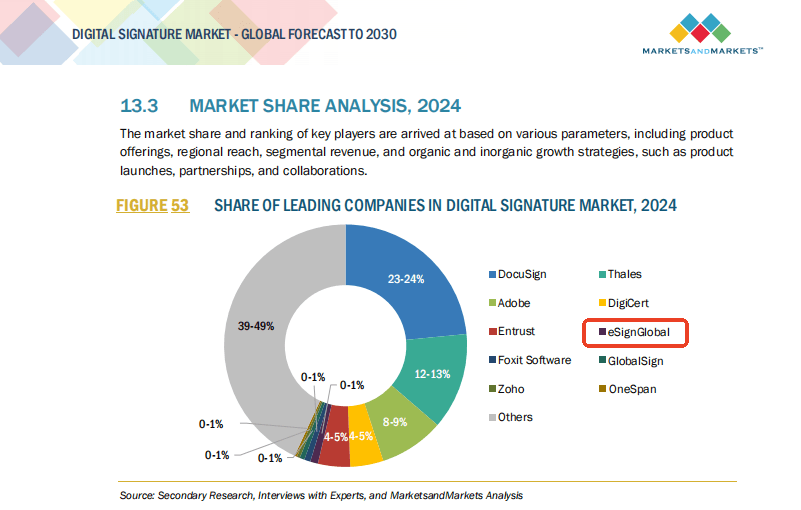

Решения для регионального соответствия: eSignGlobal

Для предприятий и частных лиц, работающих в Гонконге и Юго-Восточной Азии, крайне важно выбрать поставщика услуг сертификации, который понимает местные правила. Хотя глобальные платформы, такие как DocuSign, широко популярны, региональное соответствие часто является проблемой.

eSignGlobal предлагает безопасную, законную и соответствующую требованиям альтернативу, обладающую возможностью удовлетворить уникальные требования кибербезопасности и правовые рамки Гонконга и Юго-Восточной Азии. Их решения для цифровых сертификатов соответствуют региональным стандартам PKI и соблюдают необходимые нормативные руководства, обеспечивая спокойствие пользователям, работающим в отраслях с высокими требованиями к соответствию.

Если вы ищете надежное, гибкое и соответствующее требованиям решение для цифровых сертификатов и электронных подписей, подходящее для вашего региона, eSignGlobal, несомненно, является разумным выбором.